Czym jest zdalne narzędzia zarządzania i jak go usunąć?

Zdalne narzędzia zarządzania (ang. remote administration tool – RAT) jest programem wykorzystywanym przez hakerow celem laczenia ludzi zdalnie z komputerem poprzez siec internet lub tez poprzez siec lokalna i przeprowadzanie niezbednych aktywnosci. Narzedzie jest oparte na technologii klient-serwer. Serwer dziala na kontrolowanym komputerze i otrzymuje komendy od komputera klienta, ktory jest zainstalowany na zdalnym hoscie. Tego typu narzedzie dziala w tle i ukrywa sie w przed uzytkownikiem. Osoba ktora kontroluje ten plik moze zarzadzac aktywnoscia twojego komputera, moze zarzadzac plikami, instalowac dodatkowe oprogramowanie, kontrolowac caly system a takze dysk twardy twojego komputera, moze modyfikowac glowne ustawienia systemu a nawet restartowac twoj komputer.

Narzedzia zarzadzania systemem dziela sie na dwie grupy – aplikacji sprawdzonych jak i zlosliwych. Pasozyty tego typu sa znane jako po prostu narzedzia do kontrolowania twojego komputera, czy tez trojany, sa wyjatkowo podobne do pasozytow ktore sa w stanie przenikac do twojego komputera poprzez nieoficjalne drogi i moga pogarszac jego funkcjonalnosc. Jednakze nie sa to programy strikte w takim znaczeniu, nie maja dodatkowych funkcji ktore prowadzilyby na podejrzane strony i prosily o wplate pieniedzy na swoje konta. Tego typu pasozyty nie pracuja na wlasna reke – zawsze musza byc kontrolowane przez swoich tworcow.

Sprawdzone narzedzia do zdalnego kontrolowania komputera do komercyjne produkty ktore maja sluzyc glownie jako pomoc dla administratorow systemow. Ich glownym celem jest pozwolenie na autoryzacje dostepu do komputera a nastepnie pozwolenie na jego zdalne kontrolowanie. Oprocz tego nalezy pamietac o tym ze sprawdzone programy RAT dzialaja jak pasozyty dlatego czesto sa rozpowszechniane w zlosliwych celach.

Aktywnosci generowane z pomoca programow do zdalnego kontrolowania twojego komputera

Jak juz wspomnielismy, niestety sprawdzone aplikacje do zdalnego dostepu do twojego komputera sa wyjatkowo podobne do tych nielegalnych. Jednakze sa wykorzystywane glownie w nielegalnych celach takich jak podane ponizej:

- Pozwolenie intruzom na tworzenie, usuwanie, zmiane nazwy, kopiowanie czy tez edytowanie jakiegokolwiek pliku.

- Pozwolenie na przejecia twardego dysku twojego komputera, modyfikacje ustawien, zamkniecie komputera czy tez jego restart bez pozwolenia.

- Pozwolenie na dostep do twojego komputera osobom nieuprawionym ktore moga pragnac monitorowac twoja aktywnosc w sieci. Tego typu dzialanie moze prowadzic do straty hasel, loginow, dokumentow personalnych i innych wrazliwych informacji.

- Przechwytywanie screenow i sledzenie aktywnosci w sieci. Wszelkie dane zebrane takim dzialaniem moga byc przekazywane dalej.

- Pogarszanie parametrow komputera, zmniejszanie predkosci przesylu danych a takze oslabienie systemu. Najczecsiej tego typu wirusy moga takze generowac brak stabilnosci twojego systemu

- Aplikacja moze ukrywac sie przed uzytkownikiem i powodowac ze jej usuniecie bedzie wrecz niemozliwe.

Metody rozpowszechniania zdalnych narzedzi zarzadzania twoim komputerem

Tego typu narzedzia nie sa nawet podobne do regularnych wirusow na twoim komputerze. Ich serwer powinien zostac zainstalowany na zainfekowanym komputerze tak jak kazdy inny program. Oczywiscie mozna tego dokonac bez pozwolenia uzytkownika. Istnieja dwie glowne drogi w jakie zlosliwe aplikacje moga przedostac sie do twojego komputera.

- Manualna instalacja Sprawdzone aplikacje do zarzadzania twoim systemem moga zostac manualnie zainstalowane poprzez administratora systemu czyc tez innego uzytkownika ktory bedzie mial przywilej instalacji oprogramowania. Hakerzy moga przedostac sie do systemu dzieki zastosowaiu tego oprogramowania. W obu przypadkach twoja prywatnosc jest narazona na atak zlosliwych aplikacji ktore wtargna do twojego komputera bez twojej wiedzy.

- Przenikanie do twojego komputera przy okazji innych pasozytow. Zlosliwe narzedzia do zdalnego administrowania twoim komputerem zostaja zainstalowane poprzez zlosliwe pasozyty, czy tez robaki. Dosc czesto sa w stanie rozpowszechniac okreslone pliki ktore moga przedostac sie do komputera wykorzystujac slabosci przegladarki. Autorzy tego typu aplikacji pragna uruchomic na komputerze uzytkownika zlosliwy kod celem umozliwienia wyskakiwania zlosliwych reklam pop-up. Za kazdym razem kiedy uzytkownik bedzie klikac na tego typu aplikacji zobaczy zlosliwy plik ktory moze generowac zlosliwe dzialania, instalowac nowe aplikacje, wyswietlac ostrzezenia.

Podsumowujac zlosliwa wersja tego typu aplikacji pozwala na prace na zainfekowanym komputerze w podobny sposob jak komputer po stronie klienta i umozliwia wykorzystanie go w podejrzanych celach. Odpowiedzialnosc za aktywnosc tego komputera najczesciej jest przenoszona na nieswiadomych uzytkownikow ktorzy nieswiadomie zainstalowali zlosliwe oprogramowanie i dosc ciezko zepchnac ja na uzytkownika ktory kontroluje tego pasozyta.

Praktycznie wszystkie narzedzia do administracji komputera sa dosc trudne do znalezienia. Sa one w stanie przeniknac do twojego komputeran a cale miesiace czy nawet lata zanim zwrocisz na nie uwage. Zlosliwe osoby moga wykorzystywac oprogramowanie RAT celem dowiedzenia sie duzej ilosci informacji o uzytkowniku a nastepnie wykorzystywac zebrane dane takie jak hasla, loginy, karty kredytowane, dane bankowe i inne personalne dokumenty, kontakty a takze zainteresowania.

Wiekszosc narzedzi do zdalnej kontroli nad twoim komputerze moze byc wykorzystywana do podejrzanych celow. Jesli hakerzy nie sa zdolni do wychwycenia zadnych waznych jak i przydatnych danych z zainfekowanego komputera lub tez juz je wykradli to najczesciej niszcza po prostu caly system. Najczesciej przeklada sie to na formatowanie dyskow, usuwanie wszelkich danych zabranych na twoim komputerze. Najczesciej zlosliwe wersje takich narzedzi moga infekowac komputery dzialajace na systemach Microsoft Windows OS. Jednakze istnieje wiele roznych pasozytow ktore dzialaja w innych srodowiskach takich jak Mac OS X i inne.

Najbardziej złośliwe przykłady aplikacji RAT

Istnieja tysiace roznego rodzaju narzedzi do zdalnego administrowania komputerem. Nastepujace przyklady ilustruja jak silne i niesamowicie niebezpieczne sa tego typu zagrozenia.

PC Invader jest złośliwym narzedziem do administracji twoim komputerem ktore jest w stanie modyfikowac najwazniejsze dane twojego komputera. PC Invader jest wyjatkowo niebezpieczny, jego celem jest zmiana ustawien twojego komputera, jego adresu IP, adresu DNS, danych komputera, bramy domyslnej i tym podobne. Dodatkowo moze on zamknac lub zresetowac twoj komputer.

Back Orifice jest zlosliwym narzedziem do zdalnego administrowania twoim komputerem, ktore moze denerwowac cie poprzez robienie wszystkiego z twoim komputerem a nawet jeszcze wiecej. Tego typu narzedzie ma bardzo duza liczbe niebezpiecznych funkcji i moze pozostawic twoj komputer niezabezpieczony. Back Orifice moze byc wykorzystywany do zarzadzania plikami a takze do instalacji zlosliwych aplikacji, usuwania okreslonych procesow, modyfikacji okreslonych ustawien systemu, kontrolowania twojego systemu operacyjnego, instalowania okreslonych aplikacji i dyskow twardych, robienia zdjec twojego pulpitu, przechwytywania wideo, audio a takze wykradania twoich hasel. Tego typu narzedzie posiada takze dodatkowe wtyczki, dlatego tez powinienes zwracac uwage na wszelkie przejawy nowyh aktywnosci.

Beast jest kolejnym wirusem, ktory nalezy do duzej rodziny aplikacji do administrowania narzedziami. Autor tego zagrozenia jest znanym hakerem o pseudonimie Tataye. O ile dobrze wiemy to pierwsza wersja oprogramowania Beast pojawila sie w kwietniu 2001 roku i byla obecna do marca 2004. Tego typu zagrozenie napisane zostalo w jezyku Delphi.

Usuwanie zlosliwych aplikacji z systemu

Nie mozesz usunac zlosliwych aplikacji do zdalnego administrowania twoim komputerem anualnie poniewaz moga ukrywac sie w znacznej ilosci lokalizacji i aplikacji na twoim komputerze. Jedna z bardziej powaznych drog do usuwaniecia tego typu zagrozenia jest skorzystanie ze sprawdzonego narzedzia antyszpiegujacego. Tego typu oprogramowanie moze dosc aktywnie wykrywac i usuwac zlosliwe aplikacje z twojego systemu tak wiec nie ma koniecznosci ich pozostawiania. Mozesz pozbyc sie tego typu aplikacji korzystajac z oprogramowania takiego jak FortectIntego, SpyHunter 5Combo Cleaner.

Jezeli sadzisz ze jestes na tyle zdolny aby usunac programy do zdalnego zarzadzania twoim komputerem to powinienes pomyslec 2 razy przed kazdym usunieciem wykrytych komponentow. W przeciwnym razie mozesz narazic sie na powazne problemy, jak na przyklad problemy ze stabilnoscia twojego systemu. Zauwaz ze istnieje bardzo wiele zasobow internetowych, takich jak nasza strona UsunWirusa.pl ktora moze ci pomoc z usuwaniem tego typu aplikacji. Szczegolowe instrukcje dotyczace usuwania zlosliwych programow mozesz uzyskac poprzez nasz formularz kontaktowy klikajac tutaj.

Najnowsze wirusy dodane do naszej bazy

Odinstaluj wirusa Qqpp

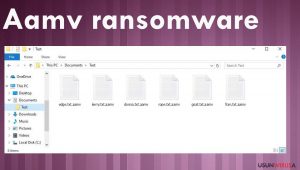

Pozbądź się ransomware Aamv

Zakończ działanie ransomware BlackBit

Ostatnia aktualizacja: 2016-11-16