Czym jest robaki i jak go usunąć?

Robaki to złośliwe samorozpowszechniajace sie programy ktore zostaly stworzone z mysla o generowaniu zlosliwych atakow na twoj komputer. Typowy program moze rozpowszechniac sie poprzez wiadomosci email, moze dzielic sie plikami w sieci czy tez otwierac nowa siec dzielenia sie pliami. Dosc szerokie rozpowszechnianie pasozytow dosc czesto jest propagowane poprzez wykorzystywanie slabych punktow systemu celem przedostania sie do systemu zdalnie. Wiekszosc plikow moze zainfekowac twoj pliki, niszczyc system uzytkownika a nastepnie wykradac wazne dane i instalowac zlosliwe oprogramowanie takie jak trojany na twoim komputerze. Robaki przegladarkowe to przewaznie wirusy komputerowe, maja rozne szablony zachowan.

W jaki sposób robaki się rozpowszechniają i promują?

Robaki moga sie same kopiowac a nastepnie przeniknac do komputera bez pozwolenia uzytkownika. Istnieja trzy glowne drogi w jakie zlosliwe oprogramowanie moze przeniknac do systemu:

- Niektóre pasozyty zwane robakami spamujacymi staraja rozpowszechniac sie poprzez zlosliwe wiadomosci. Do komputera przybywaja jako pliki w zalaczniku wiadomosci email. Jak tylko uzytkownik otworzy wiadomosc z nimi to robak po cichu zostaje zainstalowany na komputerze uzytkownika. Uzytkownik rzadko zauwaza jakiekolwiek podejrzane rzeczy, robak nie wyswietla zadnych okien dialogowych, komunikatow czy tez ekranow powitalnych.

- Szeroko rozpowszechniane robaki dosc czesto infekuja slabo zabezpieczone komputery poprzez wykorzystywanie systemu operacyjnego a takze instalowanie roznego rodzaju aplikacji wykorzystujacych slabe punktu. Tego typu pasozyty rozpowszechniaja sie samodzielnie, nie wymagaja zadnego dzialania uzytkownika

- Wiele robakow rozpowszechnia sie jako zainfekowane pliki ktore sa dodawane do wiadomosci ktore mozesz pobrac z sieci plikow czy tez niezabezpieczonych stron. Tego typu oprogramowanie rozpowszechnia infekcje poprzez pliki o niepodejrzanych nazwach po to aby uzytkownik bez wiekszych oporow otworzyl taki plik wykonywalny, a robak mogl sie zagniezdzic na komputerze ofiary.

Robaki sa zdolne do zainfekowania tylko komputerow ktore dzialaja w systemie operacyjnym Windows, jednakze sa takze w stanie infekowac komputery wyposazone w system Mac OS X i inne.

Co tak właściwie robak robi na moim komputerze?

Przenikniecie takiego pasozyta do twojego systemu w znaczny sposob obniza jego sprawnosc i szybkosc dzialania internetu. Zainfekowany uzytkownik najczesciej skarzy sie na problemy zwiazne z surfowaniem po sieci, stabilnoscia systemu oraz problemami z funkcjonowaniem. Co wiecej komputer moze stac sie zrodlem wirusow i moze generowac problemy dla swojego najblizszego otoczenia sieciowego. Wiekszosc robakow dodatkowo zmniejsza ochrone twojego systemu poprzez wlaczanie aplikacji sluzacych do ochrony i wylaczanie oprogramowania antywirusowego czy tez antyszpiegujacego na komputerze ofiary. Niektore pasozyty sa w stanie zainfekowac komputer poprzez naprawde powazne zagrozenia ktore to moga generowac problemy z prywatnoscia. Zdalni agresorzy dosc czesto uzywaja tych pasozytow celem nieautoryzowanego dostepu do komputera, wykradania danych czy tez calkowitego niszczenia systemu i wszystkich danych uzytkownika.

Jak widzisz, robak na twoim komputerze oznacza problemy ze stanilnoscia systemu i z ochrona twoich danych. Bardzo wiele pasozytow zostalo stworzonych z mysla zebrania danych na temat uzytkownika takich jak hasla, dane bankowe, dane kart kredytowych i inne dane ktore po cichu zostaja przetransportowane do hakerow. Niektore robaki zostaly stworzone w celach kryminalnych. Zostaly stworzone celem ainfekowania komputerow czy tez pracownikow administracji do wykradania publicznych sekretow i dokumentow i innych poufnych informacji. Podsumowujac ponizej przedstawiamy charakterystyke typowych aktywnosci generowanych przez robaki:

- Wykorzystywanie systemu uzytkownika do rozpowszechniania zlosliwych maili, wiadomosci na komunikatorach, zalacznikow na serwerach w sieci

- Infekowanie plikow, zmiana ustawien aplikacji i niszczenie calego systemu

- Wykradanie wrazliwych personalnych danych, waznych dokumentow, hasel, loginow, danych bankowych oraz kontaktowych

- Instalowanie zlosliwego oprogramowania lub tez pozostawianie zlosliwych pasozytow

- Modyfikowanie waznych ustawien systemu celem zmniejszenia ochrony systemu i sprawienia ze bedzie on mniej bezpieczny i mniej funkcjonalny.

- Pogarszanie polaczenia z internetem, generowanie niestabilnosci systemu. Niektore pasozyty, zwlaszcza te slabo zaprogramowane pobieraja znaczne ilosci zasobow komputera co prowadzi do konfliktu z przydatnym oprogramowaniem.

- Brak mozliwosci odinstalowania aplikacji ze wzgledu na ukryte procesy i inne problemy zwiazane z usunieciem tego oprogramowania.

Najbardziej niebezpieczne przyklady zlosliwych robakow:

Istnieja tysiace roznego rodzaju robakow komputerowych. Nastepujacy przyklad pokazuje jak szkodliwe oga byc takie aplikacje:

ILoveYou, znany tez jako LoveLetter oraz Love Bug, jest prawdopodobnie najbardziej znanym robakiem w ich historii. Pojawil sie w okolicach 2000 roku i zdolal zainfekowac bardzo wiele systemow na calym swiecie ILobeYou rozpowszechnial sie poprzez zalacznik w wiadomosci email. Jednakze wiadomosc wygladala na tak slodka i przyjazna ze uzytkownicy dosc czesto dawali sie nabrac na jego zainstalowanie bez przemyslenia tego ze moze by to wirus. Tekst wiadomosc email takze zawieral wyznania milosne ktore mialy odwolanie w nazwie oprogramowania. Oprogramowanie ILoveYou rozpowszechnia sie stosunkowo szybko ze wzgledu na to ze jak tylko przedostalo sie do komputera ofiary to kopiowalo wazne dane z ksiazki adresowej oprogramowania Microsoft Outlook Express. Dodatkowo oprogramowanie moglo niszczyc system poprzez nadpisywanie waznych plikow, personalnych dokumentow i innych wrazliwych danych. Niektore pochodne oprogramowania ILoveYou sa odpowiedzialne na atak na strone Białego Domu

MyDoom, znany tez jako Novarg, Shimgapi, oraz Mimail, ijest zdecydowanie najszybciej rozpowszechniajacym sie oprogramowaniem. Pasozyt jest rozpowszechniany poprzez wiadomosc email i poprzez siec plikow. Przedostaje sie do komputera poprzez zainfekowany zalacznik w wiadomosci email i stara sie przekonac uzytkownika do tego ze zostal przyslany jako blad serwera. Jak tylko uzytkownik wlaczy taki plik to oprogramowanie MyDoom po cichu nstaluje sie w systemie i rozpoczyna swoje dzialanie. Program ma w sobie skrypt ktory pozwala autorowi oprogramowania na zdalne dzialanie na komputerze ofiary i wywolanie ataku na przyklad na strone Microsoftu. Program blokuje popularne domeny, oprogramowanie MyDoom jest odpowiedzialne za spowolnienie twojego komputera, jego dzialalnosc najsilniej objawiala sie w roku 2004. Jedna na dziesiec wiadomosci wysylanych w tym czasie zawierala kopie oprogramowania MyDoom.

The Iglamer jest robakiem, internetowym pasozytem, ktory jest w stanie zainfekowac slabe komputera poprzez problemy z ich ochrona. Program nie rozpowszechnia sie poprzez zlaaczniki email, ale jest w stanie infekowac komputery bezposrednio. Wirus nie jest zalezny od dzialan uzytkownika. Iglamer moze instalowac sie w systemie i szukac slabych punktow u gospodarza. Oprogramowanie jest w stanie nawet zresetowac komputer ofiara. Dodatkowo oprogramowanie moze byc sterowane zdalnie przez autorow oprogramowania.

W jaki sposob moge naprawic swoj komputer i usunac zbedne robaki?

Robaki dzialaja w podobny sposob jak regularne wirusy i dlatego tez podobnie sie je usuwa. Wystarczy zainstalowac sprawdzone oprogramowanie antyszpiegujace. Ze swojej strony mozemy polecic kilka sprawdzonych programow do usuwania tego typu tresci takich jak FortectIntego oraz Malwarebytes. Tego typu oprogramowanie ma wyjatkowo rozbudowana baze wirusow i moze dosc latwo wykryc i usunac zlosliwe oprogramowanie zwiazane z twoim komputerem.

Najnowsze wirusy dodane do naszej bazy

Odinstaluj wirusa Qqpp

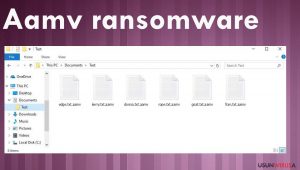

Pozbądź się ransomware Aamv

Zakończ działanie ransomware BlackBit

Ostatnia aktualizacja: 2016-10-12