Czym jest oprogramowanie przechwytujące dane z klawiatury i jak go usunąć?

Oprogramowanie przechwytujace dane wpisywane na twojej klawiaturze – czyli opularne keyloggery to oprogramowanei komputerowe ktore moze zapisywac dane wpisywane na twojej klawiaturze do pliu. Jak tylko program zbierze wazne dla niego dane to przesyla je droga internetowa na zdalny serwer. Dodatkowo program moze zbierac zrzuty ekranu i wykorzystywac inne techniki do sledzenia aktywnosci uzytkownika. Oprogramowanie szpiegujace moze generowac strate twoich hasel, loginow i tym podobnych informacji.

Istnieja dwa rozne typy keyloggerow: fizyczne i te ktore sa po prostu programami. Fizyczne keyloggery to male narzedzia, ktore moga zostac umieszczone pomiedzy podlaczeniem klawiatury do komputera. Narzedzie tego typu moze nagrywac wszystkie klikniecia w klawiature i zapisywac je w swojej pamieci. Tego typu narzedzie nie opiera swojego dzialania na programie czy tez sterowniku. Dlatego tez dziala w swoim wlasnym srodowisku. Jednakze nie jest w stanie generowac zrzutow ekranu, moze byc latwo znalezione podczas przegladania komputera. Oprogramowanie na ktorym dziala keylogger ma jeszcze jeden wewnetrzny podzial, dzieli sie na pasozyty i sprawdzone aplikacje.

Zlosliwe keyloggery sa wyjatkowo podobne do trojanow czy tez wirusow. Sa one wykorystywane przez hakerow do naruszania prywatnosci uzytkownika. Sprawdzone keyloggery to narzedzia ktore sluza przede wszystkim ochronie rodzicielskiej, znajduja zastosowanie w biurach i w szkolach. Pozwalaja na sprawdzenie tego co robia dzieci czy tez pracownicy. Jednakze nawet legalne programy dzialaja bez wiedzy uzytkownika. Dodatkowo moga byc wykorzystywane przez zlosliwe osoby, dlatego tez nie sa kwalifikowane jako mniej zlosliwe programy niz zwykly pasozyty.

Złosliwe aktywnosci generowane przez keyloggery

Praktycznie wszystkie keyloggery są bardzo podobne do wirusow czy tez trojanów. Są one wykorzystywane przez hakerów do naruszania prywatnosci. Sa one wykorzystywane przez miesiace czy nawet lata bez bycia wykrytym. Przez caly ten czas keylogger jest zdolny do przechwytywania informacji na temat uzytkownika. Osoby kontrolujace keyloggery otrzymuja bezcenne informacje w tym hasla, loginy, numery kart kredytowych, szczegoly konta bankowego, kontakty, strony jakie odwiedza uzytkownik i wiele wiecej. Wszystkie te informacje moga byc wykorzystane do przechwytywania danych uzytkownika i jego pieniedzy.

Podsumowujac, przecietny keylogger jest zdolny do:

- Zapisywania sekwencji klawiszy na wpisywanych z twojej klawiatury

- Robienia zrzutow ekranu aktywnosci uzytkownika w konkretnych interwalach czasowych

- Sledzeniu aktywnosci uzytkownika poprzez okno logowania systemu Windows, przechwytywanie nazw otwartych aplikacji i innych specyficznych informacji

- Monitorowania aktywnosci online uzytkownika poprzez monitorowanie adresow odwiedzanych stron, spisywanie wprowadzonych ciagow znakow

- Nagrywanie loginow, danych logowania do banku, numerow kart kredytowych i tym podobne

- Przechwytywanie konwersacji online a takze z komunikatorow

- Tworzenie nieautoryzowanych kopii przychodzacych wiadomosci email

- Zbierania informacji do pliku czy tez na dysk twardy a nastepnie wysylanie tego pliku na wczesniej definiowany adres email

- Utrudnienie wykrycia swojego dzialania i utrudnianie usuwania

Keyloggery trudno tak naprawde porownac do standardowych wirusow komputerowych. Nie rozpowszechniaja sie samodzielnie tak jak inne zagrozenia oraz, w wiekszosci przypadkow musza zostac zainstalowane tak jak kazde inne oprogramowanie.

Drogi zainfekowania komputera zlosliwym oprogramowaniem w postaci keyloggera:

Istnieją dwie metody wykorzystywane przez przestepcow aby przedostac sie z programem do systemu. Ponizej opisujemy je obie:

- Sprawdzony program moze zostac manualnie zainstalowany w systemie prez administratora lub kazdego uzytkownika ktory ma wystarczajace oprogramowanie. Hakerzy sa w stanie przedostac sie do systemu i uzbroic ten keyloggera. W obu przypadkach twoja prywatnosc jest narazona bez twojej wiedzy i pozwolenia.

- Złosliwe keyloggery moga zostac zainstalowane w twoim systemie z pomoca innych pasozytow takich jak wirusy, trojany i inne oprogramowanie malware. Sa w stanie przedostac sie do systemu bez wiedzy uzytkownika i atakowac jego komputer. Tego typu keyloggery nie tylko nie posiadaja funkcji dezinstalacji ale takze moga byc kontrolowane tylko przez swoich autorow.

W wiekszosci przypadkow keyloggery sa w stanie zaatakowac dzialajacy komputer wyposazony w system Windows. Jednakze wszystkie wirusy sa caly czas aktualizowane tak wiec nie ma zadnej gwarancji na to ze nie sa w stanie zaatakowac okreslonego systemu

Najgroźniejsze zagrozenia rozpowszechniające się online

Istnieje bardzo wiele aplikacji tego typu, komercyjnych jak i pasozytow. Nastepujace opisu ilustruja przekroj ich zachowan

AllInOne Keylogger jest zlosliwa aplikacja ktora jest wymierzona w uzytkownikow komputerow i wykradanie ich personalnych danych. Najczesciej osoby stojace za tym oprogramowaniem staraja sie wykrasc tak wiele informacji jak to tylko mozliwe. AllInOne Keylogger zostal stworzony do nagrywania ruchow uzytkownika, robienia zrzutow ekranu i generowania innych aktywnosci. Mozesz prawie nie zauwazyc tego zagrozenia na twoim komputerze ze wzgledu na glebokie ukrycie w systemie

Invisible Stealth Keylogger jest zlosliwym koniem trojanskim, ktory posiada bardzo wiele funkcji. Pasozyt jest w stanie nie tylko nagrywac dzialania uzytkownika ale takze autor oprogramowania ma zdalny dostep do kmputera. Autor oprogramowania moze dosc latwo pobrac kod wykonywalny, ktory bedzie w stanie wykrasc wazne dla uzytkownika dane (adres email, hasla, dane bankowe) i tym podobne. Jak tylko program zbieze dane to wysyla je do autora oprogramowania poprzez polaczenie internetowe ofiary. Co wiecej program moze generowac takze niestabilnosc systemu a takze uszkadzac pliki zainstalowane w systemie uzytkownika

Perfect Keylogger jest narzedziem na komputerze uzytkownika ktore ma dosc bogata funkcjonalnosc. Program jest w stanie nagrywac wszelkie ruchy na komputerze uzytkownika takie jak hasla, moze zbierac zrzuty ekranu, sledzic aktywnosc uzytkownika na komputerze, zapisywac konwersacje na czasie a takze wiadomosci email. Oprogramowanie Perfet Keyloger moze byc zdalnie kontrolowany.

W jaki sposób usunąć keylogger i jak naprawić uszkodzony system?

Niestety nie ma innej metody na odzyskanie danych. Dlatego tez powinienes czym predzej usunac zlosliwe oprogramowanie ze swojego komputera. Mozesz to zrobic korzystajac ze sprawdzonego oprogramowania antyszpiegujacego. Jezeli chcesz uniknac straty waznych danych i jednoczesnie zachowac stabilnosc twojego komputera to polecamy ci skorzystanie z jednego z tych rozwiazan FortectIntego, lub tez Malwarebytes. Kazda z nich zostala przetestowana przez naszych ekspertow do spraw bezpieczenstwa i posiada rozbudowana baze wirusow. Jezeli masz jakiekolwiek pytania zwiazane z usuwaniem oprogramowania Keylogger mozesz podzielic sie swoimi pytaniami w sekcji formularza. Bedziemy zadowoleni jezeli uda sie nam rozwiazac twoj problem.

Najnowsze wirusy dodane do naszej bazy

Odinstaluj wirusa Qqpp

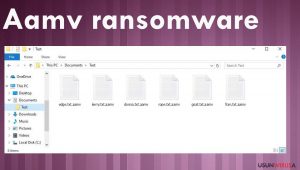

Pozbądź się ransomware Aamv

Zakończ działanie ransomware BlackBit

Ostatnia aktualizacja: 2016-12-08