Czym jest nukers i jak go usunąć?

Nuker jest wyjątkowo zlosliwa aplikacja, która to jest wyjątkowo podobny do konia trojańskiego. Tego typu programy najczesciej zawieraja w sobie zlosliwe dodatki, ktore sa w stanie modyfikowac ustawienia twojego systemu poprzez dodawanie i usuwanie dodatkowych plikow systemowych. Robiac to sa w stanie zainfekowac bardzo wiele komputerow, zmniejszyc predkosc ich dzialania. Uwazaj poniewaz niektore hatunki tego typu aplikacji sa zdolne do wrecz zniszczenia komputera i doprowadzenia do straty waznych danych. Typowe oprogramowanie moze byc takze wykorzystywane przez hakerów do atakowania komputerow celem ich spowolnienia, zresetowania, restartu czy tez wylaczenia. Niektore pasozyty sa dodatkowo zdolne do usuwania calego systemu i plikow aplikacji, formatowania dysku twardego a nawet generowania szkod wobec komponentow oprogramowania.

Aktywnosci generowane przez program, kiedy juz zdola przeniknac do systemu:

Przenikanie oprogramowania tego typu jest trudne do wykrycia i szybkiego wychwycenia. Jak tylko program zdola przeniknac do komputera generuje wielkie problemy ze stabilnoscia systemu, dosc czesto generuje problemy z komputerem jest w stanie wywolac nieokreslone restarty jak i zamkniecia komputera. Oprocz tego wiekszosc zlosliwych aplikacji prowadzi do straty danych personalnych i innych wrazliwych plikow. Uwazaj poniewaz tego typu aplikacje sa w stanie usunac zlosliwe pliki z twojego dysku twardego, usuwac caly system operacyjny i instalowac dodatkowe oprogramowanie adware, ktore jest zlosliwe.

Jak tylko oprogramowanie przeniknie do komputera moze generowac niebezpieczne bledy

- Roznego rodzaju modyfikacje systemu. Tego typu zagrozenie moze zmieniac wpisy w rejestrze, pliki inne komponenty. Dodatkowo moze wylaczac niektore aplikacj i instalowac sobie potrzebne dodatki.

- Destrukcja calego systemu. Oprogramowanie jest zdolne do nadpisywania, usuwania roznych plikow zainstalowanych w systemie. Dodatkowo oprogramowanie moze usuwac systemowe komponenty, usuwac wazne pliki i foldery a nawet formatowac dysk twardy twojego komputera.

- Ataki DoS. Zlosliwe aplikacje sa w stanie inicjowac roznego rodzaju sieciowe ataki wprost ze zdalnego komputera.

- Problemy zwiazane z dyskiem twardym oprogramowania. Tego typu zagrozenia moga zmieniac roznego rodzaju ustawienia dyskow twardych a nawet czyscic pamiec CMOS. Dodatkowo moga generowac problemy z restartem komputera, wylczac maszyne czy tez zawieszac ja zgodnie ze swoimi potrzebami.

- Brak mozliwosci usuniecia. Nukers to wyjatkowo zlosliwe programy, ktore nie moga zostac usuniete z systemu poprzez narzedzie do deinstalacji oprogramowania. Najczesciej ukrywaja sie w tle, korzystaja z plikow ktore wygladaja na sprawdzone i polegaja dodatkach ktore pomagaja im utrzymac sie w systemie tak dlugo jak to tylko mozliwe.

Metody wykorzystywane przez zlosliwe aplikacje celem dostania sie do systemu

Jezeli chodzi o metody przenikania oprogramowania do systemu to zlosliwe aplikacje sa w stanie rozpowszechniac sie z pomoca robakow trojanow jak i innych zagrozen. Celem przenikniecia do komputera i infekowania go moga dosc latwo wykorzystac slabosci systemu i przeniknac do komputera bez wiedzy uzytkownika. Uwazaj poniewaz poprzednie wersje tego oprogramowania znaja tylko adres IP i na tej podstawie sa w stanie do niego przeniknac. Dodatkowo maja czesc zagrozen powinna zostac zainstalowana manualnie

Ponizej kilka drog wykorzystywanych przez zagrozenia do przenikniecia do systemu niezauwazonym:

1. Słabości systemu. Większość złośliwych aplikacji moze przeniknac do komputera poprzez wykorzystywane roznego rodzaju slabych punktow systemu operacyjnego. Tego typu pasozyty nie maja zadnych opcji instalacji i nie wymagaja zadnych pozwolen ze strony uzytkownika na przenikniecie do komputera. Niektore z nich sa monitorowane przez hakerow i nie wymagaja zadnych komponentow na zainfekowanym komputerze uzytkownika.

2. Inne wirusy. Zlosliwe aplikacje moga takze zostac zainstalowane w systemie z pomoca innego rodzaju pasozytow takich jak robaki przegladarkowe, trojany, wirusy i inne. Moga instalowac system bez wiedzy uzytkownika i starac sie zainfekowac kazdego kto obsluguje zainfekowany komputer.

Najbardziej jaskrawe przykłady wirusów nukers:

Nukery to cyber zagrozenia ktore posiadaja niemalze identyczna funkcjonalnosc. Nastepujace przyklady ilustruja zachowanie oprogramowania nuker.

The Click nuker zostal stworzony z mysla o atakach DoS przeciwko komputerom podlaczonym do sieci. Tego typu ataki najczesciej sluza nie tyle zainfekowaniu komputera, tyle co sparalizowaniu jego pracy. W rezultacie uzytkownik moze stracic to nad czym pracowal zanim zaczal sie atak.

WinNuker jest w stanie przeniknac zdalnie do komputera poprzez wykorzystanie slabych punktow systemu. Program tworzy modyfikacje plikow rejestru w taki sposob ze zagrozenie uruchamia sie razem ze startem systemu. Jak tylko oprogramowanie zacznie dzialac WinNuker uruchamia swoje dzialanie ktore prowadzi do zawieszenia sie komputera.

BadLuck, znany tez jako Belnow jest wyjatkowo niebezpieczna aplikacja ktora jest w stanie zdalnie zaatakowac twoj komputer – to znaczy zdalnie jest sterowana przez cyber przestepcow. Program jest w stanie usunac wszelkie pliki wykonywalne, pliki tekstowe i pliki witryn. BacLuck jest w stanie zmieniac wpisy w rejestrze a nastepnie czyscic CMOS (usuniecie tego moze prowadzic do szkod na badanym komputerze). Przestepcy moga wykorzystywac ten program do wyswietlania denerwujacych wiadomosci i przeprowadzania dodatkowych akcji.

Usuwanie oprogramowania nuker z systemu z pomoca sprawdzonego oprogramowania antyszpiegującego:

Nuker dizala podobnie co inne cyber infekcje takie jak trojany, nieprawdziwe oprogramowanie antyszpiegujace, oprogramowanie ransomware i inne wirusy. Dlatego tez wiekszosc komponentow nie moze zostac manualnie usuniecia z komputera poniewaz sa ukryte gleboko na twoim dysku i maskowane roznego rodzaju nazwami. Wiekszosc zlosliwych programow mozesz usunac tylko przy pomocy sprawdzonego oprogramowania antyszpiegujacego. W tym wypadku wyjatkowo mocno polecamy skorzystanie z oprogramowania FortectIntego a takze SpyHunter 5Combo Cleaner. Wedlug naszej opini sa to zaawansowane aplikacje do usuwania zlosliwych aplikacji ktore posiadaja wyspecjalizowane funkcje takie jak gleboki skan systemu czy tez wyjatkowo duza baza wirusow.

Jezeli nie jestes w stanie usunac wirusa nuker ze swojego komputera z pomoca tych programow ktore opisujemy powyzej to powinienes wiedziec ze istnieje spora szansa na to ze masz do czynienia z zaawansowana wersja tego zagrozenia ktora zostala zaaktualizowana przed nasza baza. W tym wypadku powinienes dodac pytanie na stronie naszego formularza kontaktowego i poczekac na odpowiedz naszego zespol UsunWirusa.pl

Najnowsze wirusy dodane do naszej bazy

Odinstaluj wirusa Qqpp

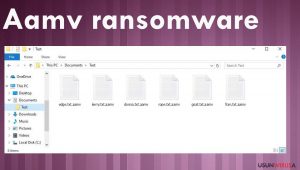

Pozbądź się ransomware Aamv

Zakończ działanie ransomware BlackBit

Ostatnia aktualizacja: 2016-10-25