Jak usunąć narzędzia zarządzania siecią

Narzędzia zarządzania siecią (znane także jako Programy konfiguracji sieci) to zestaw programów mających za zadanie analizę ruchu, proxy i innych informacji przechodzących przez sieć. Takie narzędzia mogą monitorować wszystkie dane idące w stronę głównych serwerów. Dodatkowo, analizują te informacje bez instalacji dodatkowych rzeczy w systemie. Część takich narzędzi może zostać wykorzystana do zmiany konfiguracji sprzętu i dostosowania go do określonych wymagań. Po zmianie tych ustawień, program komfiguracyjny może uczynić system podatny na różne ataki. Oprogramowanie tego typu jest uznawane na niegodne zaufania i groźne.

Najgroźniejsze akcje wykonywane przez złowrogie narzędzia zarządzania siecią:

- Identyfikacja i rozłączanie sprzętu połączonego z wybraną siecią;

- Sprawdzanie elementów sieci, analiza ruchu i monitorowanie przesyłanych informacji;

- Wyłączanie firewalla i innych zapór bez wiedzy i zgody użytkownika;

- Zmiana ustawiań systemu w celu nawiązania połączenia z niezaufanymi źródłami zewnętrznymi.

Każde z tych działań może spowodować utratę ważnych danych bądź też uczynić system wrażliwy na ataki różnych rodzajów wirusów. W najgorszym wypadku takie narzędzie może wprowadzić komputer do sieci rozprowadzania innych cyber-zagrożeń.

Wirusy dostające się na komputer po wyłączeniu Firewalla przez narzędzie zarządzania siecią:

Oto główne zagrożenia korzystające z luk tworzonych przez złośliwe odmiany narzęczi konfiguracji sieci:

- Konie trojańskie. Wirusy tego typu zwyle wykorzystyane są do kradzieży informacji związanych z użytkownikiem takich jak loginy, hasła i inne dane jednoznacznie identyfikujące w sieci. Ponadto, mogą pobierać na komputer inne malware bez wiedzy użytkownika, bądź też dawać swoim twórcom zdalny dostęp do komputera. Wszystkie wirusy spisane poniżej mogą być zainstalowane przez Trojana rezydującego w systemie.

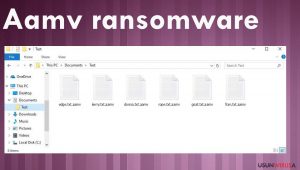

- Ransomware. Cyber-infekcje należące do tej kategorii mają za zadanie zaszyfrować ważne pliki ofiar. Używają do tego celu zaawansowanych algorytmów – przez co niemożliwe jest rozszyfrowanie informacji bez specjalnego klucza dekryptującego. W zamian za klucz, wirusy ransomware chcą zapłaty okupu poprzez PayPal bądź inny system płatności elektronicznej. Zazwyczaj ta opłata powinna być dostarczona w formie bitcoinów. Często takie zagrożenia podszywają się pod wiarygodne służby (FBI, Policję itd.) i żądają w takiej formie opłaty mandatu za nielegalne czynności wykonywane na koputerze. Na liście tych czynności znajdują się m.in. wykorzystywanie licencjonowanych produktów bez zakupu, dystrybucja malware czy odwiedzanie nielegalnych stron.

- Fałszywe anty-spyware. Fałszywki prezentują spreparowane skan systemu oraz ostrzeżenia o bezpieczeństwie. Po wyświetleniu skanu raportują o znalezionych wirusach i innych problemach związanych z komputerem. W taki sposób probują one przerazić użytkowników na tyle, by zakupili oszukaną pełną wersję oprogramowania. Po otrzymaniu opłaty, twórcy wirusa po prostu wyączają wyskakujące okienka na pewien czas. Niektóre wersje takich programów mogą także rozprowadzać inne wirusy i przekierowywać ludzi na niebezpieczne strony internetowe.

- Adware. Bez względu na to, że programy te są znany jako „potencjalnie niechciana”, mogą one łatwo siać zamęt na sprzęcie i sprowadzić na uzytkownika masę problemów. Zwykle, takie programy przeszukują komputer podszywając się pod rozszerzenia innych programów i modyfkują system. W rezultacie, dostają one uprawnienia do wyświetlania uporczywych wyskakujących okienek i przekierowania na okreslone strony internetowe. Poza tym, takie programy mogą zbierać dane nie związane osobiście z użzytkownikiem – takie, jak wyszukiwania, adresy e-mail, adres IP czy lokalizacja sprzętu.

- Włamanie przeglądarki. Te programy także można sklasyfikować jako „potencjalnie niechciane”. Jednakże fakt, że takie programy potrafią wyświetlać wyniki wyszukiwania zmodyfikowane przez dodanie masy reklam, zajmował wielu ekspertów ds. bezpieczeństwa. Poza tym, włamywacze mogą także przekierować ofiary na określone – przeważnie niebezpieczne – witryny. Najczęściej takie programy są instalowane wraz z aplikacjami freeware lub shareware – często znajdują się w ich paczkach instalacyjnych licząc na to, że użytkownik zdecyduje się na instalację szybką. Wtedy użytkownik nie jest w stanie spostrzec, że wraz z programem instaluje szkodliwe pliki na swoim komputerze.

Jak mogę się chronić?

- Pozbądź się bezużytecznych aplikacji i wyłącz niepotrzebne procesy. Upewnij się, że wyłączyłeś podstawowe funkcje i odinstalowałeś programy tobie nie potrzebne, by zmniejszyć ryzyko ataku. Powinieneś sprawdzić wszystkie dostępne funkcje oraz wyłączyć te, których nie planujesz używać. Eksperci zalecają zwrócić uwagę na udostępnianie drukarek oraz plików przez sieć. To samo tyczy się niepotrzebnych aplikacji. Nie zapomnij jednak zrobić kopii zapasowej danych przed usuwaniem programów na wypadek skasowania ważnych elementów systemu operacyjnego.

- Polegaj na bezpiecznych sieciach. Podłączenie komputera do Internetu jest jak połączenie go z tysiącami innych maszyn. By chronić przepływ informacji przez sieć warto zabezpieczyć router przed połączeniem – jest to pierwsza rzecz, jaka może być chroniona. Bez względu na to że modemy są pierwsze, jećli chodzi o odbiór danych, nie posiadają one ustawień przydatnych przy ochronie tychże.

- Używaj Firewalla. Jest to narzędzie służące do kontrolowania przepływu informacji między komputerem i Internetem. Firewalla możesz znaleść w najnowszych systemach operacyjnych oraz routerach. Możesz też pobrać jeden poprzez sieć. Upewnij się jednak, że jest on poprawnie skonfigurowany i uruchomiony, jeśli chcesz chronić komputer przed niechcianymi zmianami, czy atakami.

- Zainstaluj Antywirusa i Anty-spyware. Złośliwe oprogramowanie konfiguracji sieci może wywołać infiltrację przez inne wirusy, malware czy równie niebezpieczne programy. By utrzymać bezpieczny sprzęt i uchronić się przed utratą informacji, zainstaluj godne zaufania oprogramowanie. Eksperci zalecają również automatyczne aktualizacje w celu uchronienia przed atakami nowszych wirusów mogących dostać się do komputera przez luki w bezpieczeństwie. programy polecane przez nas, jećli chodzi o zapobieganie cyber-atakom to FortectIntego i SpyHunter 5Combo Cleaner/ Po instalacji programu jak najszybciej uaktualnij go do najnowszej wersji.

Najświeższe narzędzia zarządzania siecią dodane do bazy

Odinstaluj wirusa Qqpp

Pozbądź się ransomware Aamv

Zakończ działanie ransomware BlackBit

Ostatnia aktualizacja: 2017-10-30