Usuń wirusa GC47 (Zawiera Kroki Odszyfrowywania) - Poradnik

Instrukcja usuwania wirusa GC47

Czym jest Wirus ransomware GC47?

Czy ramsomware GC47 jest związany z wirusem Cerber?

Ostatnio odkryty wirus GC47 może być powiązany z niesławnym ransomware Cerber. Ten wirus szyfrujący pliki dodaje własne rozszerzenie typu .cerber3 bądź nawet .Fuck_You do zablokowanych plików. Ze względu na to drugie rozszerzenie wirus jest znany też jako wirus rozszerzenia pliku .Fuck_You . Wygląda na to, że wirus dalej znajduje się w stanie produkcji, ale już teraz można przedyskutować, czego internetowa społeczność może się spodziewać po tym zagrożeniu. Wirus GC47 bazuje na open-sourcowym projekcie zwanym jako HiddenTear/EDA2. Po dostaniu się do komputera wirus dodaje klucze w Rejestrze systemu zapewniając sobie autostart wraz z uruchomieniem komputera. Następnie skanuje system w poszukiwaniu plików i szyfruje je korzystając z szyfrowania AES. Niestety, ten algorytm nie jest tak łatwo odwracalny – przez co usunięcie GC47 nie pomoże w odzyskaniu zawartości plików. Ofiary muszą zdobyć specjalny klucz dekryptujący, by móc odzyskać ważne dokumenty, pamiątkowe zdjęcia, kolekcję audio i wideo, czy inne pliki. Pełną listę rozszerzeń znajdziecie ponżej:

.txt, .doc, .docx, .xls, .xlsx, .pdf, .pps, .ppt, .pptx, .odt, .gif, .jpg, .png, .db, .csv, .sql, .mdb.sln.php, .asp, .aspx, .html, .xml, .psd, .frm, .myd, .myi, .dbf, .mp3, .mp4, .avi, .mov, .mpg, .rm, .wmv, .m4a, .mpa, .wav, .sav, .gam, .log, .ged, .msg, .myo, .tax, .ynab, .ifx, .ofx, .qfx, .qif, .qdf, .tax2013, .tax2014, .tax2015, .box, .ncf, .nsf, .ntf, .lwp.

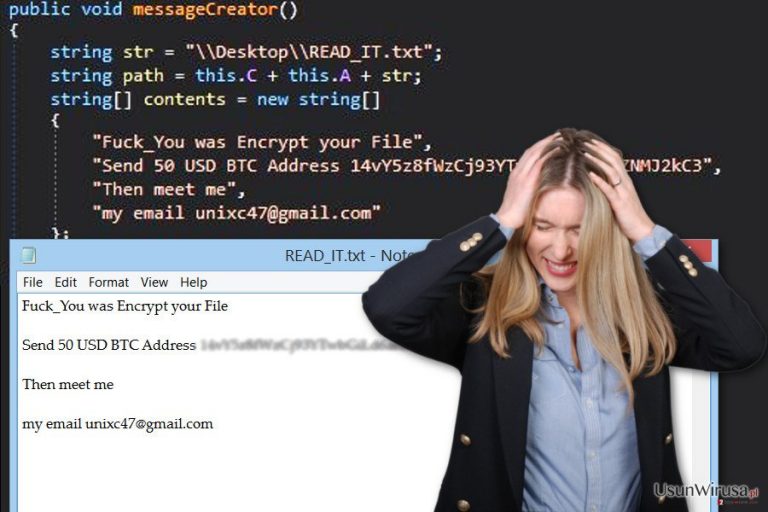

Po zakończeniu szyfrowania, GC47 zostawia żądanie okupu nazwane READ_IT.txt. Wiadomość jest bardzo krótka i nie informuje o tym, co stało się z plikami. Autor wirusa jest zainteresowany tylko i wyłącznie informacjami potrzebnymi dla niego. Haker po prostu domaga się wysłania 50 dolarów w Bitcoinach na podany portfel oraz potwierdzenia w e-mailu. Mimo, że sama kwota okupu nie jest taka duża, nie zalecamy płacić. Jeśli nie masz żadnych kopii zapasowych plików, szanse na rozszyfrowanie tychże nie są zbyt duże – GC47 najpewniej usuwa Wersje plików przydatne w procesie dekryptyzacji. Dodatkowo zapłata okupu nie oznacza jednocześnie, że wszystko zakończy się szczęśliwie. Nie możesz być pewnym, że haker zapewni tobie narzędzia, które pozwolą Tobie bez problemu odzyskać pliki. Nie zalecamy płacić okupu, by motywować twórcę do bardziej śmiałych projektów w przyszłości. Lepszą opcją jest usunięcie GC47, a następnie wydanie tych pieniędzy na dobre rozwiązanie co do odzyskania danych bądź porządny program antywirusowy, który zabezpieczy Cię przed takimi problemami w przyszłości. Do samego usnięcia wirusa zalecamy użycie FortectIntego i całkowity skan systemu. Dodatkowo, na końcu artykułu znajdziesz przydatne porady.

Jak ten wirus infekuje komputery?

Dokładny spoosób rozprzestrzeniania się GC47 nie jest jeszcze znany. Zainfekowane pliki mogą być rozpowszechniane poprzez złośliwe załączniki, fałszywe uaktualnienia, zainfekowane linki, irytujące reklamy, przejęte konta na mediach społecznościowych itd. Cyberprzestępcy stosują naprawdę wiele metod do przeprowadzania kolejnych ataków i infekoania kolejnych komputerów. Przez co, jeśli nie chcesz stać się ofiarą wirusa GC47 bądź innego wirusa szyfrującego pliki, powinieneś zachować ostrożność przy przeglądaniu sieci. Unikaj niezbyt przyjaznych linków, nie przeglądaj niezabezpieczonych stron i zawsze używaj zaufanych źródeł oprogramowania. Nie zapominaj też o tym, że malware może znajdować się nawet w bezpiecznie wyglądającej wiadomości. Bądź czujny!

Jak uporać się z GC47?

Po zauważeniu ataku, skup się na usunięciu GC47 z systemu. Zalecamy wykorzystanie do tego celu profesjonalnych programów, takich jak FortectIntego czy Malwarebytes – programy te są w stanie wykryć i usunąć wszelkie złośliwe pliki i programy z dysków. Możesz jednak równie dobrze użyć każdego innego programu. Upewnij się tylko, że możesz mu zaufać! Jeśli nie możesz jednak zainstalować programu bądź uruchomić pełnego skanu systemu, uruchom komputer w Trybie Awaryjnym. W tym celu wykonaj poniższe instrukcje. Będąc w Trybie Awaryjnym powinieneś być w stanie zainstalować/uruchomić zabezpieczające oprogramowanie i pozwolić mu rozwiązać problem z wirusem GC47.

Instrukcja ręcznego usuwania wirusa GC47

Ransomware: ręczne usuwanie ransomware w Trybie awaryjnym

Uruchom komputer w Trybie Awaryjnym w celu instalacji bądź uruchomienia odpowiednich narzędzi. W Teybie Awaryjnym, przeskanuj system kilka razy by upewnić się, że wirus został całkowicie usunięty.

Ważne! →

Przewodnik ręcznego usuwania może być zbyt skomplikowany dla zwykłych użytkowników komputerów. Przeprowadzenie go w sposób prawidłowy wymaga zaawansowanej wiedzy z zakresu informatyki (jeśli ważne pliki systemowe zostaną usunięte lub uszkodzone, może to skutkować uszkodzeniem całego systemu Windows) i może zająć wiele godzin. Dlatego też zdecydowanie zalecamy skorzystanie z automatycznej metody przedstawionej wyżej.

Krok 1. Przejdź do trybu awaryjnego z obsługą sieci

Ręczne usuwanie malware powinno być wykonywane w Trybie awaryjnym.

Windows 7 / Vista / XP

- Kliknij Start > Zamknij > Uruchom ponownie > OK.

- Kiedy twój komputer stanie się aktywny, zacznij naciskać przycisk F8 (jeśli to nie zadziała, spróbuj F2, F12, Del, itp. – wszystko zależy od modelu płyty głównej) wiele razy, aż zobaczysz okno Zaawansowane opcje rozruchu.

- Wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Windows 10 / Windows 8

- Kliknij prawym przyciskiem myszy przycisk Start i wybierz Ustawienia.

- Przewiń w dół i wybierz Aktualizacja i zabezpieczenia.

- Wybierz Odzyskiwanie po lewej stronie okna.

- Teraz przewiń w dół i znajdź sekcję Zaawansowane uruchamianie.

- Kliknij Uruchom ponownie teraz.

- Wybierz Rozwiązywanie problemów.

- Idź do Zaawansowanych opcji.

- Wybierz Ustawienia uruchamiania.

- Naciśnij Uruchom ponownie.

- teraz wciśnij 5 lub kliknij 5) Włącz tryb awaryjny z obsługą sieci.

Krok 2. Zamknij podejrzane procesy

Menedżer zadań systemu Windows to przydatne narzędzie, które wyświetla wszystkie procesy działające w tle. Jeśli malware uruchomiło proces, to musisz go zamknąć:

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań.

- Kliknij Więcej szczegółów.

- Przewiń w dół do sekcji Procesy w tle i wyszukaj wszystko, co wygląda podejrzanie.

- Kliknij prawym przyciskiem myszy i wybierz Otwórz lokalizację pliku.

- Wróć do procesu, kliknij na niego prawym przyciskiem myszy i wybierz Zakończ proces.

- Usuń zawartość złośliwego folderu.

Krok 3. Sprawdź Uruchamianie

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań systemu Windows.

- Idź do karty Uruchamianie.

- Kliknij prawym przyciskiem myszy na podejrzany program i wybierz Wyłącz.

Krok 4. Usuń pliki wirusów

Pliki powiązane z malware można znaleźć w różnych miejscach na komputerze. Oto instrukcje, które pomogą ci je znaleźć:

- Wpisz Czyszczenie dysku w wyszukiwarce Windows i naciśnij Enter.

- Wybierz dysk, który chcesz wyczyścić (C: to domyślny dysk główny i prawdopodobnie jest on tym, który zawiera złośliwe pliki).

- Przewiń w dół przez listę Pliki do usunięcia i wybierz następujące:

Tymczasowe pliki internetowe

Pliki do pobrania

Kosz

Pliki tymczasowe - Wybierz Wyczyść pliki systemowe.

- Możesz także poszukać innych złośliwych plików ukrytych w następujących folderach (wpisz te wpisy w wyszukiwaniu Windows i wciśnij Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Po zakończeniu, uruchom ponownie komputer w normalnym trybie.

Usuń GC47 korzystająć z System Restore

Przywracanie Systemu także może pomóc unieszkodliwić wirusa i zainstalować narzędzia do usuwania malware. Posłuchaj się tych instrukcji, zainstaluj wybrany program i przeskanuj system kilka razy.

-

Krok 1: Zresetuj swój komputer Safe Mode with Command Prompt

Windows 7 / Vista / XP- Kliknij Start → Shutdown → Restart → OK .

- Kiedy już włączysz swój komputer, zacznij wciskać przycisk F8 tak długo aż zobaczysz okno Advanced Boot Options

-

Wybierz $1$s z listy

Windows 10 / Windows 8- Wciśnij przycisk Power w oknie logowania oznaczonym Windows. Następnie wciśnij i przytrzmaj Shift, który znajduje się na twojej klawiaturze i wciśnij dodatkowo Restart.

- Teraz wybierz Troubleshoot → Advanced options → Startup Settings a na końcu dodatkowo wybierz Restart

-

Jak tylko włączysz swój komputer wybierz -Enable Safe Mode with Command Prompt w oknie Startup Settings

-

Krok 2: Przywróć ustawienia fabryczne i pliki systemowe

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

-

Teraz wybierz rstrui.exe a nastepnie kliknij Enter jeszcze raz.

-

Kiedy pokaże ci się nowe okno wybierz Next a nastepnie wybierz punkt przywracania systemu, który wypada przed zainstalowaniem GC47. Zaraz po tym wybierz $3$s.

-

Teraz wybierz Yes aby rozpocząć przywracanie systemu

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

Bonus: przywróć swoje dane

Poradnik zaprezentowany powyżej powinien pomóc ci w usunieciu oprogramwania GC47 z twojego komputera. Celem przywrócenia zaszyfrowanych danych prosze skorzystaj z dokladnego poradnika przygotowanego przez naszych ekspertow do spraw bezpieczenstwa usunwirusa.plJezeli twoje pliki zostaly zaszyfrowane przez GC47 mozesz skorzystac z podanych metod aby je przywrocic

Użyj Data Recovery Pro w celu odzyskania plików zaszyfrowanych przez wirusa GC47

Jeśli nie masz żadnych kopii zapasowych plików, Data Recovery Pro może być twoją jedyną szansą na odzyskanie tychże. Program ten został stworzony w celu odzyskiwania uszkodzonych, usuniętych czy zaszyfrowanych plików. Nie możemy jednak zapewnić, że program ten pomoże odzyskać wszeystkie przejęte pliki – na chwilę obecną nie istnieje żaden dekrypter plików zainfekowanych przez GC47.

- Pobierz Data Recovery Pro;

- Zapoznaj się z nastepującymi krokami Data Recovery a nastepnie zainstaluj program na swoim komputerze.

- Uruchom go a nastepnie przeskanuj swoj zaszyfrowany komputer w poszukiwaniu GC47.

- Przywróć je

Skorzystaj z Przywracania Systemu, by odzyskać pliki zaszyfrowane przez ransomware GC47.

Jesli uruchamiałeś funkcję Przywracania Systemu przed atakiem, skorzystaj z poniższej instrukcji. Ten sposób pozwala przenieść się w czasie komputera, by dostać się do dawniej zapisanych kopii teraz zaszyfrowanych plików.

- Znajdź zaszyfrowany plik, który chcesz przywrócić i kliknij na nim prawym przyciskiem myszy

- Wybierz “Properties” a nastepnie przejdz do zakladki “Previous versions”

- Tutaj sprawdz dostepne kopie pliku w “Folder versions”. Powinienes wybrac wersje ktora cie interesuje i kliknac przycisk przywracania “Restore”

Dekrypter GC47

Niestety, na chwilę obecną nie istnieje jeszcze żadne oficjalne narzędzie deszyfrujące pliki przejęte przez wirus GC47.

Na końcu powinienes dodatkowo pomyśleć o ochronie swojego komputera przed oprogramowaniem ransomware. Aby chronić swój komputer przed GC47 i innym szkodliwym oprogramowaniem polecamy skorzystanie ze sprawdzonego oprogramowania antyszpiegującego takiego jak FortectIntego, SpyHunter 5Combo Cleaner lub Malwarebytes

Polecane dla ciebie:

Nie pozwól, by rząd cię szpiegował

Rząd ma wiele problemów w związku ze śledzeniem danych użytkowników i szpiegowaniem obywateli, więc powinieneś mieć to na uwadze i dowiedzieć się więcej na temat podejrzanych praktyk gromadzenia informacji. Uniknij niechcianego śledzenia lub szpiegowania cię przez rząd, stając się całkowicie anonimowym w Internecie.

Możesz wybrać różne lokalizacje, gdy jesteś online i uzyskać dostęp do dowolnych materiałów bez szczególnych ograniczeń dotyczących treści. Korzystając z Private Internet Access VPN, możesz z łatwością cieszyć się połączeniem internetowym bez żadnego ryzyka bycia zhakowanym.

Kontroluj informacje, do których dostęp może uzyskać rząd i dowolna inna niepożądana strona i surfuj po Internecie unikając bycia szpiegowanym. Nawet jeśli nie bierzesz udziału w nielegalnych działaniach lub gdy ufasz swojej selekcji usług i platform, zachowaj podejrzliwość dla swojego własnego bezpieczeństwa i podejmij środki ostrożności, korzystając z usługi VPN.

Kopie zapasowe plików do późniejszego wykorzystania w przypadku ataku malware

Problemy z oprogramowaniem spowodowane przez malware lub bezpośrednia utrata danych w wyniku ich zaszyfrowania może prowadzić do problemów z twoim urządzeniem lub do jego trwałego uszkodzenia. Kiedy posiadasz odpowiednie, aktualne kopie zapasowe, możesz z łatwością odzyskać dane po takim incydencie i wrócić do pracy.

Bardzo ważne jest, aby aktualizować kopie zapasowe po wszelkich zmianach na urządzeniu, byś mógł powrócić do tego nad czym aktualnie pracowałeś, gdy malware wprowadziło jakieś zmiany lub gdy problemy z urządzeniem spowodowały uszkodzenie danych lub wpłynęły negatywnie na wydajność.

Posiadając poprzednią wersję każdego ważnego dokumentu lub projektu, możesz oszczędzić sobie frustracji i załamania. Jest to przydatne, gdy niespodziewanie pojawi się malware. W celu przywrócenia systemu, skorzystaj z Data Recovery Pro.