Usuń wirusa Crbr Encryptor (Poradnik usuwania) - Ostatnia aktualizacja, paź 2017

Instrukcja usuwania wirusa Crbr Encryptor

Czym jest Wirus ransomware Crbr Encryptor?

Hakerzy zmieniają nazwę Cerbera na Crbr Encryptor oraz dodają kilka innych zmian

Crbr Encryptor nie jest nowym kryptowirusem, lecz nieco zmidyfikowaną wersją niesławnego ransomware'a Cerber o zmienionej nazwie. Eksperci głowią się nad tym, czemu twórcy Cerbera musieli zmienić nazwę wirusa, który już miał ugruntowaną pozycję i wywoływał grozę. Twórcy zaś poza nazwą dodali parę mniejszych modyfikacji.

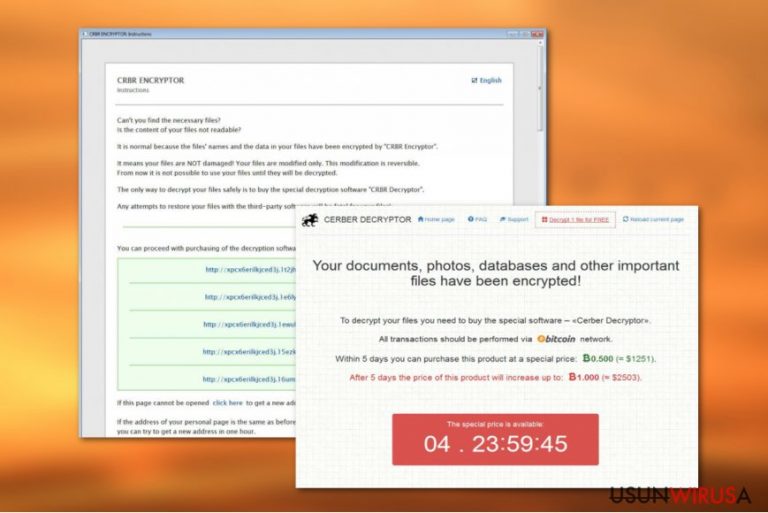

Ransomware pozostawia pliki nazwane _R_E_A_D___T_H_I_S___{RAND}_.hta oraz _R_E_A_D___T_H_I_S___{RAND}_.txt na komputerze, by przedstwić ofierze jej sytuację i wyjaśnić, w jaki sposób zaszyfrowane pliki mogą zostać odblokowane. Wirus czyni to samo zmieniając tapetę pulpitu na graficzną wersję żądania okupu.

Niektórzy użytkownicy wpadają w panikę, kiedy odkryją takie pliki na komputerze i próbują się ich pozbyć. Takie akcje mogą jednak przynieść szkodę komputerowi. Co więcej, może to jeszcze bardziej uszkodzić te pliki. Żeby wię usunąć Crbr Encryptora z komputera, musisz najpierw rozłożyć główny plik wykonywalny pasożyta. Nie rób tego ręcznie. Wykorzystaj FortectIntego lub inne oprogramowanie antywirusowe, by przeskanować system.

Wygląda na to, że wirus wciąż korzysta z tych samych metod szyfrowania, by zablokować pliki. Dodaje jednak rozszerzenie .a82d aby oznaczyć już przerobioną zawartość. Eliminacja tego rozszerzenia i odzyskanie plików kosztuje 0,5 Bitcoina (około 1257 dolarów). Ofiary mają wykonać płatność poprzez stronę w sieci TOR.

Całe żądanie okupu wygląda następująco:

Hi, I'am CRBR ENCRYPTOR 😉

—–

YOUR DOCUMENTS, PHOTOS, DATABASES AND OTHER IMPORTANT FILES HAVE BEEN ENCRYPTED!

—–

The only way to decrypt your files is to receive the private key and decryption program.

To receive the private key and decryption program go to any decrypted folder,

inside there is the special file (*_R_E_A_D___T_H_I_S_*) with complete instructions

how to decrypt your files.

If you cannot find any (*_R_E_A_D___T_H_I_S_*) file at your PC, follow the instructions below:

—–

1. Download „Tor Browser” from https://www.torproject.org/ and install it.

2. In the „Tor Browser” open your personal page here:

http://xpcx6erilkjced3j.onion/[victim_id]

Note! This page is available via „Tor Browser” only.

—–

Also you can use temporary addresses on your personal page without using „Tor Browser”.

—–

1. http://xpcx6erilkjced3j.1t2jhk.top/[victim_id]

2. http://xpcx6erilkjced3j.1e6ly3.top/[victim_id]

3. http://xpcx6erilkjced3j.1ewuh5.top/[victim_id]

4. http://xpcx6erilkjced3j.15ezkm.top/[victim_id]

5. http://xpcx6erilkjced3j.16umxg.top/[victim_id]

—–

Note! These are temporary addresses! They will be available for a limited amount of time!

Gdy ofiara wchodzi na jedną ze stron, dostaje informację o konieczności zapłaty teraz oraz o tym, że jeśli nie uiści zapłaty w ciągu 5 dni, okup zostanie podwojony. Nie bój się takich twierdzeń i przejdź do najbezpieczniejszej opcji – usunięcia Crbr Encryptora.

Nowa luka oraz kampania spamowa są wykorzystywane do dystrybucji ransomware.

Crbr Encryptor przeszedł także parę zmian w procesie dystrybucji. Teraz hakerzy polegają na dwóch głównych sposobach na rozprzestrzenienie wirusa: zestaw exploitów MagnitudeEK oraz złośliwa kampania spamowa.

Pierwsza technika pozwala Cerberowi na wykorzystywanie przedawnionych, niewspieranych lub w inny sposób wrażliwych programów i wprowadzanie złośliwych komponentów do komputera ofiary, gdy ta wchodzi na strony o kiepskiej reputacji, zawierające takiego typu luki.

Przesyłanie wirusa poprzez złośliwą kampanię spamową nie wymaga zaś wyjaśnień. Wszystkie ransomware'y korzystają z tego sposobu dystrybucji, a on zawsze przynosi sukcesy. Hakerzy myślą tylko nad nowymi sposobami na nakłonienie ofiar do otwarcia zainfekowanego załącznika.

Tym razem kanciarze wysyłają wiadomość podszywając się pod Zespół Bezpieczeństwa Microsoft i informują użytkowników o nietypowej aktywności na koncie użytkownika Microsoft. Po tym, jak ofiara pobierze załączony plik z instrukcjami postępowania, Crbr Encryptor bierze się do działania.

Poprawny sposób na usunięcie Crbr Encryptora z Twojego komputera

Ostrożnie usuń wirusa Crbr Encryptor ponieważ pod nową nazwą ukrywa się ten sam złośliwy wirus Cerber, który będzie próbował uszkodzić Twój komputer tak mocno, jak tylko będzie w stanie. By wyeliminować go bez problemów, powinieneś wykorzystać zaufane oprogramowanie, takie jak FortectIntego czy SpyHunter 5Combo Cleaner.

Jak już wspomnieliśmy, NIE powinieneś próbować usunąć Crbr Encryptora ręcznie. Jedyną możliwością na wykorzystanie własnych umiejętności komputerowych jest wyłączenie funkcji wirusa blokujących przeprowadzenie skanu systemu.

Wykonaj poniższe instrukcje, aby bezpiecznie wyeliminować Crbr Encryptora.

Instrukcja ręcznego usuwania wirusa Crbr Encryptor

Ransomware: ręczne usuwanie ransomware w Trybie awaryjnym

Proces dekontaminacji Crbr Encryptor został przedstawiony poniżej

Ważne! →

Przewodnik ręcznego usuwania może być zbyt skomplikowany dla zwykłych użytkowników komputerów. Przeprowadzenie go w sposób prawidłowy wymaga zaawansowanej wiedzy z zakresu informatyki (jeśli ważne pliki systemowe zostaną usunięte lub uszkodzone, może to skutkować uszkodzeniem całego systemu Windows) i może zająć wiele godzin. Dlatego też zdecydowanie zalecamy skorzystanie z automatycznej metody przedstawionej wyżej.

Krok 1. Przejdź do trybu awaryjnego z obsługą sieci

Ręczne usuwanie malware powinno być wykonywane w Trybie awaryjnym.

Windows 7 / Vista / XP

- Kliknij Start > Zamknij > Uruchom ponownie > OK.

- Kiedy twój komputer stanie się aktywny, zacznij naciskać przycisk F8 (jeśli to nie zadziała, spróbuj F2, F12, Del, itp. – wszystko zależy od modelu płyty głównej) wiele razy, aż zobaczysz okno Zaawansowane opcje rozruchu.

- Wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Windows 10 / Windows 8

- Kliknij prawym przyciskiem myszy przycisk Start i wybierz Ustawienia.

- Przewiń w dół i wybierz Aktualizacja i zabezpieczenia.

- Wybierz Odzyskiwanie po lewej stronie okna.

- Teraz przewiń w dół i znajdź sekcję Zaawansowane uruchamianie.

- Kliknij Uruchom ponownie teraz.

- Wybierz Rozwiązywanie problemów.

- Idź do Zaawansowanych opcji.

- Wybierz Ustawienia uruchamiania.

- Naciśnij Uruchom ponownie.

- teraz wciśnij 5 lub kliknij 5) Włącz tryb awaryjny z obsługą sieci.

Krok 2. Zamknij podejrzane procesy

Menedżer zadań systemu Windows to przydatne narzędzie, które wyświetla wszystkie procesy działające w tle. Jeśli malware uruchomiło proces, to musisz go zamknąć:

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań.

- Kliknij Więcej szczegółów.

- Przewiń w dół do sekcji Procesy w tle i wyszukaj wszystko, co wygląda podejrzanie.

- Kliknij prawym przyciskiem myszy i wybierz Otwórz lokalizację pliku.

- Wróć do procesu, kliknij na niego prawym przyciskiem myszy i wybierz Zakończ proces.

- Usuń zawartość złośliwego folderu.

Krok 3. Sprawdź Uruchamianie

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań systemu Windows.

- Idź do karty Uruchamianie.

- Kliknij prawym przyciskiem myszy na podejrzany program i wybierz Wyłącz.

Krok 4. Usuń pliki wirusów

Pliki powiązane z malware można znaleźć w różnych miejscach na komputerze. Oto instrukcje, które pomogą ci je znaleźć:

- Wpisz Czyszczenie dysku w wyszukiwarce Windows i naciśnij Enter.

- Wybierz dysk, który chcesz wyczyścić (C: to domyślny dysk główny i prawdopodobnie jest on tym, który zawiera złośliwe pliki).

- Przewiń w dół przez listę Pliki do usunięcia i wybierz następujące:

Tymczasowe pliki internetowe

Pliki do pobrania

Kosz

Pliki tymczasowe - Wybierz Wyczyść pliki systemowe.

- Możesz także poszukać innych złośliwych plików ukrytych w następujących folderach (wpisz te wpisy w wyszukiwaniu Windows i wciśnij Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Po zakończeniu, uruchom ponownie komputer w normalnym trybie.

Usuń Crbr Encryptor korzystająć z System Restore

Tutaj jest zaś inny sposób na wyłączenie funkcjonalności wirusa:

-

Krok 1: Zresetuj swój komputer Safe Mode with Command Prompt

Windows 7 / Vista / XP- Kliknij Start → Shutdown → Restart → OK .

- Kiedy już włączysz swój komputer, zacznij wciskać przycisk F8 tak długo aż zobaczysz okno Advanced Boot Options

-

Wybierz $1$s z listy

Windows 10 / Windows 8- Wciśnij przycisk Power w oknie logowania oznaczonym Windows. Następnie wciśnij i przytrzmaj Shift, który znajduje się na twojej klawiaturze i wciśnij dodatkowo Restart.

- Teraz wybierz Troubleshoot → Advanced options → Startup Settings a na końcu dodatkowo wybierz Restart

-

Jak tylko włączysz swój komputer wybierz -Enable Safe Mode with Command Prompt w oknie Startup Settings

-

Krok 2: Przywróć ustawienia fabryczne i pliki systemowe

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

-

Teraz wybierz rstrui.exe a nastepnie kliknij Enter jeszcze raz.

-

Kiedy pokaże ci się nowe okno wybierz Next a nastepnie wybierz punkt przywracania systemu, który wypada przed zainstalowaniem Crbr Encryptor. Zaraz po tym wybierz $3$s.

-

Teraz wybierz Yes aby rozpocząć przywracanie systemu

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

Bonus: przywróć swoje dane

Poradnik zaprezentowany powyżej powinien pomóc ci w usunieciu oprogramwania Crbr Encryptor z twojego komputera. Celem przywrócenia zaszyfrowanych danych prosze skorzystaj z dokladnego poradnika przygotowanego przez naszych ekspertow do spraw bezpieczenstwa usunwirusa.plJezeli twoje pliki zostaly zaszyfrowane przez Crbr Encryptor mozesz skorzystac z podanych metod aby je przywrocic

Rozwiązanie nr 1: Data Recovery Pro

Tutaj znajdziesz wyjaśnienie, jak skorzystać z Data Recovery Pro.

- Pobierz Data Recovery Pro;

- Zapoznaj się z nastepującymi krokami Data Recovery a nastepnie zainstaluj program na swoim komputerze.

- Uruchom go a nastepnie przeskanuj swoj zaszyfrowany komputer w poszukiwaniu Crbr Encryptor.

- Przywróć je

Rozwiązanie nr 2: Windows Previous Versions feature

Jeśli nie potrafisz korzystać z Poprzednich Wersji plików, możesz nauczyć się korzystać z tej funkcji tutaj:

- Znajdź zaszyfrowany plik, który chcesz przywrócić i kliknij na nim prawym przyciskiem myszy

- Wybierz “Properties” a nastepnie przejdz do zakladki “Previous versions”

- Tutaj sprawdz dostepne kopie pliku w “Folder versions”. Powinienes wybrac wersje ktora cie interesuje i kliknac przycisk przywracania “Restore”

Rozwiązanie nr 3: Shadow Explorer

Tutaj znajdziesz instrukcję korzystania z Shadow Explorera:

- Pobierz Shadow Explorer (http://shadowexplorer.com/);

- W odniesieniu do manadzera instalacji Shadow Explorer po prostu postepuj z pozostalymi krokami instalacji.

- Uruchom program, przejdz przez menu a nastepnie w górnym lewym roku kliknij dysk z zaszyfronwanymi danymi. Sprawdz jakie wystepuja tam foldery

- Kliknij prawym przyciskiem na folder ktory chcesz przywrocic i wybierz “Export”. Nastepnie wybierz gdzie chcesz go skladowac.

Obecnie nie ma sposobu na darmowe rozszyfrowanie plików zablokowanych przez Crbr Encryptora

Na końcu powinienes dodatkowo pomyśleć o ochronie swojego komputera przed oprogramowaniem ransomware. Aby chronić swój komputer przed Crbr Encryptor i innym szkodliwym oprogramowaniem polecamy skorzystanie ze sprawdzonego oprogramowania antyszpiegującego takiego jak FortectIntego, SpyHunter 5Combo Cleaner lub Malwarebytes

Polecane dla ciebie:

Nie pozwól, by rząd cię szpiegował

Rząd ma wiele problemów w związku ze śledzeniem danych użytkowników i szpiegowaniem obywateli, więc powinieneś mieć to na uwadze i dowiedzieć się więcej na temat podejrzanych praktyk gromadzenia informacji. Uniknij niechcianego śledzenia lub szpiegowania cię przez rząd, stając się całkowicie anonimowym w Internecie.

Możesz wybrać różne lokalizacje, gdy jesteś online i uzyskać dostęp do dowolnych materiałów bez szczególnych ograniczeń dotyczących treści. Korzystając z Private Internet Access VPN, możesz z łatwością cieszyć się połączeniem internetowym bez żadnego ryzyka bycia zhakowanym.

Kontroluj informacje, do których dostęp może uzyskać rząd i dowolna inna niepożądana strona i surfuj po Internecie unikając bycia szpiegowanym. Nawet jeśli nie bierzesz udziału w nielegalnych działaniach lub gdy ufasz swojej selekcji usług i platform, zachowaj podejrzliwość dla swojego własnego bezpieczeństwa i podejmij środki ostrożności, korzystając z usługi VPN.

Kopie zapasowe plików do późniejszego wykorzystania w przypadku ataku malware

Problemy z oprogramowaniem spowodowane przez malware lub bezpośrednia utrata danych w wyniku ich zaszyfrowania może prowadzić do problemów z twoim urządzeniem lub do jego trwałego uszkodzenia. Kiedy posiadasz odpowiednie, aktualne kopie zapasowe, możesz z łatwością odzyskać dane po takim incydencie i wrócić do pracy.

Bardzo ważne jest, aby aktualizować kopie zapasowe po wszelkich zmianach na urządzeniu, byś mógł powrócić do tego nad czym aktualnie pracowałeś, gdy malware wprowadziło jakieś zmiany lub gdy problemy z urządzeniem spowodowały uszkodzenie danych lub wpłynęły negatywnie na wydajność.

Posiadając poprzednią wersję każdego ważnego dokumentu lub projektu, możesz oszczędzić sobie frustracji i załamania. Jest to przydatne, gdy niespodziewanie pojawi się malware. W celu przywrócenia systemu, skorzystaj z Data Recovery Pro.