Usuń wirusa Cerber 4.1.0 (Poradnik usuwania)

Instrukcja usuwania wirusa Cerber 4.1.0

Czym jest Wirus Cerber 4.1.0?

Wirus Cerber znów atakuje. Pojawił się jego następna – wersja 4.1.0

Jak pewnie sie domyslasz, wirus Cerber 4.1.0 jest kolejna aplikacja do szyfrowania aplikacji ktora wspolpracuje z rodzina wirusow Cerber. Cyber przestepcy zdecydowali sie na zatrudnienie cyber zagrozenia do zaatakowania ludnosci, pojawila sie juz nastepna wersja wirusa oznaczona wirusem 4.1.1. Wyglada na to ze autorzy tego zagrozenia nie marnuja czasu. Miesiac temu wirus Cerber zostal odnowiony, zostaly dodane nowe rozszerzenie. Podczas gdy poprzednie wersje tego oprogramowania dodawaly do zainfekowanych plikow rozszerzenie kolejno .cerber2 oraz .cerber3 tak teraz warto zauwazyc ze oprogramowanie dodaje losowy ciag 4 znakow. Jezeli tego typu zagrozenie zdola zaszyfrowacc twoje dane to powinienes czym predzej dokonac usuniecia oprogramowania Cerber 4.1.0 z twojego komputera. Mozesz skorzystac z oprogramowania FortectIntego ktore szybko i sprawnie pomoze ci pozbyc sie wszelkich zagrozen

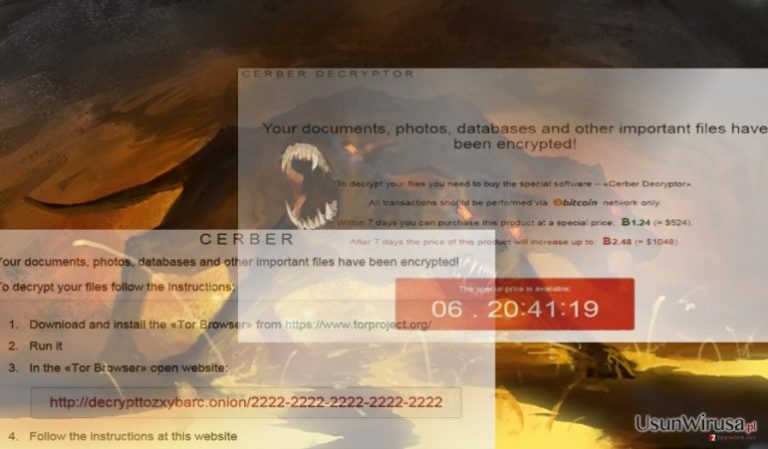

Tego typu zagrozenie jest prawdopodobnie najszybciej ewoluujacym zagrozeniem. Porownujac je do innych zagrozen takich jak CryptoWall, ktory obecnie ma juz 7 lat to pierwsza wersja zagrozenia Cerber pojawila sie w marcu. W tym momencie tego typu zagrozenie atakuje tylko kilka krajow jednakze dzieki wysokowyspecjalizowanym ekspertom do spraw IT dosc szybko sie rozpowszechnia i powstaja nowe wersje tego zagrozenia. Podobnie do aplikacji Locky, Cerber moze zajac trzecie miejsce zaraz za aplikacją CryptoWall oraz Locky wsrod najbardziej zlosliwych wirusow komputerowych. Obecna wersja wirusa nie posiada zadnych specyficznych rozszerzen, moze oznaczac dane kodem numerycznym lub tez nie dodawac zadnego rozszerzenia. Cerber ciagle ciagle wykorzystuje plik README.hta do informowania swoich ofiar o zainfekowaniu ich komputera:

You documents, photos, databases and other important files have been encrypted!

To decrypt your files you need to buy the special software – „Cerber Decryptor”

All transactions should be performed via Bitcoin network only

Within 7 days you can purchase this product at a special price: B 1.24 ($524)

After 7 days the price of this product will increase up to B 2.48 ($1048)

W jaki sposób jest rozpowszechniana ta aplikacja?

Na szczescie udalo sie ustalic ze wirus Cerber 4.1.0 jest rozpowszechniany poprzez zestaw exploitow. Aby program malware uzyskal odpowiedni efekt ofiara powinna klikac na zainfekowany link oprogramowania. Pozniej oprogramowanie jest w stanie wykorzystwac wszelkie slabe punkty systemu celem przejecia zainfekowanego urzadzenia. Zaraz po tym jak slabe punkty zostana znalezione oprogramowanie wykorzystuje narzedzie i wypakowuje tresci sobie przyjazne. Na szczescie exploit Rig (powiazany z oprogramowaniem do szyfrowania plikow – wirusem CrypMIC) jest zdecydowanie mniej aktywny w porownaniu do zestawu Neutrino. Jednakze nie ma zadnego uzytkownika ktory moze sie czuc calkowicie bezpiecznie. Oprocz tego warto wspomniec ze Cerber 4.1.0 moze byc wykorzystywany do generowania falszywych wiadomosci ktore moga twierdzic ze pochodza od instytucji rzadowych, organizacji finansowych i tym podobne. Upewnij sie ze 2 razy sprawdzisz kazda wiadomosc otrzymana od ludzi ktorych tak naprawde nie znasz. Powinienes zawsze sprawdzac nadawce wiadomosci aby zrozumiec z kim masz do czynienia. Jezeli spotkasz w wiadomosci blad gramatyczny czy tez ortograiczny to istnieje dosc duza szansa na to ze masz do czynienia z hakerami. Najbardziej odpowiednia droga do unikniecia tych podejrzanych wiadomosci i mozliwosci przenikniecia oprogramowania Cerber 4.1.0 do twojego komputera jest zainstalowanie oprogramowania do ochrony twojego komputera.

Usuwanie oprogramowania Cerber 4.1.0

Mówiąc o usuwaniu tego typu wirusa warto nadmienic ze nie jest to az tak wymagajacy proces, mozesz go zawsze zlecic sprawdzonym aplikacjom takim jak FortectIntego lub tez Malwarebytes. Warto zawsze przeprowadzic skanowanie systemu celem wykrycia wszelkich zlosliwych aplikacji malware. Zaraz po tym jak calkowicie uda ci sie usunac oprogramowanie wirusowe Cerber 4.1.0 to mozesz przejsc do techniki odszyfrowania swoich plikow. Niektore firmy zajmujace sie ochrona twojego oprogramowania zajely sie stworzeniem narzedzia do calkowitego deszyfrowania twoich plikow. Zapoznaj sie prosze z pomyslami ponizej i innymi narzedziami do usuwania oprogramowania. Dodatkowo ponizej znajdziesz instrukcje ktora pomoze ci odzyskac dostep do twoih plikow nawet jesli bedziesz mial problemy z usuwaniem oprogramowania Cerber 4.1.0

Instrukcja ręcznego usuwania wirusa Cerber 4.1.0

Ransomware: ręczne usuwanie ransomware w Trybie awaryjnym

Ważne! →

Przewodnik ręcznego usuwania może być zbyt skomplikowany dla zwykłych użytkowników komputerów. Przeprowadzenie go w sposób prawidłowy wymaga zaawansowanej wiedzy z zakresu informatyki (jeśli ważne pliki systemowe zostaną usunięte lub uszkodzone, może to skutkować uszkodzeniem całego systemu Windows) i może zająć wiele godzin. Dlatego też zdecydowanie zalecamy skorzystanie z automatycznej metody przedstawionej wyżej.

Krok 1. Przejdź do trybu awaryjnego z obsługą sieci

Ręczne usuwanie malware powinno być wykonywane w Trybie awaryjnym.

Windows 7 / Vista / XP

- Kliknij Start > Zamknij > Uruchom ponownie > OK.

- Kiedy twój komputer stanie się aktywny, zacznij naciskać przycisk F8 (jeśli to nie zadziała, spróbuj F2, F12, Del, itp. – wszystko zależy od modelu płyty głównej) wiele razy, aż zobaczysz okno Zaawansowane opcje rozruchu.

- Wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Windows 10 / Windows 8

- Kliknij prawym przyciskiem myszy przycisk Start i wybierz Ustawienia.

- Przewiń w dół i wybierz Aktualizacja i zabezpieczenia.

- Wybierz Odzyskiwanie po lewej stronie okna.

- Teraz przewiń w dół i znajdź sekcję Zaawansowane uruchamianie.

- Kliknij Uruchom ponownie teraz.

- Wybierz Rozwiązywanie problemów.

- Idź do Zaawansowanych opcji.

- Wybierz Ustawienia uruchamiania.

- Naciśnij Uruchom ponownie.

- teraz wciśnij 5 lub kliknij 5) Włącz tryb awaryjny z obsługą sieci.

Krok 2. Zamknij podejrzane procesy

Menedżer zadań systemu Windows to przydatne narzędzie, które wyświetla wszystkie procesy działające w tle. Jeśli malware uruchomiło proces, to musisz go zamknąć:

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań.

- Kliknij Więcej szczegółów.

- Przewiń w dół do sekcji Procesy w tle i wyszukaj wszystko, co wygląda podejrzanie.

- Kliknij prawym przyciskiem myszy i wybierz Otwórz lokalizację pliku.

- Wróć do procesu, kliknij na niego prawym przyciskiem myszy i wybierz Zakończ proces.

- Usuń zawartość złośliwego folderu.

Krok 3. Sprawdź Uruchamianie

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań systemu Windows.

- Idź do karty Uruchamianie.

- Kliknij prawym przyciskiem myszy na podejrzany program i wybierz Wyłącz.

Krok 4. Usuń pliki wirusów

Pliki powiązane z malware można znaleźć w różnych miejscach na komputerze. Oto instrukcje, które pomogą ci je znaleźć:

- Wpisz Czyszczenie dysku w wyszukiwarce Windows i naciśnij Enter.

- Wybierz dysk, który chcesz wyczyścić (C: to domyślny dysk główny i prawdopodobnie jest on tym, który zawiera złośliwe pliki).

- Przewiń w dół przez listę Pliki do usunięcia i wybierz następujące:

Tymczasowe pliki internetowe

Pliki do pobrania

Kosz

Pliki tymczasowe - Wybierz Wyczyść pliki systemowe.

- Możesz także poszukać innych złośliwych plików ukrytych w następujących folderach (wpisz te wpisy w wyszukiwaniu Windows i wciśnij Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Po zakończeniu, uruchom ponownie komputer w normalnym trybie.

Usuń Cerber 4.1.0 korzystająć z System Restore

-

Krok 1: Zresetuj swój komputer Safe Mode with Command Prompt

Windows 7 / Vista / XP- Kliknij Start → Shutdown → Restart → OK .

- Kiedy już włączysz swój komputer, zacznij wciskać przycisk F8 tak długo aż zobaczysz okno Advanced Boot Options

-

Wybierz $1$s z listy

Windows 10 / Windows 8- Wciśnij przycisk Power w oknie logowania oznaczonym Windows. Następnie wciśnij i przytrzmaj Shift, który znajduje się na twojej klawiaturze i wciśnij dodatkowo Restart.

- Teraz wybierz Troubleshoot → Advanced options → Startup Settings a na końcu dodatkowo wybierz Restart

-

Jak tylko włączysz swój komputer wybierz -Enable Safe Mode with Command Prompt w oknie Startup Settings

-

Krok 2: Przywróć ustawienia fabryczne i pliki systemowe

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

-

Teraz wybierz rstrui.exe a nastepnie kliknij Enter jeszcze raz.

-

Kiedy pokaże ci się nowe okno wybierz Next a nastepnie wybierz punkt przywracania systemu, który wypada przed zainstalowaniem Cerber 4.1.0. Zaraz po tym wybierz $3$s.

-

Teraz wybierz Yes aby rozpocząć przywracanie systemu

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

Bonus: przywróć swoje dane

Poradnik zaprezentowany powyżej powinien pomóc ci w usunieciu oprogramwania Cerber 4.1.0 z twojego komputera. Celem przywrócenia zaszyfrowanych danych prosze skorzystaj z dokladnego poradnika przygotowanego przez naszych ekspertow do spraw bezpieczenstwa usunwirusa.plJezeli twoje pliki zostaly zaszyfrowane przez Cerber 4.1.0 mozesz skorzystac z podanych metod aby je przywrocic

Korzystanie z Data Recovery Pro

Autorzy tego oprogramowania poprawili niektore funkcje i teraz program jest zdolny do odszyfrowania zaszyfrowanych plikow. Jednakże mimo to ciągle nie masz 100% gwarancji na to ze odzyskasz wszelkie swoje pliki, warto próbować.

- Pobierz Data Recovery Pro;

- Zapoznaj się z nastepującymi krokami Data Recovery a nastepnie zainstaluj program na swoim komputerze.

- Uruchom go a nastepnie przeskanuj swoj zaszyfrowany komputer w poszukiwaniu Cerber 4.1.0.

- Przywróć je

Odzyskiwanie danych korzystając z opcji przywracania systemu

Ze względu na tą funkcjonalność mozesz znalezc poprzednie wersje swoich plikow ktore jeszcze nie zostaly zainfekowane wirusem.

- Znajdź zaszyfrowany plik, który chcesz przywrócić i kliknij na nim prawym przyciskiem myszy

- Wybierz “Properties” a nastepnie przejdz do zakladki “Previous versions”

- Tutaj sprawdz dostepne kopie pliku w “Folder versions”. Powinienes wybrac wersje ktora cie interesuje i kliknac przycisk przywracania “Restore”

Zyski wynikające z korzystania z ShadowExplorer

Program moze stanowic kolejna alternatywe do odzyskania twoich plikow. Ciagle niewiadomo czy najnowsze wersje wirusa Cerber sa w stanie usuwac kopie na dysku twardym twojego komputera, te tworzone przez system operacyjny. Jesli tylko istnieja to z pewnoscia bedziesz w stanie przywrocic swoje pliki

- Pobierz Shadow Explorer (http://shadowexplorer.com/);

- W odniesieniu do manadzera instalacji Shadow Explorer po prostu postepuj z pozostalymi krokami instalacji.

- Uruchom program, przejdz przez menu a nastepnie w górnym lewym roku kliknij dysk z zaszyfronwanymi danymi. Sprawdz jakie wystepuja tam foldery

- Kliknij prawym przyciskiem na folder ktory chcesz przywrocic i wybierz “Export”. Nastepnie wybierz gdzie chcesz go skladowac.

Cerber Decrypter

Mozesz takze skorzystac z narzedzia do deszyfrowania plikow stworzonego przez tworcow wirusa Cerber.

Na końcu powinienes dodatkowo pomyśleć o ochronie swojego komputera przed oprogramowaniem ransomware. Aby chronić swój komputer przed Cerber 4.1.0 i innym szkodliwym oprogramowaniem polecamy skorzystanie ze sprawdzonego oprogramowania antyszpiegującego takiego jak FortectIntego, SpyHunter 5Combo Cleaner lub Malwarebytes

Polecane dla ciebie:

Nie pozwól, by rząd cię szpiegował

Rząd ma wiele problemów w związku ze śledzeniem danych użytkowników i szpiegowaniem obywateli, więc powinieneś mieć to na uwadze i dowiedzieć się więcej na temat podejrzanych praktyk gromadzenia informacji. Uniknij niechcianego śledzenia lub szpiegowania cię przez rząd, stając się całkowicie anonimowym w Internecie.

Możesz wybrać różne lokalizacje, gdy jesteś online i uzyskać dostęp do dowolnych materiałów bez szczególnych ograniczeń dotyczących treści. Korzystając z Private Internet Access VPN, możesz z łatwością cieszyć się połączeniem internetowym bez żadnego ryzyka bycia zhakowanym.

Kontroluj informacje, do których dostęp może uzyskać rząd i dowolna inna niepożądana strona i surfuj po Internecie unikając bycia szpiegowanym. Nawet jeśli nie bierzesz udziału w nielegalnych działaniach lub gdy ufasz swojej selekcji usług i platform, zachowaj podejrzliwość dla swojego własnego bezpieczeństwa i podejmij środki ostrożności, korzystając z usługi VPN.

Kopie zapasowe plików do późniejszego wykorzystania w przypadku ataku malware

Problemy z oprogramowaniem spowodowane przez malware lub bezpośrednia utrata danych w wyniku ich zaszyfrowania może prowadzić do problemów z twoim urządzeniem lub do jego trwałego uszkodzenia. Kiedy posiadasz odpowiednie, aktualne kopie zapasowe, możesz z łatwością odzyskać dane po takim incydencie i wrócić do pracy.

Bardzo ważne jest, aby aktualizować kopie zapasowe po wszelkich zmianach na urządzeniu, byś mógł powrócić do tego nad czym aktualnie pracowałeś, gdy malware wprowadziło jakieś zmiany lub gdy problemy z urządzeniem spowodowały uszkodzenie danych lub wpłynęły negatywnie na wydajność.

Posiadając poprzednią wersję każdego ważnego dokumentu lub projektu, możesz oszczędzić sobie frustracji i załamania. Jest to przydatne, gdy niespodziewanie pojawi się malware. W celu przywrócenia systemu, skorzystaj z Data Recovery Pro.