Usuń wirusa Cezar (Poradnik usuwania wirusów) - Ostatnia aktualizacja, lis 2017

Instrukcja usuwania wirusa Cezar

Czym jest Wirus ransomware Cezar?

Cesar kontynuuje to, co zaczął wirus Dharma

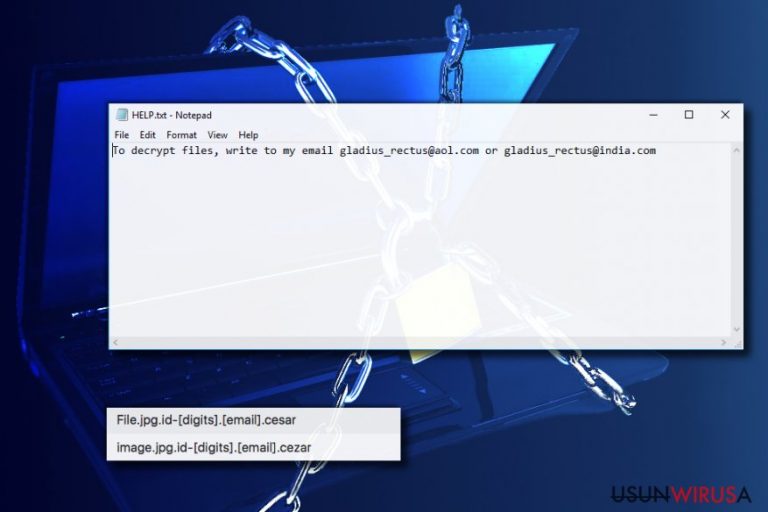

Cezar jest najnowszą wersją ransomware'a Dharma, który pojawił się w sierpniu 2017 roku. Podczas szyfrowania danych, ten złośliwy program dodaje specyficzne rozszerzenie pliku zawierające ID ofiary, adres mailowy cyberprzestępców oraz rozszerzenie pliku .cezar lub .cesar.

Wirus Cesar rozpowszechnia się poprzez złośliwy spam i wnika do systemu od razu po kliknięciu przez ofiarę spreparowanego załącznika. Następnie plik wykonywalny jest pobierany i uruchamiany w systemie Windows. Malware ten może modyfikować Rejestr i dodawać nowe wpisy, by uruchamiać się na starcie systemu i wzmocnoć swoją obecność.

Po udanym wniknięciu o komputera i zaszyfrowaniu danych, ransomware Cesar zostawia żądanie okupu zawierające krótką wiadomość od przestępców skierowaną do ofiary:

To decrypt files, write to my email gladius_rectus@aol.com

Wiadomość ta zawarta jest w prostym pliku tekstowym zwanym “HELP.txt.” Jest to jednak bardzo nietypowe żądanie okupu, gdyż nie zawiera żadnych informacji o możliwości odzyskania danych oraz koszcie, jaki ofiary musiałyby ponieść.

Jest jasne, czemu cyberprzestępcy nie chcą ujawniać ostatecznej wysokości okupu – mogą być oni otwarci na negocjacje z potencjalnymi ofiarami. W dodatku, różne wersje Cesara mogą dodawać jedno z następujących rozszerzeń do zaszyfrowanych plików:

- .id-.[JasonStewem@aolonline.top].cesar;

- .id-.[btc2017@india.com].cesar;

- id-.[bonum_malum@aol.com].

Największym problemem z ransomware .cesar jest to, że jest on w staniw usunąć ukryte kopie plików. Te zaś są potrzebne do odzyskania danych z pomocą zewnętrznych aplikacji. Obecnie nie został wydany oficjalny dekryptor wirusa. Niektóre z wersji Dharmy są jednak już rozszyfrowywalne. Jest więc nadzieja.

Jeśli ten ransomware uderzył w Twój komputer, zalecamy użycie dobergo programu antyspyware, by usunąć wirusa Cesar z systemu. Możesz być zainteresowany takimi programami, jak FortectIntego czy SpyHunter 5Combo Cleaner. Po usunięciu wirusa będziesz mógł spróbować skorzystać z alternatywnych metod odzyskiwania danych.

Na końcu artykułu znajdziesz szczegółowe informacje na temat, jak wyłączyć wirusa, by go później unicestwić. Znajdziesz też możliwości na rozszyfrowanie wirusa .cesar.

Nie odstawiaj usuwania wirusa Cesar na bok – jest to bardzo ważne zadanie, jakie trzeba wykonać. Dopiero po usunięciu wirusa z systemu będziesz mógł bezpiecznie skorzystać z komputera. Powodem, dla którego zalecamy użycie automatycznych narzędzi do usuwania spyware/malware jest to, że niektóre wirusy rozpowszechniają się wspólnie z innymi rodzajami malware, takimi jak trojany czy keyloggery.

Z tego powodu, jeśli nie chcesz zostawic żadnego niebezpiecznego programu na koputerze, znajdź je i usuń z pomocą narzędzia anty-malware. Próby ręcznego usunięcia krytycznego wirusa mogą się skończyć niepowodzeniem i sprowadzić na komputer jeszcze więcej problemów powiązanych z bezpieczeństwem – tak mówią eksperci z LesVirus.fr.

Techniki wykorzystywane do dystrybucji malware

Odmiany ransomware'a Dharma (w tym ransomware .cezar) zwykle korzystają z tradycyjnych technik dystrybucji malware. W większości przypadków pojawiają się one jako złośliwe załączniki mailowe, które muszą zostać uruchomione przez komputer, by zaczęły działać. By przekonać ofiary do otwarcia dokumentu, przestępcy przerabiają adres nadawcy u zmieniają nazwę złośliwego pliku na fakturę, wiadomość do kuruera lub jakikolwiek inny dokument, który może zainteresować potencjalną ofiarę.

Poza tym, przestępcy mogą też wykorzystać inne techniki dystrybucyjne, takie jak złośliwe reklamy lub exploity. Mogą one łatwo zwieść użytkownika i sprawić, że pobierze i zainstaluje złośliwy plik będący pod reklamą online. Z tego powodu, by chronić komputer, zalecamy korzystanie z oprogramowania anty-malware, stworzenie kopii zapasowej oraz odwiedzanie tylko zaufanych stron o dobrej opinii. W taki sposób ryzyko infekcji drastycznie się obniża.

Zatroszczenie się o ochronę danych jest najlepszym, co możesz dziś zrobić. Sposoby na rozszyfrowanie plików potraktowanych Cezarem mogą nie pomóc Tobie odzyskać wszystkich plików.

Kroki do podjęcia po ataku wirusa Cesar

Jeśli potrzebne Tobie pliki są już stracone, usuń wirusa Cezar tak szybko, jak możesz. Cyberprzestępcy nie pozwolą Ci na użycie komputera bez żadnych problemów, dopóki nie odinstalujesz złośliwego programu ukrywającego się w systemie. Dodatkowo, zidentyfikowanie zagrożenia może być ciężkim zadaniem.

Z tego powodu przygotowaliśmy odpowiedni poradnik usuwania Cezara dla Ciebie. Będziesz jednak potrzebować odpowiedniego programu, by całkowicie pozbyć się malware. Zalecamy FortectIntego lub SpyHunter 5Combo Cleaner.

Przygotowaliśmy także alternatywne sposoby na odzyskanie danych. Mamy nadzieję, że będą w stanie choć trochę pomóc zanim eksperci przygotuj oficjalny dekryptor plików .cesar.

Instrukcja ręcznego usuwania wirusa Cezar

Ransomware: ręczne usuwanie ransomware w Trybie awaryjnym

Ważne! →

Przewodnik ręcznego usuwania może być zbyt skomplikowany dla zwykłych użytkowników komputerów. Przeprowadzenie go w sposób prawidłowy wymaga zaawansowanej wiedzy z zakresu informatyki (jeśli ważne pliki systemowe zostaną usunięte lub uszkodzone, może to skutkować uszkodzeniem całego systemu Windows) i może zająć wiele godzin. Dlatego też zdecydowanie zalecamy skorzystanie z automatycznej metody przedstawionej wyżej.

Krok 1. Przejdź do trybu awaryjnego z obsługą sieci

Ręczne usuwanie malware powinno być wykonywane w Trybie awaryjnym.

Windows 7 / Vista / XP

- Kliknij Start > Zamknij > Uruchom ponownie > OK.

- Kiedy twój komputer stanie się aktywny, zacznij naciskać przycisk F8 (jeśli to nie zadziała, spróbuj F2, F12, Del, itp. – wszystko zależy od modelu płyty głównej) wiele razy, aż zobaczysz okno Zaawansowane opcje rozruchu.

- Wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Windows 10 / Windows 8

- Kliknij prawym przyciskiem myszy przycisk Start i wybierz Ustawienia.

- Przewiń w dół i wybierz Aktualizacja i zabezpieczenia.

- Wybierz Odzyskiwanie po lewej stronie okna.

- Teraz przewiń w dół i znajdź sekcję Zaawansowane uruchamianie.

- Kliknij Uruchom ponownie teraz.

- Wybierz Rozwiązywanie problemów.

- Idź do Zaawansowanych opcji.

- Wybierz Ustawienia uruchamiania.

- Naciśnij Uruchom ponownie.

- teraz wciśnij 5 lub kliknij 5) Włącz tryb awaryjny z obsługą sieci.

Krok 2. Zamknij podejrzane procesy

Menedżer zadań systemu Windows to przydatne narzędzie, które wyświetla wszystkie procesy działające w tle. Jeśli malware uruchomiło proces, to musisz go zamknąć:

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań.

- Kliknij Więcej szczegółów.

- Przewiń w dół do sekcji Procesy w tle i wyszukaj wszystko, co wygląda podejrzanie.

- Kliknij prawym przyciskiem myszy i wybierz Otwórz lokalizację pliku.

- Wróć do procesu, kliknij na niego prawym przyciskiem myszy i wybierz Zakończ proces.

- Usuń zawartość złośliwego folderu.

Krok 3. Sprawdź Uruchamianie

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań systemu Windows.

- Idź do karty Uruchamianie.

- Kliknij prawym przyciskiem myszy na podejrzany program i wybierz Wyłącz.

Krok 4. Usuń pliki wirusów

Pliki powiązane z malware można znaleźć w różnych miejscach na komputerze. Oto instrukcje, które pomogą ci je znaleźć:

- Wpisz Czyszczenie dysku w wyszukiwarce Windows i naciśnij Enter.

- Wybierz dysk, który chcesz wyczyścić (C: to domyślny dysk główny i prawdopodobnie jest on tym, który zawiera złośliwe pliki).

- Przewiń w dół przez listę Pliki do usunięcia i wybierz następujące:

Tymczasowe pliki internetowe

Pliki do pobrania

Kosz

Pliki tymczasowe - Wybierz Wyczyść pliki systemowe.

- Możesz także poszukać innych złośliwych plików ukrytych w następujących folderach (wpisz te wpisy w wyszukiwaniu Windows i wciśnij Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Po zakończeniu, uruchom ponownie komputer w normalnym trybie.

Usuń Cezar korzystająć z System Restore

-

Krok 1: Zresetuj swój komputer Safe Mode with Command Prompt

Windows 7 / Vista / XP- Kliknij Start → Shutdown → Restart → OK .

- Kiedy już włączysz swój komputer, zacznij wciskać przycisk F8 tak długo aż zobaczysz okno Advanced Boot Options

-

Wybierz $1$s z listy

Windows 10 / Windows 8- Wciśnij przycisk Power w oknie logowania oznaczonym Windows. Następnie wciśnij i przytrzmaj Shift, który znajduje się na twojej klawiaturze i wciśnij dodatkowo Restart.

- Teraz wybierz Troubleshoot → Advanced options → Startup Settings a na końcu dodatkowo wybierz Restart

-

Jak tylko włączysz swój komputer wybierz -Enable Safe Mode with Command Prompt w oknie Startup Settings

-

Krok 2: Przywróć ustawienia fabryczne i pliki systemowe

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

-

Teraz wybierz rstrui.exe a nastepnie kliknij Enter jeszcze raz.

-

Kiedy pokaże ci się nowe okno wybierz Next a nastepnie wybierz punkt przywracania systemu, który wypada przed zainstalowaniem Cezar. Zaraz po tym wybierz $3$s.

-

Teraz wybierz Yes aby rozpocząć przywracanie systemu

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

Bonus: przywróć swoje dane

Poradnik zaprezentowany powyżej powinien pomóc ci w usunieciu oprogramwania Cezar z twojego komputera. Celem przywrócenia zaszyfrowanych danych prosze skorzystaj z dokladnego poradnika przygotowanego przez naszych ekspertow do spraw bezpieczenstwa usunwirusa.plNiestety, pliki z rozszerzeniem .cezar są obecnie niełamalne i nie ma żadnych sposobów na odzyskanie ich zawartości za darmo. Jeśli nie masz kopii zapasowej, szansa na ich odzyskanie jest bardzo niska. Mimo to, możesz spróbować jednej z podanych metod:

Jezeli twoje pliki zostaly zaszyfrowane przez Cezar mozesz skorzystac z podanych metod aby je przywrocic

Data Recovery Pro pomaga odzyskać uszkodzone pliki

Data Recovery Pro może zostać użyty na uszkodzonych plikach, może też być użyty do przywrócenia usuniętych plików. Choć nie został on stworzony do odzyskiwania zaszyfrowanych plików, możesz zawsze spróbować go użyć i zobaczyć, do czego jest on zdolny.

- Pobierz Data Recovery Pro;

- Zapoznaj się z nastepującymi krokami Data Recovery a nastepnie zainstaluj program na swoim komputerze.

- Uruchom go a nastepnie przeskanuj swoj zaszyfrowany komputer w poszukiwaniu Cezar.

- Przywróć je

Spróbuj programu ShadowExplorer

ShadowExplorer to program, który może CI pomóc przywrócić pliki z pomocą ich ukrytych wersji. Jeśli wirus nie dał rady usunąć tych kopii, jest nadzieja na odzyskanie tych plików.

- Pobierz Shadow Explorer (http://shadowexplorer.com/);

- W odniesieniu do manadzera instalacji Shadow Explorer po prostu postepuj z pozostalymi krokami instalacji.

- Uruchom program, przejdz przez menu a nastepnie w górnym lewym roku kliknij dysk z zaszyfronwanymi danymi. Sprawdz jakie wystepuja tam foldery

- Kliknij prawym przyciskiem na folder ktory chcesz przywrocic i wybierz “Export”. Nastepnie wybierz gdzie chcesz go skladowac.

Na końcu powinienes dodatkowo pomyśleć o ochronie swojego komputera przed oprogramowaniem ransomware. Aby chronić swój komputer przed Cezar i innym szkodliwym oprogramowaniem polecamy skorzystanie ze sprawdzonego oprogramowania antyszpiegującego takiego jak FortectIntego, SpyHunter 5Combo Cleaner lub Malwarebytes

Polecane dla ciebie:

Nie pozwól, by rząd cię szpiegował

Rząd ma wiele problemów w związku ze śledzeniem danych użytkowników i szpiegowaniem obywateli, więc powinieneś mieć to na uwadze i dowiedzieć się więcej na temat podejrzanych praktyk gromadzenia informacji. Uniknij niechcianego śledzenia lub szpiegowania cię przez rząd, stając się całkowicie anonimowym w Internecie.

Możesz wybrać różne lokalizacje, gdy jesteś online i uzyskać dostęp do dowolnych materiałów bez szczególnych ograniczeń dotyczących treści. Korzystając z Private Internet Access VPN, możesz z łatwością cieszyć się połączeniem internetowym bez żadnego ryzyka bycia zhakowanym.

Kontroluj informacje, do których dostęp może uzyskać rząd i dowolna inna niepożądana strona i surfuj po Internecie unikając bycia szpiegowanym. Nawet jeśli nie bierzesz udziału w nielegalnych działaniach lub gdy ufasz swojej selekcji usług i platform, zachowaj podejrzliwość dla swojego własnego bezpieczeństwa i podejmij środki ostrożności, korzystając z usługi VPN.

Kopie zapasowe plików do późniejszego wykorzystania w przypadku ataku malware

Problemy z oprogramowaniem spowodowane przez malware lub bezpośrednia utrata danych w wyniku ich zaszyfrowania może prowadzić do problemów z twoim urządzeniem lub do jego trwałego uszkodzenia. Kiedy posiadasz odpowiednie, aktualne kopie zapasowe, możesz z łatwością odzyskać dane po takim incydencie i wrócić do pracy.

Bardzo ważne jest, aby aktualizować kopie zapasowe po wszelkich zmianach na urządzeniu, byś mógł powrócić do tego nad czym aktualnie pracowałeś, gdy malware wprowadziło jakieś zmiany lub gdy problemy z urządzeniem spowodowały uszkodzenie danych lub wpłynęły negatywnie na wydajność.

Posiadając poprzednią wersję każdego ważnego dokumentu lub projektu, możesz oszczędzić sobie frustracji i załamania. Jest to przydatne, gdy niespodziewanie pojawi się malware. W celu przywrócenia systemu, skorzystaj z Data Recovery Pro.