Usuń wirusa .Cerber3 (Darmowe instrukcje)

Instrukcja usuwania wirusa .Cerber3

Czym jest Rozszerzenie wirusa .Cerber3?

Program Cerber3 stara się zebrać jeszcze więcej pieniędzy od swoich ofiar

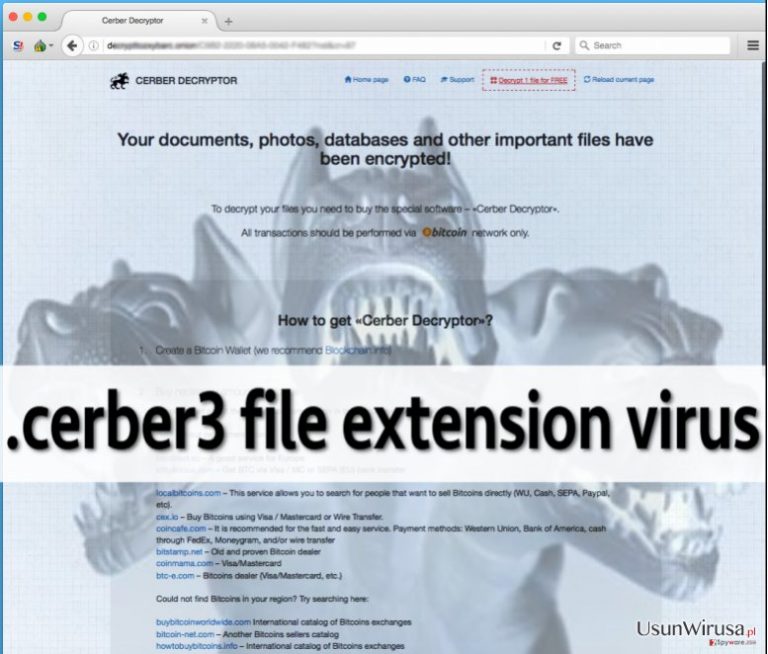

Wygląda na to, że autorzy wirusa Cerber biorą swoją pracę na poważnie, starają się zrobić wszystko aby polepszyć działanie swojego wirusa. Na końcu lata 2016 roku udalo im sie stworzyc trzeci wariant tego podejrzanego wirusa o nazwie .cerber3 (znany tez jako wirus Cerber3). Tego typu oprogramowanie ransomware zostalo dosc szybko zaaktualizowane z wersji Cerber 2.0 do 3.0 poprzez swoich autorow zaraz po tym jak pojawilo sie narzedzie Cerber Decryptor sluzace do rozszyfrowywania plikow. Zaraz po skutecznym przejeciu kontroli nad systemem komputera oprogramowanei Cerber3 rozpoczelo niszczenie plikow swoich ofiar poprzez ich skuteczne szyfrowanie zaawansowanym algorytmem. Program jest w stanie zaszyfrowac pliki oraz dodac do nich rozszerzenie .cerber3. Idac ta droga uzytkownik moze zidentyfikowac nazwe oprogramowania jeszcze szybciej. Dodatkowo warto wiedziec ze program pozostawia notke o nazwie # HELP DECRYPT#.txt ktora zawiera szczegolowe informacje odnosnie tego w jaki sposob uzytkownik moze zostac zaatakowany przez narzedzie szyfrujace, dodatkowo widnieje instrukcja dotyczaca mozliwosci odwrocenia tego procesu. Wirus prosi o zaplate grzywny w walucie Bitcoin, jednakze platnosc jest mozliwa tylko i wylacznie poprzez przegladarke w sieci Tor. Obecnie nie ma mozliwosci na odszyfrowanie danych zaszyfrowanych przez wirusa .cerber3 jednakze nic nie stoi na przeszkodzie stworzenia takich narzedzi w przyszlosci.

Zamiast siegania po swoja karte kredytowana lepiej zastanow sie nad tym czy w ogole chcesz placic grzywne. ROzumiemy ze potrzebujesz swoich personalnych plikow i sa dla ciebie wyjatkowo wazne, jednakze pamietaj o tym ze cyber przestepcy to ludzie którym nie warto ufac. Czzy wierzysz w to ze naprawde sa w stanie udostepnic ci program do deszyfrowania twoich plikow i program bedzie wolny od oprogramowania malware? Niestety cyber przestepcy mog wysylac zlosliwe komponenty razem z oprogramowaniem szyfrujacym sprawiajac ze twoj komputer bedzie wykorzystywany przez nich i eksponowany na dosc wysokie ryzyko. Oprocz tego kolejnym powodem dla ktorego nie warto placic jest to ze cyber przestepcy kontynuuja swoja podejrzana dzialanosc tylko ze wzgledu na to ze ofiary placa im swoje pieniadze. Prosze nigdy tego nie robic. Zamiast tego lepszym rozwiazaniem wydaje sie byc usuniecie wirusa .Cerber3 z twojego systemu i zrobienie wszystkiego aby chronic sie przed tego typu sytuacjami w przyszlosci. Badania pokazuja ze eksperci moga juz wkrotce stworzyc skuteczne narzedzie do walki z tego typu narzedziami, polecamy ci wiec nie placic pieniedzy przestepcom. Lepiej bedzie skorzystac z pomocy oprogramowania antywirusowego aby skutecznie pozbyc sie oprogramowania Cerber3, do tego celu dobrze wykorzystac program FortectIntego

Kto wyraził zgodę na przenikanie tego typu oprogramowania na twój komputer?

Rozszerzenie .Cerber3 jest rozpowszechniane podobnie do konia trojanskiego, co oznacza ze stara sie zainstalowac na komputerze uzytkownika bez jego wiedzy i informacji ze program moze byc niebezpieczny. Mozesz skutecznie zainfekowac swoj komputer tego typu oprogramowaniem malware zaraz po tym jak odwiedzisz niebezpieczna czy tez podejrzana strone internetowa, otworzysz podejrzana wiadomosc email czy tez klikniesz na podejrzany link. Jezeli masz jakiekolwiek watpliwosci odnosnie strony internetowej ktora chcesz odwiedzisz to po prostu na nia nie wchodz. Jezeli nie znasz osoby ktora wyslala ci wiadomosc email to nie otwieraj jej dla wlasnego bezpieczenstwa, dotyczy to takze zalacznikow w niej zawartych Pamietaj o ochronie swojego komputera. Cyber przestepcy korzystaja z coraz to nowych technik do przejecia komputera uzytkownika i ochrony przed roznego rodzaju oprogramowaniem antywirusowym aby chronic swoje pliki. Skorzystaj z nastepujacych krokow aby sie chronic przed zlosliwym oprogramowaniem:

- Zawsze instaluj sprawdzone oprogramowanie antymalware. Jest to jedyny sposob aby w pore zidentyfikowac oprogramowanie i chronic sie przed jego przeniknieciem do twojego komputera bez twojej wiedzy.

- Pamietaj o biezacej aktualizacji swojego komputera. Nie ma znaczenia jakiego typu oprogramowanie masz na swoim komputerze, pamietaj o jego biezacej aktualizacji. Jest to dobry pomysl aby umozliwic automatyczna aktualizacje, dlatego ze tylko wtedy programy antywirusowe beda mialy najlepsza skutecznosc.

W jaki sposób usunąć wirusa Cerber3?

Podsumowujac chcielibysmy powiedziec ze ludzie powinni podjac stosowne dzialania jak tylko zauwaza obecnosc zlosliwego oprogramowania na swoim komputerze. Oczywiscie w wiekszosci przypadkow uzytkownicy zdaja sobie sprawe z powagi zagrozenia juz po tym jak wirus zainfekuje ich komputery. Jezeli czytasz ten post i nigdy nie zostales zainfekowany przez oprogramowanie ransomware sugerujemy ci generowanie kopii zapasowej oprogramowania celem jego ochrony a takze zainstalowanie sprawdzonego oprogramowania antyszpiegujacego. Jezeli stales sie juz ofiara tego typu oprogramowanai powinienes czym predzej usunac ze swojego komputera wirusa .Cerber3 tak szybko jak to tylko mozliwe. Nie polecamy robienia tego manualnie. Z tego typu zadaniem poradzi sobie tylko zaawansowany uzytkownik a takze eksperci do spraw IT ktorzy beda mogli ci pomoc. Nasz zespol zaleca skorzystanie z automatycznego systemu usuwania plikow poprzez skorzystanie z oprogramowania FortectIntego tore bedzie w stanie skutecznie usunac wszelkiego rodzaju wirusy. Instrukcje dotyczaca usuwania tego oprogramowania pozostawiamy ponizej abys mogl samodzielnie dokonac usuniecia wirusa .Cerber3

Instrukcja ręcznego usuwania wirusa .Cerber3

Ransomware: ręczne usuwanie ransomware w Trybie awaryjnym

Ważne! →

Przewodnik ręcznego usuwania może być zbyt skomplikowany dla zwykłych użytkowników komputerów. Przeprowadzenie go w sposób prawidłowy wymaga zaawansowanej wiedzy z zakresu informatyki (jeśli ważne pliki systemowe zostaną usunięte lub uszkodzone, może to skutkować uszkodzeniem całego systemu Windows) i może zająć wiele godzin. Dlatego też zdecydowanie zalecamy skorzystanie z automatycznej metody przedstawionej wyżej.

Krok 1. Przejdź do trybu awaryjnego z obsługą sieci

Ręczne usuwanie malware powinno być wykonywane w Trybie awaryjnym.

Windows 7 / Vista / XP

- Kliknij Start > Zamknij > Uruchom ponownie > OK.

- Kiedy twój komputer stanie się aktywny, zacznij naciskać przycisk F8 (jeśli to nie zadziała, spróbuj F2, F12, Del, itp. – wszystko zależy od modelu płyty głównej) wiele razy, aż zobaczysz okno Zaawansowane opcje rozruchu.

- Wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Windows 10 / Windows 8

- Kliknij prawym przyciskiem myszy przycisk Start i wybierz Ustawienia.

- Przewiń w dół i wybierz Aktualizacja i zabezpieczenia.

- Wybierz Odzyskiwanie po lewej stronie okna.

- Teraz przewiń w dół i znajdź sekcję Zaawansowane uruchamianie.

- Kliknij Uruchom ponownie teraz.

- Wybierz Rozwiązywanie problemów.

- Idź do Zaawansowanych opcji.

- Wybierz Ustawienia uruchamiania.

- Naciśnij Uruchom ponownie.

- teraz wciśnij 5 lub kliknij 5) Włącz tryb awaryjny z obsługą sieci.

Krok 2. Zamknij podejrzane procesy

Menedżer zadań systemu Windows to przydatne narzędzie, które wyświetla wszystkie procesy działające w tle. Jeśli malware uruchomiło proces, to musisz go zamknąć:

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań.

- Kliknij Więcej szczegółów.

- Przewiń w dół do sekcji Procesy w tle i wyszukaj wszystko, co wygląda podejrzanie.

- Kliknij prawym przyciskiem myszy i wybierz Otwórz lokalizację pliku.

- Wróć do procesu, kliknij na niego prawym przyciskiem myszy i wybierz Zakończ proces.

- Usuń zawartość złośliwego folderu.

Krok 3. Sprawdź Uruchamianie

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań systemu Windows.

- Idź do karty Uruchamianie.

- Kliknij prawym przyciskiem myszy na podejrzany program i wybierz Wyłącz.

Krok 4. Usuń pliki wirusów

Pliki powiązane z malware można znaleźć w różnych miejscach na komputerze. Oto instrukcje, które pomogą ci je znaleźć:

- Wpisz Czyszczenie dysku w wyszukiwarce Windows i naciśnij Enter.

- Wybierz dysk, który chcesz wyczyścić (C: to domyślny dysk główny i prawdopodobnie jest on tym, który zawiera złośliwe pliki).

- Przewiń w dół przez listę Pliki do usunięcia i wybierz następujące:

Tymczasowe pliki internetowe

Pliki do pobrania

Kosz

Pliki tymczasowe - Wybierz Wyczyść pliki systemowe.

- Możesz także poszukać innych złośliwych plików ukrytych w następujących folderach (wpisz te wpisy w wyszukiwaniu Windows i wciśnij Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Po zakończeniu, uruchom ponownie komputer w normalnym trybie.

Usuń .Cerber3 korzystająć z System Restore

-

Krok 1: Zresetuj swój komputer Safe Mode with Command Prompt

Windows 7 / Vista / XP- Kliknij Start → Shutdown → Restart → OK .

- Kiedy już włączysz swój komputer, zacznij wciskać przycisk F8 tak długo aż zobaczysz okno Advanced Boot Options

-

Wybierz $1$s z listy

Windows 10 / Windows 8- Wciśnij przycisk Power w oknie logowania oznaczonym Windows. Następnie wciśnij i przytrzmaj Shift, który znajduje się na twojej klawiaturze i wciśnij dodatkowo Restart.

- Teraz wybierz Troubleshoot → Advanced options → Startup Settings a na końcu dodatkowo wybierz Restart

-

Jak tylko włączysz swój komputer wybierz -Enable Safe Mode with Command Prompt w oknie Startup Settings

-

Krok 2: Przywróć ustawienia fabryczne i pliki systemowe

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

-

Teraz wybierz rstrui.exe a nastepnie kliknij Enter jeszcze raz.

-

Kiedy pokaże ci się nowe okno wybierz Next a nastepnie wybierz punkt przywracania systemu, który wypada przed zainstalowaniem .Cerber3. Zaraz po tym wybierz $3$s.

-

Teraz wybierz Yes aby rozpocząć przywracanie systemu

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

Bonus: przywróć swoje dane

Poradnik zaprezentowany powyżej powinien pomóc ci w usunieciu oprogramwania .Cerber3 z twojego komputera. Celem przywrócenia zaszyfrowanych danych prosze skorzystaj z dokladnego poradnika przygotowanego przez naszych ekspertow do spraw bezpieczenstwa usunwirusa.plJezeli twoje pliki zostaly zaszyfrowane przez .Cerber3 mozesz skorzystac z podanych metod aby je przywrocic

Metoda przywracania danych

Mimo tego ze nie jest to oficjalne narzedzie do deszyfrowania danych to to oprogramowanie moze ci pomoc odzyskac twoje zaszyfrowane pliki. Instrukcje dotyczace korzystania z tego oprogramowania znajdziesz ponizej.

- Pobierz Data Recovery Pro;

- Zapoznaj się z nastepującymi krokami Data Recovery a nastepnie zainstaluj program na swoim komputerze.

- Uruchom go a nastepnie przeskanuj swoj zaszyfrowany komputer w poszukiwaniu .Cerber3.

- Przywróć je

Przywracanie systemu

Jezeli na twoim komputerze aktywna jest funkcja przywracania systemu to mozesz skorzystac z jej pomocy, skorzystaj z nastepujacych funkcji:

- Znajdź zaszyfrowany plik, który chcesz przywrócić i kliknij na nim prawym przyciskiem myszy

- Wybierz “Properties” a nastepnie przejdz do zakladki “Previous versions”

- Tutaj sprawdz dostepne kopie pliku w “Folder versions”. Powinienes wybrac wersje ktora cie interesuje i kliknac przycisk przywracania “Restore”

Metoda ShadowExplorer

Ta metoda jest skuteczna wtedy i tylko wtedy kiedy autor zapomni dodac funkcje kopii zapasowej wirusa. Moze okazac sie nieskuteczna, ale ciagle mozesz sprobowac

- Pobierz Shadow Explorer (http://shadowexplorer.com/);

- W odniesieniu do manadzera instalacji Shadow Explorer po prostu postepuj z pozostalymi krokami instalacji.

- Uruchom program, przejdz przez menu a nastepnie w górnym lewym roku kliknij dysk z zaszyfronwanymi danymi. Sprawdz jakie wystepuja tam foldery

- Kliknij prawym przyciskiem na folder ktory chcesz przywrocic i wybierz “Export”. Nastepnie wybierz gdzie chcesz go skladowac.

Na końcu powinienes dodatkowo pomyśleć o ochronie swojego komputera przed oprogramowaniem ransomware. Aby chronić swój komputer przed .Cerber3 i innym szkodliwym oprogramowaniem polecamy skorzystanie ze sprawdzonego oprogramowania antyszpiegującego takiego jak FortectIntego, SpyHunter 5Combo Cleaner lub Malwarebytes

Polecane dla ciebie:

Nie pozwól, by rząd cię szpiegował

Rząd ma wiele problemów w związku ze śledzeniem danych użytkowników i szpiegowaniem obywateli, więc powinieneś mieć to na uwadze i dowiedzieć się więcej na temat podejrzanych praktyk gromadzenia informacji. Uniknij niechcianego śledzenia lub szpiegowania cię przez rząd, stając się całkowicie anonimowym w Internecie.

Możesz wybrać różne lokalizacje, gdy jesteś online i uzyskać dostęp do dowolnych materiałów bez szczególnych ograniczeń dotyczących treści. Korzystając z Private Internet Access VPN, możesz z łatwością cieszyć się połączeniem internetowym bez żadnego ryzyka bycia zhakowanym.

Kontroluj informacje, do których dostęp może uzyskać rząd i dowolna inna niepożądana strona i surfuj po Internecie unikając bycia szpiegowanym. Nawet jeśli nie bierzesz udziału w nielegalnych działaniach lub gdy ufasz swojej selekcji usług i platform, zachowaj podejrzliwość dla swojego własnego bezpieczeństwa i podejmij środki ostrożności, korzystając z usługi VPN.

Kopie zapasowe plików do późniejszego wykorzystania w przypadku ataku malware

Problemy z oprogramowaniem spowodowane przez malware lub bezpośrednia utrata danych w wyniku ich zaszyfrowania może prowadzić do problemów z twoim urządzeniem lub do jego trwałego uszkodzenia. Kiedy posiadasz odpowiednie, aktualne kopie zapasowe, możesz z łatwością odzyskać dane po takim incydencie i wrócić do pracy.

Bardzo ważne jest, aby aktualizować kopie zapasowe po wszelkich zmianach na urządzeniu, byś mógł powrócić do tego nad czym aktualnie pracowałeś, gdy malware wprowadziło jakieś zmiany lub gdy problemy z urządzeniem spowodowały uszkodzenie danych lub wpłynęły negatywnie na wydajność.

Posiadając poprzednią wersję każdego ważnego dokumentu lub projektu, możesz oszczędzić sobie frustracji i załamania. Jest to przydatne, gdy niespodziewanie pojawi się malware. W celu przywrócenia systemu, skorzystaj z Data Recovery Pro.