Usuń wirusa NotPetya (Poradnik usuwania) - Poradnik

Instrukcja usuwania wirusa NotPetya

Czym jest wirus ransomware NotPetya?

Ransomware nazwany wirus NotPetya sieje zamęt na świecie

Wirus NotPetya jest nową odmianą ransomware, która ujrzała światło dzienne po zawieszeniu wielu komputerów z Windowsem na świecie. Wśród krajów, które najmocniej ucierpiały, znajują się Stany Zjednoczone, Wielka Brytania, Hiszpania oraz – w szczególności – Ukraina.

Z jego powodu przełożono wiele lotów i masa stacji benzynowych przestała poprawnie funkcjonować. Dodatkowo, wirus zaatakował elektrownię w Czarnobylu, przez co pracownicy musieli ręcznie kontrolować poziom promieniowania O wirusie wiadomo tyle, że:

- zmienia ustawienia MBR podczas, gdy próbki różnych innych wirusów szyfrują pliki

- domaga się 300 dolarów okupu

- wykorzystuje luki w systemie Windows

- informuje o adresie wowsmith123456@posteo.net do kontaktu z ofiarami

- podszywa się pod Petya, lecz funkcjonuje jako odrębny malware

- mierzy w USA, Europę i przede wszystkim Ukrainę.

Zagrożenie modyfikuje ustawienia rozruchu uniemożliwiając systemom normalny start. W obecnej fazie złośliwy kod nie dodaje żadnych rozszerzeń plików jako, że nie szysfruje ich – w zamian powoduje błąd systemu. Zgodnie z żądaniem okupu, wirus żąda 300 dolarów i podaje adres do wysyłki wowsmith123456@posteo.net.

Na szczęście, ekspert informatyczny Lawrence Abrams znalazł receptę na zapobieganie atakom tego wirusa. Nie tylko firmy padły jego ofiarą – także indywidualni użytkownicy zostali złapani przez NotPetyę. Jeśli jesteś jednym z nich upewnij się, że możesz usunąć NotPetyę z pomocą programów anty-spyware, takich jak FortectIntego lub Malwarebytes.

Petya czy NotPetya?

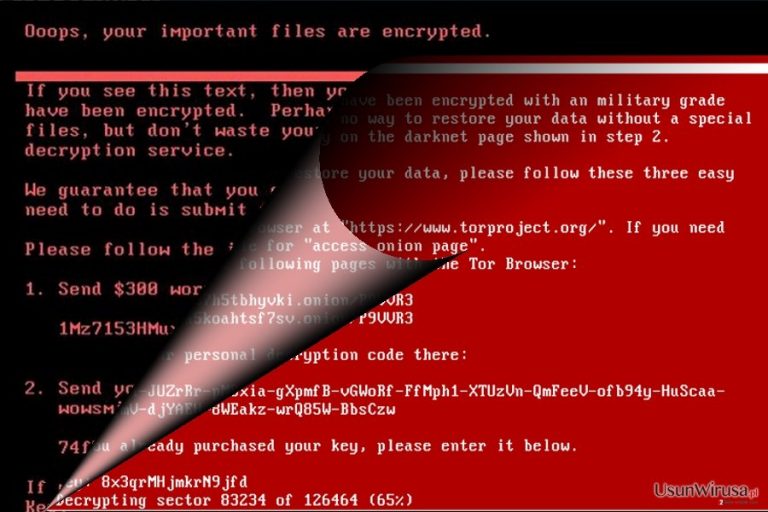

Złośliwy kod zaczął w podobny sposób, jak niesławny WannaCry. Przetłumaczone żądanie poniżej

Ups, twoje wazne piiki zostały zaszyfrowane.

Widzisz ten tekst? Znaczy to, że twoje pliki nie są dłużej dostępne, ponieważ zostały zaszyfrowane. Możliwe, że szukasz sposobu na odzyskanie tych plików – oszczędź sobie czasu. Nikt nie jest w stanie odzyskać tych plików bez naszego wsparcia.

Gwarantujemy, że możesz je odzyskać bardzo szybko. Wszystko, co musisz zrobić, to opłacić zakup klucza deszyfrującego.

Zastosuj się do poniższych instrucji:

1. Prześlij 300$ w Bitcoinach na poniższy adres:

lflz7153HHuxXTuR2R1t78mGSdzafithBUX

2. Wyślij swój adres portfela Bitcoin oraz osobisty klucz instalacyjny na adres

wowsmith123456@posteo.net.

Jeśli już zakupiłeś klucz, wprowadx go poniżej.

Na początku ataków, społeczność internetowa myślała, że to nowa wersja wirusa Petya z powodu podobnego działania wobec głównych plików odpowiedzialnych za uruchamianie systemu (MBR). Teraz zawodowcy twierdzą, że infekcja będąca znana pod nazwą innego wirusa jest zupełnie innym malware. Z tego powodu a chwilę obecną infekcja została nazwana NotPetya.

Wiele wskazuje na to, że twórcy wirusa analizowali problemy błędy twórców WannaCry. NotPetya virus także korzysta z luk systemu Windows.

Mimo ostrzeżeń od służb cyber-bezpieczeństwa, wirus zdołał narobić problemów. Wiele międzynarodowych firm, takich jak lotniska, nie aktualizowalo regularnie systemów w swoich komputerach, co spowodowało poważne problemy.

Co ciekawe, pierwszy poważniejszy atak wirusa został zauważony na Ukrainie. Wygląda na to, że kraj ten został „poligonem doświadczalnym” hakerów. To tam WannaCry pokazał swoją prawdziwą moc. Chwilę zaś po ataku NotPetya, ponowny atak na Ukrainę przypuścił wirus XData.

NotPetya korzysta z narzędzi hakujących NSA

Cyberprzestępcy z pewnością skorzystali z wyciekłego narzędzia używanego przez NSA. Przez to NotPetya ma wysoką szansę ataku, jeśli system operacyjny nie był aktualizowany. Najczęstszym celem ataku został Windows 7.

Na szczęście, istnieje “antidotum” – musisz utworzyć plik tekstowy nazwany perfc w folderze C:Windows. Możliwe, że ten malware może też korzystać z innych form dystrybucji, takich jak spam czy inne, nie odkryte luki w systemie. Przejdźmy więc do usuwania wirusa NotPetya.

Definitywne usunięcie wirusa NotPetya

Bez względu na rodzaj ransomware, najważniejszą czynnością powinno być jego usunięcie. Zajmij się więc usunięciem NotPetya od razu. Pomoże fakt, że ten złośliwy kod jest wykrywalny przez wszystkie większe programy antywirusowe.

Ze względu na przerabianie procesu rozruchu systemu, możesz nie być w stanie dostać się do swojego oprogramowania zajmującego się bezpieczeństwem sprzętu. W takim wypadku przydadzą się poniższe instrukcje. W wypadku natknięcia się na wersję szyfrującą pliki, rozszyfruj je z pomocą innego programu dopóki nie istnieje oficjalny dekrypter NotPetya.

Instrukcja ręcznego usuwania wirusa NotPetya

Ransomware: ręczne usuwanie ransomware w Trybie awaryjnym

W celu usunięcie wirusa NotPetya możesz być zmuszony do wejścia w Tryb Awaryjny. Tryb ten daje ograniczone uprawnienia do skorzystania z ważnych funkcji systemu, dzięki którym będziesz w stanie uruchomić antywirusa. Samo usunięcie NotPetya nie powinno trwać długo.

Ważne! →

Przewodnik ręcznego usuwania może być zbyt skomplikowany dla zwykłych użytkowników komputerów. Przeprowadzenie go w sposób prawidłowy wymaga zaawansowanej wiedzy z zakresu informatyki (jeśli ważne pliki systemowe zostaną usunięte lub uszkodzone, może to skutkować uszkodzeniem całego systemu Windows) i może zająć wiele godzin. Dlatego też zdecydowanie zalecamy skorzystanie z automatycznej metody przedstawionej wyżej.

Krok 1. Przejdź do trybu awaryjnego z obsługą sieci

Ręczne usuwanie malware powinno być wykonywane w Trybie awaryjnym.

Windows 7 / Vista / XP

- Kliknij Start > Zamknij > Uruchom ponownie > OK.

- Kiedy twój komputer stanie się aktywny, zacznij naciskać przycisk F8 (jeśli to nie zadziała, spróbuj F2, F12, Del, itp. – wszystko zależy od modelu płyty głównej) wiele razy, aż zobaczysz okno Zaawansowane opcje rozruchu.

- Wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Windows 10 / Windows 8

- Kliknij prawym przyciskiem myszy przycisk Start i wybierz Ustawienia.

- Przewiń w dół i wybierz Aktualizacja i zabezpieczenia.

- Wybierz Odzyskiwanie po lewej stronie okna.

- Teraz przewiń w dół i znajdź sekcję Zaawansowane uruchamianie.

- Kliknij Uruchom ponownie teraz.

- Wybierz Rozwiązywanie problemów.

- Idź do Zaawansowanych opcji.

- Wybierz Ustawienia uruchamiania.

- Naciśnij Uruchom ponownie.

- teraz wciśnij 5 lub kliknij 5) Włącz tryb awaryjny z obsługą sieci.

Krok 2. Zamknij podejrzane procesy

Menedżer zadań systemu Windows to przydatne narzędzie, które wyświetla wszystkie procesy działające w tle. Jeśli malware uruchomiło proces, to musisz go zamknąć:

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań.

- Kliknij Więcej szczegółów.

- Przewiń w dół do sekcji Procesy w tle i wyszukaj wszystko, co wygląda podejrzanie.

- Kliknij prawym przyciskiem myszy i wybierz Otwórz lokalizację pliku.

- Wróć do procesu, kliknij na niego prawym przyciskiem myszy i wybierz Zakończ proces.

- Usuń zawartość złośliwego folderu.

Krok 3. Sprawdź Uruchamianie

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań systemu Windows.

- Idź do karty Uruchamianie.

- Kliknij prawym przyciskiem myszy na podejrzany program i wybierz Wyłącz.

Krok 4. Usuń pliki wirusów

Pliki powiązane z malware można znaleźć w różnych miejscach na komputerze. Oto instrukcje, które pomogą ci je znaleźć:

- Wpisz Czyszczenie dysku w wyszukiwarce Windows i naciśnij Enter.

- Wybierz dysk, który chcesz wyczyścić (C: to domyślny dysk główny i prawdopodobnie jest on tym, który zawiera złośliwe pliki).

- Przewiń w dół przez listę Pliki do usunięcia i wybierz następujące:

Tymczasowe pliki internetowe

Pliki do pobrania

Kosz

Pliki tymczasowe - Wybierz Wyczyść pliki systemowe.

- Możesz także poszukać innych złośliwych plików ukrytych w następujących folderach (wpisz te wpisy w wyszukiwaniu Windows i wciśnij Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Po zakończeniu, uruchom ponownie komputer w normalnym trybie.

Usuń NotPetya korzystająć z System Restore

-

Krok 1: Zresetuj swój komputer Safe Mode with Command Prompt

Windows 7 / Vista / XP- Kliknij Start → Shutdown → Restart → OK .

- Kiedy już włączysz swój komputer, zacznij wciskać przycisk F8 tak długo aż zobaczysz okno Advanced Boot Options

-

Wybierz $1$s z listy

Windows 10 / Windows 8- Wciśnij przycisk Power w oknie logowania oznaczonym Windows. Następnie wciśnij i przytrzmaj Shift, który znajduje się na twojej klawiaturze i wciśnij dodatkowo Restart.

- Teraz wybierz Troubleshoot → Advanced options → Startup Settings a na końcu dodatkowo wybierz Restart

-

Jak tylko włączysz swój komputer wybierz -Enable Safe Mode with Command Prompt w oknie Startup Settings

-

Krok 2: Przywróć ustawienia fabryczne i pliki systemowe

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

-

Teraz wybierz rstrui.exe a nastepnie kliknij Enter jeszcze raz.

-

Kiedy pokaże ci się nowe okno wybierz Next a nastepnie wybierz punkt przywracania systemu, który wypada przed zainstalowaniem NotPetya. Zaraz po tym wybierz $3$s.

-

Teraz wybierz Yes aby rozpocząć przywracanie systemu

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

Bonus: przywróć swoje dane

Poradnik zaprezentowany powyżej powinien pomóc ci w usunieciu oprogramwania NotPetya z twojego komputera. Celem przywrócenia zaszyfrowanych danych prosze skorzystaj z dokladnego poradnika przygotowanego przez naszych ekspertow do spraw bezpieczenstwa usunwirusa.plJezeli twoje pliki zostaly zaszyfrowane przez NotPetya mozesz skorzystac z podanych metod aby je przywrocic

Użycie Data Recovery Pro

Ten program może się przydać, jeśli chodzi o przywrócenie uszkodzonych bądź utraconych plików.

- Pobierz Data Recovery Pro;

- Zapoznaj się z nastepującymi krokami Data Recovery a nastepnie zainstaluj program na swoim komputerze.

- Uruchom go a nastepnie przeskanuj swoj zaszyfrowany komputer w poszukiwaniu NotPetya.

- Przywróć je

Dekryptyzacja z użyciem ShadowExplorer'a

W chwili obecnej, ten złośliwy kod nie usuwa ukrytych kopii plików. Z tego powodu użycie tego narzędzia ma dużą szansę powodzenia.

- Pobierz Shadow Explorer (http://shadowexplorer.com/);

- W odniesieniu do manadzera instalacji Shadow Explorer po prostu postepuj z pozostalymi krokami instalacji.

- Uruchom program, przejdz przez menu a nastepnie w górnym lewym roku kliknij dysk z zaszyfronwanymi danymi. Sprawdz jakie wystepuja tam foldery

- Kliknij prawym przyciskiem na folder ktory chcesz przywrocic i wybierz “Export”. Nastepnie wybierz gdzie chcesz go skladowac.

Na końcu powinienes dodatkowo pomyśleć o ochronie swojego komputera przed oprogramowaniem ransomware. Aby chronić swój komputer przed NotPetya i innym szkodliwym oprogramowaniem polecamy skorzystanie ze sprawdzonego oprogramowania antyszpiegującego takiego jak FortectIntego, SpyHunter 5Combo Cleaner lub Malwarebytes

Polecane dla ciebie:

Nie pozwól, by rząd cię szpiegował

Rząd ma wiele problemów w związku ze śledzeniem danych użytkowników i szpiegowaniem obywateli, więc powinieneś mieć to na uwadze i dowiedzieć się więcej na temat podejrzanych praktyk gromadzenia informacji. Uniknij niechcianego śledzenia lub szpiegowania cię przez rząd, stając się całkowicie anonimowym w Internecie.

Możesz wybrać różne lokalizacje, gdy jesteś online i uzyskać dostęp do dowolnych materiałów bez szczególnych ograniczeń dotyczących treści. Korzystając z Private Internet Access VPN, możesz z łatwością cieszyć się połączeniem internetowym bez żadnego ryzyka bycia zhakowanym.

Kontroluj informacje, do których dostęp może uzyskać rząd i dowolna inna niepożądana strona i surfuj po Internecie unikając bycia szpiegowanym. Nawet jeśli nie bierzesz udziału w nielegalnych działaniach lub gdy ufasz swojej selekcji usług i platform, zachowaj podejrzliwość dla swojego własnego bezpieczeństwa i podejmij środki ostrożności, korzystając z usługi VPN.

Kopie zapasowe plików do późniejszego wykorzystania w przypadku ataku malware

Problemy z oprogramowaniem spowodowane przez malware lub bezpośrednia utrata danych w wyniku ich zaszyfrowania może prowadzić do problemów z twoim urządzeniem lub do jego trwałego uszkodzenia. Kiedy posiadasz odpowiednie, aktualne kopie zapasowe, możesz z łatwością odzyskać dane po takim incydencie i wrócić do pracy.

Bardzo ważne jest, aby aktualizować kopie zapasowe po wszelkich zmianach na urządzeniu, byś mógł powrócić do tego nad czym aktualnie pracowałeś, gdy malware wprowadziło jakieś zmiany lub gdy problemy z urządzeniem spowodowały uszkodzenie danych lub wpłynęły negatywnie na wydajność.

Posiadając poprzednią wersję każdego ważnego dokumentu lub projektu, możesz oszczędzić sobie frustracji i załamania. Jest to przydatne, gdy niespodziewanie pojawi się malware. W celu przywrócenia systemu, skorzystaj z Data Recovery Pro.