Usuń wirusa Cerber 5.0.1 (Poradnik prostego usuwania)

Instrukcja usuwania wirusa Cerber 5.0.1

Czym jest Wirus typu ransomware Cerber 5.0.1?

Cerber nadal ewoluuje: Cerber wersja 5.0.1 została wypuszczona

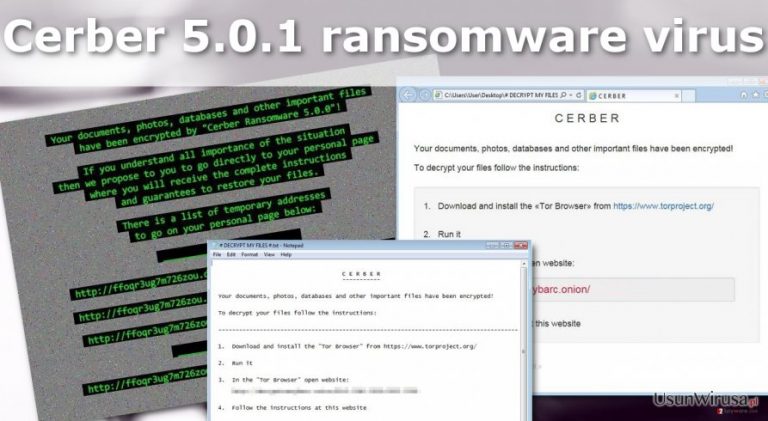

Nowy ransomware Cerber 5.0.1 — inny złośliwy wirus blokujący pliki właśnie pojawił się w internecie. W rzeczywistości jest to najnowsza wersja znanej rodziny wirusów Cerber, która została ogłoszona jako jeden z najbardziej aktywnych i rentownych biznesów ransomware tego roku. Interesujące jest to, że ten nowy wariant Cerber pojawił się niemalże rónocześnie z wydaniem nowej wersji wirusa Locky, co daje nam poczucie konkurencji pomiędzy nimi. Jest to prawdopodobnie główny powód, dla którego twórcy Cerber zdecydowali się na nową wersję wirusa zaledwie kilka dni po wydaniu Cerbera 5. Programy te nawet nie różnią się zbytnio między sobą. Oba infekują komputery za pomocą nowego pakietu exploitów RIG-V (wykorzystywanego także do dystrybucji Locky) oraz używają algorytmów szyfrujących RSA i AES w celu zablokowania danych ofiary. Typy plików, w które celuje wirus są te same – obrazy, dokumenty pakietu Office, archiwa itd. Podobnie jak we wszystkich poprzednich wersjach, złośliwe oprogramowanie Cerber 5.0.1 nie zmienia stron płatności oraz odszyfrowania, aczkolwiek ich linki, które są podawane by zażądać okupu są różne. Różna jest także kwota, jakiej hakerzy żądają za klucz odszyfrowujący do prywatnych danych, ale waha się ona nie tylko w zależności od różnych wersji wirusa, ale także od każdego indywidualnego przypadku infekcji. Przestępcy mogą zmieniać jej wielkość, zależnie od ważności i objętości zaszyfrowanych plików. Podobnie jak w przypadku poprzednich wersji cerber, nasza rada pozostaje taka sama – nie pozwalaj atakującym stać się bogatym i nie płać okupu! Pozwól renomowanemu oprogramowaniu antuwirusowemu, takiemu jak FortectIntego usunąć Cerber 5.0.1 z twojego komputera i pokaż hakerom gorzki smak goryczy.

Determinującą cechą prawie wszystkich wirusuów typu ransomware są zwykle rozszerzenia lub prefiksy, które dodają do zaszyfrowanych plików. Rozmaitość rozszerzeń pozwala różnicować różne wirusy i ich wesje. Cecha ta jest nieco bardziej skomplikowana w przypadku Cerber 5.0.1. To złośliwe oprogramowanie miesza nazwy plików i ich rozszerzenia kompletnie losowo, więc jeśli pliki mają rozszerzenie .adk, nie oznacza to, że komputery innych ofiar są naznaczone tak samo. Jednakże, po zakończeniu szyfrowania plików wszystkie wersje wirusów zrzucą obraz z rozszerzeniem .png na komputerze i zastąpią go pulpitem. Na tym obrazie, szantażysta wyjaśnia, jakie kroki w odszyfrowywaniu danych powinna podjąć ofiara, by móc odzyskać swoje pliki. Jak już wspominaliśmy, powinno się zapłacić tylko w najbardziej krytycznej sytuacji, a nawet wtedy rozważyć bardzo uważnie, czy chce się wspierać złe umysły przestępców w swoich dalszych działaniach, wysyłając im swoje pieniądze?

Zapobieganie przeciw technikom ransomware:

Ochrona komputera przed Cerber 5.0.1 w pełni 100% jest praktycznie niemożliwa. Narzędzia antywirusowe nie zawsze wykrywają poukrywane pliki .hta, .html, .htm, których wirus używa do zostawienia ransmoware na komputerze. Dlatego, by przechowywać dane osobiste bezpiecznie, konieczne jest by zachowywać i regularnie aktualizować kopie zapasowe plików. Pamięci zewnętrzne, USB, CD i inne urządzenie, które są odłączone od komputera. Urządzenia, które są podłączone do komputera, mogą być łatwo zainfekowane przez Cerber 5.0.1, więc po przesłaniu kopii zapasowych należy je odłączać. Należy pamiętać, że odzyskiwanie danych z tych dysków powinno być podejmowane tylko wtedy, gdy wirus zostanie wyeliminowany z komputera.

Wskazówki usuwania Cerber 5.0.1:

Jeśli jesteś ofiarą wirusa Cerber 5.0.1, nie ufaj propozycjom ransomerów, aby odzyskać pliki. Nie ma żadnej gwarancji, że odszyfrowanie będzie funkcjonować i odblokuje dostęp do twoich plików. Zamiast tego, usuń Cerber 5.0.1 i spróbuj odzyskać swoje dane z kopii zapasowych lub użyć alternatywnych instrukcji odzyskiwania danych, które prezentujemy poniżej tego artykułu. Aby bezpiecznie odzyskać pliki, musisz najpierw zająć się usunięciem Cerber 2.0. first. Od kiedy wirus ten ma tendencje do ukrywania się w systemie, zalecamy jego usunięcie przy użyciu profesjonalnego programu antywirusowego od ręki. Jeśli nie można uruchomić tego narzędzia, zapoznaj się z instrukcjami pozbywania się wirusów poniżej. Pomoże to wyeliminować najgroźniejsze funkcje tego ransmoware i pozwoli przeprowadzić proces usuwania wirusa.

Instrukcja ręcznego usuwania wirusa Cerber 5.0.1

Ransomware: ręczne usuwanie ransomware w Trybie awaryjnym

Ważne! →

Przewodnik ręcznego usuwania może być zbyt skomplikowany dla zwykłych użytkowników komputerów. Przeprowadzenie go w sposób prawidłowy wymaga zaawansowanej wiedzy z zakresu informatyki (jeśli ważne pliki systemowe zostaną usunięte lub uszkodzone, może to skutkować uszkodzeniem całego systemu Windows) i może zająć wiele godzin. Dlatego też zdecydowanie zalecamy skorzystanie z automatycznej metody przedstawionej wyżej.

Krok 1. Przejdź do trybu awaryjnego z obsługą sieci

Ręczne usuwanie malware powinno być wykonywane w Trybie awaryjnym.

Windows 7 / Vista / XP

- Kliknij Start > Zamknij > Uruchom ponownie > OK.

- Kiedy twój komputer stanie się aktywny, zacznij naciskać przycisk F8 (jeśli to nie zadziała, spróbuj F2, F12, Del, itp. – wszystko zależy od modelu płyty głównej) wiele razy, aż zobaczysz okno Zaawansowane opcje rozruchu.

- Wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Windows 10 / Windows 8

- Kliknij prawym przyciskiem myszy przycisk Start i wybierz Ustawienia.

- Przewiń w dół i wybierz Aktualizacja i zabezpieczenia.

- Wybierz Odzyskiwanie po lewej stronie okna.

- Teraz przewiń w dół i znajdź sekcję Zaawansowane uruchamianie.

- Kliknij Uruchom ponownie teraz.

- Wybierz Rozwiązywanie problemów.

- Idź do Zaawansowanych opcji.

- Wybierz Ustawienia uruchamiania.

- Naciśnij Uruchom ponownie.

- teraz wciśnij 5 lub kliknij 5) Włącz tryb awaryjny z obsługą sieci.

Krok 2. Zamknij podejrzane procesy

Menedżer zadań systemu Windows to przydatne narzędzie, które wyświetla wszystkie procesy działające w tle. Jeśli malware uruchomiło proces, to musisz go zamknąć:

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań.

- Kliknij Więcej szczegółów.

- Przewiń w dół do sekcji Procesy w tle i wyszukaj wszystko, co wygląda podejrzanie.

- Kliknij prawym przyciskiem myszy i wybierz Otwórz lokalizację pliku.

- Wróć do procesu, kliknij na niego prawym przyciskiem myszy i wybierz Zakończ proces.

- Usuń zawartość złośliwego folderu.

Krok 3. Sprawdź Uruchamianie

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań systemu Windows.

- Idź do karty Uruchamianie.

- Kliknij prawym przyciskiem myszy na podejrzany program i wybierz Wyłącz.

Krok 4. Usuń pliki wirusów

Pliki powiązane z malware można znaleźć w różnych miejscach na komputerze. Oto instrukcje, które pomogą ci je znaleźć:

- Wpisz Czyszczenie dysku w wyszukiwarce Windows i naciśnij Enter.

- Wybierz dysk, który chcesz wyczyścić (C: to domyślny dysk główny i prawdopodobnie jest on tym, który zawiera złośliwe pliki).

- Przewiń w dół przez listę Pliki do usunięcia i wybierz następujące:

Tymczasowe pliki internetowe

Pliki do pobrania

Kosz

Pliki tymczasowe - Wybierz Wyczyść pliki systemowe.

- Możesz także poszukać innych złośliwych plików ukrytych w następujących folderach (wpisz te wpisy w wyszukiwaniu Windows i wciśnij Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Po zakończeniu, uruchom ponownie komputer w normalnym trybie.

Usuń Cerber 5.0.1 korzystająć z System Restore

-

Krok 1: Zresetuj swój komputer Safe Mode with Command Prompt

Windows 7 / Vista / XP- Kliknij Start → Shutdown → Restart → OK .

- Kiedy już włączysz swój komputer, zacznij wciskać przycisk F8 tak długo aż zobaczysz okno Advanced Boot Options

-

Wybierz $1$s z listy

Windows 10 / Windows 8- Wciśnij przycisk Power w oknie logowania oznaczonym Windows. Następnie wciśnij i przytrzmaj Shift, który znajduje się na twojej klawiaturze i wciśnij dodatkowo Restart.

- Teraz wybierz Troubleshoot → Advanced options → Startup Settings a na końcu dodatkowo wybierz Restart

-

Jak tylko włączysz swój komputer wybierz -Enable Safe Mode with Command Prompt w oknie Startup Settings

-

Krok 2: Przywróć ustawienia fabryczne i pliki systemowe

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

-

Teraz wybierz rstrui.exe a nastepnie kliknij Enter jeszcze raz.

-

Kiedy pokaże ci się nowe okno wybierz Next a nastepnie wybierz punkt przywracania systemu, który wypada przed zainstalowaniem Cerber 5.0.1. Zaraz po tym wybierz $3$s.

-

Teraz wybierz Yes aby rozpocząć przywracanie systemu

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

Bonus: przywróć swoje dane

Poradnik zaprezentowany powyżej powinien pomóc ci w usunieciu oprogramwania Cerber 5.0.1 z twojego komputera. Celem przywrócenia zaszyfrowanych danych prosze skorzystaj z dokladnego poradnika przygotowanego przez naszych ekspertow do spraw bezpieczenstwa usunwirusa.plJezeli twoje pliki zostaly zaszyfrowane przez Cerber 5.0.1 mozesz skorzystac z podanych metod aby je przywrocic

Dlaczego musisz wypróbować Data Recovery Pro

Data Recovery Pro to szybki i automatyczny sposób odzyskiwania danych, które zostały przypadkowo usunięte lub zaszyfrowane podczas szyfrowania ransomware. Użytkownik, który zastosuje to narzędzie, nie potrzebuje specjalnych umiejętności, aby go obsługiwać, więc może być używany praktycznie przez każdego. Jeśli chcesz go wybróbować, skorzystaj z poniższych instrukcji:

- Pobierz Data Recovery Pro;

- Zapoznaj się z nastepującymi krokami Data Recovery a nastepnie zainstaluj program na swoim komputerze.

- Uruchom go a nastepnie przeskanuj swoj zaszyfrowany komputer w poszukiwaniu Cerber 5.0.1.

- Przywróć je

Zalety funkcji poprzednie wersje systemu Windows

Poprzednie wersje systemu Windows umożliwiają odzyskiwanie danych przez cofnięcie czasu. Dokładniej, pozwala to użytkownikowi odzyskać poprzednie wersje plików przy pomocy funkcji Przywracania Systemu. Jeśli ta funkcja nie została włączona przed atakiem wirusa, musisz wybrać inne rozwiązanie wyszukiwania danych.

- Znajdź zaszyfrowany plik, który chcesz przywrócić i kliknij na nim prawym przyciskiem myszy

- Wybierz “Properties” a nastepnie przejdz do zakladki “Previous versions”

- Tutaj sprawdz dostepne kopie pliku w “Folder versions”. Powinienes wybrac wersje ktora cie interesuje i kliknac przycisk przywracania “Restore”

Odzyskiwanie danych przy użyciu Shadow Explorer

Program Shadow Explorer automatycznie przywraca pliki z Kopii Volume Shadow, ulokowanych na komputerze. Jeśli te pliki nadal istnieją, a program ransomware nie usunął ich, wykonaj następujące kroki w celu odzyskania danych.

- Pobierz Shadow Explorer (http://shadowexplorer.com/);

- W odniesieniu do manadzera instalacji Shadow Explorer po prostu postepuj z pozostalymi krokami instalacji.

- Uruchom program, przejdz przez menu a nastepnie w górnym lewym roku kliknij dysk z zaszyfronwanymi danymi. Sprawdz jakie wystepuja tam foldery

- Kliknij prawym przyciskiem na folder ktory chcesz przywrocic i wybierz “Export”. Nastepnie wybierz gdzie chcesz go skladowac.

Na końcu powinienes dodatkowo pomyśleć o ochronie swojego komputera przed oprogramowaniem ransomware. Aby chronić swój komputer przed Cerber 5.0.1 i innym szkodliwym oprogramowaniem polecamy skorzystanie ze sprawdzonego oprogramowania antyszpiegującego takiego jak FortectIntego, SpyHunter 5Combo Cleaner lub Malwarebytes

Polecane dla ciebie:

Nie pozwól, by rząd cię szpiegował

Rząd ma wiele problemów w związku ze śledzeniem danych użytkowników i szpiegowaniem obywateli, więc powinieneś mieć to na uwadze i dowiedzieć się więcej na temat podejrzanych praktyk gromadzenia informacji. Uniknij niechcianego śledzenia lub szpiegowania cię przez rząd, stając się całkowicie anonimowym w Internecie.

Możesz wybrać różne lokalizacje, gdy jesteś online i uzyskać dostęp do dowolnych materiałów bez szczególnych ograniczeń dotyczących treści. Korzystając z Private Internet Access VPN, możesz z łatwością cieszyć się połączeniem internetowym bez żadnego ryzyka bycia zhakowanym.

Kontroluj informacje, do których dostęp może uzyskać rząd i dowolna inna niepożądana strona i surfuj po Internecie unikając bycia szpiegowanym. Nawet jeśli nie bierzesz udziału w nielegalnych działaniach lub gdy ufasz swojej selekcji usług i platform, zachowaj podejrzliwość dla swojego własnego bezpieczeństwa i podejmij środki ostrożności, korzystając z usługi VPN.

Kopie zapasowe plików do późniejszego wykorzystania w przypadku ataku malware

Problemy z oprogramowaniem spowodowane przez malware lub bezpośrednia utrata danych w wyniku ich zaszyfrowania może prowadzić do problemów z twoim urządzeniem lub do jego trwałego uszkodzenia. Kiedy posiadasz odpowiednie, aktualne kopie zapasowe, możesz z łatwością odzyskać dane po takim incydencie i wrócić do pracy.

Bardzo ważne jest, aby aktualizować kopie zapasowe po wszelkich zmianach na urządzeniu, byś mógł powrócić do tego nad czym aktualnie pracowałeś, gdy malware wprowadziło jakieś zmiany lub gdy problemy z urządzeniem spowodowały uszkodzenie danych lub wpłynęły negatywnie na wydajność.

Posiadając poprzednią wersję każdego ważnego dokumentu lub projektu, możesz oszczędzić sobie frustracji i załamania. Jest to przydatne, gdy niespodziewanie pojawi się malware. W celu przywrócenia systemu, skorzystaj z Data Recovery Pro.