Usuń wirusa Spora 2.0 (Poradnik łatwego usuwania) - zaaktualizowano, kw. 2017

Instrukcja usuwania wirusa Spora 2.0

Czym jest Wirus Spora 2.0 typu ransomware?

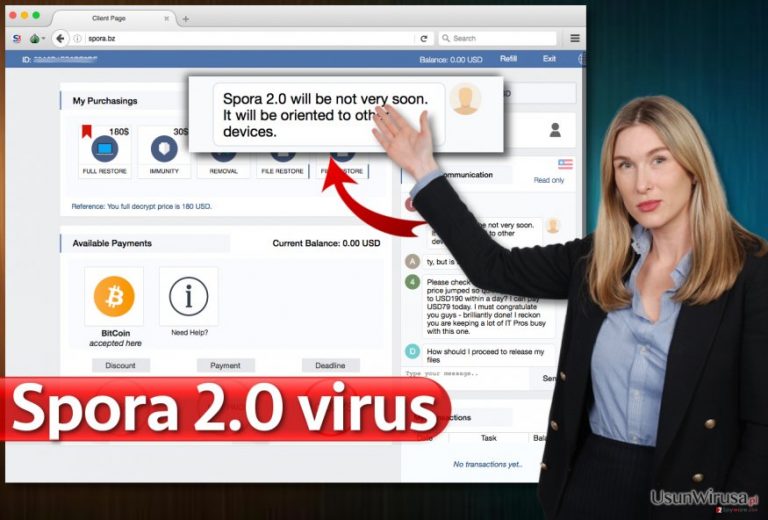

Uwaga: wirus Spora 2.0 jest obecnie w fazie rozwoju

Mamy złe wieści dotyczące wirusa Spora 2.0. Wygląda na to, że zaktualizowana wersja programu Spora ransomware version zostanie wkrótce opublikowana – autorzy wirusa opowiedzieli o możliwych atakach ransomware Spora 2.0, które będą dotyczyć „innych urządzeń”, co oznacza, że wirus zostanie opracowany dla innych systemów operacyjnych (Obecnie wirus atakuje system Windows). Podczas gdy społeczność internetowa huczy i sugeruje, które inteligentne urządzenia staną się następnymi celami Spora, my may wrażenie, że prawdziwy wirus Spora 2.0 będzie obecnie bardzo niebezpieczny i równie skomplikowany, jak pierwsza wersja tego wirusa. Podczas gdy zdecydowana większość wirusów wychodzi we wczesnych wersjach w wieloma błędami w nich zawartymi, tak Spora ransomware okazuje się być bez zarzutu – można więc nazwać go profesjonalnym wirusem typu ransomware .

Uważa się również, że złośliwe oprogramowanie Spora 2.0 będzie najbardziej wyrafinowanym wirusem i nie powinno się też odrzucać możliwości, że może mieć inną nazwę niż oryginalny wirus. Może on być używany do infekowania urządzeń z Androidem (najbardziej prawdopodobny przypadek), ale może być również w stanie zainfekować komputery Mac OS lub Linux. Jeśli nie chcesz zamasrtwiać się usuwanie wirusa Spora 2.0, lepiej z wyprzedzeniem chroń swoje przenośne urządzenia. Zalecamy aktualizowanie ich oprogramowania, instalowanie odpowiednich narzędzi antywirusowych, takich jak, FortectIntego lub Malwarebytes a także tworzenie kopii zapasowych. Niestety, nie jesteśmy w stanie podać więcej informacji na temat wirusa, i nie możem też przewidzieć, czy będzie możliwe rozszyfrowanie Spora 2.0. Zaktualizujemy ten artykuł, jak tylko zdobędziemy więcej informacji o nadchodzącym wirusie.

Sposób działania pierwotnej wersji

ransomware Spora

Cały projekt Spora jest tworzony precyzyjnie i oczywiste jest, że autorzy wirusów przemyśleli każdy szczegół . To, co sprawia, że wirus ten wyróżnia się spośród innych wirusów i przewyższa nawet takie udane wirusy, jak Cerber czy Locky , jest to, że zapewnia bardzo przyjazny dla użytkownika interfejs. Złośliwe oprogramowanie Spora może szyfrować pliki ofiary bez dostępu do Internetu i robi to bardzo dokładnie. Zarówno w procedurze szyfrowania, jak i w całym kodzie wirusa nie ma żadnych wad, a zatem analitycy zajmujący się złośliwym oprogramowaniem nie mogą pomóc ofiarom w przywróceniu ich danych za darmo. Chociaż ostatnio specjaliści zauważyli, że dodatki „The HoeflerText wasn’t found” są rozpowszechniane przez ten program ransomware, główna metoda infekcji Spora polega na złośliwych archiwach zawierających archiwum .ZIP, które posiadają pliki .HTA . Pliki te mają podójne rozszerzenia, na przykład .doc.HTA. Prawdziwe rozszerzenie jest ukryte; zatem ofiara zauważa tylko fałszywe rozszerzenie .doc. Te złośliwe pliki są rozpowszechniane za pośrednictwem poczty elektronicznej i gdy tylko ofiara otworzy plik .HTA, złośliwe oprogramowanie zakorzenia się w system komputerowy i koduje wszystkie dane. Plik HTA uruchamia również plik DOCX i wyświetla błąd informujący, że nie można otworzyć dokumentu. Następnie Spora używa CMD, aby usunąć kopie woluminów w tle i wyłączyć funkcję naprawy systemu Windows Startup Repair. Na koniec modyfikuje BootStatusPolicy.

Następnie wirus tworzy okup o nazwie [Victim’s ID] .HTML. Po wykonaniu tej opracji, kieruje on ofiarę na indywidualną kopię strony spora.bz, która jest rzeczywiście imponującą i bardzo dobrze przygotowaną stroną internetową, która prosi o synchronizację zagrożonego komputera ze stroną intenetową poprzez przesłaniu pliku .KEY zapisanego na komputerze ofiary. Ofiara może wybrać jedną z oferowanych usług – Pełne przywrócenie, Odporność, Usuwanie i przywracanie plików. Jest to pierwszy raz, gdy widzimy ransomware oferujący ofiarom różne płatne usługi. Najciekawsze jest to, że w witrynie spora.bz znajduje się pole do rozmów , które przypomina pogawędkę grupową między ofiarami z całego świata a cyberprzestępcami. Cyberprzestępcy nigdy nie zgadzają się na rabaty, ale „pomagają” ofiarom wyłączyć terminy i poświęcić więcej czasu na pokrycie okupu.

Jak usunąć szkodliwe oprogramowanie Spora 2.0 malware?

Obecnie nie wiadomo, jak wirus Spora 2.0 będzie działał i co będzie w stanie zrobić. Dlatego też nie możemy podać szczegółów dotyczących usunięcia programu Spora 2.0. W przypadku konieczności usunięcia ransomware Spora 2.0, skontaktuj się z naszym zespołem pomocy technicznej i podaj jak najwięcej szczegółów – dołożymy wszelkich starań i pomożemy. Jeśli odwiedziłeś ten artykuł, aby dowiedzieć się więcej o całym projekcie ransomware Spora, chcielibyśmy przypomnieć ci, aby utworzyć kopie zapasowe danych już teraz. Taka kopia danych będzie przydatna w przypadku przypadkowego zarażenia wirusem Spora 2.

Instrukcja ręcznego usuwania wirusa Spora 2.0

Ransomware: ręczne usuwanie ransomware w Trybie awaryjnym

Ważne! →

Przewodnik ręcznego usuwania może być zbyt skomplikowany dla zwykłych użytkowników komputerów. Przeprowadzenie go w sposób prawidłowy wymaga zaawansowanej wiedzy z zakresu informatyki (jeśli ważne pliki systemowe zostaną usunięte lub uszkodzone, może to skutkować uszkodzeniem całego systemu Windows) i może zająć wiele godzin. Dlatego też zdecydowanie zalecamy skorzystanie z automatycznej metody przedstawionej wyżej.

Krok 1. Przejdź do trybu awaryjnego z obsługą sieci

Ręczne usuwanie malware powinno być wykonywane w Trybie awaryjnym.

Windows 7 / Vista / XP

- Kliknij Start > Zamknij > Uruchom ponownie > OK.

- Kiedy twój komputer stanie się aktywny, zacznij naciskać przycisk F8 (jeśli to nie zadziała, spróbuj F2, F12, Del, itp. – wszystko zależy od modelu płyty głównej) wiele razy, aż zobaczysz okno Zaawansowane opcje rozruchu.

- Wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Windows 10 / Windows 8

- Kliknij prawym przyciskiem myszy przycisk Start i wybierz Ustawienia.

- Przewiń w dół i wybierz Aktualizacja i zabezpieczenia.

- Wybierz Odzyskiwanie po lewej stronie okna.

- Teraz przewiń w dół i znajdź sekcję Zaawansowane uruchamianie.

- Kliknij Uruchom ponownie teraz.

- Wybierz Rozwiązywanie problemów.

- Idź do Zaawansowanych opcji.

- Wybierz Ustawienia uruchamiania.

- Naciśnij Uruchom ponownie.

- teraz wciśnij 5 lub kliknij 5) Włącz tryb awaryjny z obsługą sieci.

Krok 2. Zamknij podejrzane procesy

Menedżer zadań systemu Windows to przydatne narzędzie, które wyświetla wszystkie procesy działające w tle. Jeśli malware uruchomiło proces, to musisz go zamknąć:

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań.

- Kliknij Więcej szczegółów.

- Przewiń w dół do sekcji Procesy w tle i wyszukaj wszystko, co wygląda podejrzanie.

- Kliknij prawym przyciskiem myszy i wybierz Otwórz lokalizację pliku.

- Wróć do procesu, kliknij na niego prawym przyciskiem myszy i wybierz Zakończ proces.

- Usuń zawartość złośliwego folderu.

Krok 3. Sprawdź Uruchamianie

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań systemu Windows.

- Idź do karty Uruchamianie.

- Kliknij prawym przyciskiem myszy na podejrzany program i wybierz Wyłącz.

Krok 4. Usuń pliki wirusów

Pliki powiązane z malware można znaleźć w różnych miejscach na komputerze. Oto instrukcje, które pomogą ci je znaleźć:

- Wpisz Czyszczenie dysku w wyszukiwarce Windows i naciśnij Enter.

- Wybierz dysk, który chcesz wyczyścić (C: to domyślny dysk główny i prawdopodobnie jest on tym, który zawiera złośliwe pliki).

- Przewiń w dół przez listę Pliki do usunięcia i wybierz następujące:

Tymczasowe pliki internetowe

Pliki do pobrania

Kosz

Pliki tymczasowe - Wybierz Wyczyść pliki systemowe.

- Możesz także poszukać innych złośliwych plików ukrytych w następujących folderach (wpisz te wpisy w wyszukiwaniu Windows i wciśnij Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Po zakończeniu, uruchom ponownie komputer w normalnym trybie.

Usuń Spora 2.0 korzystająć z System Restore

-

Krok 1: Zresetuj swój komputer Safe Mode with Command Prompt

Windows 7 / Vista / XP- Kliknij Start → Shutdown → Restart → OK .

- Kiedy już włączysz swój komputer, zacznij wciskać przycisk F8 tak długo aż zobaczysz okno Advanced Boot Options

-

Wybierz $1$s z listy

Windows 10 / Windows 8- Wciśnij przycisk Power w oknie logowania oznaczonym Windows. Następnie wciśnij i przytrzmaj Shift, który znajduje się na twojej klawiaturze i wciśnij dodatkowo Restart.

- Teraz wybierz Troubleshoot → Advanced options → Startup Settings a na końcu dodatkowo wybierz Restart

-

Jak tylko włączysz swój komputer wybierz -Enable Safe Mode with Command Prompt w oknie Startup Settings

-

Krok 2: Przywróć ustawienia fabryczne i pliki systemowe

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

-

Teraz wybierz rstrui.exe a nastepnie kliknij Enter jeszcze raz.

-

Kiedy pokaże ci się nowe okno wybierz Next a nastepnie wybierz punkt przywracania systemu, który wypada przed zainstalowaniem Spora 2.0. Zaraz po tym wybierz $3$s.

-

Teraz wybierz Yes aby rozpocząć przywracanie systemu

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

Na końcu powinienes dodatkowo pomyśleć o ochronie swojego komputera przed oprogramowaniem ransomware. Aby chronić swój komputer przed Spora 2.0 i innym szkodliwym oprogramowaniem polecamy skorzystanie ze sprawdzonego oprogramowania antyszpiegującego takiego jak FortectIntego, SpyHunter 5Combo Cleaner lub Malwarebytes

Polecane dla ciebie:

Nie pozwól, by rząd cię szpiegował

Rząd ma wiele problemów w związku ze śledzeniem danych użytkowników i szpiegowaniem obywateli, więc powinieneś mieć to na uwadze i dowiedzieć się więcej na temat podejrzanych praktyk gromadzenia informacji. Uniknij niechcianego śledzenia lub szpiegowania cię przez rząd, stając się całkowicie anonimowym w Internecie.

Możesz wybrać różne lokalizacje, gdy jesteś online i uzyskać dostęp do dowolnych materiałów bez szczególnych ograniczeń dotyczących treści. Korzystając z Private Internet Access VPN, możesz z łatwością cieszyć się połączeniem internetowym bez żadnego ryzyka bycia zhakowanym.

Kontroluj informacje, do których dostęp może uzyskać rząd i dowolna inna niepożądana strona i surfuj po Internecie unikając bycia szpiegowanym. Nawet jeśli nie bierzesz udziału w nielegalnych działaniach lub gdy ufasz swojej selekcji usług i platform, zachowaj podejrzliwość dla swojego własnego bezpieczeństwa i podejmij środki ostrożności, korzystając z usługi VPN.

Kopie zapasowe plików do późniejszego wykorzystania w przypadku ataku malware

Problemy z oprogramowaniem spowodowane przez malware lub bezpośrednia utrata danych w wyniku ich zaszyfrowania może prowadzić do problemów z twoim urządzeniem lub do jego trwałego uszkodzenia. Kiedy posiadasz odpowiednie, aktualne kopie zapasowe, możesz z łatwością odzyskać dane po takim incydencie i wrócić do pracy.

Bardzo ważne jest, aby aktualizować kopie zapasowe po wszelkich zmianach na urządzeniu, byś mógł powrócić do tego nad czym aktualnie pracowałeś, gdy malware wprowadziło jakieś zmiany lub gdy problemy z urządzeniem spowodowały uszkodzenie danych lub wpłynęły negatywnie na wydajność.

Posiadając poprzednią wersję każdego ważnego dokumentu lub projektu, możesz oszczędzić sobie frustracji i załamania. Jest to przydatne, gdy niespodziewanie pojawi się malware. W celu przywrócenia systemu, skorzystaj z Data Recovery Pro.