Usuń wirusa Polski (Poradnik usuwania) - Ostatnia aktualizacja, lis 2017

Instrukcja usuwania wirusa Polski

Czym jest Wirus ransomware Polski?

Warianty wirusa ransomware Polski pojawiają się jak grzyby po deszczu

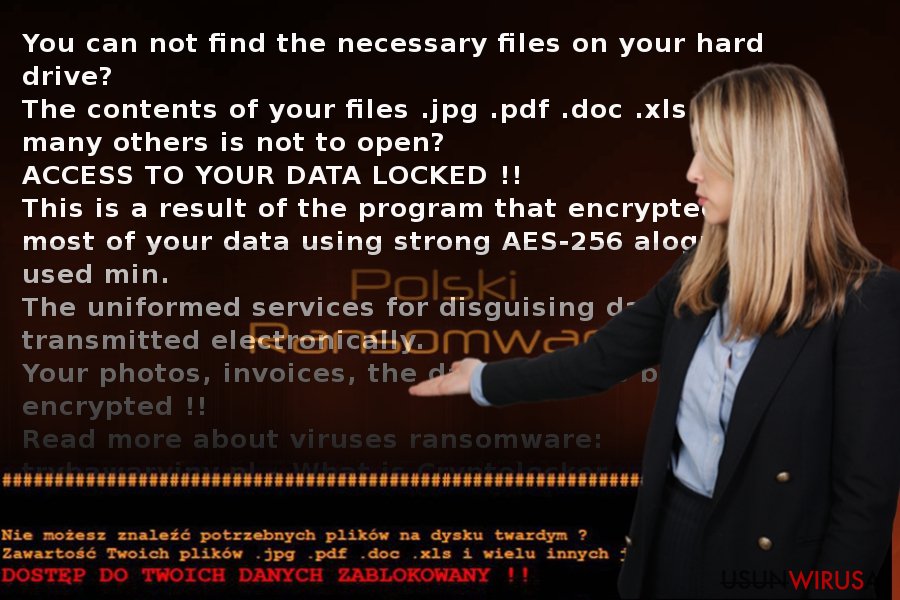

Wirus znany jako Polski to wirus komputerowy mająy na celu tylko jeden kraj – Polskę. Infekuje on pliki systemowe w celu uniemożliwienia korzystania z nich i dodaje do zablokowanych plików rozszerzenie .aes. Aodatkowk, ten malware zostawia żądanie okupu, w którym podana jest kwota, jakiej domagają się cyberprzestępcy. Żądanie okupu jest nazwane !!! – – ODZYSKAJ-PLIKI – – !!!.htm.

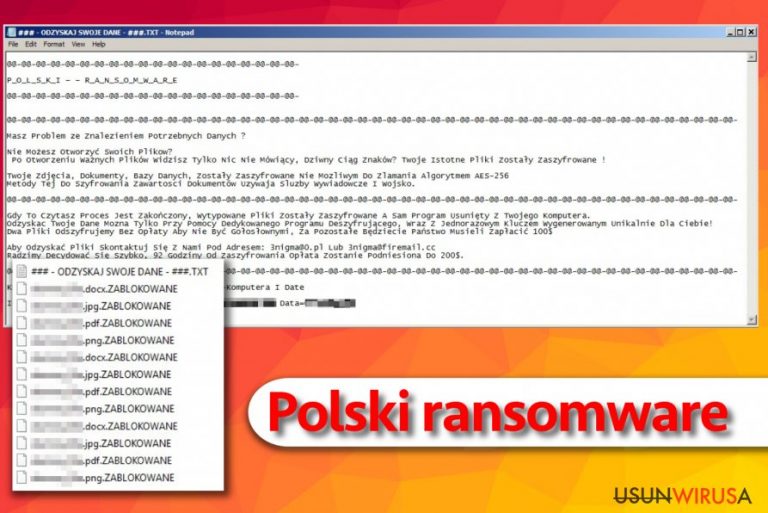

Późniejsze odmiany wirusa Polski korzystają z rozszerzenia .ZABLOKOWANE oraz pliku ### – ODZYSKAJ SWOJE DANE – ###.TXT jako żądanie okupu. Eksperci przyznają, że nowa wersja należy do grupy ransomware Vortex.

Podczas, gdy anglojęzyczne krypto-malware dominuje w sieci, stopniowo wzrasta liczba zlokalizowanych wirusów. Jakiś czas temu odkryto malezyjską odmianę wirusa tego typu. Zwykle jednak cele są takie same: Stany Zjednoczone, Niemcy, Francja, Wielka Brytania i inne kraje rozwinięte.

Jednakże, zaczynają się pojawiać w sieci też inicjatywy hakerów z innych narodowości. Na przykład Czeski ransomware szalejący po krajowych sieciach. Teraz zaś celem stali się Polacy. Zgodnie z żądaniem kupu, twórcy wirusa sympatyzują z niesławnym CryptoLockerem, gdyż odnoszą się do tego zagrożenia na końcu.

Design tego zagrożenia nie przypomina wspomnianego wirusa. Jednakże jego funkcje są niezwykle podobne. Nie znaczy to, że jeśli twój komputer został zainfekowany przez to malware, powineneś by zaniepokojony. Najpierw skasuj wirusa, później zastanów się nad odzyskaniem zablokowanych plików. Do pierwszego celu polecamy FortectIntego.

Najprawdopodobniej wirus ten ma na celu nie tylko polsko-języczną część sieci. Tym razem oszuści zapewnili dość rozbudowane żądanie okupu. Mimo, że wszystkie wirusy typu ransomware działają podobnie, każdy z nich ma wprowadzone lekkiemodyfikacje. Jeśli chodzi o Polskiego, wykorzystuje on do kodowania algorytm AES-256.

W żądaniach okupu !!! – – ODZYSKAJ-PLIKI – – !!!.htm oraz !!! – – ODZYSKAJ-PLIKI – – !!!.txt, twórcy zamieścili spore wprowadzenie na temat ransomware. Dostarczyli nawet kilka linków do artykułów na temat bardziej znanych krypto-malware'ów. Poniżej pierwsze linijki żądania okupu:

@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@

P O L S K I R A N S O M W A R E

@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@

###########################################Nie możesz znaleźć potrzebnych plików na dysku twardym ?

Zawartość Twoich plików jest nie do otwarcia?

Wiele wskazuje na to, że klucze deszyfrujące znajdują się na odległym serwerze zarządzającym – podane są dwa tymczasowe adresy email: rsapl@openmailbox.org i estion@sigaint.org. Wirus dołącza też rozszerzenia .aes bądź .aes256 do zaszyfrowanych plików. Zamiast numeru ID, cyberprzestępcy sugerują wpisanie numeru 61621122 w temacie wiadomości.

Inną z popularnych cech jest oferta deszyfrowania kilku plików za darmo. Podobnie do CryptoLockera, hakerzy domagają się od użytkowników podwojenia transakcji.

Zgodnie z treścią żądania, po 72 godzinach kwota okupu zostanie podwojona. Początkową sumą jest 249 dolarów. Bez względu na alarmy, nie ma gwarancji na to że przestępy dotrzymają słowa i zwrócą dane. Zamiast tego skup sę na usunięciu Polskiego ransomware'a.

Nowa odmiana Polskiego ransomware'a pojawia się w lecie 2017 roku

7 sierpnia 2017, ludzie zajmujący się cyberbezpieczeństwem zaiważyli zupełnie nową wersję Polskiego ransomware'a, który używa zupełnie innego rozszerzenia plików oraz całkowicie nowego żądania okupu. Pierwszy rzut oka wskazuje na to, że wirus korzysta z AESxWin (dostępnego na GitHubie) by zaszyfrować pliki ofiary. Wirus prezentuje takie żądanie okupu: (nazwane ### – ODZYSKAJ SWOJE DANE – ###.TXT):

@@-@@-@@-@@-@@-@@-@@-@@-@@

P_O_L_S_K_I – – R_AN_S_O_M_W_A_R_E

@@-@@-@@-@@-@@-@@-@@-@@-@@

Masz Problem ze Znalezieniem Potrzebnych Danych?

Nie Możesz Otworzyć Swoich Plików?

Po Otworzeniu Ważnych Plików Widzisz Tylko Nic Nie Mówiący, Dziwny Ciąg Znaków? Twoje Istotne Pliki Zostały Zaszyfrowane !

Twoje Zdjęcia, Dokumenty, Bazy Danych, Zostały Zaszyfrowane Nie Możliwym Do Złamania Algorytmem AES-256

Metody Tej Do Szyfrowania Zawartości Dokumentów Używają Służby Wywiadowcze I wojsko.

Ransomware sugeruje skontaktować się z 3nigma@0.pl bądź 3nigma@firemail.cc w celu odzyskania danych. To jasne, że autorzy wirusa chcą okupu od użytkownika – nie zalecamy jednak słuchania ich żądań. Pytają się o zapłaenie 100$ bądź 200$, jeśli ofiara nie da rady zapłacić w ciągu 92 godzin. Zamiast płacenia okupu, zalecamy usunąć wirusa i sprawdzić sposoby na odzyskanie danych zawarte na końcu tego artykułu.

Typowe metody infiltracji ransomware

Zwykle, większość krypto-malware rozpowszechnia się poprzez spam w wiadomościach mailowych. Oszuści opanowali sztukę podrabiania emaili wielu instytucji. Po zauważeniu wiadomości od FBI lub firmy kurierskiej, mało kto podejrzewa, że jej zawartość może być szkodliwa.

Sam wirus siedzi w pliku .zip, .js bądź w pliku wykonywalnym. Co więcej, ransomware może oczekiwać nowych ofiar ukryty w exploicie.

Jeśli chodzi o Polski ransomware, atak może być skutkiem otwarcia wiadomości od nieznanego kontaktu w Gadu-Gadu. Kolejną opcją jest malvertising. W skrócie – uczyń swój komputer bezpieczniejszym poprzez regularne aktualizacje ważnych programów oraz ulepsz jego zabezpieczenia instalując programy anty-wirusowe i anty-malware'owe. Taka kombinacja pomoże Ci zmniejszyć też liczbę spamu oraz obniżyć ryzyko spotkania się z kolejnymi cyberzagrożeniami.

Prosta eliminacja Polskiego ransomware'a

Jeśli chodzi o krypto-malware, lepiej będzie nie marnować czasu i przejść od razu do usunięcia szkodnika. Możesz tego dokonać korzystając z FortectIntego lub Malwarebytes. Czas jest na wagę złota – każda minuta może dać wirusowi więcej czasu na spowodowanie większych uszkodzeń.

Po usunięciu Polskiego ransomware'a, rzuć okiem na sposoby odzyskania danych. Nie wiadomo, czy wirus kasuje ukryte wersje plików – mozesz mieć przez to szansę na ich odzyskanie. Jeśli zaś natknąłeś się na jakieś utrudnienia, nie wahaj się skorzystać z poniższego poradnija. Na koniec, możesz spróbować zakończyć działanie wirusa poprzez wyłączenie jego procesu w Menedżerze zadań.

Instrukcja ręcznego usuwania wirusa Polski

Ransomware: ręczne usuwanie ransomware w Trybie awaryjnym

Nie możesz uruchomić swojego anty-malware? Skorzystaj z tego poradnika, by odzyskać kontrolę.

Ważne! →

Przewodnik ręcznego usuwania może być zbyt skomplikowany dla zwykłych użytkowników komputerów. Przeprowadzenie go w sposób prawidłowy wymaga zaawansowanej wiedzy z zakresu informatyki (jeśli ważne pliki systemowe zostaną usunięte lub uszkodzone, może to skutkować uszkodzeniem całego systemu Windows) i może zająć wiele godzin. Dlatego też zdecydowanie zalecamy skorzystanie z automatycznej metody przedstawionej wyżej.

Krok 1. Przejdź do trybu awaryjnego z obsługą sieci

Ręczne usuwanie malware powinno być wykonywane w Trybie awaryjnym.

Windows 7 / Vista / XP

- Kliknij Start > Zamknij > Uruchom ponownie > OK.

- Kiedy twój komputer stanie się aktywny, zacznij naciskać przycisk F8 (jeśli to nie zadziała, spróbuj F2, F12, Del, itp. – wszystko zależy od modelu płyty głównej) wiele razy, aż zobaczysz okno Zaawansowane opcje rozruchu.

- Wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Windows 10 / Windows 8

- Kliknij prawym przyciskiem myszy przycisk Start i wybierz Ustawienia.

- Przewiń w dół i wybierz Aktualizacja i zabezpieczenia.

- Wybierz Odzyskiwanie po lewej stronie okna.

- Teraz przewiń w dół i znajdź sekcję Zaawansowane uruchamianie.

- Kliknij Uruchom ponownie teraz.

- Wybierz Rozwiązywanie problemów.

- Idź do Zaawansowanych opcji.

- Wybierz Ustawienia uruchamiania.

- Naciśnij Uruchom ponownie.

- teraz wciśnij 5 lub kliknij 5) Włącz tryb awaryjny z obsługą sieci.

Krok 2. Zamknij podejrzane procesy

Menedżer zadań systemu Windows to przydatne narzędzie, które wyświetla wszystkie procesy działające w tle. Jeśli malware uruchomiło proces, to musisz go zamknąć:

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań.

- Kliknij Więcej szczegółów.

- Przewiń w dół do sekcji Procesy w tle i wyszukaj wszystko, co wygląda podejrzanie.

- Kliknij prawym przyciskiem myszy i wybierz Otwórz lokalizację pliku.

- Wróć do procesu, kliknij na niego prawym przyciskiem myszy i wybierz Zakończ proces.

- Usuń zawartość złośliwego folderu.

Krok 3. Sprawdź Uruchamianie

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań systemu Windows.

- Idź do karty Uruchamianie.

- Kliknij prawym przyciskiem myszy na podejrzany program i wybierz Wyłącz.

Krok 4. Usuń pliki wirusów

Pliki powiązane z malware można znaleźć w różnych miejscach na komputerze. Oto instrukcje, które pomogą ci je znaleźć:

- Wpisz Czyszczenie dysku w wyszukiwarce Windows i naciśnij Enter.

- Wybierz dysk, który chcesz wyczyścić (C: to domyślny dysk główny i prawdopodobnie jest on tym, który zawiera złośliwe pliki).

- Przewiń w dół przez listę Pliki do usunięcia i wybierz następujące:

Tymczasowe pliki internetowe

Pliki do pobrania

Kosz

Pliki tymczasowe - Wybierz Wyczyść pliki systemowe.

- Możesz także poszukać innych złośliwych plików ukrytych w następujących folderach (wpisz te wpisy w wyszukiwaniu Windows i wciśnij Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Po zakończeniu, uruchom ponownie komputer w normalnym trybie.

Usuń Polski korzystająć z System Restore

-

Krok 1: Zresetuj swój komputer Safe Mode with Command Prompt

Windows 7 / Vista / XP- Kliknij Start → Shutdown → Restart → OK .

- Kiedy już włączysz swój komputer, zacznij wciskać przycisk F8 tak długo aż zobaczysz okno Advanced Boot Options

-

Wybierz $1$s z listy

Windows 10 / Windows 8- Wciśnij przycisk Power w oknie logowania oznaczonym Windows. Następnie wciśnij i przytrzmaj Shift, który znajduje się na twojej klawiaturze i wciśnij dodatkowo Restart.

- Teraz wybierz Troubleshoot → Advanced options → Startup Settings a na końcu dodatkowo wybierz Restart

-

Jak tylko włączysz swój komputer wybierz -Enable Safe Mode with Command Prompt w oknie Startup Settings

-

Krok 2: Przywróć ustawienia fabryczne i pliki systemowe

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

-

Teraz wybierz rstrui.exe a nastepnie kliknij Enter jeszcze raz.

-

Kiedy pokaże ci się nowe okno wybierz Next a nastepnie wybierz punkt przywracania systemu, który wypada przed zainstalowaniem Polski. Zaraz po tym wybierz $3$s.

-

Teraz wybierz Yes aby rozpocząć przywracanie systemu

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

Bonus: przywróć swoje dane

Poradnik zaprezentowany powyżej powinien pomóc ci w usunieciu oprogramwania Polski z twojego komputera. Celem przywrócenia zaszyfrowanych danych prosze skorzystaj z dokladnego poradnika przygotowanego przez naszych ekspertow do spraw bezpieczenstwa usunwirusa.plJezeli twoje pliki zostaly zaszyfrowane przez Polski mozesz skorzystac z podanych metod aby je przywrocic

Podejście do Data Recovery Pro

Jeśli nie udało Ci się zrobić kopii zapasowej plików, ten program może być jednym z rozwiązań problemu.

- Pobierz Data Recovery Pro;

- Zapoznaj się z nastepującymi krokami Data Recovery a nastepnie zainstaluj program na swoim komputerze.

- Uruchom go a nastepnie przeskanuj swoj zaszyfrowany komputer w poszukiwaniu Polski.

- Przywróć je

Poprzednie Wersje plików

Jeśli w komputrze posiadasz włączone Przywracanie Systemu, możesz odzyskać ostatnią zapisaną kopię pliku. Sposób ten może jednak zająć trochę czasu.

- Znajdź zaszyfrowany plik, który chcesz przywrócić i kliknij na nim prawym przyciskiem myszy

- Wybierz “Properties” a nastepnie przejdz do zakladki “Previous versions”

- Tutaj sprawdz dostepne kopie pliku w “Folder versions”. Powinienes wybrac wersje ktora cie interesuje i kliknac przycisk przywracania “Restore”

Sposób na ShadowExplorera

Kluczową zaletą tej aplikacji jest odzyskiwanie plików na podstawie ukrytych wersji plików. Jest mało prawdopodobne, że wirus usuwa te kopie – przez to otrzymujesz kolejną szansę na odzyskanie ważnych dokumentów.

- Pobierz Shadow Explorer (http://shadowexplorer.com/);

- W odniesieniu do manadzera instalacji Shadow Explorer po prostu postepuj z pozostalymi krokami instalacji.

- Uruchom program, przejdz przez menu a nastepnie w górnym lewym roku kliknij dysk z zaszyfronwanymi danymi. Sprawdz jakie wystepuja tam foldery

- Kliknij prawym przyciskiem na folder ktory chcesz przywrocic i wybierz “Export”. Nastepnie wybierz gdzie chcesz go skladowac.

Na końcu powinienes dodatkowo pomyśleć o ochronie swojego komputera przed oprogramowaniem ransomware. Aby chronić swój komputer przed Polski i innym szkodliwym oprogramowaniem polecamy skorzystanie ze sprawdzonego oprogramowania antyszpiegującego takiego jak FortectIntego, SpyHunter 5Combo Cleaner lub Malwarebytes

Polecane dla ciebie:

Nie pozwól, by rząd cię szpiegował

Rząd ma wiele problemów w związku ze śledzeniem danych użytkowników i szpiegowaniem obywateli, więc powinieneś mieć to na uwadze i dowiedzieć się więcej na temat podejrzanych praktyk gromadzenia informacji. Uniknij niechcianego śledzenia lub szpiegowania cię przez rząd, stając się całkowicie anonimowym w Internecie.

Możesz wybrać różne lokalizacje, gdy jesteś online i uzyskać dostęp do dowolnych materiałów bez szczególnych ograniczeń dotyczących treści. Korzystając z Private Internet Access VPN, możesz z łatwością cieszyć się połączeniem internetowym bez żadnego ryzyka bycia zhakowanym.

Kontroluj informacje, do których dostęp może uzyskać rząd i dowolna inna niepożądana strona i surfuj po Internecie unikając bycia szpiegowanym. Nawet jeśli nie bierzesz udziału w nielegalnych działaniach lub gdy ufasz swojej selekcji usług i platform, zachowaj podejrzliwość dla swojego własnego bezpieczeństwa i podejmij środki ostrożności, korzystając z usługi VPN.

Kopie zapasowe plików do późniejszego wykorzystania w przypadku ataku malware

Problemy z oprogramowaniem spowodowane przez malware lub bezpośrednia utrata danych w wyniku ich zaszyfrowania może prowadzić do problemów z twoim urządzeniem lub do jego trwałego uszkodzenia. Kiedy posiadasz odpowiednie, aktualne kopie zapasowe, możesz z łatwością odzyskać dane po takim incydencie i wrócić do pracy.

Bardzo ważne jest, aby aktualizować kopie zapasowe po wszelkich zmianach na urządzeniu, byś mógł powrócić do tego nad czym aktualnie pracowałeś, gdy malware wprowadziło jakieś zmiany lub gdy problemy z urządzeniem spowodowały uszkodzenie danych lub wpłynęły negatywnie na wydajność.

Posiadając poprzednią wersję każdego ważnego dokumentu lub projektu, możesz oszczędzić sobie frustracji i załamania. Jest to przydatne, gdy niespodziewanie pojawi się malware. W celu przywrócenia systemu, skorzystaj z Data Recovery Pro.