Usuń wirusa Osiris - Aktualizacja 2016

Instrukcja usuwania wirusa Osiris

Czym jest Wirus ransomware Osiris?

Nowa twarz Locky nazwana wirusem Osiris rozprzestrzenia się w niepokojącym tempie

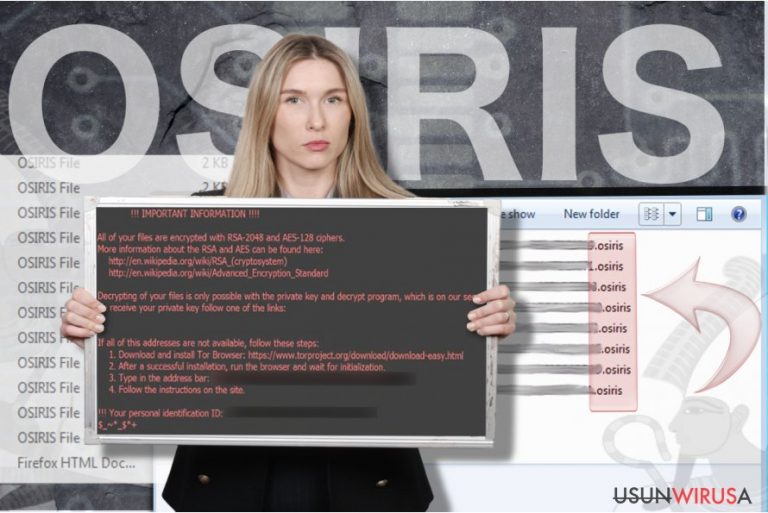

Wirus Ozyrys jest nowym ransomware Locky, które nosi imię egipskiego boga. Autorzy wirusa Locky wykazują duże zainteresowanie mitologią, ponieważ nazywają każdą wersję wirusa po pewnym nordyckim bogu, na przykład, Odin, Thor, lub Aesir. Pierwszy wybuch szkodnika Osiris zaobserwowano w dniu 5 grudnia 2016 roku i nowa wersja wirusa wydaje się być znacznie lepsza, a obecnie jest w stanie funkcjonować z pominięciem wyprycia przez wiele programów antywirusowych (obecnie wskaźnik wykrywalności wynosi 8/56). Wirus działa jak tradycyjny szkodnik – atakuje system wykorzystując technikę konia trojańskiego, cicho ustawia się na komputerze ofiary, a następnie zaczyna przeszukiwać cały system pod kątem plików zgodnych z listą plików docelowych. Każdy plik, który spełnia kryteria na liście rozszerzeń wirusa zostanie silnie zaszyfrowany przy użyciu algorytmów szyfrowania RSA-2048 i AES-128. Każdy plik następnie uzyskuje rozszerzenie pliku .osiris i traci oryginalną nazwę pliku, ponieważ ransomware zastępuje go zestawem symboli [8 symboli]–[4 symbole]–[4 symbole]–[8 losowych symboli]–[12 losowych symboli]. Pierwsze 16 symboli reprezentuje tożsamość ofiary.

Po zakończeniu procedury szyfrowania, wirus dodaje notatkę o okupie OSIRIS-9b28.html do każdego folderu oraz na pulpicie. Nota okupu zawiera linki do artykułów na Wikipedii o algorytmach szyfrowania RSA-2048 i AES-128, aby pomóc zrozumieć, co wirus zrobił plikowm osobistym ofiary. Nota wyjaśnia, że deszyfrowanie jest możliwe tylko za pomocą specjalnego klucza deszyfrowania, który mają TYLKO autorzy wirusa. Aby go kupić, ofiara musi zainstalować przeglądarkę Tora i odwiedzić unikalny adres internetowej płatności (każda ofiara dostaje jeden własny). Wreszcie, malware Osiris zmienia obraz pulpitu z tradycyjną tapetą Locky (czarne tło z tekstem napisanym na czerwono). Osiris, tak jak w poprzednich wersjach Locky proponuje zakup Locky Decryptor , które sprzedaje za 0,5-4 Bitcoins. BTC jest walutą wirtualną, którą prawie wszystkie ransomware żąda do odblokowania wirusów. Płacenie w Bitcoins pomaga przestępcy pozostać anonimowym. Ofiara jest proszona, aby kupić Bitcoins online, a następnie przenieść je do dostarczonego portfela Bitcoin. Wszystkim ofiarom zaleca się usunąć wirusa Osiris jak najszybciej i przeprowadzić skanowanie systemu przy użyciu zaawansowanych narzędzi anti-malware, takich jak FortectIntego lub SpyHunter 5Combo Cleaner. Komputer musi być przeczyszczony profesjonalnie, ponieważ najnowsze wersje Locky dostarczają dodatkowe złośliwe oprogramowanie na system, a także zapisują zainfekowane komputery w botnety. Proszę nie próbuj usuwać Osirisa ręcznie, ponieważ możesz zrobić więcej szkody niż pożytku dla komputera.

Jeśli twoje pliki zostały naruszone przez ostatni wariant wirusa Locky ransomware, możesz zacząć myśleć, czy zapłacić okup czy nie. Zdajemy sobie sprawę, że pliki osobiste są niezwykle ważne i że nikt nie chce tracić ich nawet na pół godziny lub mniej. Jednak organizacje, takie jak szpitale lub rządy nie mogą sobie pozwolić stracić wszystkie dane, bo po prostu nie mogą funkcjonować bez nich, więc istnieje wiele przypadków, gdy pewne instytucje zapłaciły ogromny okup by odszyfrować zaszyfrowane dane (na przykład Hollywood Presbyterian Medical Center zapłacił $ 17000 ). Jednak zdarzały się przypadki, gdy ofiary wypłacały okup, ale nigdy nie otrzymały odpowiedzi od sprawców. Dlatego proponujemy, aby usunięcie Osiris stało się najwyższym priorytetem. Jeżeli jesteś użytkownikiem domowym, możesz odtworzyć niektóre z plików z urządzeń do przechowywania danych, takich jak USB lub CD, albo jeszcze lepiej – z dysku twardego, gdzie już przechowujesz kopie zapasowe. Niestety, bez tworzenia kopii zapasowych, odzyskiwanie danych jest niemożliwe, Zdecydowanie zalecamy, aby przeczytać wszystkim ofiarom komunikat FBI o wirusach ransomware, aby dowiedzieć się, jak chronić swoje pliki przed malware szyfrującymi pliki.

W jaki sposób Osiris się rozmnaża?

Najnowsze wiadomości pokazują, że obecne wersje Locky są współcześnie rozpowszechniane za pośrednictwem e-maili, które posiadają linijką „Photo/Scan/Document from office” w temacie. Takie e-maile zawierają szkodliwy załącznik (plik .zip), który po ekstrakcji, uruchamia plik vbs w systemie. Jeśli ofiara pozwala wygrać ciekawości i otworzy ten plik, po prostu uruchami niszczycielską działalność ransomware. Plik vbs szybko łączy się z serwerami online i pobiera bez uprawnień użytkownika Locky do systemu. Wirus uaktywnia się bez wyświetlania żadnych ustawień ani powiadomień i szyfruje wszystkie rekordy w ciągu kilku minut. Poza tym, ta nowa technika dystrybucji została zauważona niedawno. Okazuje się, że obecnie Locky rozprzestrzenia się za pomocą komunikatów Facebook w postaci pliku photo_9166.svg.

Jednak Osiris dostarczany jest na wiele bardziej wyrafinowanych sposobów, na przykład, za pomocą wykorzystania pakietów i koni trojańskich. Podobno ransomware Osiris może być dostarczane za pomocą Pony Trojan, Nemucod, i innego złośliwego oprogramowania. Aby dowiedzieć się więcej o osobliwości rozpowszechniania się Locky, przejdź do tej strony: wirus Locky: modus operandi, metody dystrybucji i metody usuwania.

Jak pozbyć się ransomware Osiris?

Wirus Osiris należy wyeliminować prawidłowo. Ten kawałek złośliwego oprogramowania, należy do jednej z najbardziej niebezpiecznych rodzin krypto-ransomware na całym świecie, a tego nie powinno się lekceważyć. Zdecydowanie pogarsza on funkcjonowanie systemu komputerowego i może korzystać z dodatkowych narzędzi do prowadzenia nielegalnych działań w systemie komputerowym. Dlatego, aby go usunąć, sugerujemy podjęcie działań z pomocą aplikacji anty-malware. Aby rozpocząć usuwanie Osiris, uruchom ponownie komputer w sposób opisany poniżej.

Instrukcja ręcznego usuwania wirusa Osiris

Ransomware: ręczne usuwanie ransomware w Trybie awaryjnym

Ważne! →

Przewodnik ręcznego usuwania może być zbyt skomplikowany dla zwykłych użytkowników komputerów. Przeprowadzenie go w sposób prawidłowy wymaga zaawansowanej wiedzy z zakresu informatyki (jeśli ważne pliki systemowe zostaną usunięte lub uszkodzone, może to skutkować uszkodzeniem całego systemu Windows) i może zająć wiele godzin. Dlatego też zdecydowanie zalecamy skorzystanie z automatycznej metody przedstawionej wyżej.

Krok 1. Przejdź do trybu awaryjnego z obsługą sieci

Ręczne usuwanie malware powinno być wykonywane w Trybie awaryjnym.

Windows 7 / Vista / XP

- Kliknij Start > Zamknij > Uruchom ponownie > OK.

- Kiedy twój komputer stanie się aktywny, zacznij naciskać przycisk F8 (jeśli to nie zadziała, spróbuj F2, F12, Del, itp. – wszystko zależy od modelu płyty głównej) wiele razy, aż zobaczysz okno Zaawansowane opcje rozruchu.

- Wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Windows 10 / Windows 8

- Kliknij prawym przyciskiem myszy przycisk Start i wybierz Ustawienia.

- Przewiń w dół i wybierz Aktualizacja i zabezpieczenia.

- Wybierz Odzyskiwanie po lewej stronie okna.

- Teraz przewiń w dół i znajdź sekcję Zaawansowane uruchamianie.

- Kliknij Uruchom ponownie teraz.

- Wybierz Rozwiązywanie problemów.

- Idź do Zaawansowanych opcji.

- Wybierz Ustawienia uruchamiania.

- Naciśnij Uruchom ponownie.

- teraz wciśnij 5 lub kliknij 5) Włącz tryb awaryjny z obsługą sieci.

Krok 2. Zamknij podejrzane procesy

Menedżer zadań systemu Windows to przydatne narzędzie, które wyświetla wszystkie procesy działające w tle. Jeśli malware uruchomiło proces, to musisz go zamknąć:

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań.

- Kliknij Więcej szczegółów.

- Przewiń w dół do sekcji Procesy w tle i wyszukaj wszystko, co wygląda podejrzanie.

- Kliknij prawym przyciskiem myszy i wybierz Otwórz lokalizację pliku.

- Wróć do procesu, kliknij na niego prawym przyciskiem myszy i wybierz Zakończ proces.

- Usuń zawartość złośliwego folderu.

Krok 3. Sprawdź Uruchamianie

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań systemu Windows.

- Idź do karty Uruchamianie.

- Kliknij prawym przyciskiem myszy na podejrzany program i wybierz Wyłącz.

Krok 4. Usuń pliki wirusów

Pliki powiązane z malware można znaleźć w różnych miejscach na komputerze. Oto instrukcje, które pomogą ci je znaleźć:

- Wpisz Czyszczenie dysku w wyszukiwarce Windows i naciśnij Enter.

- Wybierz dysk, który chcesz wyczyścić (C: to domyślny dysk główny i prawdopodobnie jest on tym, który zawiera złośliwe pliki).

- Przewiń w dół przez listę Pliki do usunięcia i wybierz następujące:

Tymczasowe pliki internetowe

Pliki do pobrania

Kosz

Pliki tymczasowe - Wybierz Wyczyść pliki systemowe.

- Możesz także poszukać innych złośliwych plików ukrytych w następujących folderach (wpisz te wpisy w wyszukiwaniu Windows i wciśnij Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Po zakończeniu, uruchom ponownie komputer w normalnym trybie.

Usuń Osiris korzystająć z System Restore

-

Krok 1: Zresetuj swój komputer Safe Mode with Command Prompt

Windows 7 / Vista / XP- Kliknij Start → Shutdown → Restart → OK .

- Kiedy już włączysz swój komputer, zacznij wciskać przycisk F8 tak długo aż zobaczysz okno Advanced Boot Options

-

Wybierz $1$s z listy

Windows 10 / Windows 8- Wciśnij przycisk Power w oknie logowania oznaczonym Windows. Następnie wciśnij i przytrzmaj Shift, który znajduje się na twojej klawiaturze i wciśnij dodatkowo Restart.

- Teraz wybierz Troubleshoot → Advanced options → Startup Settings a na końcu dodatkowo wybierz Restart

-

Jak tylko włączysz swój komputer wybierz -Enable Safe Mode with Command Prompt w oknie Startup Settings

-

Krok 2: Przywróć ustawienia fabryczne i pliki systemowe

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

-

Teraz wybierz rstrui.exe a nastepnie kliknij Enter jeszcze raz.

-

Kiedy pokaże ci się nowe okno wybierz Next a nastepnie wybierz punkt przywracania systemu, który wypada przed zainstalowaniem Osiris. Zaraz po tym wybierz $3$s.

-

Teraz wybierz Yes aby rozpocząć przywracanie systemu

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

Bonus: przywróć swoje dane

Poradnik zaprezentowany powyżej powinien pomóc ci w usunieciu oprogramwania Osiris z twojego komputera. Celem przywrócenia zaszyfrowanych danych prosze skorzystaj z dokladnego poradnika przygotowanego przez naszych ekspertow do spraw bezpieczenstwa usunwirusa.plPliki kodowane przez rozszerzenie pliku szkodnika .osiris są praktycznie bezużyteczne, chyba że masz kopię zapasową danych lub jeśli jesteś gotów kupić narzędzia deszyfrowania od przestępców (czego nie zaleca się robić). Chociaż obecnie plików nie można odszyfrować bez znanych narzędzi deszyfrowania, można jeszcze spróbować tych metod odzyskiwania danych:

Jezeli twoje pliki zostaly zaszyfrowane przez Osiris mozesz skorzystac z podanych metod aby je przywrocic

Data Recovery Pro na ratunek niektórym plikom

Data Recovery Pro nie może pomóc odzyskać wszystkich plików, ale może przywrócić niektóre.

- Pobierz Data Recovery Pro;

- Zapoznaj się z nastepującymi krokami Data Recovery a nastepnie zainstaluj program na swoim komputerze.

- Uruchom go a nastepnie przeskanuj swoj zaszyfrowany komputer w poszukiwaniu Osiris.

- Przywróć je

Poszukaj Poprzednich wersji Windows

Jeśli włączono Odzyskiwanie Systemu jakiś czas temu, skorzystaj z niego już teraz. Wykonaj następujące kroki, aby przywrócić niektóre z pojedynczych plików:

- Znajdź zaszyfrowany plik, który chcesz przywrócić i kliknij na nim prawym przyciskiem myszy

- Wybierz “Properties” a nastepnie przejdz do zakladki “Previous versions”

- Tutaj sprawdz dostepne kopie pliku w “Folder versions”. Powinienes wybrac wersje ktora cie interesuje i kliknac przycisk przywracania “Restore”

Na końcu powinienes dodatkowo pomyśleć o ochronie swojego komputera przed oprogramowaniem ransomware. Aby chronić swój komputer przed Osiris i innym szkodliwym oprogramowaniem polecamy skorzystanie ze sprawdzonego oprogramowania antyszpiegującego takiego jak FortectIntego, SpyHunter 5Combo Cleaner lub Malwarebytes

Polecane dla ciebie:

Nie pozwól, by rząd cię szpiegował

Rząd ma wiele problemów w związku ze śledzeniem danych użytkowników i szpiegowaniem obywateli, więc powinieneś mieć to na uwadze i dowiedzieć się więcej na temat podejrzanych praktyk gromadzenia informacji. Uniknij niechcianego śledzenia lub szpiegowania cię przez rząd, stając się całkowicie anonimowym w Internecie.

Możesz wybrać różne lokalizacje, gdy jesteś online i uzyskać dostęp do dowolnych materiałów bez szczególnych ograniczeń dotyczących treści. Korzystając z Private Internet Access VPN, możesz z łatwością cieszyć się połączeniem internetowym bez żadnego ryzyka bycia zhakowanym.

Kontroluj informacje, do których dostęp może uzyskać rząd i dowolna inna niepożądana strona i surfuj po Internecie unikając bycia szpiegowanym. Nawet jeśli nie bierzesz udziału w nielegalnych działaniach lub gdy ufasz swojej selekcji usług i platform, zachowaj podejrzliwość dla swojego własnego bezpieczeństwa i podejmij środki ostrożności, korzystając z usługi VPN.

Kopie zapasowe plików do późniejszego wykorzystania w przypadku ataku malware

Problemy z oprogramowaniem spowodowane przez malware lub bezpośrednia utrata danych w wyniku ich zaszyfrowania może prowadzić do problemów z twoim urządzeniem lub do jego trwałego uszkodzenia. Kiedy posiadasz odpowiednie, aktualne kopie zapasowe, możesz z łatwością odzyskać dane po takim incydencie i wrócić do pracy.

Bardzo ważne jest, aby aktualizować kopie zapasowe po wszelkich zmianach na urządzeniu, byś mógł powrócić do tego nad czym aktualnie pracowałeś, gdy malware wprowadziło jakieś zmiany lub gdy problemy z urządzeniem spowodowały uszkodzenie danych lub wpłynęły negatywnie na wydajność.

Posiadając poprzednią wersję każdego ważnego dokumentu lub projektu, możesz oszczędzić sobie frustracji i załamania. Jest to przydatne, gdy niespodziewanie pojawi się malware. W celu przywrócenia systemu, skorzystaj z Data Recovery Pro.