Usuń wirusa Locky (Poradnik usuwania) - zaaktualizowano, sie 2017

Instrukcja usuwania wirusa Locky

Czym jest Wirus Locky?

Przegląd wirusa Locky:

Jeśli jesteś jednym z tych ludzi, którzy cenią swoje pliki zgromadzone na przestrzeni lat, pamiętaj, że to zagrożenie może narazić twoje cenne wspomnienia na niebezpieczeństwo.

Locky jest zdradliwym malware, o którym mówi się, że już zaatakował ponad pół miliona użytkowników. Niestety, ale wciąż rozprzestrzenia się i, według ekspertów bezpieczeństwa PC, można go nazwać jednym z najbardziej znaczących wirusów w dzisiejszych czasach.

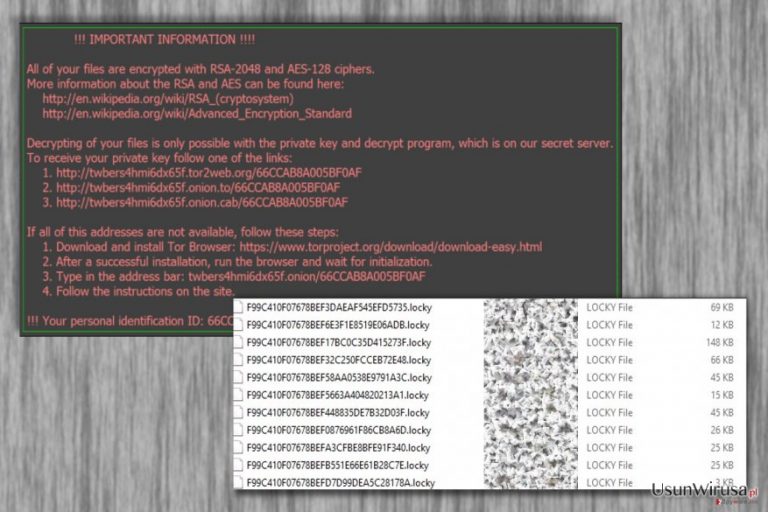

Wirus ten działa podobnie do CTB Locker, Cryptowall, Teslacrypt oraz Cryptolocker, dlatego, jak tylko wchodzi do komputera, zaczyna szyfrowanie plików za pomocą algorytmu szyfrowania AES-128. Po zakończeniu tego procesu szyfrowania wojskowego typu ofiara pozostaje poza możliwością uzuskania dostępu do jego/jej plików. Jedynym sposobem, aby odzyskać te pliki z powrotem jest skorzystnaie z kodu deszyfrowania, posiadanego przez twórców wirusa Locky.

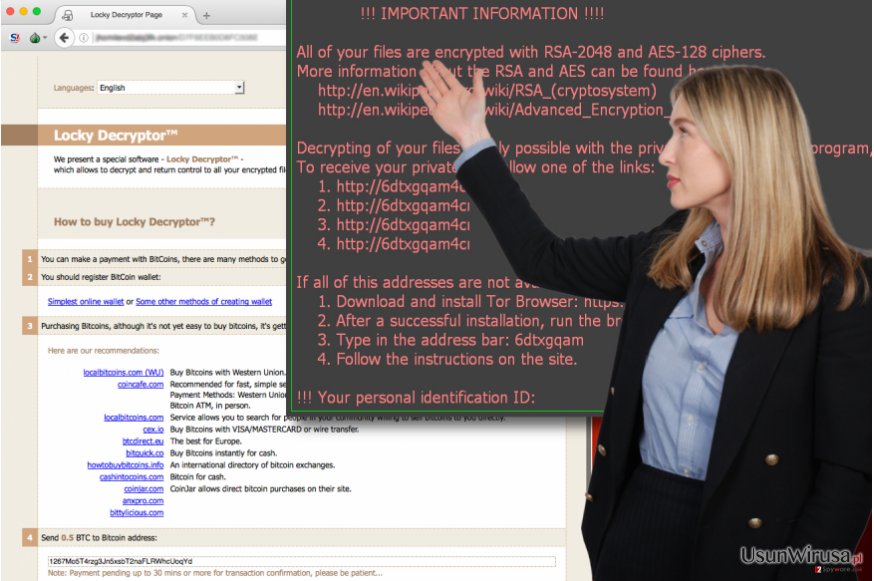

Użytkownikom, których pliki zostały zablokowane każe się zapłacić pewną kwotę pieniędzy, aby uzyskać ten klucz. W chwili pisania tego tekstu, są oni zmuszeni zapłacić od 0,5 do 1,00 Bitcoin (lub $ 400) do uzyskania klucza deszyfrowania, który jest niezbędny, gdy próbuje się rozszyfrować swoje pliki.

Niemniej jednak eksperci od bezpieczeństwa zachęcają ofiary by nie płaciły za ten klucz, ponieważ nie ma gwarancji, że owy „klucz” będzie im dostarczony. Podsumowując, ransomware Locky jest niezwykle niebezpiecznym wirusem, który musi zostać usunięty jak najszybciej. Jest to jedyny sposób, aby zapobiec dalszemu szyfrowaniu cennych danych.

Aby usunąć wirusa Locky i jego szkodliwe pliki, należy przeskanować komputer za pomocą FortectIntego lub podobnym anty-spyware.

W jaki sposób to ransomware działa?

Jak tylko Locky zainfekuje system, rozpoczyna te działania:

- Wirus rozpoczyna proces szyfrowania. Trwa to od kilku godzin do kilku dni, aby ukończyć pełne szyfrowanie plików. Co do zasady, wirus ten pozostaje niezauważony w tym etapie, ale można zauważyć spowolnienie działania systemu i podobne problemy na komputerze.

- Teraz ta ransomware zaczyna pokazywanie informacji o okupie na komputerze ofiary. Ten komunikat ostrzegawczy nazwany This _Locky_recover_instructions.txt jest niemal identyczny z poprzednimi, które były stosowane, aby ludzie wiedzieli, ile bitcoins powinni przelać do twórców wirusa Locky w celu uzyskania specjalnego klucza deszyfrowania potrzebnego do deszyfrowania swoich plików.

W jaki sposób mogę zostać zainfekowany wirusem Locky?

Locky ransomware (jest to alternatywna nazwa tego zagrożenia) rozprzestrzenia się za pośrednictwem wiadomości spamowych jako załączony plik Word. E-maile niosące te pliki wydają się być przekonywujące i starają się nakłonić ludzi do pobierania załącznika.

Gdy plik ten zostanie pobrany i otworzony za pomocą programu Word z aktywnym ustawieniem makr to wirus ten natychmiast rozpoczyna swoją szkodliwą działalność. Jednak nie jest w stanie zrobić tego, jeśli ustawienia makro są wyłączone, więc zwraca się do swojej ofiary, aby je włączyć.

Proszę, nie rób tego z żadnego powodu, ponieważ makro koduje informacje o pliku w ten sposób, by dokońać aktywacji wirusa. Dlatego Locky jest również nazywany Makrowirusem.

Po uaktywnieniu wirus rozpoczyna skanowanie komputera w poszukiwaniu plików, w tym zdjęć, plików wideo, dokumentów, archiwów i innych plików, a następnie szyfruje je z algorytmem AES. Ponadto, wirus ten nie dotyczy tylko plików pakietu Office, ale może również podłączyć się do zewnętrznych urządzeń magazynujących podłączonych do komputera lub witryn do udostępniania sieci i zablokować pliki również tam.

Co więcej, witryny internetowych chmur plików i udostępniania sieci są również narażone na porwanie. Istnieją również doniesienia o szyfrowaniu portfeli Bitcoin przez Locky.

Jest to bardzo niebezpieczny wirus, więc warto pomyśleć o usunięciu Locky tak szybko, jak tylko zauważysz go na komputerze. Ponadto, nie należy otwierać nieznanych maili i nie pobierać żadnych podejrzanych plików z załącznika.

Usuwanie wirusa Locky:

Jak widać,ransomware Locky jest dobrze zorganizowanym złośliwym oprogramowaniem, które może prowadzić do utraty plików. Wiadomym jest, że został już przetłumaczony na kilka języków i rozprzestrzenia się za pośrednictwem programu Outlook i Microsoft 365.

Niektórzy z ekspertów w dziedzinie bezpieczeństwa komputerów nazywają to „arcydziełem przestępczości”. Konsekwencje dla zainfekowanych użytkowników mogą być katastrofalne. Oprogramowanie antywirusowe zazwyczaj nie zapobiega działaniom tego wirusa, więc warto pomyśleć o zainstalowaniu niezawodnego programu anty-spyware.

Dlatego trzeba być bardzo ostrożnym podczas pobierania załączników odebranych z podejrzanych źródeł. Procedura usuwania Locky może być długa i trudna, ale co najważniejsze, nie odzyskasz dzięki niej swoich ustraconych plików. Jeśli zostałeś zainfekowany, należy postępować zgodnie z przewodnikiem, który znajduje się poniżej.

Najczęściej zadawane pytania o wirusie Locky:

Pytanie: Czy mogę odszyfrować swoje pliki po infiltracji wirusem Locky?

Odpowiedź: Niestety, ale nie ma jeszcze opracowanego deszyfratora Locky. Jeśli nie pamiętasz tworzenia kopii zapasowych danych, co jest jedynym procesem będącym w stanie pomagać ludziom, aby nie dopuścić do utraty plików, można spróbować skorzystać z pomocy tego oprogramowania: Photorec, Kaspersky virus-fighting utilities lub R-Studio.

Jednakże, nie ma gwarancji, że programy te pomogą Ci uzyskać pliki z powrotem. Ponadto, nie należy zapominać o bezpieczeństwie komputera. Musisz usunąć wirusa Locky z systemu jak szybko jest to możliwe. W tym celu zalecamy zainstalowanie FortectIntego.

Pytanie: Właśnie otrzymałem wiadomość e-mail o treści „proszę zapoznać się z załączoną fakturą”. Dodatkowo posiada ona załącznik „Do wiadomości: Faktura J-98223146” dodany do niej. Niestety, już go pobrałem, a teraz moje pliki są zablokowane! Czemu?

Odpowiedź: Niestety, ale zostałeś zakażony ransomware .Locky. Jest to poważny i niebezpieczny wirus, który wymaga specjalnej opłaty za przekazanie ludziom możliwości odszyfrowania swoich plików. Aby naprawić komputer i usunąć szkodliwe pliki, należy sprawdzić krok po kroku instrukcję podaną na dole.

Instrukcja ręcznego usuwania wirusa Locky

Ransomware: ręczne usuwanie ransomware w Trybie awaryjnym

Ważne! →

Przewodnik ręcznego usuwania może być zbyt skomplikowany dla zwykłych użytkowników komputerów. Przeprowadzenie go w sposób prawidłowy wymaga zaawansowanej wiedzy z zakresu informatyki (jeśli ważne pliki systemowe zostaną usunięte lub uszkodzone, może to skutkować uszkodzeniem całego systemu Windows) i może zająć wiele godzin. Dlatego też zdecydowanie zalecamy skorzystanie z automatycznej metody przedstawionej wyżej.

Krok 1. Przejdź do trybu awaryjnego z obsługą sieci

Ręczne usuwanie malware powinno być wykonywane w Trybie awaryjnym.

Windows 7 / Vista / XP

- Kliknij Start > Zamknij > Uruchom ponownie > OK.

- Kiedy twój komputer stanie się aktywny, zacznij naciskać przycisk F8 (jeśli to nie zadziała, spróbuj F2, F12, Del, itp. – wszystko zależy od modelu płyty głównej) wiele razy, aż zobaczysz okno Zaawansowane opcje rozruchu.

- Wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Windows 10 / Windows 8

- Kliknij prawym przyciskiem myszy przycisk Start i wybierz Ustawienia.

- Przewiń w dół i wybierz Aktualizacja i zabezpieczenia.

- Wybierz Odzyskiwanie po lewej stronie okna.

- Teraz przewiń w dół i znajdź sekcję Zaawansowane uruchamianie.

- Kliknij Uruchom ponownie teraz.

- Wybierz Rozwiązywanie problemów.

- Idź do Zaawansowanych opcji.

- Wybierz Ustawienia uruchamiania.

- Naciśnij Uruchom ponownie.

- teraz wciśnij 5 lub kliknij 5) Włącz tryb awaryjny z obsługą sieci.

Krok 2. Zamknij podejrzane procesy

Menedżer zadań systemu Windows to przydatne narzędzie, które wyświetla wszystkie procesy działające w tle. Jeśli malware uruchomiło proces, to musisz go zamknąć:

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań.

- Kliknij Więcej szczegółów.

- Przewiń w dół do sekcji Procesy w tle i wyszukaj wszystko, co wygląda podejrzanie.

- Kliknij prawym przyciskiem myszy i wybierz Otwórz lokalizację pliku.

- Wróć do procesu, kliknij na niego prawym przyciskiem myszy i wybierz Zakończ proces.

- Usuń zawartość złośliwego folderu.

Krok 3. Sprawdź Uruchamianie

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań systemu Windows.

- Idź do karty Uruchamianie.

- Kliknij prawym przyciskiem myszy na podejrzany program i wybierz Wyłącz.

Krok 4. Usuń pliki wirusów

Pliki powiązane z malware można znaleźć w różnych miejscach na komputerze. Oto instrukcje, które pomogą ci je znaleźć:

- Wpisz Czyszczenie dysku w wyszukiwarce Windows i naciśnij Enter.

- Wybierz dysk, który chcesz wyczyścić (C: to domyślny dysk główny i prawdopodobnie jest on tym, który zawiera złośliwe pliki).

- Przewiń w dół przez listę Pliki do usunięcia i wybierz następujące:

Tymczasowe pliki internetowe

Pliki do pobrania

Kosz

Pliki tymczasowe - Wybierz Wyczyść pliki systemowe.

- Możesz także poszukać innych złośliwych plików ukrytych w następujących folderach (wpisz te wpisy w wyszukiwaniu Windows i wciśnij Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Po zakończeniu, uruchom ponownie komputer w normalnym trybie.

Usuń Locky korzystająć z System Restore

-

Krok 1: Zresetuj swój komputer Safe Mode with Command Prompt

Windows 7 / Vista / XP- Kliknij Start → Shutdown → Restart → OK .

- Kiedy już włączysz swój komputer, zacznij wciskać przycisk F8 tak długo aż zobaczysz okno Advanced Boot Options

-

Wybierz $1$s z listy

Windows 10 / Windows 8- Wciśnij przycisk Power w oknie logowania oznaczonym Windows. Następnie wciśnij i przytrzmaj Shift, który znajduje się na twojej klawiaturze i wciśnij dodatkowo Restart.

- Teraz wybierz Troubleshoot → Advanced options → Startup Settings a na końcu dodatkowo wybierz Restart

-

Jak tylko włączysz swój komputer wybierz -Enable Safe Mode with Command Prompt w oknie Startup Settings

-

Krok 2: Przywróć ustawienia fabryczne i pliki systemowe

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

-

Teraz wybierz rstrui.exe a nastepnie kliknij Enter jeszcze raz.

-

Kiedy pokaże ci się nowe okno wybierz Next a nastepnie wybierz punkt przywracania systemu, który wypada przed zainstalowaniem Locky. Zaraz po tym wybierz $3$s.

-

Teraz wybierz Yes aby rozpocząć przywracanie systemu

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

Na końcu powinienes dodatkowo pomyśleć o ochronie swojego komputera przed oprogramowaniem ransomware. Aby chronić swój komputer przed Locky i innym szkodliwym oprogramowaniem polecamy skorzystanie ze sprawdzonego oprogramowania antyszpiegującego takiego jak FortectIntego, SpyHunter 5Combo Cleaner lub Malwarebytes

Polecane dla ciebie:

Nie pozwól, by rząd cię szpiegował

Rząd ma wiele problemów w związku ze śledzeniem danych użytkowników i szpiegowaniem obywateli, więc powinieneś mieć to na uwadze i dowiedzieć się więcej na temat podejrzanych praktyk gromadzenia informacji. Uniknij niechcianego śledzenia lub szpiegowania cię przez rząd, stając się całkowicie anonimowym w Internecie.

Możesz wybrać różne lokalizacje, gdy jesteś online i uzyskać dostęp do dowolnych materiałów bez szczególnych ograniczeń dotyczących treści. Korzystając z Private Internet Access VPN, możesz z łatwością cieszyć się połączeniem internetowym bez żadnego ryzyka bycia zhakowanym.

Kontroluj informacje, do których dostęp może uzyskać rząd i dowolna inna niepożądana strona i surfuj po Internecie unikając bycia szpiegowanym. Nawet jeśli nie bierzesz udziału w nielegalnych działaniach lub gdy ufasz swojej selekcji usług i platform, zachowaj podejrzliwość dla swojego własnego bezpieczeństwa i podejmij środki ostrożności, korzystając z usługi VPN.

Kopie zapasowe plików do późniejszego wykorzystania w przypadku ataku malware

Problemy z oprogramowaniem spowodowane przez malware lub bezpośrednia utrata danych w wyniku ich zaszyfrowania może prowadzić do problemów z twoim urządzeniem lub do jego trwałego uszkodzenia. Kiedy posiadasz odpowiednie, aktualne kopie zapasowe, możesz z łatwością odzyskać dane po takim incydencie i wrócić do pracy.

Bardzo ważne jest, aby aktualizować kopie zapasowe po wszelkich zmianach na urządzeniu, byś mógł powrócić do tego nad czym aktualnie pracowałeś, gdy malware wprowadziło jakieś zmiany lub gdy problemy z urządzeniem spowodowały uszkodzenie danych lub wpłynęły negatywnie na wydajność.

Posiadając poprzednią wersję każdego ważnego dokumentu lub projektu, możesz oszczędzić sobie frustracji i załamania. Jest to przydatne, gdy niespodziewanie pojawi się malware. W celu przywrócenia systemu, skorzystaj z Data Recovery Pro.