Usuń wirusa Locky (Instrukcj usuwania) - Ostatnia aktualizacja, sie 2017

Instrukcja usuwania wirusa Locky

Czym jest Ransomware Locky?

W jaki sposób wirus Locky znajduje wejście do zainfekowanego PC?

Locky jest programem ransomware, który rozprzestrzenia się jako złośliwy dokument Word dołączony do wiadomości spamowych. E-maile, które przynoszą ransomware Locky zwykle udają wiadomości z dostarczaniem faktury. Taki szkodliwy dokument programu Word może natychmiast wykonać złośliwy proces szyfrowania w przypadku gdy makra Word są włączone.

Jeśli nie, tekst Worda pojawia się jako uszkodzony plik, a górna linia w niniejszym zakażonym dokumencie mówi „Włącz makra jeśli kodowanie danych jest niepoprawne.” Nie należy robić, tego co nakazuje!

Niestety, jeśli użytkownik komputera stara się rozszyfrować te podejrzane uszkodzone kody, może włączyć makra. W rezultacie, złośliwy kod, który jest włożony do złośliwego dokumentu programu Word zostanie uruchomiony i zainstaluje ransomware Locky na komputerze użytkownika.

Co tak naprawdę ransomware Locky robi?

Jak widać, wirus ten jest nazwany „Locky”, co w rzeczywistości wyjawia jego funkcję. To ransomware blokuje plik użytkownika umieszczone na prześladowanym PC, bez możliwości odzyskania ich, chyba że użytkownik posiada klucz deszyfrujący lub kopię zapasową plików przechowywaną na dysku zewnętrznym.

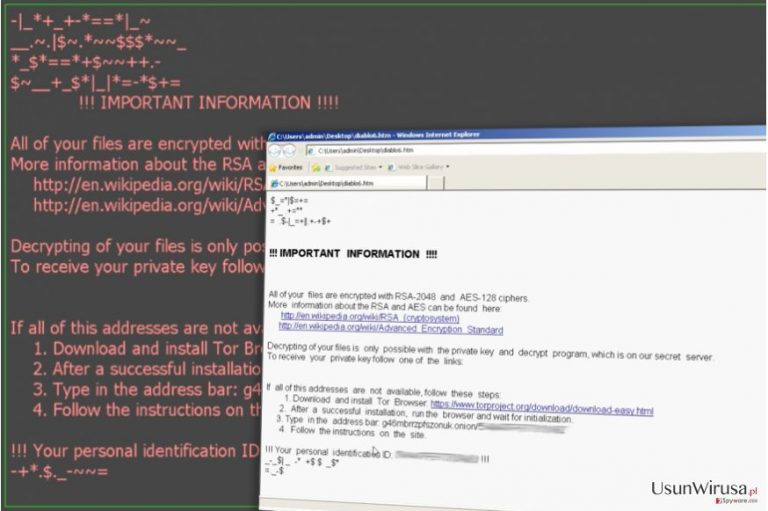

Aby być bardziej precyzyjnym, wirus Locky uruchamia procesy, które skanują komputer i wykrywają pliki dźwięku, dokumenty, filmy, zdjęcia, bazy danych, archiwa i inne pliki. Co więcej, można znaleźć Locky na dyskach zewnętrznych podłączonych do swoich urządzeń, a nawet dysków sieciowych. Po wykryciu takich plików, szyfruje je za pomocą algorytmu szyfrowania AES. Co więcej, ten wirus usuwa kopie w tle (rekordy Volume Snapshot Service), które mogą być używane do odzyskiwania zaszyfrowanych plików.

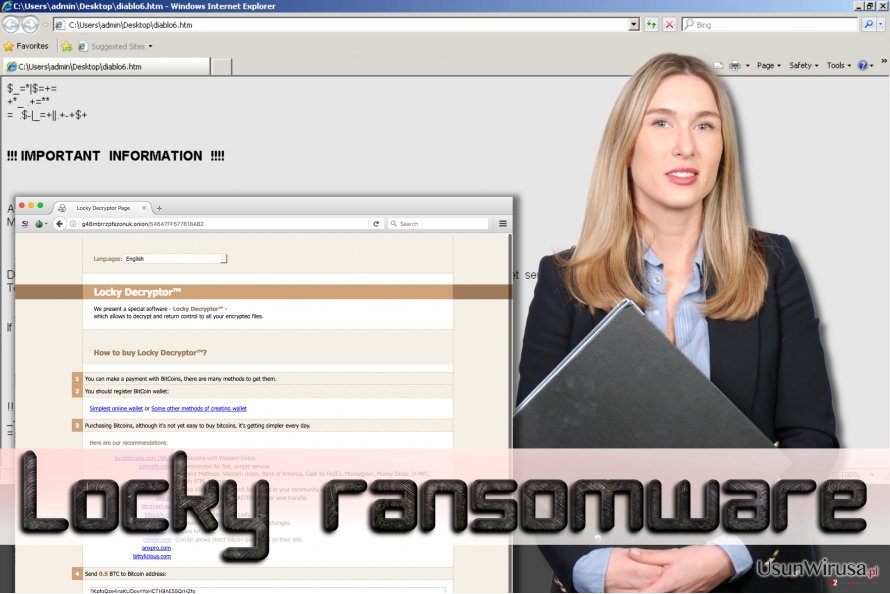

Po tym jak Locky skończy swoją brudną robotę, to wrzuca żądanie okupu (_Locky_recover_instructions.txt) w każdym folderze, który posiada jakieś z zaszyfrowanych plików na nim, a poza tym zmienia tapetę pulpitu na obraz, który przedstawia te same informacje jak notatka okupu. Nakazuje użyć anonimizującej sieci TOR i zapłacić okup około 0,5-1 Bitcoin (209$ – 419$) na konto cyberprzestępców w zamian za prywatny klucz deszyfrowania, który ma na celu pomóc odszyfrować dane.

Co zrobić w przypadku, gdy Locky zaatakuje twój komputer?

Mówiąc ransomware, to zawsze lepiej, aby zabezpieczyć się przed tym jak zostaniesz zaatakowany. Bez względu na to jakim uważnym i ostrożnym użytkownikiem komputera jesteś, nadal możesz być oszukany przez cyberprzestępców, ponieważ mają oni tendencję do rozprzestrzeniania złośliwego oprogramowania jak konie trojańskie.

Innymi słowy, malware przychodzi jako plik wyglądający na bezpieczny, który jest w rzeczywistości zainfekowany. Zalecamy regularne tworzenie kopii zapasowych danych i przechowywanie ich na zewnętrznym dysku twardym. Niestety, Locky jest katastrofalnym wirusem, który może zablokować pliki osobiste w każdej chwili, a jedyną stu procentową metodą ochrony pozwalającą na odtworzenie plików jest importowanie ich z dysku zewnętrznego.

Należy jednak całkowicie wyeliminować ransomware Locky zanim to zrobisz, bo jak już wspomniano wcześniej, może on szyfrować rekordy przechowywane na dyskach zewnętrznych, które są podłączone do zainfekowanego komputera.

Jeśli nie posiadasz zapasowej kopii plików na dysku zewnętrznym, pozostająci trzy opcje do wyboru:

- Możesz spróbować użyć jednego z tych narzędzi (mogą one pomóc odszyfrować przynajmniej niektóre pliki): Kaspersky virus-fighting utilities, Photorec lub R-Studio;

- Możesz poczekać, aż ktoś utworzy narzędzie do deszyfrowania Locky (może to zająć dużo czasu);

- Ostatnią opcją jest zapłacić okup, ale nie zalecamy robienia tego. Nie powinno dziwić, że nie ma gwarancji, że cyberprzestępca przekaże ci klucz deszyfrowania. Ponadto, pomyśl o tym – czy naprawdę chcesz wspierać cyberprzestępców w taki sposób?

Aby usunąć wirusa Locky zalecamy zastosowanie jednego z następujących programów antywirusowych: FortectIntego lub SpyHunter 5Combo Cleaner. Są to profesjonalne narzędzia do usuwania złośliwego oprogramowania, które mogą całkowicie usunąć wirusa Locky.

UWAGA. programy anty-malware NIE odszyfrowują danych.

Instrukcja usuwania Locky

Przed przystąpieniem do usuwania ransomware Locky, proszę przeczytać informacje zawarte w niniejszym ustępie. Przede wszystkim zwróć uwagę na to, że Locky jest niezwykle niebezpiecznym i dobrze zbudowanym wirusem, który rozprzestrzenia swoje szkodliwe składniki na cały komputer.

Jest sprawą najwyższej wagi, aby usunąć wszystkie pliki należące do malware Locky. W przeciwnym razie, jego resztki zwiększą podatność komputera na inne zagrożenia komputerowe, a nawet pobiorą je na niego. Proszę wybrać ręczną metodę usuwania tylko wtedy, gdy jesteś zaawansowanym użytkownikiem komputera.

W przeciwnym razie, zalecamy zdecydować się na opcję automatycznego usuwania.

Instrukcja ręcznego usuwania wirusa Locky

Ransomware: ręczne usuwanie ransomware w Trybie awaryjnym

Ważne! →

Przewodnik ręcznego usuwania może być zbyt skomplikowany dla zwykłych użytkowników komputerów. Przeprowadzenie go w sposób prawidłowy wymaga zaawansowanej wiedzy z zakresu informatyki (jeśli ważne pliki systemowe zostaną usunięte lub uszkodzone, może to skutkować uszkodzeniem całego systemu Windows) i może zająć wiele godzin. Dlatego też zdecydowanie zalecamy skorzystanie z automatycznej metody przedstawionej wyżej.

Krok 1. Przejdź do trybu awaryjnego z obsługą sieci

Ręczne usuwanie malware powinno być wykonywane w Trybie awaryjnym.

Windows 7 / Vista / XP

- Kliknij Start > Zamknij > Uruchom ponownie > OK.

- Kiedy twój komputer stanie się aktywny, zacznij naciskać przycisk F8 (jeśli to nie zadziała, spróbuj F2, F12, Del, itp. – wszystko zależy od modelu płyty głównej) wiele razy, aż zobaczysz okno Zaawansowane opcje rozruchu.

- Wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Windows 10 / Windows 8

- Kliknij prawym przyciskiem myszy przycisk Start i wybierz Ustawienia.

- Przewiń w dół i wybierz Aktualizacja i zabezpieczenia.

- Wybierz Odzyskiwanie po lewej stronie okna.

- Teraz przewiń w dół i znajdź sekcję Zaawansowane uruchamianie.

- Kliknij Uruchom ponownie teraz.

- Wybierz Rozwiązywanie problemów.

- Idź do Zaawansowanych opcji.

- Wybierz Ustawienia uruchamiania.

- Naciśnij Uruchom ponownie.

- teraz wciśnij 5 lub kliknij 5) Włącz tryb awaryjny z obsługą sieci.

Krok 2. Zamknij podejrzane procesy

Menedżer zadań systemu Windows to przydatne narzędzie, które wyświetla wszystkie procesy działające w tle. Jeśli malware uruchomiło proces, to musisz go zamknąć:

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań.

- Kliknij Więcej szczegółów.

- Przewiń w dół do sekcji Procesy w tle i wyszukaj wszystko, co wygląda podejrzanie.

- Kliknij prawym przyciskiem myszy i wybierz Otwórz lokalizację pliku.

- Wróć do procesu, kliknij na niego prawym przyciskiem myszy i wybierz Zakończ proces.

- Usuń zawartość złośliwego folderu.

Krok 3. Sprawdź Uruchamianie

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań systemu Windows.

- Idź do karty Uruchamianie.

- Kliknij prawym przyciskiem myszy na podejrzany program i wybierz Wyłącz.

Krok 4. Usuń pliki wirusów

Pliki powiązane z malware można znaleźć w różnych miejscach na komputerze. Oto instrukcje, które pomogą ci je znaleźć:

- Wpisz Czyszczenie dysku w wyszukiwarce Windows i naciśnij Enter.

- Wybierz dysk, który chcesz wyczyścić (C: to domyślny dysk główny i prawdopodobnie jest on tym, który zawiera złośliwe pliki).

- Przewiń w dół przez listę Pliki do usunięcia i wybierz następujące:

Tymczasowe pliki internetowe

Pliki do pobrania

Kosz

Pliki tymczasowe - Wybierz Wyczyść pliki systemowe.

- Możesz także poszukać innych złośliwych plików ukrytych w następujących folderach (wpisz te wpisy w wyszukiwaniu Windows i wciśnij Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Po zakończeniu, uruchom ponownie komputer w normalnym trybie.

Usuń Locky korzystająć z System Restore

-

Krok 1: Zresetuj swój komputer Safe Mode with Command Prompt

Windows 7 / Vista / XP- Kliknij Start → Shutdown → Restart → OK .

- Kiedy już włączysz swój komputer, zacznij wciskać przycisk F8 tak długo aż zobaczysz okno Advanced Boot Options

-

Wybierz $1$s z listy

Windows 10 / Windows 8- Wciśnij przycisk Power w oknie logowania oznaczonym Windows. Następnie wciśnij i przytrzmaj Shift, który znajduje się na twojej klawiaturze i wciśnij dodatkowo Restart.

- Teraz wybierz Troubleshoot → Advanced options → Startup Settings a na końcu dodatkowo wybierz Restart

-

Jak tylko włączysz swój komputer wybierz -Enable Safe Mode with Command Prompt w oknie Startup Settings

-

Krok 2: Przywróć ustawienia fabryczne i pliki systemowe

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

-

Teraz wybierz rstrui.exe a nastepnie kliknij Enter jeszcze raz.

-

Kiedy pokaże ci się nowe okno wybierz Next a nastepnie wybierz punkt przywracania systemu, który wypada przed zainstalowaniem Locky. Zaraz po tym wybierz $3$s.

-

Teraz wybierz Yes aby rozpocząć przywracanie systemu

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

Na końcu powinienes dodatkowo pomyśleć o ochronie swojego komputera przed oprogramowaniem ransomware. Aby chronić swój komputer przed Locky i innym szkodliwym oprogramowaniem polecamy skorzystanie ze sprawdzonego oprogramowania antyszpiegującego takiego jak FortectIntego, SpyHunter 5Combo Cleaner lub Malwarebytes

Polecane dla ciebie:

Nie pozwól, by rząd cię szpiegował

Rząd ma wiele problemów w związku ze śledzeniem danych użytkowników i szpiegowaniem obywateli, więc powinieneś mieć to na uwadze i dowiedzieć się więcej na temat podejrzanych praktyk gromadzenia informacji. Uniknij niechcianego śledzenia lub szpiegowania cię przez rząd, stając się całkowicie anonimowym w Internecie.

Możesz wybrać różne lokalizacje, gdy jesteś online i uzyskać dostęp do dowolnych materiałów bez szczególnych ograniczeń dotyczących treści. Korzystając z Private Internet Access VPN, możesz z łatwością cieszyć się połączeniem internetowym bez żadnego ryzyka bycia zhakowanym.

Kontroluj informacje, do których dostęp może uzyskać rząd i dowolna inna niepożądana strona i surfuj po Internecie unikając bycia szpiegowanym. Nawet jeśli nie bierzesz udziału w nielegalnych działaniach lub gdy ufasz swojej selekcji usług i platform, zachowaj podejrzliwość dla swojego własnego bezpieczeństwa i podejmij środki ostrożności, korzystając z usługi VPN.

Kopie zapasowe plików do późniejszego wykorzystania w przypadku ataku malware

Problemy z oprogramowaniem spowodowane przez malware lub bezpośrednia utrata danych w wyniku ich zaszyfrowania może prowadzić do problemów z twoim urządzeniem lub do jego trwałego uszkodzenia. Kiedy posiadasz odpowiednie, aktualne kopie zapasowe, możesz z łatwością odzyskać dane po takim incydencie i wrócić do pracy.

Bardzo ważne jest, aby aktualizować kopie zapasowe po wszelkich zmianach na urządzeniu, byś mógł powrócić do tego nad czym aktualnie pracowałeś, gdy malware wprowadziło jakieś zmiany lub gdy problemy z urządzeniem spowodowały uszkodzenie danych lub wpłynęły negatywnie na wydajność.

Posiadając poprzednią wersję każdego ważnego dokumentu lub projektu, możesz oszczędzić sobie frustracji i załamania. Jest to przydatne, gdy niespodziewanie pojawi się malware. W celu przywrócenia systemu, skorzystaj z Data Recovery Pro.