Usuń wirusa GoldenEye (Darmowe instrukcje)

Instrukcja usuwania wirusa GoldenEye

Czym jest Wirus ransomware GoldenEye?

Ransomware GoldenEye: tylko dla twoich plików

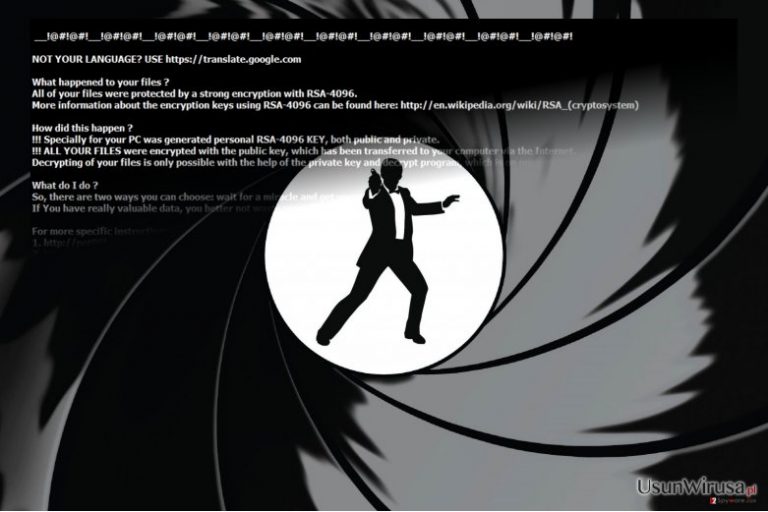

Jeśli przyglądasz się nowościom w dziedzinie IT, wirus GoldenEye nie powinien być zaskakującym zjawiskiem. Pomimo skojarzenia tego wirusa z sequelem filmowej serii o Jamesie Bondzie, zagrożenia cybernetycznego nie należy lekceważyć . To malware jest wersją notorycznie szkodliwego wirusa Petya. Utrzymuje on niski profil przez chwilę, ale wydaje się, że takie sprytne wycofanie jest tylko ciszą przed burzą. Apelujemy, aby rozpocząć usuwanie GoldenEye jak najszybciej, aby uniknąć dalszych szkód. FortectIntego przyspiesza ten proces. W artykule można także zapoznać się z różnymi opcjami odzyskiwania danych.

Pop kultura, mitologia i wydarzenia polityczne inspirują cyberprzestępców do wymyślania skomplikowanych i zabawnych nazw szkodników. Ponieważ oszuści wybrali taki wyrafinowany tytuł, sama struktura zakażenia cybernetycznego jest również skomplikowana. Odkryty przez użytkownika, gizmo21 komunikat na temat okupu szkodnika GoldenEye zawiera żółtą czaszkę który przypomina swojego poprzednika. Stwierdza on, że dane w dyskach twardych zostały zakodowane za pomocą skomplikowanej metody szyfrowania na poziomie wojskowym. Najprawdopodobniej jest to kombinacja algorytmów AES i RSA. Ponieważ pierwotna wersja Petya została ostatecznie rozwiązana, oszuści nie zrezygnowali z umacniania bardziej złożonej wersji . W przeciwieństwie do poprzedniej wersji, gdy ransomware Mischa został stworzony w celu, by Petya przejął kontrolę nad komputerem poprzez nadpisanie ustawień MBR (Master Boot Record) .

Ten program zarządza procesami rozruchowymi. W skrócie, malware GoldenEye szyfruje pliki w pierwszej kolejności tak, że wirus ten może uzyskać dostęp administracyjny. Wszystkie pliki zostaną oznaczone rozszerzeniem zawierającego 8-cyfrowy kod zkładający się w losowych liczb. Później szkodnik siłą restartuje urządzenie i rozpoczyna szyfrowanie dysku Master File Table. Prowadzi to do całkowitego zablokowania plików. Podobnie jak w poprzednich wersjach, szkodnik wyświetla fałszywy komunikat systemu Windows o konieczności naprawy systemu. Powiadomienie ostrzega, aby nie ignorować okna, ponieważ może dojść do nieodwracalnego uszkodzenia. Jednakże, należy zachowywać się w odwrotnym kierunku i zakłócać proces działaia szkodnika. W wiadomości your_files_are_encrypted.txt, ofiary są instruowane, aby znaleźć dostęó do sieci Tor i dokonać płatności. Zwykle wymagają 1,3 BTC równoważnej około 1000 USD. Nie trzeba dodawać, że to nierozsądne, aby płacić oszustom, ponieważ oszuści zdobywają oszałamiające ilości pieniędzy z biznesu ransomware i istnieje zbyt mało doniesień o zwróceniu danych [por 4].

The hardisks of your computer have been encrypted with an military grade encryption algorithm. There is no way to restore your data without a special key. You can purchase this key on the darknet page shown in step 2.

To purchase your key and restore your data, please follow these three easy steps:

1. Download Tor Browser . If you need help please google for “access onion page”.

2. Visit one of the following pages with the Tor browser :

[page link] [page link] 3. Enter your personal decryption code there:

[address]If you already purchased your key, please enter it below.

Preferencje przesyłania

Jak typowo dla takiego rodzaju wirusów, porwanie przez GoldenEye odbywa się po tym, jak ofiara otworzy zainfekowany e-mail i włączy ustawienia makr . Najnowszą wersję tego szkodnika wykryto się w języku niemieckim. Jak typowo dla tego szkodnika, ładunek jest ukryty w fałszywym raporcie w załączniku. Sama wiadomość jest zatytuowana jako Bewerbung i odnosi się do ofiary w formalny sposób. Może ukryć się w następujących plikach z rozszerzeniem .xls: Wiebold-Bewerbung.xls, Meinel-Bewerbung.xls, Seidel-Bewerbung.xls, Wüst-Bewerbung.xls, Born-Bewerbung.xls i Schlosser-Bewerbung.xls. Potem, gdy zostaną one otwarte, zostaniesz poproszony o umożliwienie działania treści. Podobnie ransomware aktywuje ciągi base64 by umożliwić dalsze postępowanie z szyfrowaniem. Co do porad profilaktycznych, nie spiesz się otwierać żadnych wiadomości e-mail, nawet jeśli mogą one być wysłane przez FBI lub biuro policji. Zweryfikuj nadawcę przed otwieraniem jakichkolwiek załączników.

Czy istnieje sposób, aby zatrzymać ransomware Goldeneye?

Po pierwsze, trzeba wyeliminować złośliwe oprogramowanie szyfrujące pliki. W tym celu, można zatrudnić narzędzie anty-spyware, na przykład FortectIntego lub Malwarebytes. Upewnij się, że definicje wirusów są zaaktualizowane na oprogramowaniu, by móc całkowicie usunąć wirusa GoldenEye. Tylko wtedy, gdy ten proces się zakończy, można przejść do opcji odzyskiwania danych. Dostarczamy kilka z nich dla Twojej wygody. Jeśli nie możesz ukończyć usuwania GoldenEye powodu zablokowanego ekranu lub nie odpowiadającego komputera, nie panikuj i skorzystaj z naszych wskazówek. Ponieważ Petya zostało złamane po pewnym czasie, nowa wersja może zostać rozwiązana w końcu, choć może to trochę potrwać.

Instrukcja ręcznego usuwania wirusa GoldenEye

Ransomware: ręczne usuwanie ransomware w Trybie awaryjnym

Ważne! →

Przewodnik ręcznego usuwania może być zbyt skomplikowany dla zwykłych użytkowników komputerów. Przeprowadzenie go w sposób prawidłowy wymaga zaawansowanej wiedzy z zakresu informatyki (jeśli ważne pliki systemowe zostaną usunięte lub uszkodzone, może to skutkować uszkodzeniem całego systemu Windows) i może zająć wiele godzin. Dlatego też zdecydowanie zalecamy skorzystanie z automatycznej metody przedstawionej wyżej.

Krok 1. Przejdź do trybu awaryjnego z obsługą sieci

Ręczne usuwanie malware powinno być wykonywane w Trybie awaryjnym.

Windows 7 / Vista / XP

- Kliknij Start > Zamknij > Uruchom ponownie > OK.

- Kiedy twój komputer stanie się aktywny, zacznij naciskać przycisk F8 (jeśli to nie zadziała, spróbuj F2, F12, Del, itp. – wszystko zależy od modelu płyty głównej) wiele razy, aż zobaczysz okno Zaawansowane opcje rozruchu.

- Wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Windows 10 / Windows 8

- Kliknij prawym przyciskiem myszy przycisk Start i wybierz Ustawienia.

- Przewiń w dół i wybierz Aktualizacja i zabezpieczenia.

- Wybierz Odzyskiwanie po lewej stronie okna.

- Teraz przewiń w dół i znajdź sekcję Zaawansowane uruchamianie.

- Kliknij Uruchom ponownie teraz.

- Wybierz Rozwiązywanie problemów.

- Idź do Zaawansowanych opcji.

- Wybierz Ustawienia uruchamiania.

- Naciśnij Uruchom ponownie.

- teraz wciśnij 5 lub kliknij 5) Włącz tryb awaryjny z obsługą sieci.

Krok 2. Zamknij podejrzane procesy

Menedżer zadań systemu Windows to przydatne narzędzie, które wyświetla wszystkie procesy działające w tle. Jeśli malware uruchomiło proces, to musisz go zamknąć:

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań.

- Kliknij Więcej szczegółów.

- Przewiń w dół do sekcji Procesy w tle i wyszukaj wszystko, co wygląda podejrzanie.

- Kliknij prawym przyciskiem myszy i wybierz Otwórz lokalizację pliku.

- Wróć do procesu, kliknij na niego prawym przyciskiem myszy i wybierz Zakończ proces.

- Usuń zawartość złośliwego folderu.

Krok 3. Sprawdź Uruchamianie

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań systemu Windows.

- Idź do karty Uruchamianie.

- Kliknij prawym przyciskiem myszy na podejrzany program i wybierz Wyłącz.

Krok 4. Usuń pliki wirusów

Pliki powiązane z malware można znaleźć w różnych miejscach na komputerze. Oto instrukcje, które pomogą ci je znaleźć:

- Wpisz Czyszczenie dysku w wyszukiwarce Windows i naciśnij Enter.

- Wybierz dysk, który chcesz wyczyścić (C: to domyślny dysk główny i prawdopodobnie jest on tym, który zawiera złośliwe pliki).

- Przewiń w dół przez listę Pliki do usunięcia i wybierz następujące:

Tymczasowe pliki internetowe

Pliki do pobrania

Kosz

Pliki tymczasowe - Wybierz Wyczyść pliki systemowe.

- Możesz także poszukać innych złośliwych plików ukrytych w następujących folderach (wpisz te wpisy w wyszukiwaniu Windows i wciśnij Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Po zakończeniu, uruchom ponownie komputer w normalnym trybie.

Usuń GoldenEye korzystająć z System Restore

-

Krok 1: Zresetuj swój komputer Safe Mode with Command Prompt

Windows 7 / Vista / XP- Kliknij Start → Shutdown → Restart → OK .

- Kiedy już włączysz swój komputer, zacznij wciskać przycisk F8 tak długo aż zobaczysz okno Advanced Boot Options

-

Wybierz $1$s z listy

Windows 10 / Windows 8- Wciśnij przycisk Power w oknie logowania oznaczonym Windows. Następnie wciśnij i przytrzmaj Shift, który znajduje się na twojej klawiaturze i wciśnij dodatkowo Restart.

- Teraz wybierz Troubleshoot → Advanced options → Startup Settings a na końcu dodatkowo wybierz Restart

-

Jak tylko włączysz swój komputer wybierz -Enable Safe Mode with Command Prompt w oknie Startup Settings

-

Krok 2: Przywróć ustawienia fabryczne i pliki systemowe

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

-

Teraz wybierz rstrui.exe a nastepnie kliknij Enter jeszcze raz.

-

Kiedy pokaże ci się nowe okno wybierz Next a nastepnie wybierz punkt przywracania systemu, który wypada przed zainstalowaniem GoldenEye. Zaraz po tym wybierz $3$s.

-

Teraz wybierz Yes aby rozpocząć przywracanie systemu

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

Bonus: przywróć swoje dane

Poradnik zaprezentowany powyżej powinien pomóc ci w usunieciu oprogramwania GoldenEye z twojego komputera. Celem przywrócenia zaszyfrowanych danych prosze skorzystaj z dokladnego poradnika przygotowanego przez naszych ekspertow do spraw bezpieczenstwa usunwirusa.plJezeli twoje pliki zostaly zaszyfrowane przez GoldenEye mozesz skorzystac z podanych metod aby je przywrocic

Wybranie Data Recovery Pro

Program ten może być jedną z ostatnich okazji do odszyfrowania plików, ponieważ nie ma w danej chwili dedykowanego programu deszyfrującego.

- Pobierz Data Recovery Pro;

- Zapoznaj się z nastepującymi krokami Data Recovery a nastepnie zainstaluj program na swoim komputerze.

- Uruchom go a nastepnie przeskanuj swoj zaszyfrowany komputer w poszukiwaniu GoldenEye.

- Przywróć je

Co to jest opcja Poprzedniej Wersji Windows?

Jest to funkcja załączona na stałe w systemie Windows OS. Jest szansa na przywrócenie każdego pliku, postępując zgodnie z wyświetlanymi instrukcjami poniżej.

- Znajdź zaszyfrowany plik, który chcesz przywrócić i kliknij na nim prawym przyciskiem myszy

- Wybierz “Properties” a nastepnie przejdz do zakladki “Previous versions”

- Tutaj sprawdz dostepne kopie pliku w “Folder versions”. Powinienes wybrac wersje ktora cie interesuje i kliknac przycisk przywracania “Restore”

NA ile skuteczny jest ShadowExplorer?

Ten program daje większe prawdopodobieństwo, ponieważ przywraca pliki poprzez dostęp do kopii woluminów. Jest to skuteczny sposób, aby przywrócić pliki, o ile ransomware nie usunie tych kopii wcześniej.

Na końcu powinienes dodatkowo pomyśleć o ochronie swojego komputera przed oprogramowaniem ransomware. Aby chronić swój komputer przed GoldenEye i innym szkodliwym oprogramowaniem polecamy skorzystanie ze sprawdzonego oprogramowania antyszpiegującego takiego jak FortectIntego, SpyHunter 5Combo Cleaner lub Malwarebytes

Polecane dla ciebie:

Nie pozwól, by rząd cię szpiegował

Rząd ma wiele problemów w związku ze śledzeniem danych użytkowników i szpiegowaniem obywateli, więc powinieneś mieć to na uwadze i dowiedzieć się więcej na temat podejrzanych praktyk gromadzenia informacji. Uniknij niechcianego śledzenia lub szpiegowania cię przez rząd, stając się całkowicie anonimowym w Internecie.

Możesz wybrać różne lokalizacje, gdy jesteś online i uzyskać dostęp do dowolnych materiałów bez szczególnych ograniczeń dotyczących treści. Korzystając z Private Internet Access VPN, możesz z łatwością cieszyć się połączeniem internetowym bez żadnego ryzyka bycia zhakowanym.

Kontroluj informacje, do których dostęp może uzyskać rząd i dowolna inna niepożądana strona i surfuj po Internecie unikając bycia szpiegowanym. Nawet jeśli nie bierzesz udziału w nielegalnych działaniach lub gdy ufasz swojej selekcji usług i platform, zachowaj podejrzliwość dla swojego własnego bezpieczeństwa i podejmij środki ostrożności, korzystając z usługi VPN.

Kopie zapasowe plików do późniejszego wykorzystania w przypadku ataku malware

Problemy z oprogramowaniem spowodowane przez malware lub bezpośrednia utrata danych w wyniku ich zaszyfrowania może prowadzić do problemów z twoim urządzeniem lub do jego trwałego uszkodzenia. Kiedy posiadasz odpowiednie, aktualne kopie zapasowe, możesz z łatwością odzyskać dane po takim incydencie i wrócić do pracy.

Bardzo ważne jest, aby aktualizować kopie zapasowe po wszelkich zmianach na urządzeniu, byś mógł powrócić do tego nad czym aktualnie pracowałeś, gdy malware wprowadziło jakieś zmiany lub gdy problemy z urządzeniem spowodowały uszkodzenie danych lub wpłynęły negatywnie na wydajność.

Posiadając poprzednią wersję każdego ważnego dokumentu lub projektu, możesz oszczędzić sobie frustracji i załamania. Jest to przydatne, gdy niespodziewanie pojawi się malware. W celu przywrócenia systemu, skorzystaj z Data Recovery Pro.