Usuń wirusa Erebus (Instrukcj usuwania) - Ostatnia aktualizacja, cze 2017

Instrukcja usuwania wirusa Erebus

Czym jest Wirus ransomware Erebus?

Ransomware Erebus atakuje serwery Linuxa

Wirus ransomware Erebus to złośliwy program atakujący użytkowników oraz – w szczególności – serwery na systemach Linux. Tak jak większość innych ransomware'ów, jego głównym celem jest zainfekować tak dużo maszyn, jak tylko możliwe, a następnie zażądać ogromnego okupu. Pierwsza wersja wirusa używała szyfrowania RSA-2048, dodawała rozszerzenie .ecrypt do zmienionych plików i zostawiała dwa żądania okupu, nazwane YOUR_FILES_HAS_BEEN_ENCRYPTED.txt oraz YOUR_FILES_HAS_BEEN_ENCRYPTED.html. Wirus ten korzystał ze zhakowanych stron w Korei Południowej jako ze swoich centrów dowodzenia. Był zdolny do zaszyfrowania ponad 423 różnych typów plików.

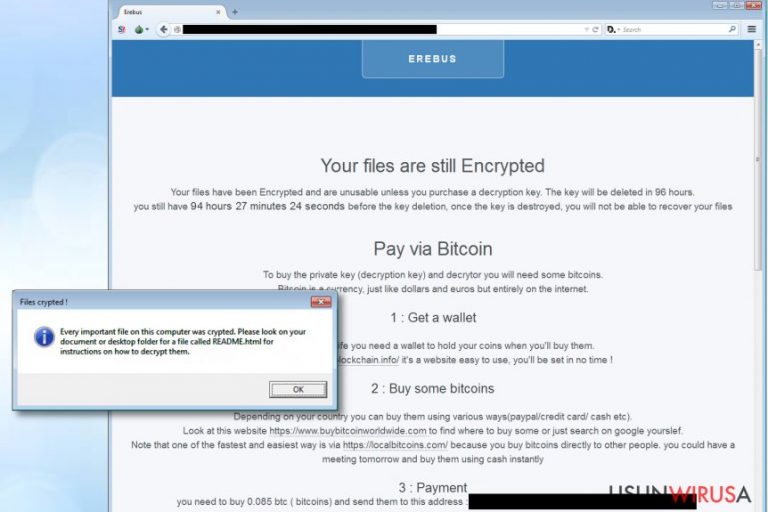

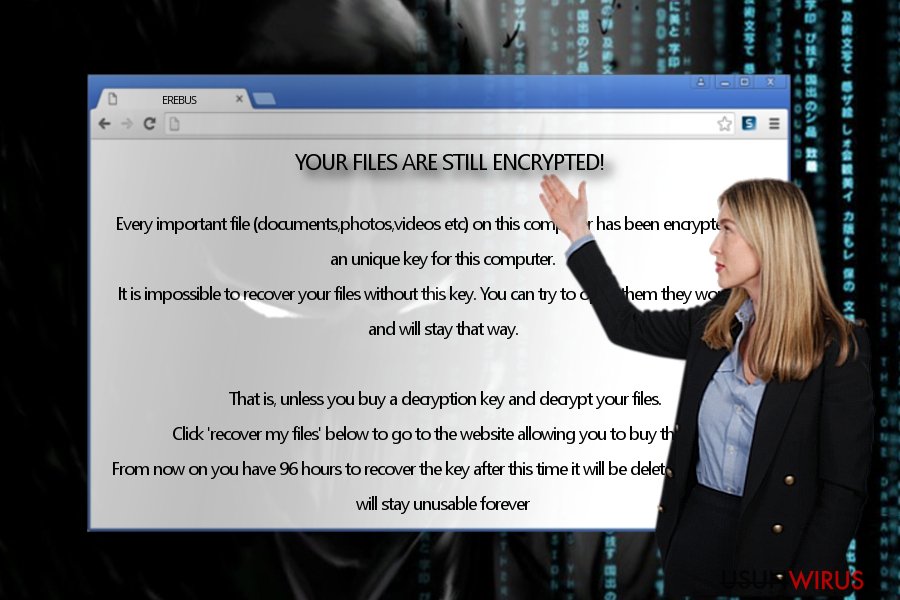

Kolejna wersja została przygotowana do omijania Kontroli Konta Użytkownika (UAC), by uruchamiać się z wyższymi przywilejami. Wirus obwieszczał, że jeśli ofiara nie będzie w stanie zapłacić 0.085 BTC w ciągu 96 godzin, wszystkie pliki na komputerze zostaną bezpowrotnie utracone. Dodatkowo usuwała Poprzednie Wersje plików z komputera ofiary w celu uniemożliwienia odzysku danych za darmo. Mimo, że posiadanie kopii zapasowych potrafi znacznie pomóc w przypadku ataków ransomware, wielu użytkowników neguje potrzebę ich posiadania. Przez to potem zostają zmuszeni do desperackiego poszukiwania sposobu na odzyskanie zaszyfrowanych plików. nie ma żadnego znaczenia, czy korzystasz z Windowsa, Linuxa, czy Maca – lepiej zapobiegać atakom niż szukać rozwiązań po tychże. Zalecamy korzystanie z FortectIntego bądź Malwarebytes w celu usuwania wirusów ransomware. By poradzić sobie z Erebusem, musisz użyć programu kompatybilego z systemami Linux.

Aktualizacja z Lutego 2017: Erebus się rozwija i domaga się mniejszego okupu

W lutym eksperci odnośnie cyber-bezpieczeństwa odkryli nową wersję wirusa Erebus, szyfrującą pliki z pomocą enkrypcji AES, a następnie zmieniającą rozszerzenie używając szyfr ROT-23. Po wszystkim, wirus zapisuje na pupicie plik README.html. Plik ten zawiera instrukcję, jak odzyskać zaszyfrowane pliki. Standardowo, Erebus domaga się zapłaty w ciągu 96 godzin. Hakerzy wykazują tendencję do używania jednorazowych adresów e-mail w celu kontaktu z ofiarami. Jednakże, nie ma zbyt wiele informacji na temat odpowiedzi cyber-przestępców po otrzymaniu okupu. Jeśli wpadłeś w pułapkę zastawioną przez tego wirusa, zdecyduj się na jego usunięcie.

Obecna wersja omija Kontrolę Konta Użytkownika. Innymi słowy, wyłącza okienko wyskakujące przed instalacją nowych programów. Ponadto, Erebus utrudnia ofierze jego zdalne wyłączenie i modyfikuje rejestr systemu w celu przyspieszenia działania jego funkcji. Ransomware uruchamia proces eventvwr.msc file, który otwiera plik eventvwr.msc. EventViewer nie jest już powiązany z plikiemm mmc.exe, przez co w jego miejscu uruchamia się losowo nazwana aplikacja z wirusem. Dzięki uprawnieniom EventViewera, wirus zostaje uruchomiony z podobnymi możliwościami.

Po wszystkim, Erebus łączy się z http://ipecho.net/plain oraz http://ipinfo.io/, by zlokalizować użytkownika. Później wirus korzysta z dostępu do sieci Tor i łączy się ze swoim serwerem.

Nie lekceważ tego wirusa, ponieważ uzuwa wszelkie poprzednie wersje plików, zmniejszając szanse na odzyskanie danych. Na chwilę obecną domaga się dość niskiej kwoty okupu – 0,85 BTC (ok. 90 $). Dodatkowo, Erebus uruchamia wiadomość informującą ofiary o przejęciu plików:

Pliki zaszyfrowane!

Każdy ważny plik na komputerze został zaszyfrowany. Rzuć okiem na twoje dokumenty bądź pulpit w poszukiwaniu pliku README.html, jeśli chcesz je odszyfrować

Aktualizacja z Czerwca2017: Erebus atakuje południowokoreańskie serwery hostingowe

Powyższy malware z powodzeniem zainfekował serwery firmy hostingowej Nayana w Korei Południowej, które pozwoliły złośliwemu kodowi na zablokowanie tysięcy stron internetowych. Atak ransomware wpłynął na pracę ponad setki serwerów Linux'a i nakłonił cyberprzestępców do podyktowania wysokiej kwoty okupu – 10 Bitcoinów, czyli około 26 tysięcy dolarów. Później jednak naciągacze zrozumieli, że podyktowana kwota jest zbyt wysoka i obniżyli ją do 5,4 Bitcoinów (około 14 000 $).

Wirus zablokował bazy danych, obrazy i wideo. Spółka opublikowała do tej pory parę informacji na ten temat na swojej stronie, przepraszając za zaistniałą sytuację i sugerując, że sprawa jest już rozwiązywana pod względem prawnym. W międzyczasie pracownicy Nayana ciężko pracują, odpowiadając użytkownikom i przywracając pliki z posiadanych kopii zapasowych. Wiadomo też, że firma negocjuje wysokość okupu.

Informacje opublikowane na stronie firmy wskazują na sporą zniżkę ze strony cyber-przestępców – jedna z notek zawierała informację domagającą się 550 Bitcoinów okupu. Przestępcy dostarczyli nawet rozliczenia udowadniające zdolność finansową spółki do zapłacenia takiej kwoty okupu.

Sposoby na dystrybucję

W przeciwieństwie do innych infekcji typu ransomware, Erebus skupia się na malvertisingu. W szczególności, rozpowszechnia się poprzez reklamy, nieuważnie klikane przez użytkowników. Kliknięcia te przekierowują na domenę zainfekowaną exploitem RIG. Stąd już zarażenie komputera Erebusem to kwestia sekund. By uniknać, lub chociaż obniżyć ryzyko cyber-ataku, zainstaluj działający program ochronny i pozwól mu zneutralizować zagrożenie. Taki program okaże się przydatny także w wypadku innych zagrożeń – na przykład trojanów.

Usuwanie wirusa Erebus

W celu usunięcia wirusa Erebus, potrzebujesz dobrego oprogramowania do radzenia sobie z malware. W tym celu świetnie sprawdzą się programy takie jak FortectIntego i Malwarebytes. Miej na uwadze jednak, że ów programu powinny być uaktualnione, by mogły one w pełni wykryć wszystkie elementy wirusa – zarówno pliki, jak i wpisy do Rejestru systemu. Jednak nawet po usunięciu problemu, możesz potrzebować jakiegoś sposobu do odzyskania danych. Na koniec, wytrzegaj się spamu, który bardzo często zawiera zagrożenie związane z szyfrowaniem plików. Zachowując ostrożność przy przeglądaniu sieci oraz posiadając aktualne oprogramowanie, zmniejszasz szanse na atak nie tylko Erebusa, ale i innych krypto-wirusów

[GIS=method-1]

[GIS-HEADER][/GIS-HEADER]

[/GIS]

[GIS=method-2]

[GIS-HEADER][/GIS-HEADER]

[/GIS]

[GIS=method-3]

[GIS-HEADER][/GIS-HEADER]

[/GIS]

[GIS=method-4]

[GIS-HEADER]Nie ma żadnych dekrypterów Erebusa.[/GIS-HEADER]

[/GIS]

[/GI]

Instrukcja ręcznego usuwania wirusa Erebus

Ransomware: ręczne usuwanie ransomware w Trybie awaryjnym

Niektóre wirusy szyfrujące pliki są znane z blokowania ekranu komputera bądź wyłączania niektórych funkcji systemu. Wiele wskazuje na to, że Erebus może być jednym z takich wirusów, przez co możesz mieć problemy z jego usunięciem. Poniższe instrukcje (przygotowane dla użytkowników Windows) powinny pomóc w odzyskaniu kontroli nad sprzętem.

Ważne! →

Przewodnik ręcznego usuwania może być zbyt skomplikowany dla zwykłych użytkowników komputerów. Przeprowadzenie go w sposób prawidłowy wymaga zaawansowanej wiedzy z zakresu informatyki (jeśli ważne pliki systemowe zostaną usunięte lub uszkodzone, może to skutkować uszkodzeniem całego systemu Windows) i może zająć wiele godzin. Dlatego też zdecydowanie zalecamy skorzystanie z automatycznej metody przedstawionej wyżej.

Krok 1. Przejdź do trybu awaryjnego z obsługą sieci

Ręczne usuwanie malware powinno być wykonywane w Trybie awaryjnym.

Windows 7 / Vista / XP

- Kliknij Start > Zamknij > Uruchom ponownie > OK.

- Kiedy twój komputer stanie się aktywny, zacznij naciskać przycisk F8 (jeśli to nie zadziała, spróbuj F2, F12, Del, itp. – wszystko zależy od modelu płyty głównej) wiele razy, aż zobaczysz okno Zaawansowane opcje rozruchu.

- Wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Windows 10 / Windows 8

- Kliknij prawym przyciskiem myszy przycisk Start i wybierz Ustawienia.

- Przewiń w dół i wybierz Aktualizacja i zabezpieczenia.

- Wybierz Odzyskiwanie po lewej stronie okna.

- Teraz przewiń w dół i znajdź sekcję Zaawansowane uruchamianie.

- Kliknij Uruchom ponownie teraz.

- Wybierz Rozwiązywanie problemów.

- Idź do Zaawansowanych opcji.

- Wybierz Ustawienia uruchamiania.

- Naciśnij Uruchom ponownie.

- teraz wciśnij 5 lub kliknij 5) Włącz tryb awaryjny z obsługą sieci.

Krok 2. Zamknij podejrzane procesy

Menedżer zadań systemu Windows to przydatne narzędzie, które wyświetla wszystkie procesy działające w tle. Jeśli malware uruchomiło proces, to musisz go zamknąć:

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań.

- Kliknij Więcej szczegółów.

- Przewiń w dół do sekcji Procesy w tle i wyszukaj wszystko, co wygląda podejrzanie.

- Kliknij prawym przyciskiem myszy i wybierz Otwórz lokalizację pliku.

- Wróć do procesu, kliknij na niego prawym przyciskiem myszy i wybierz Zakończ proces.

- Usuń zawartość złośliwego folderu.

Krok 3. Sprawdź Uruchamianie

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań systemu Windows.

- Idź do karty Uruchamianie.

- Kliknij prawym przyciskiem myszy na podejrzany program i wybierz Wyłącz.

Krok 4. Usuń pliki wirusów

Pliki powiązane z malware można znaleźć w różnych miejscach na komputerze. Oto instrukcje, które pomogą ci je znaleźć:

- Wpisz Czyszczenie dysku w wyszukiwarce Windows i naciśnij Enter.

- Wybierz dysk, który chcesz wyczyścić (C: to domyślny dysk główny i prawdopodobnie jest on tym, który zawiera złośliwe pliki).

- Przewiń w dół przez listę Pliki do usunięcia i wybierz następujące:

Tymczasowe pliki internetowe

Pliki do pobrania

Kosz

Pliki tymczasowe - Wybierz Wyczyść pliki systemowe.

- Możesz także poszukać innych złośliwych plików ukrytych w następujących folderach (wpisz te wpisy w wyszukiwaniu Windows i wciśnij Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Po zakończeniu, uruchom ponownie komputer w normalnym trybie.

Usuń Erebus korzystająć z System Restore

Jeśli automatyczne rozwiązanie nie zadziałało, spróbuj poniższej metody.

-

Krok 1: Zresetuj swój komputer Safe Mode with Command Prompt

Windows 7 / Vista / XP- Kliknij Start → Shutdown → Restart → OK .

- Kiedy już włączysz swój komputer, zacznij wciskać przycisk F8 tak długo aż zobaczysz okno Advanced Boot Options

-

Wybierz $1$s z listy

Windows 10 / Windows 8- Wciśnij przycisk Power w oknie logowania oznaczonym Windows. Następnie wciśnij i przytrzmaj Shift, który znajduje się na twojej klawiaturze i wciśnij dodatkowo Restart.

- Teraz wybierz Troubleshoot → Advanced options → Startup Settings a na końcu dodatkowo wybierz Restart

-

Jak tylko włączysz swój komputer wybierz -Enable Safe Mode with Command Prompt w oknie Startup Settings

-

Krok 2: Przywróć ustawienia fabryczne i pliki systemowe

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

-

Teraz wybierz rstrui.exe a nastepnie kliknij Enter jeszcze raz.

-

Kiedy pokaże ci się nowe okno wybierz Next a nastepnie wybierz punkt przywracania systemu, który wypada przed zainstalowaniem Erebus. Zaraz po tym wybierz $3$s.

-

Teraz wybierz Yes aby rozpocząć przywracanie systemu

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

Bonus: przywróć swoje dane

Poradnik zaprezentowany powyżej powinien pomóc ci w usunieciu oprogramwania Erebus z twojego komputera. Celem przywrócenia zaszyfrowanych danych prosze skorzystaj z dokladnego poradnika przygotowanego przez naszych ekspertow do spraw bezpieczenstwa usunwirusa.plNiestety, zablokowane pliki na systemie Linux mogą być odzyskane tylko poprzez kopie zapasowe. Jeśli nie posiadasz takich kopii, twoje pliki mogą być już nie do odzyskania.

Jezeli twoje pliki zostaly zaszyfrowane przez Erebus mozesz skorzystac z podanych metod aby je przywrocic

Na końcu powinienes dodatkowo pomyśleć o ochronie swojego komputera przed oprogramowaniem ransomware. Aby chronić swój komputer przed Erebus i innym szkodliwym oprogramowaniem polecamy skorzystanie ze sprawdzonego oprogramowania antyszpiegującego takiego jak FortectIntego, SpyHunter 5Combo Cleaner lub Malwarebytes

Polecane dla ciebie:

Nie pozwól, by rząd cię szpiegował

Rząd ma wiele problemów w związku ze śledzeniem danych użytkowników i szpiegowaniem obywateli, więc powinieneś mieć to na uwadze i dowiedzieć się więcej na temat podejrzanych praktyk gromadzenia informacji. Uniknij niechcianego śledzenia lub szpiegowania cię przez rząd, stając się całkowicie anonimowym w Internecie.

Możesz wybrać różne lokalizacje, gdy jesteś online i uzyskać dostęp do dowolnych materiałów bez szczególnych ograniczeń dotyczących treści. Korzystając z Private Internet Access VPN, możesz z łatwością cieszyć się połączeniem internetowym bez żadnego ryzyka bycia zhakowanym.

Kontroluj informacje, do których dostęp może uzyskać rząd i dowolna inna niepożądana strona i surfuj po Internecie unikając bycia szpiegowanym. Nawet jeśli nie bierzesz udziału w nielegalnych działaniach lub gdy ufasz swojej selekcji usług i platform, zachowaj podejrzliwość dla swojego własnego bezpieczeństwa i podejmij środki ostrożności, korzystając z usługi VPN.

Kopie zapasowe plików do późniejszego wykorzystania w przypadku ataku malware

Problemy z oprogramowaniem spowodowane przez malware lub bezpośrednia utrata danych w wyniku ich zaszyfrowania może prowadzić do problemów z twoim urządzeniem lub do jego trwałego uszkodzenia. Kiedy posiadasz odpowiednie, aktualne kopie zapasowe, możesz z łatwością odzyskać dane po takim incydencie i wrócić do pracy.

Bardzo ważne jest, aby aktualizować kopie zapasowe po wszelkich zmianach na urządzeniu, byś mógł powrócić do tego nad czym aktualnie pracowałeś, gdy malware wprowadziło jakieś zmiany lub gdy problemy z urządzeniem spowodowały uszkodzenie danych lub wpłynęły negatywnie na wydajność.

Posiadając poprzednią wersję każdego ważnego dokumentu lub projektu, możesz oszczędzić sobie frustracji i załamania. Jest to przydatne, gdy niespodziewanie pojawi się malware. W celu przywrócenia systemu, skorzystaj z Data Recovery Pro.