Usuń wirusa Lokibot (Poradnik usuwania) - Darmowe instrukcje

Instrukcja usuwania wirusa Lokibot

Czym jest Wirus Lokibot?

Wirus Lokibot – niebezpieczny trojan bankowy zdolny do kradzieży cennych danych, a nawet do blokowania plików

LokiBot to wirus bankowy zdolny do kradzieży cennych danych o przekazania ich atakującym. Malware ten został odkryty przez badaczy z SfyLab (obecnie ThreatFabric) pod koniec 2017 roku. Zazwyczaj infiltruje on urządzenia poprzez złośliwy phishing wysyłany przez boty przejęte przez hakerów – może być też pobrany jako fałszywa aplikacja z zewnętrznej strony. Atakuje on tylko urządzenia z systemem Android, choć może już istnieć wersja atakująca np. komputery Windows. Najbardziej interesującą cechą tego malware'a jest fakt, że zmienia się on w ransomware, gdy zauważy, że użytkownik próbuje się go pozbyć.

| PODSUMOWANIE | |

| Nazwa | LokiBot |

| Typ | Trojan bankowy z cechami ransomware |

| Odkryty przez | SfyLab |

| Atakuje | Urządzenia Android, system Windows |

| Dystrybucja | Załączniki w spamie, złośliwe strony, zewnętrzne aplikacje, linki w mediach społecznościowych itd. |

| Objawy | Fałszywe wiadomości, wyskakujące okienka, fałszywy interfejs banku, zablokowane pliki jeśli została wykryta próba eliminacji |

| Poziom zagrożenia | Wysoki. Skradzione dane mogą prowadzić do kradzieży pieniędzy lub tożsamości. |

| Eliminacja | Wyeliminuj zagrożenia wchodząc w Tryb Awaryjny i skanując urządzenie programem FortectIntego lub Malwarebytes |

Głównym celem cyberprzestępców były oczywiście pieniądze. Dlatego, po infekcji urządzenia wirusem LokiBot, użytkownikom pokazuje się symulowany ekran wyglądający identycznie do strony banku. Ofiary nie są świadome istnienia malware'a i wpisują swoje dane do podszywki. Tymczasem, wirus rozsyła te informacje bezpośrednio hakerom, pozwalając na użycie danych.

Dodatkowo, wirus jest w stanie podszywać się pod inne aplikacje, takie jak Skype, Viber, WhatsApp, a nawet Outlook. Znaczy to, że wszystkie dane wprowadzone do tych aplikacji także zostaną wykradzione. Dlatego musisz być też dużo ostrożniejszy. Usunięcie LokiBota powinno być pierwszym zadaniem. W tym celu, uruchom swoje urządzenie w Trybie Awaryjnym, usuń malware, a następnie przeskanuj z pomacą FortectIntego lub Malwarebytes aby upewnić się, że nie zostały żadne ślady.

Poza wyświetlaniem fałszywych interfejsów i wysyłaniem informacji do hakerów, wirus LokiBot jest także w stanie:

- Wyświetlać fałszywe przypomnienia wyglądające na pochodzące z banków;

- Uruchamiać wibracje telefonu;

- Otwierać przeglądarkę i przechodzić na określoną witrynę;

- Kierować ruch internetowy użytkownika poprzez serwer proxy;

- Wysyłać złośliwe wiadomości spamowe ludziom na liście kontaktów;

- Odpowiadać na odebrane wiadomości.

Trojan ten do tego wszystkiego potrzebuje praw administracyjnych, które uzyskuje podczas instalacji. Bez względu na to, użytkownicy nie są tego świadomi na starcie. Jeśli jednak użytkownik spróbuje pozbawić wirusa uprawnień bądź też całkowicie go usunąć z urządzenia, ten natychmiastowo zmienia się w ransomware.

Sprawcy dorobili się fortuny z okupów

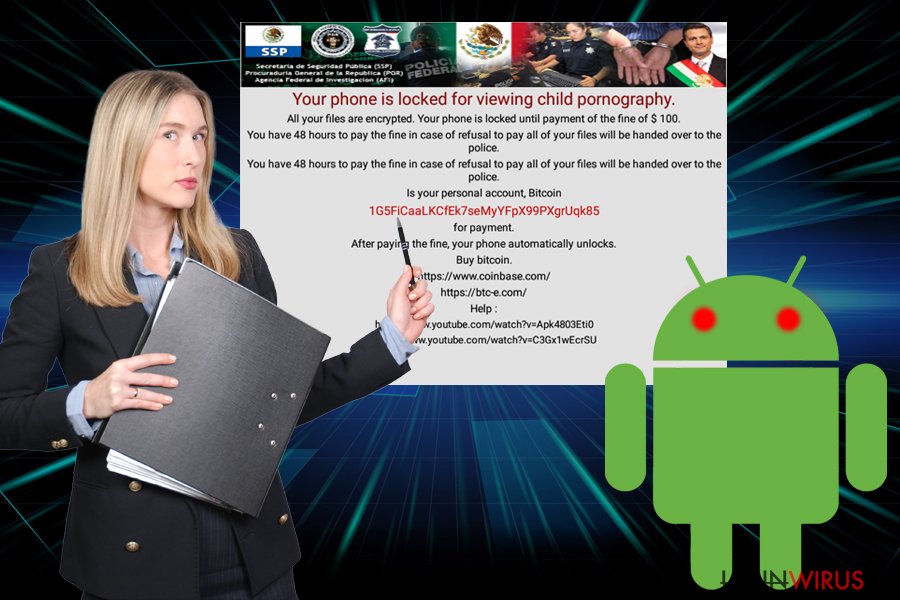

Jak tylko Lokibot zmieni tryb działanie, uruchamia urządzenie ponownie, blokuje ekran i wyświetla wiadomość użytkownikom informującą o blokowaniu urządzenia z powodu oglądania pornografii dziecięcej. Takie wirusy blokujące ekran pojawiły się w 2010 roku i zainfekowały miliony urządzeń na całym świecie (wśród nich najwięcej szumu narobił wirus podszywający się pod FBI).

Oczywiście, ów twierdzenia są fałszywe, a urządzenie jest zablokowane przez wirusa. By odzyskać pełną funkcjonalność telefonu bądź tableta, użytkowników prosi się o zapłatę okupu w Bitcoinach w ciągu 48 godzin – jest to kwota między 70 a 100 dolarów.

Gdy badacze przeanalizowali kod Lokibota odkryli, że nie blokuje on odpowiednio zaatakowanych plików. Korzysta on ze słabego szyfru i pozostawia kopie oryginalnych plików pod innymi nazwami, które można stosunkowo łatwo odzyskać.

Niestety, nie wszyscy są tego świadomi – użytkownicy śpieszą się, by zapłacić okup tak, jakby bali się utraty dostępu do urządzenia. W taki sposób oszuści do tej pory zebrali ponad półtorej miliona dolarów. Bez względu na to, w Dark Webie kod wirusa można zakupić za 2000 dolarów – istnieje więc ryzyko, że będzie dalej nielegalnie rozpowszechniać się przez złotolubnych przestępców.

Chroń się przed niebezpiecznymi trojanami i innym malware

Wielu użytkowników nie jest aż tak obeznanych z technologią – przestępcy są jednak szybcy, by to wykorzystać. Dlatego stosują różne techniki, by ofiary same instalowały malware na swoich urządzeniach. Kluczem tutaj jest informacja – jk już dowiesz się, jak chronić się przed wirusami, nie będziesz musiał mieć do czynienia z problemami, które sprowadzają. Eksperci związani z bezpieczeństwem zalecają zapobiegać w następujący sposób:

- Nigdy nie klikaj na linki, których bezpieczeństwa nie jesteś pewien (złośliwe mogą być nawet wiadomości od przyjaciół w mediach społecznościowych, jak to jest w wypadku wirusów na Facebooka)

- Unikaj podejrzanych stron oraz serwisów dzielących się plikami (torrentami);

- Pobieraj aplikacje tylko i wyłącznie z zaufanych źródeł, takich jak Google Play;

- Uważaj na spam z załącznikami bądź hiperlinkami;

- Wykorzystaj zaufane oprogramowanie ochronne.

Wyeliminuj wirusa LokiBot i zachowaj bezpieczne dane

Jeśli twój komputer został zablokowany, a tobie zarzuca się oglądanie pornografii dziecięcej, nie panikuj i usuń Lokibota z urządzenia. Musisz to zrobić wchodząc w Tryb Awaryjny sprzętu w następujący sposób:

- Naciśnij i przytrzymaj przycisk zasilania – pojawi się menu wyłączenia;

- Następnie, naciśnij i przytrzymaj przycisk zasilania;

- Powinno pojawić się menu Włącz tryb awaryjny;

- Wciśnij OK i poczekaj na ponowne uruchomienie urządzenia

Po wejściu w tten tryb musisz pozbawić groźną aplikację praw administracyjnych, oraz ją wyeliminować.

Jeśli twój Windows jest zainfekowany tym cyberzagrożeniem, powinieneś usunąć Lokibota w poniższy sposób. Nie zapomnij o stałej ochronie komputera – zalecamy instalację programu anty-malware z ochroną w czasie rzeczywistym.

Instrukcja ręcznego usuwania wirusa Lokibot

Ransomware: ręczne usuwanie ransomware w Trybie awaryjnym

Aby pozbyć się wirusa Lokibot, wejdź w Tryb Awaryjny z Obsługą Sieci w następujący sposób:

Ważne! →

Przewodnik ręcznego usuwania może być zbyt skomplikowany dla zwykłych użytkowników komputerów. Przeprowadzenie go w sposób prawidłowy wymaga zaawansowanej wiedzy z zakresu informatyki (jeśli ważne pliki systemowe zostaną usunięte lub uszkodzone, może to skutkować uszkodzeniem całego systemu Windows) i może zająć wiele godzin. Dlatego też zdecydowanie zalecamy skorzystanie z automatycznej metody przedstawionej wyżej.

Krok 1. Przejdź do trybu awaryjnego z obsługą sieci

Ręczne usuwanie malware powinno być wykonywane w Trybie awaryjnym.

Windows 7 / Vista / XP

- Kliknij Start > Zamknij > Uruchom ponownie > OK.

- Kiedy twój komputer stanie się aktywny, zacznij naciskać przycisk F8 (jeśli to nie zadziała, spróbuj F2, F12, Del, itp. – wszystko zależy od modelu płyty głównej) wiele razy, aż zobaczysz okno Zaawansowane opcje rozruchu.

- Wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Windows 10 / Windows 8

- Kliknij prawym przyciskiem myszy przycisk Start i wybierz Ustawienia.

- Przewiń w dół i wybierz Aktualizacja i zabezpieczenia.

- Wybierz Odzyskiwanie po lewej stronie okna.

- Teraz przewiń w dół i znajdź sekcję Zaawansowane uruchamianie.

- Kliknij Uruchom ponownie teraz.

- Wybierz Rozwiązywanie problemów.

- Idź do Zaawansowanych opcji.

- Wybierz Ustawienia uruchamiania.

- Naciśnij Uruchom ponownie.

- teraz wciśnij 5 lub kliknij 5) Włącz tryb awaryjny z obsługą sieci.

Krok 2. Zamknij podejrzane procesy

Menedżer zadań systemu Windows to przydatne narzędzie, które wyświetla wszystkie procesy działające w tle. Jeśli malware uruchomiło proces, to musisz go zamknąć:

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań.

- Kliknij Więcej szczegółów.

- Przewiń w dół do sekcji Procesy w tle i wyszukaj wszystko, co wygląda podejrzanie.

- Kliknij prawym przyciskiem myszy i wybierz Otwórz lokalizację pliku.

- Wróć do procesu, kliknij na niego prawym przyciskiem myszy i wybierz Zakończ proces.

- Usuń zawartość złośliwego folderu.

Krok 3. Sprawdź Uruchamianie

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań systemu Windows.

- Idź do karty Uruchamianie.

- Kliknij prawym przyciskiem myszy na podejrzany program i wybierz Wyłącz.

Krok 4. Usuń pliki wirusów

Pliki powiązane z malware można znaleźć w różnych miejscach na komputerze. Oto instrukcje, które pomogą ci je znaleźć:

- Wpisz Czyszczenie dysku w wyszukiwarce Windows i naciśnij Enter.

- Wybierz dysk, który chcesz wyczyścić (C: to domyślny dysk główny i prawdopodobnie jest on tym, który zawiera złośliwe pliki).

- Przewiń w dół przez listę Pliki do usunięcia i wybierz następujące:

Tymczasowe pliki internetowe

Pliki do pobrania

Kosz

Pliki tymczasowe - Wybierz Wyczyść pliki systemowe.

- Możesz także poszukać innych złośliwych plików ukrytych w następujących folderach (wpisz te wpisy w wyszukiwaniu Windows i wciśnij Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Po zakończeniu, uruchom ponownie komputer w normalnym trybie.

Usuń Lokibot korzystająć z System Restore

Możesz także użyć Przywracania Systemu, by wyeliminować tego trojana:

-

Krok 1: Zresetuj swój komputer Safe Mode with Command Prompt

Windows 7 / Vista / XP- Kliknij Start → Shutdown → Restart → OK .

- Kiedy już włączysz swój komputer, zacznij wciskać przycisk F8 tak długo aż zobaczysz okno Advanced Boot Options

-

Wybierz $1$s z listy

Windows 10 / Windows 8- Wciśnij przycisk Power w oknie logowania oznaczonym Windows. Następnie wciśnij i przytrzmaj Shift, który znajduje się na twojej klawiaturze i wciśnij dodatkowo Restart.

- Teraz wybierz Troubleshoot → Advanced options → Startup Settings a na końcu dodatkowo wybierz Restart

-

Jak tylko włączysz swój komputer wybierz -Enable Safe Mode with Command Prompt w oknie Startup Settings

-

Krok 2: Przywróć ustawienia fabryczne i pliki systemowe

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

-

Teraz wybierz rstrui.exe a nastepnie kliknij Enter jeszcze raz.

-

Kiedy pokaże ci się nowe okno wybierz Next a nastepnie wybierz punkt przywracania systemu, który wypada przed zainstalowaniem Lokibot. Zaraz po tym wybierz $3$s.

-

Teraz wybierz Yes aby rozpocząć przywracanie systemu

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

Na końcu powinienes dodatkowo pomyśleć o ochronie swojego komputera przed oprogramowaniem ransomware. Aby chronić swój komputer przed Lokibot i innym szkodliwym oprogramowaniem polecamy skorzystanie ze sprawdzonego oprogramowania antyszpiegującego takiego jak FortectIntego, SpyHunter 5Combo Cleaner lub Malwarebytes

Polecane dla ciebie:

Nie pozwól, by rząd cię szpiegował

Rząd ma wiele problemów w związku ze śledzeniem danych użytkowników i szpiegowaniem obywateli, więc powinieneś mieć to na uwadze i dowiedzieć się więcej na temat podejrzanych praktyk gromadzenia informacji. Uniknij niechcianego śledzenia lub szpiegowania cię przez rząd, stając się całkowicie anonimowym w Internecie.

Możesz wybrać różne lokalizacje, gdy jesteś online i uzyskać dostęp do dowolnych materiałów bez szczególnych ograniczeń dotyczących treści. Korzystając z Private Internet Access VPN, możesz z łatwością cieszyć się połączeniem internetowym bez żadnego ryzyka bycia zhakowanym.

Kontroluj informacje, do których dostęp może uzyskać rząd i dowolna inna niepożądana strona i surfuj po Internecie unikając bycia szpiegowanym. Nawet jeśli nie bierzesz udziału w nielegalnych działaniach lub gdy ufasz swojej selekcji usług i platform, zachowaj podejrzliwość dla swojego własnego bezpieczeństwa i podejmij środki ostrożności, korzystając z usługi VPN.

Kopie zapasowe plików do późniejszego wykorzystania w przypadku ataku malware

Problemy z oprogramowaniem spowodowane przez malware lub bezpośrednia utrata danych w wyniku ich zaszyfrowania może prowadzić do problemów z twoim urządzeniem lub do jego trwałego uszkodzenia. Kiedy posiadasz odpowiednie, aktualne kopie zapasowe, możesz z łatwością odzyskać dane po takim incydencie i wrócić do pracy.

Bardzo ważne jest, aby aktualizować kopie zapasowe po wszelkich zmianach na urządzeniu, byś mógł powrócić do tego nad czym aktualnie pracowałeś, gdy malware wprowadziło jakieś zmiany lub gdy problemy z urządzeniem spowodowały uszkodzenie danych lub wpłynęły negatywnie na wydajność.

Posiadając poprzednią wersję każdego ważnego dokumentu lub projektu, możesz oszczędzić sobie frustracji i załamania. Jest to przydatne, gdy niespodziewanie pojawi się malware. W celu przywrócenia systemu, skorzystaj z Data Recovery Pro.