Usuń wirusa CTB-Faker (Darmowy poradnik)

Instrukcja usuwania wirusa CTB-Faker

Czym jest Wirus CTB-Faker?

Jakie zagrożenia kryją się za wirusem CTB-Faker?

Podczas gdy niektórzy hakerzy starają się stworzyć niewidoczne wręcz pliki to niektórzy, jak na przykład autorzy wirusa CTB-faker nieudalnie staraja sie przypominac wielkie programy ransomware. Wyglada na to ze autorzy tego oprogramowania to po prostu grupka hakerow ktora zada stosunkowo malych pieniedzy – tylko 50$ wzamian za odszyfrowanie plikow. Jezeli twoj komputer zostal celem takiego wirusa to dowiedz sie w jaki sposob przeprowadzic skuteczne usuwanie oprogramowania CTB-Faker. Jedna z bardziej skutecznych metod do walki z tym wirusem jest FortectIntego.

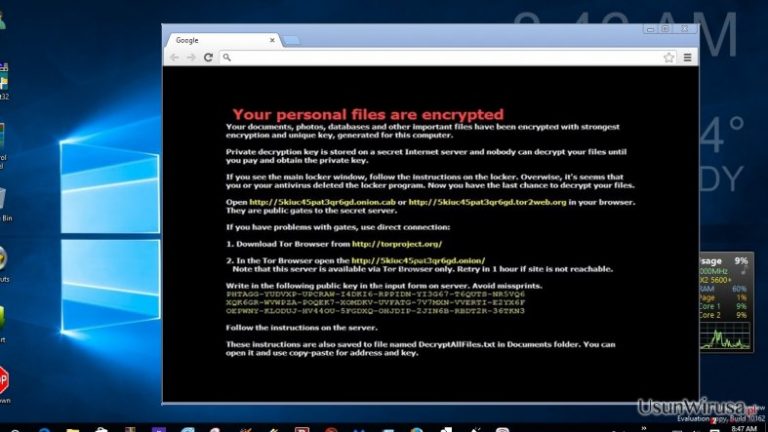

Zaraz po przeanalizowaniu wirusa, wyglada na to ze cyber przestepcy oddaja hołd wirusowi CTB Locker. Pewnie jest tak dlatego ze jest to dzieło doświadczonych hakerów, obecnie wirus na poczatku swojej kariery ma dosc dluga droge do przejscia. Jest to powodane tym ze oprogramowanie malware operuje na systemie plikow Winrar SFX. Zaraz po aktywacji wirus uwalnia rozne pliki VBS i wykonuje je do C:\ProgramData. Jedna z oznak tego ze ten program ransomware generuje bardzo wiele fałszywych bledow. Wirus dodatkowo zawiera folder oprogramowania WinRar z kilkoma dodatkowymi rozszerzeniami. CTB Faker szuka nastepujacych formatow: .doc, .png, .jpg a nastepnie przekierowuje je do folderu, który jest zablokowany na hasło.

Jak tylko zakonczy sie ta operacja program zacznie resetowac twoj system operacyjny. W konsekwencji ofiara zostanie zaskoczona po zobaczeniu notki dotyczącej konieczności zapłaty. W komunikacie widać wiadomość ze platnosc powinna zostac wykonana w przeciagu 7dni. Zaraz po tym jak uplynie ten czas, suma ulega podwojeniu. Co wiecej udostepnia adres bitcoin na ktory nalezy przelac pieniadze – 1NgrUc748vG5HerFoK3Tkkb1bHjS7T2w5J. Jak tylko pieniadze zostana przelane ofiara powinna skontaktowac sie z oszustami pod adresem email miley@openmailbox.org aby otrzymać klucz deszyfrujacy. Dodatkowo zainfekowani uzytkowni powinni wpisać hasło w oknie CTB-Faker. Jezeli haslo jest poprawne to zostanie rozpakowany plik zip na twoj dysk twardy. Mimo tego ze suma 50 dolarów nie jest oszałamiająca to nie powinieneś podejmować tej tranzakcji.

Kiedy wirus może przeniknąć do systemu?

Oprocz tego ze ciagle myslisz o przywroceniu swoich plikow lepiej podjac temat tego w jaki sposob moga rozpowszechniac sie na twoj komputer wbrew twoim interesom. Podczas gdy wiekszosc programow ransomware ma tendencje do rozpowszechniania poprzez wiadomosc email a takze moga infekowac oszustow, CTB-Faker moze rozpowszechniac sie takze poprzez strony z filmami porno, nie stanowi to dla nas wiekszej niespodzianki, wiekszosc zainfekowanych uzytkownikow to mezczyzni.

Wirus dosc czesto rozpowszechnia sie poprzez falszywe profile, które prowadza innych uzytkownikow do zahaslowanych plikow ze striptizem. W rezultacie w przyplywie sobie znanych uczuc uzytkownik klika w link, pobierajac tym samym plik .zip. Zaraz po tym pozostaje tylko kwestia czasu zanim CTB-Faker zakonczy swoja misje. W tym przypadku najlepsza rada moze byc unikniecie tego zagrozenia celem zaprzestania odwiedzania podobnych domen. Alternatywnie powinienes posiadac na swoim komputerze sprawdzony program antyszpiegujacy ktory bedzie w stanie wykrywac zlosliwe pliki jeszcze zanim zdolaja zainfekowac twoj system. Na koncu pozwol nam powiedziec ci w jaki sposob skutecznie dokonczyc proces usuwania CTB-Faker.

W jaki sposób mogę usunąć CTB-Faker?

Poprzednio opisywane przez nas narzedzia do usuwania tego typu oprogramowania nie tylko blokuja oprogramowanie malware, ale takze gwarantuja to ze oprogramowanie ransomware zostanie calkowicie usuniete. Celem usuniecia zagrozenia powinienes posiadac jego najnowsza wersje. Jezeli caly czas doswiadczasz problemow z usunieciem oprogramowania CTB-Faker ze wzgledu na ze twoj antywirus zostal wylaczony czy tez masz podobne problemy to skorzystaj z instrukcji dostarczonej na tej stronie. Zaraz po tym jak wirus zostanie usunięty to będziesz mógł się skoncentrować na przywracaniu zablokowanych danych. Na szczęscie nasi specjalisci do spraw IT zdolali zdobyc klucz deszyfrujacy. Nie zapomnij o rozwadze podczas przegladania internetu, z pewnoscia pomoze ci to ustrzec sie wielu zagrozen.

Instrukcja ręcznego usuwania wirusa CTB-Faker

Ransomware: ręczne usuwanie ransomware w Trybie awaryjnym

Ważne! →

Przewodnik ręcznego usuwania może być zbyt skomplikowany dla zwykłych użytkowników komputerów. Przeprowadzenie go w sposób prawidłowy wymaga zaawansowanej wiedzy z zakresu informatyki (jeśli ważne pliki systemowe zostaną usunięte lub uszkodzone, może to skutkować uszkodzeniem całego systemu Windows) i może zająć wiele godzin. Dlatego też zdecydowanie zalecamy skorzystanie z automatycznej metody przedstawionej wyżej.

Krok 1. Przejdź do trybu awaryjnego z obsługą sieci

Ręczne usuwanie malware powinno być wykonywane w Trybie awaryjnym.

Windows 7 / Vista / XP

- Kliknij Start > Zamknij > Uruchom ponownie > OK.

- Kiedy twój komputer stanie się aktywny, zacznij naciskać przycisk F8 (jeśli to nie zadziała, spróbuj F2, F12, Del, itp. – wszystko zależy od modelu płyty głównej) wiele razy, aż zobaczysz okno Zaawansowane opcje rozruchu.

- Wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Windows 10 / Windows 8

- Kliknij prawym przyciskiem myszy przycisk Start i wybierz Ustawienia.

- Przewiń w dół i wybierz Aktualizacja i zabezpieczenia.

- Wybierz Odzyskiwanie po lewej stronie okna.

- Teraz przewiń w dół i znajdź sekcję Zaawansowane uruchamianie.

- Kliknij Uruchom ponownie teraz.

- Wybierz Rozwiązywanie problemów.

- Idź do Zaawansowanych opcji.

- Wybierz Ustawienia uruchamiania.

- Naciśnij Uruchom ponownie.

- teraz wciśnij 5 lub kliknij 5) Włącz tryb awaryjny z obsługą sieci.

Krok 2. Zamknij podejrzane procesy

Menedżer zadań systemu Windows to przydatne narzędzie, które wyświetla wszystkie procesy działające w tle. Jeśli malware uruchomiło proces, to musisz go zamknąć:

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań.

- Kliknij Więcej szczegółów.

- Przewiń w dół do sekcji Procesy w tle i wyszukaj wszystko, co wygląda podejrzanie.

- Kliknij prawym przyciskiem myszy i wybierz Otwórz lokalizację pliku.

- Wróć do procesu, kliknij na niego prawym przyciskiem myszy i wybierz Zakończ proces.

- Usuń zawartość złośliwego folderu.

Krok 3. Sprawdź Uruchamianie

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań systemu Windows.

- Idź do karty Uruchamianie.

- Kliknij prawym przyciskiem myszy na podejrzany program i wybierz Wyłącz.

Krok 4. Usuń pliki wirusów

Pliki powiązane z malware można znaleźć w różnych miejscach na komputerze. Oto instrukcje, które pomogą ci je znaleźć:

- Wpisz Czyszczenie dysku w wyszukiwarce Windows i naciśnij Enter.

- Wybierz dysk, który chcesz wyczyścić (C: to domyślny dysk główny i prawdopodobnie jest on tym, który zawiera złośliwe pliki).

- Przewiń w dół przez listę Pliki do usunięcia i wybierz następujące:

Tymczasowe pliki internetowe

Pliki do pobrania

Kosz

Pliki tymczasowe - Wybierz Wyczyść pliki systemowe.

- Możesz także poszukać innych złośliwych plików ukrytych w następujących folderach (wpisz te wpisy w wyszukiwaniu Windows i wciśnij Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Po zakończeniu, uruchom ponownie komputer w normalnym trybie.

Usuń CTB-Faker korzystająć z System Restore

-

Krok 1: Zresetuj swój komputer Safe Mode with Command Prompt

Windows 7 / Vista / XP- Kliknij Start → Shutdown → Restart → OK .

- Kiedy już włączysz swój komputer, zacznij wciskać przycisk F8 tak długo aż zobaczysz okno Advanced Boot Options

-

Wybierz $1$s z listy

Windows 10 / Windows 8- Wciśnij przycisk Power w oknie logowania oznaczonym Windows. Następnie wciśnij i przytrzmaj Shift, który znajduje się na twojej klawiaturze i wciśnij dodatkowo Restart.

- Teraz wybierz Troubleshoot → Advanced options → Startup Settings a na końcu dodatkowo wybierz Restart

-

Jak tylko włączysz swój komputer wybierz -Enable Safe Mode with Command Prompt w oknie Startup Settings

-

Krok 2: Przywróć ustawienia fabryczne i pliki systemowe

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

-

Teraz wybierz rstrui.exe a nastepnie kliknij Enter jeszcze raz.

-

Kiedy pokaże ci się nowe okno wybierz Next a nastepnie wybierz punkt przywracania systemu, który wypada przed zainstalowaniem CTB-Faker. Zaraz po tym wybierz $3$s.

-

Teraz wybierz Yes aby rozpocząć przywracanie systemu

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

Na końcu powinienes dodatkowo pomyśleć o ochronie swojego komputera przed oprogramowaniem ransomware. Aby chronić swój komputer przed CTB-Faker i innym szkodliwym oprogramowaniem polecamy skorzystanie ze sprawdzonego oprogramowania antyszpiegującego takiego jak FortectIntego, SpyHunter 5Combo Cleaner lub Malwarebytes

Polecane dla ciebie:

Nie pozwól, by rząd cię szpiegował

Rząd ma wiele problemów w związku ze śledzeniem danych użytkowników i szpiegowaniem obywateli, więc powinieneś mieć to na uwadze i dowiedzieć się więcej na temat podejrzanych praktyk gromadzenia informacji. Uniknij niechcianego śledzenia lub szpiegowania cię przez rząd, stając się całkowicie anonimowym w Internecie.

Możesz wybrać różne lokalizacje, gdy jesteś online i uzyskać dostęp do dowolnych materiałów bez szczególnych ograniczeń dotyczących treści. Korzystając z Private Internet Access VPN, możesz z łatwością cieszyć się połączeniem internetowym bez żadnego ryzyka bycia zhakowanym.

Kontroluj informacje, do których dostęp może uzyskać rząd i dowolna inna niepożądana strona i surfuj po Internecie unikając bycia szpiegowanym. Nawet jeśli nie bierzesz udziału w nielegalnych działaniach lub gdy ufasz swojej selekcji usług i platform, zachowaj podejrzliwość dla swojego własnego bezpieczeństwa i podejmij środki ostrożności, korzystając z usługi VPN.

Kopie zapasowe plików do późniejszego wykorzystania w przypadku ataku malware

Problemy z oprogramowaniem spowodowane przez malware lub bezpośrednia utrata danych w wyniku ich zaszyfrowania może prowadzić do problemów z twoim urządzeniem lub do jego trwałego uszkodzenia. Kiedy posiadasz odpowiednie, aktualne kopie zapasowe, możesz z łatwością odzyskać dane po takim incydencie i wrócić do pracy.

Bardzo ważne jest, aby aktualizować kopie zapasowe po wszelkich zmianach na urządzeniu, byś mógł powrócić do tego nad czym aktualnie pracowałeś, gdy malware wprowadziło jakieś zmiany lub gdy problemy z urządzeniem spowodowały uszkodzenie danych lub wpłynęły negatywnie na wydajność.

Posiadając poprzednią wersję każdego ważnego dokumentu lub projektu, możesz oszczędzić sobie frustracji i załamania. Jest to przydatne, gdy niespodziewanie pojawi się malware. W celu przywrócenia systemu, skorzystaj z Data Recovery Pro.