Usuń wirusa Coverton (Instrukcj usuwania)

Instrukcja usuwania wirusa Coverton

Czym jest Wirus Coverton?

Jak niebezpieczny jest wirus Coverton?

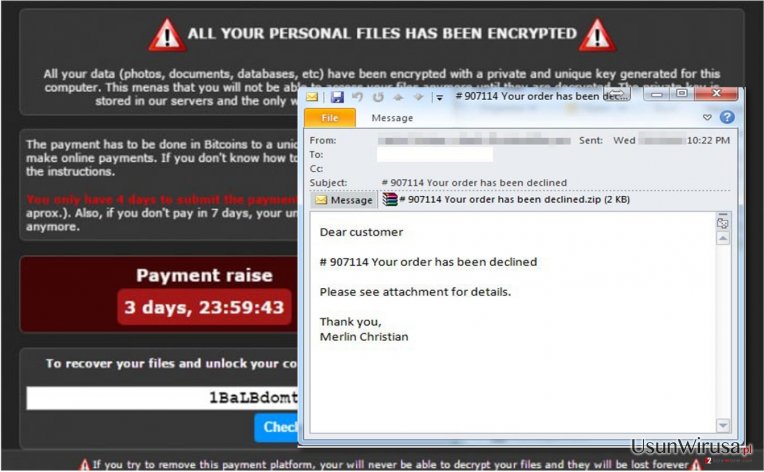

Kazdy z nas posiada na swoim komputerze wazne pliki nad ktorymi pracowalismy dluzszy czas, jednakze wirus Coverton jest podejrzana aplikacja, ktora moze narazic nasz komputer na niebezpieczenstwo. Wirus zostal przez nas zakwalifikowany jako programowanie ransomware, ktore moze przeniknac do komputera uzytkownika i zablokowac dane. Celem zaszyfrowania plikow program korzysta z algorytmu AES-256, ktorego nie mozna zlamac bez otrzymania prawidlowego kliucza. Mimo tego ze jest to twor bardzo zlosliwy to ma podobnych sobie towarzyszy jak znane oprogramowanie ransomware: Locky, CryptoWall lub tez CryptoLocker. Wszystkie te programy zadaja zaplaty za odszyfrowanie plikow, dzieki temu utrzymuja sie ich tworcy. Jezeli nagle zauwazysz ze nie masz dostepu do swoich plikow i wszystkie maja dodatkowe rozszerzenie to oznaca ze mozesz byc ofiara wirusa Coverton. Jezeli taka sytuacja bedzie miala miejsce polecamy ci skorzystanie z FortectIntego program ten nie tylko jest w stanie usunac podejrzane wirusy juz rezydujace na twoim komputerze, jednakze to wazniejsze, moze chronic cie przed nimi w przyszlosci. Dlatego tez jezeli posiadasz na swoim komputerze antywirusa to jestes zabezpieczony przed przenikaniem plikow do systemu. Dlatego tez jezeli nie masz antywirusa to mozesz miec problem z usunieciem wirusa Coverton.

Jednakze jezeli ten wirus juz przeniknal do twojego komputera to jest kilka rzeczy ktore powinienes wiedziec o jego pracy. Najczesciej wirus przedostaje sie do komputera poprzez zainfekowane zalaczniki email i jak tylko zostanie aktywowany instaluje roznego rodzaju pliki wykonywlane w roznych lokalizacjach na twoim komputerze. Z tego powodu jest niemalze niemozliwe aby uzytkownik domyslil sie ze mogl zostac zainfekowany. Oczywiscie mozesz zauwazyc pewne male zmiany i male bledy systemu. Niestety nie ma wiecej znakow ktore moglyby cie poinformowac o tym ze twoj komputer zostal zaatakowany. Jak tylko zainstaluje swoje komponenty na komputerze to rozpoczyna skanowanie systemu w poszukiwaniu zainfekowanych plikow. Roznego rodzaju zdjecia, pliki wideo, dokumenty i tym podobne dane sa glownym celem programu Coverton. Zaraz po tym jak pliki zostana zaszyfrowane pojawia sie tekst ”!!!-WARNING-!!!.txt” lub tez taki sam tyle z rozszerzeniem html, znajduja sie one niemalze w kazdym folderze ktory zawiera zainfekowane pliki. Tego typu pliki zawieraja informacje na temat stanie komputera i instrukcji odnoszacej sie do sposobu odzyskania swoich danych. Ofierze oferuje sie zaplate pieniedzy wzamian za dostep do spersonalizowanego klucza Coverton specjalnie dla ciebie, ktory zostal stworzony przez cyber przestepcow na zdalnym serwerze i mozna go uzyskac jedynie przez zaplate. Wysoko nie polecamy takiego działania, wykupowanie plikow rzadko przynosi porzadany efekt. Powinienes pamietac ze masz do czynienia z cyber przestepcami, ktorych glownym celem jest zysk, odzyskanie twoich plikow nie lezy w ich interesie. Ze wzgledu na to ze niepewne jest odzyskanie twoich plikow po wplacie pieniedzy to najlepsza decyzja jest usuniecie Coverton z twojego komputera i ochrona przed wirusami w przyszlosci.

W jaki sposób ten wirus może przedostać się do mojego komputera i jak mogę się przed nim chronić?

Zlosliwemu oprogramowaniu nie jest trudno przeniknac do twojego komputera. Jak juz wspomnielismy wczesniej, to zagrozenie to tylko kilka twoich nierozwanych klikniec, jezeli nie czujesz sie bezpieczny jesli chodzi o przegladanie sieci to warto wspomniec ze wirus rozpowszechnia sie poprzez wiadomosci mail, jest to wazne aby pamietac o nie otwieraniu wiadomosci ktorej pochodzenia nie znasz. Mamy tu na mysli otwieranie nieznanych zalacznikow. Zawsze upewnij sie ze nie otwierasz wiadomosci z folderu spam. Najczesciej serwisy mailowe rozpoznaja zlosliwe maile i automatycznie je tam umieszczaja. Mozesz chronic sie przed wirusami poprzez wyposazenie swojego urzadzenia w sprawdzony program antywirusowy, ktory moze wykrywac zagrozenia i informowac cie o nich. Jednakze jezeli chcesz jeszcze bardziej chronic swoje pliki jedyna droga bedzie stworzenie kopii zapasowej oprogramowania zdala od kontaktu z twoim komputerem, najlepiej na dysku zewnetrznym.

Porady odnośnie usuwania wirusa Coverton.

Istnieja dwa różne aspekty ktore powinienes znac jezeli chcesz usunac Coverton ze swojego komputera. Oprocz tego ze jest to bardzo niebezpieczny program to ciagle masz szanse pozbyc sie go. Jedynym problemem jest to ze usuwanie tego oprogramowania z systemu nie przywroci twoich plikow, nadal pozostana zaszyfrowane. Jednakze usuwanie wirusa Coverton jest proste jezeli posiadasz zewnetrzna kopie swoich plikow. Jezeli wirus nie zostanie poprawnie usuniety to moze on infekowac inne pliki, nawet te umieszczone na dysku zewnetrznym. Nasi eksperci bardzo polecaja skorzystanie ze sprawdzonego narzedzia do usuwania oprogramowania celem usuniecia wirusa. Jednakze zlosliwe procesy moga takze blokowac dzialanie antywirusa. Jezeli taka sytuacja ma miejsce prosze zapoznaj sie z instrukcjami przedstawionymi ponizej.

Instrukcja ręcznego usuwania wirusa Coverton

Ransomware: ręczne usuwanie ransomware w Trybie awaryjnym

Ważne! →

Przewodnik ręcznego usuwania może być zbyt skomplikowany dla zwykłych użytkowników komputerów. Przeprowadzenie go w sposób prawidłowy wymaga zaawansowanej wiedzy z zakresu informatyki (jeśli ważne pliki systemowe zostaną usunięte lub uszkodzone, może to skutkować uszkodzeniem całego systemu Windows) i może zająć wiele godzin. Dlatego też zdecydowanie zalecamy skorzystanie z automatycznej metody przedstawionej wyżej.

Krok 1. Przejdź do trybu awaryjnego z obsługą sieci

Ręczne usuwanie malware powinno być wykonywane w Trybie awaryjnym.

Windows 7 / Vista / XP

- Kliknij Start > Zamknij > Uruchom ponownie > OK.

- Kiedy twój komputer stanie się aktywny, zacznij naciskać przycisk F8 (jeśli to nie zadziała, spróbuj F2, F12, Del, itp. – wszystko zależy od modelu płyty głównej) wiele razy, aż zobaczysz okno Zaawansowane opcje rozruchu.

- Wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Windows 10 / Windows 8

- Kliknij prawym przyciskiem myszy przycisk Start i wybierz Ustawienia.

- Przewiń w dół i wybierz Aktualizacja i zabezpieczenia.

- Wybierz Odzyskiwanie po lewej stronie okna.

- Teraz przewiń w dół i znajdź sekcję Zaawansowane uruchamianie.

- Kliknij Uruchom ponownie teraz.

- Wybierz Rozwiązywanie problemów.

- Idź do Zaawansowanych opcji.

- Wybierz Ustawienia uruchamiania.

- Naciśnij Uruchom ponownie.

- teraz wciśnij 5 lub kliknij 5) Włącz tryb awaryjny z obsługą sieci.

Krok 2. Zamknij podejrzane procesy

Menedżer zadań systemu Windows to przydatne narzędzie, które wyświetla wszystkie procesy działające w tle. Jeśli malware uruchomiło proces, to musisz go zamknąć:

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań.

- Kliknij Więcej szczegółów.

- Przewiń w dół do sekcji Procesy w tle i wyszukaj wszystko, co wygląda podejrzanie.

- Kliknij prawym przyciskiem myszy i wybierz Otwórz lokalizację pliku.

- Wróć do procesu, kliknij na niego prawym przyciskiem myszy i wybierz Zakończ proces.

- Usuń zawartość złośliwego folderu.

Krok 3. Sprawdź Uruchamianie

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań systemu Windows.

- Idź do karty Uruchamianie.

- Kliknij prawym przyciskiem myszy na podejrzany program i wybierz Wyłącz.

Krok 4. Usuń pliki wirusów

Pliki powiązane z malware można znaleźć w różnych miejscach na komputerze. Oto instrukcje, które pomogą ci je znaleźć:

- Wpisz Czyszczenie dysku w wyszukiwarce Windows i naciśnij Enter.

- Wybierz dysk, który chcesz wyczyścić (C: to domyślny dysk główny i prawdopodobnie jest on tym, który zawiera złośliwe pliki).

- Przewiń w dół przez listę Pliki do usunięcia i wybierz następujące:

Tymczasowe pliki internetowe

Pliki do pobrania

Kosz

Pliki tymczasowe - Wybierz Wyczyść pliki systemowe.

- Możesz także poszukać innych złośliwych plików ukrytych w następujących folderach (wpisz te wpisy w wyszukiwaniu Windows i wciśnij Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Po zakończeniu, uruchom ponownie komputer w normalnym trybie.

Usuń Coverton korzystająć z System Restore

-

Krok 1: Zresetuj swój komputer Safe Mode with Command Prompt

Windows 7 / Vista / XP- Kliknij Start → Shutdown → Restart → OK .

- Kiedy już włączysz swój komputer, zacznij wciskać przycisk F8 tak długo aż zobaczysz okno Advanced Boot Options

-

Wybierz $1$s z listy

Windows 10 / Windows 8- Wciśnij przycisk Power w oknie logowania oznaczonym Windows. Następnie wciśnij i przytrzmaj Shift, który znajduje się na twojej klawiaturze i wciśnij dodatkowo Restart.

- Teraz wybierz Troubleshoot → Advanced options → Startup Settings a na końcu dodatkowo wybierz Restart

-

Jak tylko włączysz swój komputer wybierz -Enable Safe Mode with Command Prompt w oknie Startup Settings

-

Krok 2: Przywróć ustawienia fabryczne i pliki systemowe

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

-

Teraz wybierz rstrui.exe a nastepnie kliknij Enter jeszcze raz.

-

Kiedy pokaże ci się nowe okno wybierz Next a nastepnie wybierz punkt przywracania systemu, który wypada przed zainstalowaniem Coverton. Zaraz po tym wybierz $3$s.

-

Teraz wybierz Yes aby rozpocząć przywracanie systemu

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

Na końcu powinienes dodatkowo pomyśleć o ochronie swojego komputera przed oprogramowaniem ransomware. Aby chronić swój komputer przed Coverton i innym szkodliwym oprogramowaniem polecamy skorzystanie ze sprawdzonego oprogramowania antyszpiegującego takiego jak FortectIntego, SpyHunter 5Combo Cleaner lub Malwarebytes

Polecane dla ciebie:

Nie pozwól, by rząd cię szpiegował

Rząd ma wiele problemów w związku ze śledzeniem danych użytkowników i szpiegowaniem obywateli, więc powinieneś mieć to na uwadze i dowiedzieć się więcej na temat podejrzanych praktyk gromadzenia informacji. Uniknij niechcianego śledzenia lub szpiegowania cię przez rząd, stając się całkowicie anonimowym w Internecie.

Możesz wybrać różne lokalizacje, gdy jesteś online i uzyskać dostęp do dowolnych materiałów bez szczególnych ograniczeń dotyczących treści. Korzystając z Private Internet Access VPN, możesz z łatwością cieszyć się połączeniem internetowym bez żadnego ryzyka bycia zhakowanym.

Kontroluj informacje, do których dostęp może uzyskać rząd i dowolna inna niepożądana strona i surfuj po Internecie unikając bycia szpiegowanym. Nawet jeśli nie bierzesz udziału w nielegalnych działaniach lub gdy ufasz swojej selekcji usług i platform, zachowaj podejrzliwość dla swojego własnego bezpieczeństwa i podejmij środki ostrożności, korzystając z usługi VPN.

Kopie zapasowe plików do późniejszego wykorzystania w przypadku ataku malware

Problemy z oprogramowaniem spowodowane przez malware lub bezpośrednia utrata danych w wyniku ich zaszyfrowania może prowadzić do problemów z twoim urządzeniem lub do jego trwałego uszkodzenia. Kiedy posiadasz odpowiednie, aktualne kopie zapasowe, możesz z łatwością odzyskać dane po takim incydencie i wrócić do pracy.

Bardzo ważne jest, aby aktualizować kopie zapasowe po wszelkich zmianach na urządzeniu, byś mógł powrócić do tego nad czym aktualnie pracowałeś, gdy malware wprowadziło jakieś zmiany lub gdy problemy z urządzeniem spowodowały uszkodzenie danych lub wpłynęły negatywnie na wydajność.

Posiadając poprzednią wersję każdego ważnego dokumentu lub projektu, możesz oszczędzić sobie frustracji i załamania. Jest to przydatne, gdy niespodziewanie pojawi się malware. W celu przywrócenia systemu, skorzystaj z Data Recovery Pro.