Usuń wirusa Cerber v4.0 (Instrukcj usuwania) - Ostatnia aktualizacja, paź 2016

Instrukcja usuwania wirusa Cerber v4.0

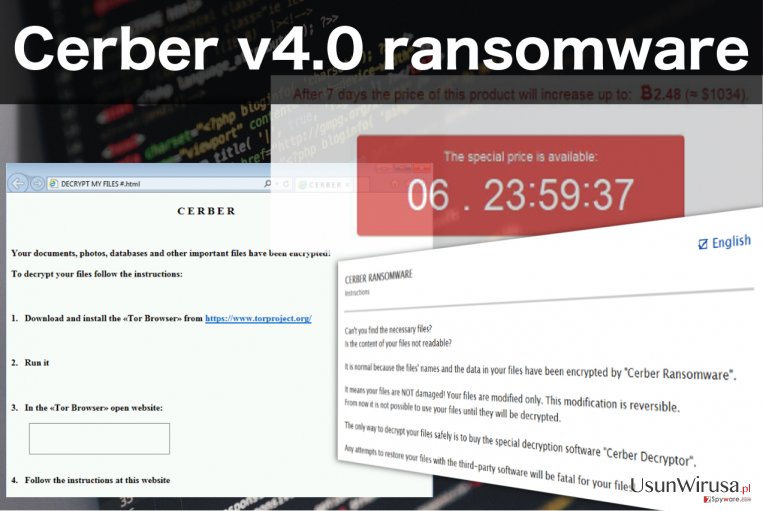

Czym jest Wirus Cerber 4.0?

Cerber 4.0. Co nowego czeka nas w tej aplikacji?

Wirus Cerber 4.0 (znany tez jako Cerber v4.0) dolaczyl do swiata przestepczego w polowie października 2016roku. Zgodnie z aplikacjami Janus Cybercrime (kombinacja wirusow Mischa oraz Petya) a takze Stampado, mamy przed soba nowa wersje wirusa Cerber, którą mozna juz znalezc w sieci dark web, która to czeka na nowych partnerów w swojej złosliwej dzialalnosci. Jezeli nie slyszales o takiej strategii rozpowszechniania zlosliwego oprogramowania powinienes wiedziec ze rosnie trend rozpowszechniania wsrod uzytkownikow aplikacji ktore sa w stanie generowac znaczne zyski dzieki przedostawaniu sie do komputerow uzytkownikow. Najbardziej popularny sposob rozpowszechniania zlosliwego oprogramowania gwarantuje okolo 20% zyskow zwiazanych z rozpowszechnianiem nawet nie naszego oprogramowania. Jezeli chodzi o dystrybucje oprogramowania Cerber 4.0 widac ze ma ona trzy główne nurty, czy tez po prostu sposoby przedostania się do komputera uzytkownika.

- Skutecznosc – pierwszy wirus kojarzony z firma Cerber jak i ten rozpowszechniany obecnie kojarzony jest z jednym i tym samym zespolem – Magnitude, ktorzy to specjalizuja sie wlasnie w rozpowszechnianiu wirusow.

- Druga grupa hakerów ktora zajela sie rozpowszechnianiem zlosliwego oprogramowania nosi nazwe PseudoDarkleech. W przeciwienstwie do Magnitude, ci cyber przestepcy zostali oddelegowani do rozpowszechniania aplikacji takich jak CrypMIC oraz CryptXXX. Jednakze nie wyklucza to tego ze nie moga miec nic wspolnego z oprogramowaniem Cerber 4.0, zamiast wykorzystywac skrypt Neutrino, korzystaja z RIG celem przenoszenia wirusow do komputera ofiary.

- Mimo tego ze PseudoDarkleech przestal korzystac z Neutrino to exploit ciagle jest aktywny i kontynuuje swoja dzialalnosc przedostaja sie do komputerow wielu uzytkownikow.

Dzialania rozpowszechniania wirusow na tak szeroka skale powinny nas zachecic do sprawdzania czy nasze personalne pliki sa naprawde bezpieczne. Tak wiec mozesz po prostu podjac usuwanie oprogramowania Cerber 4.0 z pomoca sprawdzonego oprogramowania antywirusowego takiego jak na przyklad FortectIntego i twoj komputer moze odzyskac dawny blask, jednakze nie mozna tego powiedziec o twoich plikach. Kompleksowe usuniecie skutkow dzialania wirusa Cerber 2.0 czy tez Cerber 3.0 ciagle wydaje sie trudne i jedynym sposobem na przeciwdzialanie skutkom ich dzialalnosci jest pamietanie o generowaniu kopii zapasowych swoich plikow.

Dodatkowo wazne jest to ze poprzednie wersje wirusa zawieraly raczej kosmetyczne zmiany, nowy wariant prezentuje sie calkiem inaczej. Autorzy tego typu wirusa staraja sie powiedziec ze program jest lepszy ze wzgledu na zastosowanie oprogramowania ktore jest w stanie wykryc dzialanie aplikacji antymalware, a takze zmiane sposobu szyfrowania plikow, teraz rozszerzenie dodawane do pliku posiada losowy ciag znakow a nie jak to mialo miejsce wczesniej – rozszerzenie .CERBER3. Dodatkowo coraz to wiecej plikow zostaje dodanych do tej listy. Nawet jezeli trudne moze sie wydac wykrycie jak i usuniecie oprogramowania Cerber v4.0 z zainfekowanego narzedzia to jest to calkowicie konieczne jezeli chcesz zadbac o bezpieczenstwo swojego komputera w przyszlosci.

Jakie działanie moze pomoc ci uniknac tego typu oprogramowania?

Zanim przejdziemy do mozliwosci ochrony komputera przed wirusem Cerber v4.0 to najpierw postaramy sie pokazac dwie głowne drogi poprzez ktore program sie rozpowszechnia: zlosliwe kampanie wysylania wiadomosci email a takze potencjalnie niechciane programy. Spam w dniu dzisiejszym juz nikogo nie dziwi, stad tez pomysl skorzystania z tej formy rozpowszechniania oprogramowania jest calkiem trafny, 2010 rok byl poczatkiem spadku zainteresowania ta forma, jednakze rok 2016 to lokalne zwiekszenie popularnosci tego sposobu rozpowszechniania. Czy moze byc to zwiazane z rosnaca popularnoscia zlosliwych aplikacji? Calkiem mozliwe. Wysylanie duzej ilosci wiadomosci spam w siec przynosi calkiem spore wyniki, nie ma zadnego powodu dla ktorego tworcy oprogramowania malware nie mieliby wykorzystywac go do swoich celow. Z tego powodu chcielibysmy cie ostrzec abys uwazal na korzystanie z podejrzanych jak i zainfekowanych wiadomosci email i unikal ich otwierania. Najczesciej tego typu wiadomosci beda pochodzic od nieznanych tworcow i beda dodawac ci zalaczniki do wysylanych wiadomosci. Badz uwazny jezeli chodzi o wiadomosci dostarczane ci przez organy rzadowe – hakerzy moga korzystac z tych adresow aby wzbudzic twoja czujnosc.

Korzystanie ze zlosliwych aplikacji to kolejna technika, która jest dosc aktywnie wykorzystywana przez podmioty rozpowszechniajace zlosliwe aplikacje. Denerwujace reklamy, niepotrzebne aktualizacje, wyskakujace znikad reklamy, wygrane losy na loterii to tylko mala czesc tego c moze nas spotkac jezeli chodzi o dystrybucje oprogramowania Cerber v4.0 w sieci. Uzytkownicy ktorzy skorzystali z takiej oferty pozwolili zlosliwe japlikacji zainstalowac sie na ich komputerze. Tak wiec mozesz sie zastanawiac skad mozesz wiedziec ze taka aplikacja jest niebezpieczna i w jaki sposob mogla sie zintegrowac z twoim systemem? Wlasciwie to nie jest to takie proste, jedynym skutecznym rozwiazaniem, ktore pomoze ci sprawdzic czy twoj komputer zostal zainfekowany czy tez nie jest regularne skanowanie twojego komputera sprawdzona aplikacja ktora ma ci pomoc pozbyc sie podejrzanych tresci z twojego komputera.

Wazne rzeczy dotyczące usuwania oprogramowania Cerber v4.0

Jezeli juz przeszedles do tej czesci artykulu to pewnie szukasz skutecznego sposobu na usuniecie oprogramowania Cerber v4.0. Wiedzac o tym ze ta aplikacja jest dosc powazna to nie powinienes marnowac czasu tylko czym predzej przejsc do procesu usuwania oprogramowania. Najnowsza wersja tego oprogramowania zostala poprawiona jesli chodzi o walke z oprogramowaniem antywirusowym, twoj program moze miec problem jezeli chodzi o sprawne wykrycie i usuniecie tej aplikacji. Tak wiec zanim przejdziesz do usuniecia oprogramowania Cerber v4.0 sugerujeym ci przejrzenie instrukcji ponizej, na koncu tego artykulu. Kiedy juz przejdziesz przez usuwanie wirusow powinienes przeprowadzic pelny skan oprogramowania i na stale usunac program Cerber v4.0

Instrukcja ręcznego usuwania wirusa Cerber v4.0

Ransomware: ręczne usuwanie ransomware w Trybie awaryjnym

Ważne! →

Przewodnik ręcznego usuwania może być zbyt skomplikowany dla zwykłych użytkowników komputerów. Przeprowadzenie go w sposób prawidłowy wymaga zaawansowanej wiedzy z zakresu informatyki (jeśli ważne pliki systemowe zostaną usunięte lub uszkodzone, może to skutkować uszkodzeniem całego systemu Windows) i może zająć wiele godzin. Dlatego też zdecydowanie zalecamy skorzystanie z automatycznej metody przedstawionej wyżej.

Krok 1. Przejdź do trybu awaryjnego z obsługą sieci

Ręczne usuwanie malware powinno być wykonywane w Trybie awaryjnym.

Windows 7 / Vista / XP

- Kliknij Start > Zamknij > Uruchom ponownie > OK.

- Kiedy twój komputer stanie się aktywny, zacznij naciskać przycisk F8 (jeśli to nie zadziała, spróbuj F2, F12, Del, itp. – wszystko zależy od modelu płyty głównej) wiele razy, aż zobaczysz okno Zaawansowane opcje rozruchu.

- Wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Windows 10 / Windows 8

- Kliknij prawym przyciskiem myszy przycisk Start i wybierz Ustawienia.

- Przewiń w dół i wybierz Aktualizacja i zabezpieczenia.

- Wybierz Odzyskiwanie po lewej stronie okna.

- Teraz przewiń w dół i znajdź sekcję Zaawansowane uruchamianie.

- Kliknij Uruchom ponownie teraz.

- Wybierz Rozwiązywanie problemów.

- Idź do Zaawansowanych opcji.

- Wybierz Ustawienia uruchamiania.

- Naciśnij Uruchom ponownie.

- teraz wciśnij 5 lub kliknij 5) Włącz tryb awaryjny z obsługą sieci.

Krok 2. Zamknij podejrzane procesy

Menedżer zadań systemu Windows to przydatne narzędzie, które wyświetla wszystkie procesy działające w tle. Jeśli malware uruchomiło proces, to musisz go zamknąć:

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań.

- Kliknij Więcej szczegółów.

- Przewiń w dół do sekcji Procesy w tle i wyszukaj wszystko, co wygląda podejrzanie.

- Kliknij prawym przyciskiem myszy i wybierz Otwórz lokalizację pliku.

- Wróć do procesu, kliknij na niego prawym przyciskiem myszy i wybierz Zakończ proces.

- Usuń zawartość złośliwego folderu.

Krok 3. Sprawdź Uruchamianie

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań systemu Windows.

- Idź do karty Uruchamianie.

- Kliknij prawym przyciskiem myszy na podejrzany program i wybierz Wyłącz.

Krok 4. Usuń pliki wirusów

Pliki powiązane z malware można znaleźć w różnych miejscach na komputerze. Oto instrukcje, które pomogą ci je znaleźć:

- Wpisz Czyszczenie dysku w wyszukiwarce Windows i naciśnij Enter.

- Wybierz dysk, który chcesz wyczyścić (C: to domyślny dysk główny i prawdopodobnie jest on tym, który zawiera złośliwe pliki).

- Przewiń w dół przez listę Pliki do usunięcia i wybierz następujące:

Tymczasowe pliki internetowe

Pliki do pobrania

Kosz

Pliki tymczasowe - Wybierz Wyczyść pliki systemowe.

- Możesz także poszukać innych złośliwych plików ukrytych w następujących folderach (wpisz te wpisy w wyszukiwaniu Windows i wciśnij Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Po zakończeniu, uruchom ponownie komputer w normalnym trybie.

Usuń Cerber v4.0 korzystająć z System Restore

-

Krok 1: Zresetuj swój komputer Safe Mode with Command Prompt

Windows 7 / Vista / XP- Kliknij Start → Shutdown → Restart → OK .

- Kiedy już włączysz swój komputer, zacznij wciskać przycisk F8 tak długo aż zobaczysz okno Advanced Boot Options

-

Wybierz $1$s z listy

Windows 10 / Windows 8- Wciśnij przycisk Power w oknie logowania oznaczonym Windows. Następnie wciśnij i przytrzmaj Shift, który znajduje się na twojej klawiaturze i wciśnij dodatkowo Restart.

- Teraz wybierz Troubleshoot → Advanced options → Startup Settings a na końcu dodatkowo wybierz Restart

-

Jak tylko włączysz swój komputer wybierz -Enable Safe Mode with Command Prompt w oknie Startup Settings

-

Krok 2: Przywróć ustawienia fabryczne i pliki systemowe

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

-

Teraz wybierz rstrui.exe a nastepnie kliknij Enter jeszcze raz.

-

Kiedy pokaże ci się nowe okno wybierz Next a nastepnie wybierz punkt przywracania systemu, który wypada przed zainstalowaniem Cerber v4.0. Zaraz po tym wybierz $3$s.

-

Teraz wybierz Yes aby rozpocząć przywracanie systemu

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

Bonus: przywróć swoje dane

Poradnik zaprezentowany powyżej powinien pomóc ci w usunieciu oprogramwania Cerber v4.0 z twojego komputera. Celem przywrócenia zaszyfrowanych danych prosze skorzystaj z dokladnego poradnika przygotowanego przez naszych ekspertow do spraw bezpieczenstwa usunwirusa.plCerber v4.0 nie pozostawia uzytkownikowi cienia szans na odzyskanie swoich danych. Jednakze moga byc jakies alternatywne sposoby odzyskania swoich danych niz korzystanie z oferty cyber przestepcow. Ponizej omawiamy trzy metody ktore moga ci pomoc odzyskac twoje personalne pliki.

Jezeli twoje pliki zostaly zaszyfrowane przez Cerber v4.0 mozesz skorzystac z podanych metod aby je przywrocic

Czy da się odwrócić szyfrowanie plików poprzez skorzystanie z Data Recovery Pro?

Niestety nie ma stu procentowej gwarancji sukcesu, jednakze zawsze istnieje szansa ze uda ci sie odzyskac chociaz pojedyncze pliki. Celem skorzystania z tej metody powinienes wczesniej suunac wirusa celem unikniecia problemow z szyfrowanie plikow.

- Pobierz Data Recovery Pro;

- Zapoznaj się z nastepującymi krokami Data Recovery a nastepnie zainstaluj program na swoim komputerze.

- Uruchom go a nastepnie przeskanuj swoj zaszyfrowany komputer w poszukiwaniu Cerber v4.0.

- Przywróć je

W jaki sposób opcja przywracania systemu Windows moze pomoc mi odzyskac dane?

Opcja przywracania systemu w systemie Windows pozwala na odzyskanie pojedynszych plikow. Jednakze aby moc z tego skorzystac lepiej bedzie wczesniej wlaczyc te funkcje. Jezeli zostala ona wlaczona wykonaj nastepujace kroki:

- Znajdź zaszyfrowany plik, który chcesz przywrócić i kliknij na nim prawym przyciskiem myszy

- Wybierz “Properties” a nastepnie przejdz do zakladki “Previous versions”

- Tutaj sprawdz dostepne kopie pliku w “Folder versions”. Powinienes wybrac wersje ktora cie interesuje i kliknac przycisk przywracania “Restore”

Dlaczego dobrze jest skorzystac z opcji ShadowExplorer do przywracania danych?

Mozesz z tego skorzystac tylko wtedy jezeli kopie woluminów sa ciagle na twoim komputerze. Jezeli program zdolal je usunac to niestety nie ma zadnych szans na odzyskanie twoich danych. Cerber v4.0 prawdopodobnie zdolal wyczyscic kopie zapasowe jednakze ciagle mozesz uruchomic sprawdzanie wykonujac kroki ponizej:

- Pobierz Shadow Explorer (http://shadowexplorer.com/);

- W odniesieniu do manadzera instalacji Shadow Explorer po prostu postepuj z pozostalymi krokami instalacji.

- Uruchom program, przejdz przez menu a nastepnie w górnym lewym roku kliknij dysk z zaszyfronwanymi danymi. Sprawdz jakie wystepuja tam foldery

- Kliknij prawym przyciskiem na folder ktory chcesz przywrocic i wybierz “Export”. Nastepnie wybierz gdzie chcesz go skladowac.

Na końcu powinienes dodatkowo pomyśleć o ochronie swojego komputera przed oprogramowaniem ransomware. Aby chronić swój komputer przed Cerber v4.0 i innym szkodliwym oprogramowaniem polecamy skorzystanie ze sprawdzonego oprogramowania antyszpiegującego takiego jak FortectIntego, SpyHunter 5Combo Cleaner lub Malwarebytes

Polecane dla ciebie:

Nie pozwól, by rząd cię szpiegował

Rząd ma wiele problemów w związku ze śledzeniem danych użytkowników i szpiegowaniem obywateli, więc powinieneś mieć to na uwadze i dowiedzieć się więcej na temat podejrzanych praktyk gromadzenia informacji. Uniknij niechcianego śledzenia lub szpiegowania cię przez rząd, stając się całkowicie anonimowym w Internecie.

Możesz wybrać różne lokalizacje, gdy jesteś online i uzyskać dostęp do dowolnych materiałów bez szczególnych ograniczeń dotyczących treści. Korzystając z Private Internet Access VPN, możesz z łatwością cieszyć się połączeniem internetowym bez żadnego ryzyka bycia zhakowanym.

Kontroluj informacje, do których dostęp może uzyskać rząd i dowolna inna niepożądana strona i surfuj po Internecie unikając bycia szpiegowanym. Nawet jeśli nie bierzesz udziału w nielegalnych działaniach lub gdy ufasz swojej selekcji usług i platform, zachowaj podejrzliwość dla swojego własnego bezpieczeństwa i podejmij środki ostrożności, korzystając z usługi VPN.

Kopie zapasowe plików do późniejszego wykorzystania w przypadku ataku malware

Problemy z oprogramowaniem spowodowane przez malware lub bezpośrednia utrata danych w wyniku ich zaszyfrowania może prowadzić do problemów z twoim urządzeniem lub do jego trwałego uszkodzenia. Kiedy posiadasz odpowiednie, aktualne kopie zapasowe, możesz z łatwością odzyskać dane po takim incydencie i wrócić do pracy.

Bardzo ważne jest, aby aktualizować kopie zapasowe po wszelkich zmianach na urządzeniu, byś mógł powrócić do tego nad czym aktualnie pracowałeś, gdy malware wprowadziło jakieś zmiany lub gdy problemy z urządzeniem spowodowały uszkodzenie danych lub wpłynęły negatywnie na wydajność.

Posiadając poprzednią wersję każdego ważnego dokumentu lub projektu, możesz oszczędzić sobie frustracji i załamania. Jest to przydatne, gdy niespodziewanie pojawi się malware. W celu przywrócenia systemu, skorzystaj z Data Recovery Pro.