Usuń wirusa BTC (Poradnik usuwania) - zaaktualizowano, kw. 2017

Instrukcja usuwania wirusa BTC

Czym jest Wirus BTC ransomware?

Jak niebezpieczny jest wirus BTC ransomware?

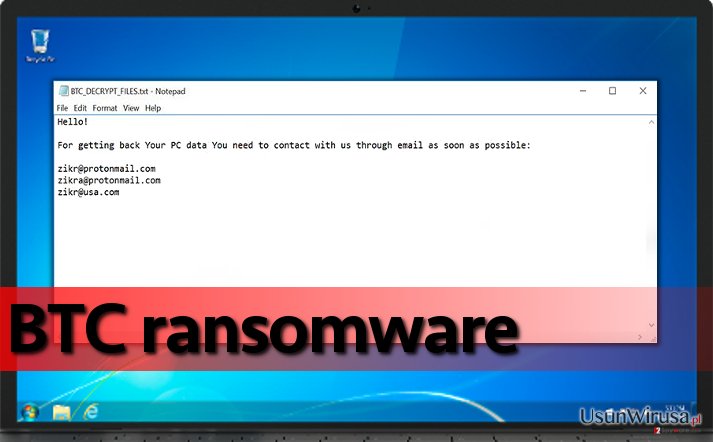

BTC jest wirusem, którego to mozna bylo zaobserwowac na koncu 2016roku. Znany jest takze jako wirus BTCLocker, ktory to pochodzi z tej samej rodziny wirusow co oprogramowanie Radamant ransomware. Niestety, tego typu oprogramowanie znane jest z tego ze moze szyfrowac wirusy i ciagle jest aktywne w internecie. Wysoko wierzymy w to, ze nazwa tego wirusa pochodzi od waluty o nazwie Bitcoin – walucie, ktora to najczesciej jest wykorzystywana do namawiania uzytkownikow do wykonania przelewu wzamian za odszyfrowanie plikow. Zaraz po tym jak aplikacja przeniknie do komputera wirus rozpoczyna szyfrowanie plikow i stara sie sprawic aby byly bezuzyteczne dodajac do nich rozszerzenie .BTC, zazwyczaj tyczy to sie tylko zainfekowanych plikow. Jak tylko aplikacja zakonczy swoja prace dostarcza uzytkownikowi notke o nazwie BTC_DECRYPT_FILES.txt lub IDR__BTC_DECRYPT_FILES.txt gdzie cyber przestepcy po krotce informuja ofiare o tym ze powinna skontaktowac sie z nimi tak szybko jak to tylko mozliwe. Tego typu wlasciwosci najczesciej spotkac mozna przy okazji wirusow XTBL , które to prosza ofiare o kontakt poprzez adres email. Autorzy wirusa BTCLocker prowadza komunikowanie sie z ofiarami pod adresami: zikr@protonmail.com, zikra@protonmail.com oraz zikr@usa.com. Jednakze powinienes rozwazyc czy w ogole warto wyslac email do cyber przestepcow. Sa oni przygotowani nie tylko pod wzgledem technicznym, ale takze psychologicznym, staraja sie wplywac na ludzi aby uzyskac jak najwiecej pieniedzy z platnosci. Niestety nie ma zadnej gwarancji odnosnie tego ze po wyslaniu pieniedzy otrzymamy program wlasciwy do odszyfrowania naszych danych. Zamiast myslec o odzyskaniu danych w ten sposob lepiej bedzie jezeli skorzystasz z opcji usuwania tego typu oprogramowania ze swojego komputera. Nastepnie bedziesz w stanie odzyskac swoje dane ze stworzonych przez siebie wczesniej kopii zapasowych lub tez korzystajac z dodatkowych sposobow odzyskiwania danych przedstawionych na koncu tego artykulu.

Tworcy wirusa BTC prosza o wplacenie od 0,5 do 1,5 bitcoina wzamian za narzedzie do deszyfrowania danych. WIerz nam, staraja sie robic co w ich mocy aby cie wystraszyc juz od chwili kiedy poraz pierwszy sie z nimi skontaktujesz. Mozesz zostac poinformowany ze uzyskanie ich klucza dostepu do jedyna mozliwosc deszyfrowania danych. Nastepnie mozesz dowiedziec sie ze otrzymasz kod zaraz po tym jak przelejesz odpowiednie srodki na ich konto. Jednakze Nie powinienes nic wplacac poniewaz masz do czynienia z hakerami. Celem sprawienia aby sytuacja byla jeszcze bardziej dramatyczna, autorzy oprogramowania BTCLocker moga zastraszyc cie abys wplacil jeszcze wiecej pieniedzy abys mial mozliwosc deszyfrowania wszystkich plikow a nie tylko tych wybranych . Niektore zlosliwe aplikacje sa zdolne nawet do usuwania plikow z komputera ofiary jak tylko stwierdzisz ich obecnosc na komputerze, dlatego tak wazne jest usuniecie oprogramowania BTCLocker czy tez dowolnego innego zlosliwego wirusa z twojego komputera jak tylko dowiesz sie o jego obecnosci. Z pewnoscia nie pomoze to odzyskac zaszyfrowanych plikow, ale pomoze chronic twoj komputer przed wieksza iloscia problemow jak i infekcji. Dlatego tez polecamy ci przeprowadzenie usuwania wirusa BTC z pomoca specjalnego profesjonalnego oprogramowania. Ze swojej strony mozemy doradzic zastosowani FortectIntego lub tez SpyHunter 5Combo Cleaner

W jaki sposób rozpowszechnia się tego typu oprogramowanie?

Wirus BTCLocker nie jest rozpowszechniany korzystajac z jakichs wyszukanych technik. Najczesciej jest on dostarczany uzytkownikowi w formie zlosliwej wiadomosci email . Oznacza to ze powinienes byc niesamowicie ostrozny podczas otwierania wiadmosci email, zwlaszcza jezeli masz do czynienia z nieznanym nadawca. Prosze nigdy nie wierzyc wiadomosciom, ktore beda staraly sie cie przekonac do potwierdzenia swojej tozsamosci, powinienes takze uwazac na serwowane przez takie programy zalaczniki. Pamietaj o tym ze cyber przestepcy dosc czesto wykorzystuja roznorakie techniki aby stworzyc wrazenie ze tego typu wiadomosci sa sprawdzone i zwiazane z powaznymi firmami. Nie mowimy tutaj tylko o zalaczaniu obrazkow w postaci logo. Oprocz tego mozesz natknac sie na dlugie wiadomosci przekonujace do otwarcia zalacznikow wiadomosci. Jezeli uzytkownik da sie nabrac na tego typu trik i dojdzie do otwarcia zlosliwego zalacznika to zloslwie oprogramowanie moze dosc latwo przeniknac do systemu i zaczac szyfrowac wazne dla ciebie pliki. Podsumowujac, powinienes byc wyjatkowo ostrozny i uwazac na co klikasz i pomysl conajmniej dwukrotnie zanim pozwolisz na szyfrowanie waznych dla ciebie plikow.

Poradnik usuwania oprogramowania BTC ransomware

Wirus BTC powinien zostac usuniety z twojego komputera tak szybko jak to tylko mozliwe. Jest on niezmiernie niebezpieczny i jest w stanie uszkadzac wazne dla ciebie pliki, moze wzamian za pozostawienie cie w spokoju rzadac wielkich pieniedzy, oprocz tego moze instalowac dodatkowe zlosliwe oprogramowanei na twoim kompuetrze, tak wiec nie trzeba chyba dodawac ze im predzej zdecydujesz sie na jego usuniecie tym lepiej dla ciebie i dla twojego komputera. Celem usuneicia wirusa BTC powinienes skorzystac z oprogramowania antymalware. Ze swojej strony polecamy skorzystanie z FortectIntego, SpyHunter 5Combo Cleaner lub tez Malwarebytes. Te aplikacja sa dosc silne i pozwalaja na efektywne usuwanie wirusow z twojego komputera. Oprocz tego jezeli korzystasz z silnego oprogramowania antywirusowego zawsze mozesz dokonac jego aktualizacji i przejsc przez usuwanie oprogramowania BTCLocker. Pamietaj o tym ze tego typu oprogramowanie moze blokowac dostep do programu, w tym wypadku bedziesz musial zresetowac swoj komputer do trybu awaryjnego. Dokladna instrukcje usuwania wirusa BTW znajdziesz ponizej.

Instrukcja ręcznego usuwania wirusa BTC

Ransomware: ręczne usuwanie ransomware w Trybie awaryjnym

Wirus BTC moze starac sie zablokowac usuwanie siebie samego. Jezeli nie jestes w stanie uruchomic oprogramowania antywirusowego przejdz prosze do zablokowania wirusa obecnego na swoim komputerze.

Ważne! →

Przewodnik ręcznego usuwania może być zbyt skomplikowany dla zwykłych użytkowników komputerów. Przeprowadzenie go w sposób prawidłowy wymaga zaawansowanej wiedzy z zakresu informatyki (jeśli ważne pliki systemowe zostaną usunięte lub uszkodzone, może to skutkować uszkodzeniem całego systemu Windows) i może zająć wiele godzin. Dlatego też zdecydowanie zalecamy skorzystanie z automatycznej metody przedstawionej wyżej.

Krok 1. Przejdź do trybu awaryjnego z obsługą sieci

Ręczne usuwanie malware powinno być wykonywane w Trybie awaryjnym.

Windows 7 / Vista / XP

- Kliknij Start > Zamknij > Uruchom ponownie > OK.

- Kiedy twój komputer stanie się aktywny, zacznij naciskać przycisk F8 (jeśli to nie zadziała, spróbuj F2, F12, Del, itp. – wszystko zależy od modelu płyty głównej) wiele razy, aż zobaczysz okno Zaawansowane opcje rozruchu.

- Wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Windows 10 / Windows 8

- Kliknij prawym przyciskiem myszy przycisk Start i wybierz Ustawienia.

- Przewiń w dół i wybierz Aktualizacja i zabezpieczenia.

- Wybierz Odzyskiwanie po lewej stronie okna.

- Teraz przewiń w dół i znajdź sekcję Zaawansowane uruchamianie.

- Kliknij Uruchom ponownie teraz.

- Wybierz Rozwiązywanie problemów.

- Idź do Zaawansowanych opcji.

- Wybierz Ustawienia uruchamiania.

- Naciśnij Uruchom ponownie.

- teraz wciśnij 5 lub kliknij 5) Włącz tryb awaryjny z obsługą sieci.

Krok 2. Zamknij podejrzane procesy

Menedżer zadań systemu Windows to przydatne narzędzie, które wyświetla wszystkie procesy działające w tle. Jeśli malware uruchomiło proces, to musisz go zamknąć:

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań.

- Kliknij Więcej szczegółów.

- Przewiń w dół do sekcji Procesy w tle i wyszukaj wszystko, co wygląda podejrzanie.

- Kliknij prawym przyciskiem myszy i wybierz Otwórz lokalizację pliku.

- Wróć do procesu, kliknij na niego prawym przyciskiem myszy i wybierz Zakończ proces.

- Usuń zawartość złośliwego folderu.

Krok 3. Sprawdź Uruchamianie

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań systemu Windows.

- Idź do karty Uruchamianie.

- Kliknij prawym przyciskiem myszy na podejrzany program i wybierz Wyłącz.

Krok 4. Usuń pliki wirusów

Pliki powiązane z malware można znaleźć w różnych miejscach na komputerze. Oto instrukcje, które pomogą ci je znaleźć:

- Wpisz Czyszczenie dysku w wyszukiwarce Windows i naciśnij Enter.

- Wybierz dysk, który chcesz wyczyścić (C: to domyślny dysk główny i prawdopodobnie jest on tym, który zawiera złośliwe pliki).

- Przewiń w dół przez listę Pliki do usunięcia i wybierz następujące:

Tymczasowe pliki internetowe

Pliki do pobrania

Kosz

Pliki tymczasowe - Wybierz Wyczyść pliki systemowe.

- Możesz także poszukać innych złośliwych plików ukrytych w następujących folderach (wpisz te wpisy w wyszukiwaniu Windows i wciśnij Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Po zakończeniu, uruchom ponownie komputer w normalnym trybie.

Usuń BTC korzystająć z System Restore

Jezeli uruchomienie komputera w trybie awaryjnym nie pomoglo ci zablokowac oprogramowania postaraj sie wykorzystac metode przywracania systemu:

-

Krok 1: Zresetuj swój komputer Safe Mode with Command Prompt

Windows 7 / Vista / XP- Kliknij Start → Shutdown → Restart → OK .

- Kiedy już włączysz swój komputer, zacznij wciskać przycisk F8 tak długo aż zobaczysz okno Advanced Boot Options

-

Wybierz $1$s z listy

Windows 10 / Windows 8- Wciśnij przycisk Power w oknie logowania oznaczonym Windows. Następnie wciśnij i przytrzmaj Shift, który znajduje się na twojej klawiaturze i wciśnij dodatkowo Restart.

- Teraz wybierz Troubleshoot → Advanced options → Startup Settings a na końcu dodatkowo wybierz Restart

-

Jak tylko włączysz swój komputer wybierz -Enable Safe Mode with Command Prompt w oknie Startup Settings

-

Krok 2: Przywróć ustawienia fabryczne i pliki systemowe

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

-

Teraz wybierz rstrui.exe a nastepnie kliknij Enter jeszcze raz.

-

Kiedy pokaże ci się nowe okno wybierz Next a nastepnie wybierz punkt przywracania systemu, który wypada przed zainstalowaniem BTC. Zaraz po tym wybierz $3$s.

-

Teraz wybierz Yes aby rozpocząć przywracanie systemu

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

Bonus: przywróć swoje dane

Poradnik zaprezentowany powyżej powinien pomóc ci w usunieciu oprogramwania BTC z twojego komputera. Celem przywrócenia zaszyfrowanych danych prosze skorzystaj z dokladnego poradnika przygotowanego przez naszych ekspertow do spraw bezpieczenstwa usunwirusa.plW wiekszosci przypadkow zlosliwe ataki na twoj komputer oznaczaja jedynie strate personalnych danych, chyba ze na swoim komputerze posiadasz kopie zapasowa, w innym wypadku przywrocenie danych moze byc wyjatkowo trudne. Nie jest mozliwe takze przeforsowanie wirusa atakiem slownikowym ze wzgledu na to ze haslo jest dosc dlugie i jednoczesnie skomplikowane, nawet najsilniejsze komputery mialy by problem z jego zlamaniem i trwaloby to wiele lat. Jednakze istnieja takze dodatkowe metody z ktorych mozesz skorzystac ktore to moga ci pomoc odzyskac dane zaszyfrowane przez oprogramowanie wirusowe BTC.

Jezeli twoje pliki zostaly zaszyfrowane przez BTC mozesz skorzystac z podanych metod aby je przywrocic

Przywroc zaszyfrowane dane korzystajac z Data Recovery Pro

Data Recovery Pro jest sprawdzonym oprogramowaniem, ktore moze przywracac pliki zaszyfrowane, uszkodzone, a nawet usuniete. Wykorzystaj program tak jak opisalismy ponizej:

- Pobierz Data Recovery Pro;

- Zapoznaj się z nastepującymi krokami Data Recovery a nastepnie zainstaluj program na swoim komputerze.

- Uruchom go a nastepnie przeskanuj swoj zaszyfrowany komputer w poszukiwaniu BTC.

- Przywróć je

Skorzystaj z opcji przywracania systemu Windows

Mozesz wykorzystac przywracanie systemu Windows do przywracania najcenniejszych dla ciebie plikow. Pamietaj o tym ze mozesz wykorzystac te metode wtedy i tylko wtedy gdy byla ona wlaczona przed atakiem wirusa BTCLocker. Ponizej opisujemy opis skutecznego wykorzystania metody:

- Znajdź zaszyfrowany plik, który chcesz przywrócić i kliknij na nim prawym przyciskiem myszy

- Wybierz “Properties” a nastepnie przejdz do zakladki “Previous versions”

- Tutaj sprawdz dostepne kopie pliku w “Folder versions”. Powinienes wybrac wersje ktora cie interesuje i kliknac przycisk przywracania “Restore”

Wykorzystaj narzedzie Radamant celem odzyskania plikow zaszyfrowanych przez oprogramowanie BTCLocker

Jezeli jestes w wyjatkowej potrzebie zawsze mozesz sprobowac odszyfrowac pliki korzystajac z oprogramowania Radamant decrypter. Jednakze ze swojej strony nie jestesmy w stanie zagwarantowac ze tego typu narzedzie ci pomoze ze wzgledu na to ze zostalo stworzone z mysla o innym wirusie.

Na końcu powinienes dodatkowo pomyśleć o ochronie swojego komputera przed oprogramowaniem ransomware. Aby chronić swój komputer przed BTC i innym szkodliwym oprogramowaniem polecamy skorzystanie ze sprawdzonego oprogramowania antyszpiegującego takiego jak FortectIntego, SpyHunter 5Combo Cleaner lub Malwarebytes

Polecane dla ciebie:

Nie pozwól, by rząd cię szpiegował

Rząd ma wiele problemów w związku ze śledzeniem danych użytkowników i szpiegowaniem obywateli, więc powinieneś mieć to na uwadze i dowiedzieć się więcej na temat podejrzanych praktyk gromadzenia informacji. Uniknij niechcianego śledzenia lub szpiegowania cię przez rząd, stając się całkowicie anonimowym w Internecie.

Możesz wybrać różne lokalizacje, gdy jesteś online i uzyskać dostęp do dowolnych materiałów bez szczególnych ograniczeń dotyczących treści. Korzystając z Private Internet Access VPN, możesz z łatwością cieszyć się połączeniem internetowym bez żadnego ryzyka bycia zhakowanym.

Kontroluj informacje, do których dostęp może uzyskać rząd i dowolna inna niepożądana strona i surfuj po Internecie unikając bycia szpiegowanym. Nawet jeśli nie bierzesz udziału w nielegalnych działaniach lub gdy ufasz swojej selekcji usług i platform, zachowaj podejrzliwość dla swojego własnego bezpieczeństwa i podejmij środki ostrożności, korzystając z usługi VPN.

Kopie zapasowe plików do późniejszego wykorzystania w przypadku ataku malware

Problemy z oprogramowaniem spowodowane przez malware lub bezpośrednia utrata danych w wyniku ich zaszyfrowania może prowadzić do problemów z twoim urządzeniem lub do jego trwałego uszkodzenia. Kiedy posiadasz odpowiednie, aktualne kopie zapasowe, możesz z łatwością odzyskać dane po takim incydencie i wrócić do pracy.

Bardzo ważne jest, aby aktualizować kopie zapasowe po wszelkich zmianach na urządzeniu, byś mógł powrócić do tego nad czym aktualnie pracowałeś, gdy malware wprowadziło jakieś zmiany lub gdy problemy z urządzeniem spowodowały uszkodzenie danych lub wpłynęły negatywnie na wydajność.

Posiadając poprzednią wersję każdego ważnego dokumentu lub projektu, możesz oszczędzić sobie frustracji i załamania. Jest to przydatne, gdy niespodziewanie pojawi się malware. W celu przywrócenia systemu, skorzystaj z Data Recovery Pro.