Usuń TeslaCrypt 4.0 (Poprawione instrukcje)

Instrukcja usuwania TeslaCrypt 4.0

Czym jest TeslaCrypt 4.0?

Nowe fakty na temat wirusa TeslaCrypt 4.0

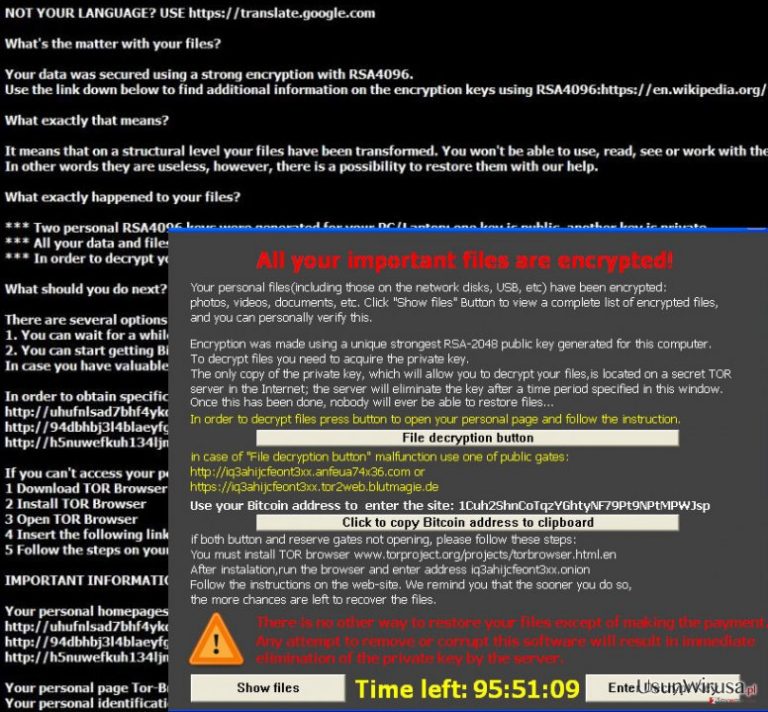

Ostatnimi czasy cyber przestepcy ujawnili nowa wersje wirusa TeslaCrypt, TeslaCrypt 2.0 oraz TeslaCrypt 3.0, która przyjela nazwe TeslaCrypt 4.0. Jak wiekszosc zagrozen tego rodzaju ten programransomware szyfruje wazne dla uzytkownika informacja i dostarcza komunikat w ktorym prosi o zaplacenie grzywny wzamian za odszyfrowanie danych. Udało sie nam ustalic ze ten program malware posiada kilka zaaktualizowanych funkcji. Dlatego tez jestesmy tutaj aby poinformowac cie o nich i opcjach jakie masz jezeli zostaniesz zainfekowany tym wirusem. Dodatkowo postaramy sie wyjasnic ci w jaki sposob mozesz usunac TeslaCrypt 4.0 ze swojego komputera i odzyskac swoje pliki. Prosze zauwaz ze jest to jedna z bardziej efektywnych dróg do usuniecia tego zagrozenia z twojego komputera korzystajac z FortectIntego

Czy TeslaCrypt 4.0 posiada swoją zaaktualizowaną wersję?

Jak juz wspominalismy, oprogramowanie TeslaCrypt 4.0 jest nowa wersja oprogramowania TeslaCrypt, która zostala przez nas zauwazona wiecej niz rok temu. Jednakze udalo sie nam ja zauwazyc kilka tygodni temu, tak wiec ciagle nie mamy za duzo informacji o tym programie. Mimo tego wyglada na to ze autorzy tego wirusa zdecydowali sie na pogorszenie sytuacji poprzez naprwienie bledów zauwazalnych w poprzednich wersjach programu. TeslaCrypt 4.0 nie dodaje juz rozszerzenia do zainfekowanych plikow, tak wiec pewnie nie dowiesz sie nawet jakie pliki zostaly zablokowane. Co wiecej poprzednia wersja wirusa szyfrowala tylko pliki wieksze niz 4GB, teraz rozmiar nie ma znaczenia. Jak tylko program zakonczy proces szyfrowania pozostawia nastepujace pliki w twoim systemie:

%UserProfile%\Desktop\RECOVER[5_chars].html

%UserProfile%\Desktop\RECOVER[5_chars].png

%UserProfile%\Desktop\RECOVER[5_chars].txt

%UserProfile%\Documents\[random].exe

%UserProfile%\Documents\recover_file.txt

Dodatkowo wyglada na to ze najnowsza wersja TeslaCrypt oferuje algorytm do szyfrowania twoich plikow – RSA 4096, zamiast kodu dotychczasowego – RSA 2048. Jezeli ten wirus zdolal juz przeniknac do twojego komputera i szukasz narzedzia do deszyfrowania twojego komputera mozesz z powodzeniem korzystac z Photorec lub tez R-studio. Niestety nie ma zadnego narzedzia do deszyfrowania plikow powiazanych z TeslaCrypt.

W jaki sposób mogę zostać zainfekowany?

Od dawna wiadomo ze program zostal wzbogadzony o dodatki do poprzedniej struktury ransomware, glowny cel oprogramowania pozostaje ten sam. Mozesz zostac zainfekowany wirusem TeslaCrypt 4.0 poprzez wiadomosci spam ktore zawieraja podejrzane tresci. Jak tylko otworzysz te wiadomosc wirus zacznie szyfrowac twoje pliki. Pozniej wygeneruje on 2 klucze dla zaszyfrowanych plikow – prywatny jak i publiczny. Publiczny pozwala komukolwiek na odszyfrowanie plikow z innego systemu, jednakze aby miec ponowny dostep do tych plikow powstal klucz prywatny. Z tego powodu potrzebujesz az 2 klucze celem otrzymania dostepu do swoich informacji.

Co wiecej, cyber przestepcy staraja sie pomoc ofierze podajac calkiem prosto wygladajace rozwiazania problemu. Lecz niestety ich cel pozostaje niezmienny – przechytrzyc uzytkownika aby myslal ze zaplata grzywny to jedyny mozliwy sposob na odzyskanie danych. Oprocz tego warto dodac ze uzytkownik nie powinien zachowywac sie tak jak chca tego cyber przestepcy, powinien raczej myslec o usunieciu tego oprogramowania z systemu. Jezeli masz za duzo pieniedzy mozesz sprobowac przeprowadzic tranzakcje i miec nadzieje ze cyber przestepcy okaza sie dla ciebie laskawi. Jednakze nie jest to zbyt prawdopodobne. Co wiecej nalezy uwazac poniewaz wirus moze przeniknac do komputera poprzez roznego rodzaju exploity, ktory takze moga przeniknac do komputera niezaleznie od innego oprogramowania. Jak pewnie widzisz konsekwencje sa druzgoczace. Jezeli jestes jednym z tych uzytkownikow ktorzy zostali zainfekowani przez Teslacrypt 4.0 to sprawdz nastepna strone celem dowiedzenia sie wiecej na temat usuwania tego oprogramowania.

W jaki sposob moge usunac TeslaCrypt 4.0?

Jezeli jestes zainfekowany to chcielibysmy pokazac ci proces usuwania tego typu oprogramowania. Po pierwsze chcemy cie ostrzec ze nie powinienes skupiac sie na manualnym usuwaniu oprogramowania chyba ze jestes specjalista z zakresu IT. Chcemy odsunac cie od tej opcji poniewaz usuwanie TeslaCrypt 4.0 samodzielnie moze prowadzic do wiekszej ilosci problemow. W nawiazaniu do naszych ekspertow do spraw bezpieczenstwa, tylko automatyczne usuwanie plikow jest wlasciwa opcja w tej sytuacji, tak wiec dobrze byloby gdybys zainstalowal FortectIntego lub tez Malwarebytes. Zauwaz ze majac do czynienia z ta wersja TeslaCrypt mozesz zauwazyc ze oprogramowanie antywirusowe moze takze byc zablokowane. Z tego powodu jedynym mozliwym rozwiazaniem jest usuniecie TeslaCrypt 4.0 z pomoca poradnika ponizej poprzez wylaczenie jego funkcji.

Instrukcja ręcznego usuwania TeslaCrypt 4.0

Ransomware: ręczne usuwanie ransomware w Trybie awaryjnym

Ważne! →

Przewodnik ręcznego usuwania może być zbyt skomplikowany dla zwykłych użytkowników komputerów. Przeprowadzenie go w sposób prawidłowy wymaga zaawansowanej wiedzy z zakresu informatyki (jeśli ważne pliki systemowe zostaną usunięte lub uszkodzone, może to skutkować uszkodzeniem całego systemu Windows) i może zająć wiele godzin. Dlatego też zdecydowanie zalecamy skorzystanie z automatycznej metody przedstawionej wyżej.

Krok 1. Przejdź do trybu awaryjnego z obsługą sieci

Ręczne usuwanie malware powinno być wykonywane w Trybie awaryjnym.

Windows 7 / Vista / XP

- Kliknij Start > Zamknij > Uruchom ponownie > OK.

- Kiedy twój komputer stanie się aktywny, zacznij naciskać przycisk F8 (jeśli to nie zadziała, spróbuj F2, F12, Del, itp. – wszystko zależy od modelu płyty głównej) wiele razy, aż zobaczysz okno Zaawansowane opcje rozruchu.

- Wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Windows 10 / Windows 8

- Kliknij prawym przyciskiem myszy przycisk Start i wybierz Ustawienia.

- Przewiń w dół i wybierz Aktualizacja i zabezpieczenia.

- Wybierz Odzyskiwanie po lewej stronie okna.

- Teraz przewiń w dół i znajdź sekcję Zaawansowane uruchamianie.

- Kliknij Uruchom ponownie teraz.

- Wybierz Rozwiązywanie problemów.

- Idź do Zaawansowanych opcji.

- Wybierz Ustawienia uruchamiania.

- Naciśnij Uruchom ponownie.

- teraz wciśnij 5 lub kliknij 5) Włącz tryb awaryjny z obsługą sieci.

Krok 2. Zamknij podejrzane procesy

Menedżer zadań systemu Windows to przydatne narzędzie, które wyświetla wszystkie procesy działające w tle. Jeśli malware uruchomiło proces, to musisz go zamknąć:

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań.

- Kliknij Więcej szczegółów.

- Przewiń w dół do sekcji Procesy w tle i wyszukaj wszystko, co wygląda podejrzanie.

- Kliknij prawym przyciskiem myszy i wybierz Otwórz lokalizację pliku.

- Wróć do procesu, kliknij na niego prawym przyciskiem myszy i wybierz Zakończ proces.

- Usuń zawartość złośliwego folderu.

Krok 3. Sprawdź Uruchamianie

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań systemu Windows.

- Idź do karty Uruchamianie.

- Kliknij prawym przyciskiem myszy na podejrzany program i wybierz Wyłącz.

Krok 4. Usuń pliki wirusów

Pliki powiązane z malware można znaleźć w różnych miejscach na komputerze. Oto instrukcje, które pomogą ci je znaleźć:

- Wpisz Czyszczenie dysku w wyszukiwarce Windows i naciśnij Enter.

- Wybierz dysk, który chcesz wyczyścić (C: to domyślny dysk główny i prawdopodobnie jest on tym, który zawiera złośliwe pliki).

- Przewiń w dół przez listę Pliki do usunięcia i wybierz następujące:

Tymczasowe pliki internetowe

Pliki do pobrania

Kosz

Pliki tymczasowe - Wybierz Wyczyść pliki systemowe.

- Możesz także poszukać innych złośliwych plików ukrytych w następujących folderach (wpisz te wpisy w wyszukiwaniu Windows i wciśnij Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Po zakończeniu, uruchom ponownie komputer w normalnym trybie.

Usuń TeslaCrypt 4.0 korzystająć z System Restore

-

Krok 1: Zresetuj swój komputer Safe Mode with Command Prompt

Windows 7 / Vista / XP- Kliknij Start → Shutdown → Restart → OK .

- Kiedy już włączysz swój komputer, zacznij wciskać przycisk F8 tak długo aż zobaczysz okno Advanced Boot Options

-

Wybierz $1$s z listy

Windows 10 / Windows 8- Wciśnij przycisk Power w oknie logowania oznaczonym Windows. Następnie wciśnij i przytrzmaj Shift, który znajduje się na twojej klawiaturze i wciśnij dodatkowo Restart.

- Teraz wybierz Troubleshoot → Advanced options → Startup Settings a na końcu dodatkowo wybierz Restart

-

Jak tylko włączysz swój komputer wybierz -Enable Safe Mode with Command Prompt w oknie Startup Settings

-

Krok 2: Przywróć ustawienia fabryczne i pliki systemowe

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

-

Teraz wybierz rstrui.exe a nastepnie kliknij Enter jeszcze raz.

-

Kiedy pokaże ci się nowe okno wybierz Next a nastepnie wybierz punkt przywracania systemu, który wypada przed zainstalowaniem TeslaCrypt 4.0. Zaraz po tym wybierz $3$s.

-

Teraz wybierz Yes aby rozpocząć przywracanie systemu

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

Na końcu powinienes dodatkowo pomyśleć o ochronie swojego komputera przed oprogramowaniem ransomware. Aby chronić swój komputer przed TeslaCrypt 4.0 i innym szkodliwym oprogramowaniem polecamy skorzystanie ze sprawdzonego oprogramowania antyszpiegującego takiego jak FortectIntego, SpyHunter 5Combo Cleaner lub Malwarebytes

Polecane dla ciebie:

Nie pozwól, by rząd cię szpiegował

Rząd ma wiele problemów w związku ze śledzeniem danych użytkowników i szpiegowaniem obywateli, więc powinieneś mieć to na uwadze i dowiedzieć się więcej na temat podejrzanych praktyk gromadzenia informacji. Uniknij niechcianego śledzenia lub szpiegowania cię przez rząd, stając się całkowicie anonimowym w Internecie.

Możesz wybrać różne lokalizacje, gdy jesteś online i uzyskać dostęp do dowolnych materiałów bez szczególnych ograniczeń dotyczących treści. Korzystając z Private Internet Access VPN, możesz z łatwością cieszyć się połączeniem internetowym bez żadnego ryzyka bycia zhakowanym.

Kontroluj informacje, do których dostęp może uzyskać rząd i dowolna inna niepożądana strona i surfuj po Internecie unikając bycia szpiegowanym. Nawet jeśli nie bierzesz udziału w nielegalnych działaniach lub gdy ufasz swojej selekcji usług i platform, zachowaj podejrzliwość dla swojego własnego bezpieczeństwa i podejmij środki ostrożności, korzystając z usługi VPN.

Kopie zapasowe plików do późniejszego wykorzystania w przypadku ataku malware

Problemy z oprogramowaniem spowodowane przez malware lub bezpośrednia utrata danych w wyniku ich zaszyfrowania może prowadzić do problemów z twoim urządzeniem lub do jego trwałego uszkodzenia. Kiedy posiadasz odpowiednie, aktualne kopie zapasowe, możesz z łatwością odzyskać dane po takim incydencie i wrócić do pracy.

Bardzo ważne jest, aby aktualizować kopie zapasowe po wszelkich zmianach na urządzeniu, byś mógł powrócić do tego nad czym aktualnie pracowałeś, gdy malware wprowadziło jakieś zmiany lub gdy problemy z urządzeniem spowodowały uszkodzenie danych lub wpłynęły negatywnie na wydajność.

Posiadając poprzednią wersję każdego ważnego dokumentu lub projektu, możesz oszczędzić sobie frustracji i załamania. Jest to przydatne, gdy niespodziewanie pojawi się malware. W celu przywrócenia systemu, skorzystaj z Data Recovery Pro.