Usuń TeslaCrypt 3.0 (Darmowy poradnik)

Instrukcja usuwania TeslaCrypt 3.0

Czym jest TeslaCrypt 3.0?

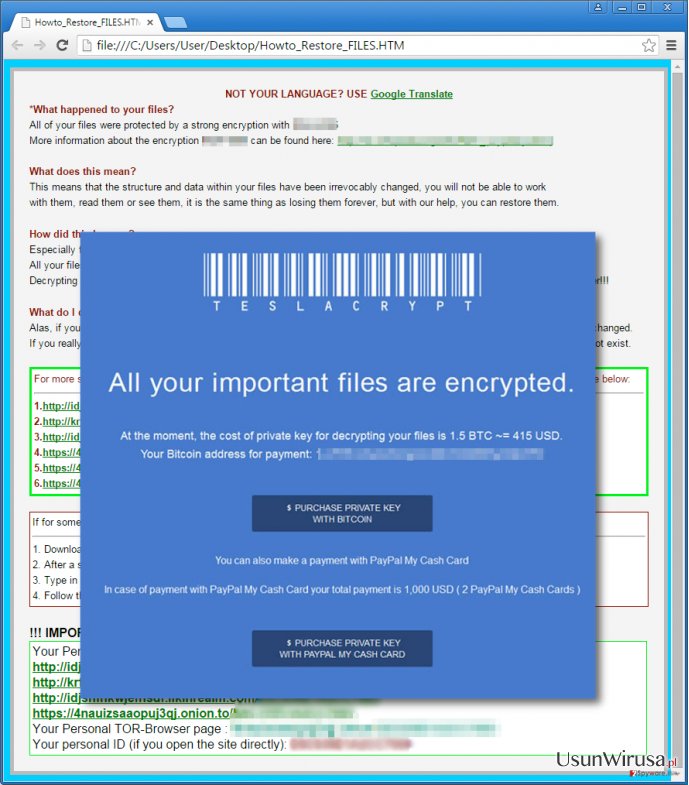

TeslaCrypt 3.0 jest najnowszym wariantem ransomware TeslaCrypt. Ten wirus funkconuje tak jak każdy inny ransomware – szyfruje pliki ofiary i prosi, aby zapłacić okup w zamian za klucz deszyfrowania. W tym artykule, będziemy dyskutować, jak działa ten wirus, jak może dostać się do komputera i jak usunąć wirusa TeslaCrypt 3.0.

W jaki sposób TeslaCrypt 3.0 pracuje?

Gdy wirus TeslaCrypt 3.0 wejdzie do systemu komputerowego, to po cichu wykonuje pewne czynności, aby ustawić wszystko i przygotować się do procesu szyfrowania. Przede wszystkim, umieszcza plik .exe w systemie komputerowym, a następnie dodaje się wartość klucza autorun (podobno, zwaną Merry Xmas.in), która gwarantuje, że ten szkodliwy proces rozpocznie się przy następnym uruchomieniu komputera. Niestety, po kolejnym restarcie systemu szkodnik ten rozpoczyna proces fatalnego szyfrowania, które skanuje komputer, wykrywa pliki osobiste i zaszyfrowuje je, więc nie można ich potem otworzyć. Wirus ten podobno zmienia nazwy zaszyfrowanych plików przez dodanie jednego z następujących rozszerzeń – .XXX, .TTT, .CCC, .VVV, .MP3 lub .MICRO.

Po zakończeniu procesu szyfrowania, ten ransomware pozostawia informacje o okupie w każdym zainfekowanym folderze, który przechowuje zaszyfrowane pliki. Nota ta mówi, że osobiste pliki są „chronione” przez silny klucz szyfrujący. Mówi, że możesz albo czekać na cud i zapłacić okup dwukrotnie, lub przywrócić dane w prosty sposób. Mówi, że można łatwo uzyskać pliki z powrotem płacąc okup za pośrednictwem systemu płatności Bitcoin. Jednak nie polecamy wierzyć niczemu, co ci cyberprzestępcy mówią; bo jest mało prawdopodobne, że mają zamiar włożyć jakikolwiek wysiłek w twoje odzyskanie plików.

Jak TeslaCrypt 3.0 udało się porwać mój komputer?

Jeśli nie masz pojęcia, jak to zagrożenie trojanowe wśliznęło się do systemu komputerowego, przeczytaj poniższe informacje:

- Wirus TeslaCrypt 3.0 jest najczęściej rozprzestrzeniany za pośrednictwem zainfekowanych wiadomości e-mail, więc upewnij się, że trzymasz się z dala od e-maili, które pochodzą od nieznanych nadawców. Zwłaszcza z dala od załączników, które mogą znajdować się w takich e-mailach. Należy zdawać sobie sprawę z faktu, że często przychodzce szkodliwe pliki są ukryte i mogą one wydawać się być bezpiecznymi plikami na pierwszy rzut oka.

- Jeśli jesteś zainfekowany złośliwym oprogramowaniem, musisz upewnić się, że CAŁKOWICIE usuniesz samego wirusa i jak komponenty z nim związane. W przeciwnym razie niektóre resztki złośliwych aplikacji, na przykład Trojany, możgą zbierać informacje o komputerze, a następnie pobrać na niego takie zagrożenia jak TeslaCrypt 3,0. Podobno jeden z tych trojanów, które może zainstalować TeslaCrypt nazywa się Miuref.B Trojan.

- Trzymaj się z dala od ofert do aktualizacji oprogramowania, jeśli dotrą do ciebie w postaci reklam pop-up lub nowych zakładek. Należy pamiętać, że szkodliwe programy mogą być powiązane z takimi nieuczciwymi aktualizacjami oprogramowania, więc należy być ostrożnym i nie nabrać się na sztuczki takich oszustów. Należy pobierać aktualizacje oprogramowania tylko z wiarygodnych źródeł, na przykład, z oficjalnej strony dewelopera.

Aby usunąć TeslaCrypt 3.0, znajdź i usuń wszystkie jego pliki. Jeśli nie wiesz jak to zrobić, należy zapoznać się z instrukcjami usuwania TeslaCrypt 3.0, które są dostępne na stronie 2.

Instrukcje usuwania TeslaCrypt 3.0

Mówiąc o ransomware, zalecamy wybranie opcji automatycznego usuwania, ponieważ masz do czynienia z podstępnym i ciężkim wirusem, który może spowodować wiele szkód na komputerze. Zalecamy zainstalowanie programu FortectIntego lub Webroot SecureAnywhere AntiVirus oraz przeskanowanie komputera w poszukiwaniu szkodliwych plików. Takie narzędzie do usuwania złośliwego oprogramowania może wykryć i trwale wyeliminować wszystkie szkodliwe pliki, które należą do TeslaCrypt 3.0. Jeśli jednak wciąż wolisz wybrać opcję ręcznego usuwania, przewijaj tę stronę, aż znajdziesz instrukcje usuwania ręcznego ransomware.

W jaki sposób odszyfrować moje pliki?

Niestety, wirus TeslaCrypt 3,0 został zaktualizowany i podobno jest teraz prawie niemożliwe odszyfrowanie zablokowanych przez niego plików. Jednak można odzyskać swoje osobiste rekordy w przypadku gdy posiadasz kopię zapasową plików zapisaną na zewnętrznym dysku twardym. Jeśli tak jest, wyeliminuj szkodnika z komputera najpierw przed podłączeniem zewnętrznego napędu, a następnie zaimportuj pliki do komputera. Jeśli nie posiadasz kopii zapasowej plików od jakiegoś czasu, niestety, może być niemożliwe odzyskanie utraconych danych. Jednak wciąż zalecamy, aby spróbować jednego z następujących narzędzi do deszyfrowania: Photorec, Kaspersky virus-fighting utilities lub R-Studio.

Instrukcja ręcznego usuwania TeslaCrypt 3.0

Ransomware: ręczne usuwanie ransomware w Trybie awaryjnym

Ważne! →

Przewodnik ręcznego usuwania może być zbyt skomplikowany dla zwykłych użytkowników komputerów. Przeprowadzenie go w sposób prawidłowy wymaga zaawansowanej wiedzy z zakresu informatyki (jeśli ważne pliki systemowe zostaną usunięte lub uszkodzone, może to skutkować uszkodzeniem całego systemu Windows) i może zająć wiele godzin. Dlatego też zdecydowanie zalecamy skorzystanie z automatycznej metody przedstawionej wyżej.

Krok 1. Przejdź do trybu awaryjnego z obsługą sieci

Ręczne usuwanie malware powinno być wykonywane w Trybie awaryjnym.

Windows 7 / Vista / XP

- Kliknij Start > Zamknij > Uruchom ponownie > OK.

- Kiedy twój komputer stanie się aktywny, zacznij naciskać przycisk F8 (jeśli to nie zadziała, spróbuj F2, F12, Del, itp. – wszystko zależy od modelu płyty głównej) wiele razy, aż zobaczysz okno Zaawansowane opcje rozruchu.

- Wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Windows 10 / Windows 8

- Kliknij prawym przyciskiem myszy przycisk Start i wybierz Ustawienia.

- Przewiń w dół i wybierz Aktualizacja i zabezpieczenia.

- Wybierz Odzyskiwanie po lewej stronie okna.

- Teraz przewiń w dół i znajdź sekcję Zaawansowane uruchamianie.

- Kliknij Uruchom ponownie teraz.

- Wybierz Rozwiązywanie problemów.

- Idź do Zaawansowanych opcji.

- Wybierz Ustawienia uruchamiania.

- Naciśnij Uruchom ponownie.

- teraz wciśnij 5 lub kliknij 5) Włącz tryb awaryjny z obsługą sieci.

Krok 2. Zamknij podejrzane procesy

Menedżer zadań systemu Windows to przydatne narzędzie, które wyświetla wszystkie procesy działające w tle. Jeśli malware uruchomiło proces, to musisz go zamknąć:

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań.

- Kliknij Więcej szczegółów.

- Przewiń w dół do sekcji Procesy w tle i wyszukaj wszystko, co wygląda podejrzanie.

- Kliknij prawym przyciskiem myszy i wybierz Otwórz lokalizację pliku.

- Wróć do procesu, kliknij na niego prawym przyciskiem myszy i wybierz Zakończ proces.

- Usuń zawartość złośliwego folderu.

Krok 3. Sprawdź Uruchamianie

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań systemu Windows.

- Idź do karty Uruchamianie.

- Kliknij prawym przyciskiem myszy na podejrzany program i wybierz Wyłącz.

Krok 4. Usuń pliki wirusów

Pliki powiązane z malware można znaleźć w różnych miejscach na komputerze. Oto instrukcje, które pomogą ci je znaleźć:

- Wpisz Czyszczenie dysku w wyszukiwarce Windows i naciśnij Enter.

- Wybierz dysk, który chcesz wyczyścić (C: to domyślny dysk główny i prawdopodobnie jest on tym, który zawiera złośliwe pliki).

- Przewiń w dół przez listę Pliki do usunięcia i wybierz następujące:

Tymczasowe pliki internetowe

Pliki do pobrania

Kosz

Pliki tymczasowe - Wybierz Wyczyść pliki systemowe.

- Możesz także poszukać innych złośliwych plików ukrytych w następujących folderach (wpisz te wpisy w wyszukiwaniu Windows i wciśnij Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Po zakończeniu, uruchom ponownie komputer w normalnym trybie.

Usuń TeslaCrypt 3.0 korzystająć z System Restore

-

Krok 1: Zresetuj swój komputer Safe Mode with Command Prompt

Windows 7 / Vista / XP- Kliknij Start → Shutdown → Restart → OK .

- Kiedy już włączysz swój komputer, zacznij wciskać przycisk F8 tak długo aż zobaczysz okno Advanced Boot Options

-

Wybierz $1$s z listy

Windows 10 / Windows 8- Wciśnij przycisk Power w oknie logowania oznaczonym Windows. Następnie wciśnij i przytrzmaj Shift, który znajduje się na twojej klawiaturze i wciśnij dodatkowo Restart.

- Teraz wybierz Troubleshoot → Advanced options → Startup Settings a na końcu dodatkowo wybierz Restart

-

Jak tylko włączysz swój komputer wybierz -Enable Safe Mode with Command Prompt w oknie Startup Settings

-

Krok 2: Przywróć ustawienia fabryczne i pliki systemowe

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

-

Teraz wybierz rstrui.exe a nastepnie kliknij Enter jeszcze raz.

-

Kiedy pokaże ci się nowe okno wybierz Next a nastepnie wybierz punkt przywracania systemu, który wypada przed zainstalowaniem TeslaCrypt 3.0. Zaraz po tym wybierz $3$s.

-

Teraz wybierz Yes aby rozpocząć przywracanie systemu

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

Na końcu powinienes dodatkowo pomyśleć o ochronie swojego komputera przed oprogramowaniem ransomware. Aby chronić swój komputer przed TeslaCrypt 3.0 i innym szkodliwym oprogramowaniem polecamy skorzystanie ze sprawdzonego oprogramowania antyszpiegującego takiego jak FortectIntego, SpyHunter 5Combo Cleaner lub Malwarebytes

Polecane dla ciebie:

Nie pozwól, by rząd cię szpiegował

Rząd ma wiele problemów w związku ze śledzeniem danych użytkowników i szpiegowaniem obywateli, więc powinieneś mieć to na uwadze i dowiedzieć się więcej na temat podejrzanych praktyk gromadzenia informacji. Uniknij niechcianego śledzenia lub szpiegowania cię przez rząd, stając się całkowicie anonimowym w Internecie.

Możesz wybrać różne lokalizacje, gdy jesteś online i uzyskać dostęp do dowolnych materiałów bez szczególnych ograniczeń dotyczących treści. Korzystając z Private Internet Access VPN, możesz z łatwością cieszyć się połączeniem internetowym bez żadnego ryzyka bycia zhakowanym.

Kontroluj informacje, do których dostęp może uzyskać rząd i dowolna inna niepożądana strona i surfuj po Internecie unikając bycia szpiegowanym. Nawet jeśli nie bierzesz udziału w nielegalnych działaniach lub gdy ufasz swojej selekcji usług i platform, zachowaj podejrzliwość dla swojego własnego bezpieczeństwa i podejmij środki ostrożności, korzystając z usługi VPN.

Kopie zapasowe plików do późniejszego wykorzystania w przypadku ataku malware

Problemy z oprogramowaniem spowodowane przez malware lub bezpośrednia utrata danych w wyniku ich zaszyfrowania może prowadzić do problemów z twoim urządzeniem lub do jego trwałego uszkodzenia. Kiedy posiadasz odpowiednie, aktualne kopie zapasowe, możesz z łatwością odzyskać dane po takim incydencie i wrócić do pracy.

Bardzo ważne jest, aby aktualizować kopie zapasowe po wszelkich zmianach na urządzeniu, byś mógł powrócić do tego nad czym aktualnie pracowałeś, gdy malware wprowadziło jakieś zmiany lub gdy problemy z urządzeniem spowodowały uszkodzenie danych lub wpłynęły negatywnie na wydajność.

Posiadając poprzednią wersję każdego ważnego dokumentu lub projektu, możesz oszczędzić sobie frustracji i załamania. Jest to przydatne, gdy niespodziewanie pojawi się malware. W celu przywrócenia systemu, skorzystaj z Data Recovery Pro.