Usuń wirusa .locky (Poprawione instrukcje)

Instrukcja usuwania wirusa .locky

Czym jest Rozszerzenie wirusowe .locky?

Rozszerzenie wirusowe .locky – jakiego rodzaju jest to wirus?

Rozszerzenie wirusowe .locky jest rodzajem wirusa ransomware, który ostatnimi czasy jest dosc popularny i przynosi znaczne zyski, tak wiec dlatego cyber przestepcy coraz chetniej szukaja inspiracji do kreowania jego nowych wariantów. Ostatnimi czasy slyszelismy o nowym wariancie wirusa ransomware, coraz rzadziej slyszymy o nowych typach (ostatnio poznalismy Locky virus lub tez Locky ransomware) w dzisiejszym artykule pragniemy przekaac nieco wiecej informacji na temat dzialania tego typu wirusów.

W jaki sposób rozpowszechniają się wirusy z rozszerzeniem .locky?

Istnieje bardzo wiele sposob na rozpowszechnianie sie wirusow z rozszerzeniem .locky. Pamietaj o tym ze cyber przestepcy korzystaja z coraz to bardziej wymyslnych technik celem sklonienia malo doswiadczonych uzytkownikow do klikniecia na podejrzane linki ktore wygladaja na sprawdzone. Mowiac innymi slowy cyber przestepcy moga ukrywac przycisk do pobierania wirusa pod linkiem ktory jest calkowicie bezpeiczny czy tez jego zadanie mialoby polegac na przenoszeniu uzytkownika na strone ktorej chcemy zapewnic ruch. Nalezy uwazac na ochrone twojego komputera i nie odwiedzac podejrzanych stron w przypadku najmniejszego cienia podejrzen.

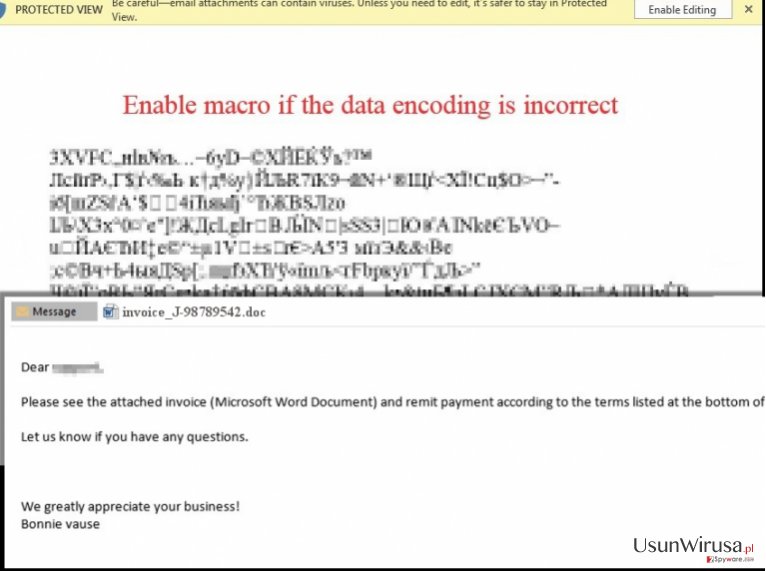

Jednakze cyber przestepcy ccoraz to czesciej rozpowszechniaja tego typu rozszerzneie wirusowe poprzez maile zawierajace podejrzane zalaczniki (dokument Word). Plik worda zawiera kod ktory zostaje aktywowany tak szybko jak tylko zostanie uruchomiona funkcja makro. Jezeli funkcja makr zostanie wylaczona to uzytkownik zobaczy tekst dotyczacy wlaczenia makro na okolicznosc blednego wyswietlania danych.

Jak juz wspomnielismy wyzej, makra aktywuja kod, który został stworzony do pobrania i aktywowania pliku wykonywalnego .locky ze zdalnego serwera. Ten niebezpeicny program skanuje komputer, wykrywa personalne dane a nastepnie szyfruje je korzystajac z algorytmu RSA-2058 oraz AES-128. Jest to jedna z glownych przyczyn dla ktorych Locky, a wlasnie rozszerzenie .locky jest niebezpieczny – jak tylko uda mu sie zaszyfrowac pliki personalne to dodatkowo dodane do nich swoje rozszerzenie. Zaszyfrowane dane sa nie do wgladu, w tym wypadku wirus stawia uzytkownika w nieciekawym polozeniu. Oczywiscie kazdy komputer posiada wazne dane, takze tego typu dzialanie moze wzbudzic w uzytkowniku stres i desperacje. Jednakze pliki z rozszerzeniem .locky pozostawiaja w komputerze wiele szkod. Wirus moze rządac znacznej sumy pieniedzy za przywrocenie plikow (0,5btc co stanowi rownowartosc okolo 207 dolarów) jednakze moze sie okazac ze nie bedzie to skuteczne dzialanie.

Ze swojej strony nie polecamy platy tego typu grzywny Nie ma znaczenia to ile jest do zaplacenia. Cyber przestepcy zawsze staraja sie generowac jak najwiekszy zysk. Nie ma absolutnie zadnej gwarancji na to ze dostaniesz klucz do odszyfrowania pliku. Nie nalezy wspierac cyber przestepcow. W przeciwnym razie ponosisz ryzyko straty swoich danych a takze pieniedzy. Oprocz tego cyber przestepcy wiedziec ze mozna cie latwo nastraszyc i mozliwe bedzie przeslanie nastepnego wirusa w przyszlosci.

W jaki sposób chronić swój komputer przed oprogramowaniem ransomware?

- Najwazniejsza rzecza o której powinienes pamiętać jest regularne dokonywanie kopii zapasowej swoich danych. Wysoce polecamy ci składowanie kopii waznych danych na dysku zenętrznym ze wzgledu na to ze wirusy moga miec dostep do twoich plikow poprzez twoje polaczenie z internetem.

- Zainstaluj sprawdzone oprogramowanie antymalware, na przykład takie jak FortectIntego) na twoim komputerze a by zachować bezpieczenstwo jego danych i zapewnic ochrone przed wirusami.

- Za kazdym razem kiedy pobierasz na swoj komputer pliki lub programy zawsze korzystaj z opcji zapisz zamiast ”uruchom”. Idac ta droga zapewniasz czas niezbedny dla twojego antywirusa na sprawdzenie czy twoj plik jest bezpieczny czy tez nie.

- Pamiętaj o biezacej aktualizacji twoich plikow – pozwol na automatyczna aktualizacje oprogramowania. Cyber przestepcy moga wykorzystywac slabosci twojego systemu i dostac sie do twojego systemu bez twojej wiedzy.

- Unikaj odwiedzania stron wysokiego ryzyka i pobieraj oprogramowanie zawsze ze sprawdzonych i zabezpieczonych stron.

W jaki sposób odszyfrować pliki zaszyfrowane przez rozszerzenie .locky?

Niestety jest to niemalze niemozliwe, gdyz masz tutaj do czynienia z naprawde groznym i zlosliwym zagrozenie na twoim komputerze. Jedyna droga na usuniecie twoich plikow jest ich eksport na dysk twardy zewnetrzny. Jezeli nie skladowales tam zadnych danych to mozesz skorzystac z nastepujacych narzedzi do odszyfrowania swoich plikow- Photorec, Kaspersky virus-fighting utilities lub R-Studio.

Wyjątkowo wazne jest to aby usunac zagrozenie ze strony .locky. Tak szybko jak tylko zauwazysz jego obecnosc. Jezeli zauwazysz jego obecnosc dosc szybko mozesz byc w stanie zatrzymasz proces szyfrowania twoich plikow i zaoszczedzic pieniadze. Jezeli planujesz importowac dane z dysku zewnetrznego to upewnij sie ze na poczatku usunales wirusa .locky, takaby nie mogl miec dostepu do dysku zewnetrznego ani do urzadzenia podlaczonego do komputera. Wysoko polecamy ci skorzystanie z automatycznego urzadzenia do usuwania oprogramowania malware celem usuniecia wirusa Locky. Jednakze mozesz tego dokonac takze manualnie. Ponizej podajemy skrocona instrukcje jak poradzic sobie z tego typu pasozytem na twoim komputerze.

Najczęściej zadawane pytania odnośnie rozszerzenia .locky:

Pytanie: Dzisiaj otrzymałem podejrzaną wiadomość email. Temat brzmi tak: ATTN: Invoice J-98223100. Dodatkowo w mailu znajduję się załącznik o naziwe: e_J-98223100.doc. Nie wydaje mi się aby otwarcie tego zalacznika bylo warte uwagi. Jednakze w jaki sposob pliki w programie word moga byc niebezpieczne? Czy mozecie mi wyjasnic co powinienem wiedziec o tym mailu? Czy mogę bezpiecznie otworzyć załącznik czy lepiej wysłać plik do śmieci?

Odpowiedź: Pod żadnym pozorem nie otwieraj załącznika! Otrzymałeś właśnie maila od cyber przestępców powiązanych z wirusem Locky ransomware. Ten podejrzany mail zawiera zainfekowany załącznik w formacie Word, który moze pobrac wirusy na twój komputer z pomoca nowej techniki która jesrt w stanie aktywowac wiadomosci email a takze generowac pliki wykonywalne – program wysyla zlosliwy kod do dokumentu w formacie word, ktory aktywuje sie jezeli nie podlaczono funkcji Word Macros. Powinienes czym predzej usunac cala wiadomosc email.

Instrukcja ręcznego usuwania wirusa .locky

Ransomware: ręczne usuwanie ransomware w Trybie awaryjnym

Ważne! →

Przewodnik ręcznego usuwania może być zbyt skomplikowany dla zwykłych użytkowników komputerów. Przeprowadzenie go w sposób prawidłowy wymaga zaawansowanej wiedzy z zakresu informatyki (jeśli ważne pliki systemowe zostaną usunięte lub uszkodzone, może to skutkować uszkodzeniem całego systemu Windows) i może zająć wiele godzin. Dlatego też zdecydowanie zalecamy skorzystanie z automatycznej metody przedstawionej wyżej.

Krok 1. Przejdź do trybu awaryjnego z obsługą sieci

Ręczne usuwanie malware powinno być wykonywane w Trybie awaryjnym.

Windows 7 / Vista / XP

- Kliknij Start > Zamknij > Uruchom ponownie > OK.

- Kiedy twój komputer stanie się aktywny, zacznij naciskać przycisk F8 (jeśli to nie zadziała, spróbuj F2, F12, Del, itp. – wszystko zależy od modelu płyty głównej) wiele razy, aż zobaczysz okno Zaawansowane opcje rozruchu.

- Wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Windows 10 / Windows 8

- Kliknij prawym przyciskiem myszy przycisk Start i wybierz Ustawienia.

- Przewiń w dół i wybierz Aktualizacja i zabezpieczenia.

- Wybierz Odzyskiwanie po lewej stronie okna.

- Teraz przewiń w dół i znajdź sekcję Zaawansowane uruchamianie.

- Kliknij Uruchom ponownie teraz.

- Wybierz Rozwiązywanie problemów.

- Idź do Zaawansowanych opcji.

- Wybierz Ustawienia uruchamiania.

- Naciśnij Uruchom ponownie.

- teraz wciśnij 5 lub kliknij 5) Włącz tryb awaryjny z obsługą sieci.

Krok 2. Zamknij podejrzane procesy

Menedżer zadań systemu Windows to przydatne narzędzie, które wyświetla wszystkie procesy działające w tle. Jeśli malware uruchomiło proces, to musisz go zamknąć:

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań.

- Kliknij Więcej szczegółów.

- Przewiń w dół do sekcji Procesy w tle i wyszukaj wszystko, co wygląda podejrzanie.

- Kliknij prawym przyciskiem myszy i wybierz Otwórz lokalizację pliku.

- Wróć do procesu, kliknij na niego prawym przyciskiem myszy i wybierz Zakończ proces.

- Usuń zawartość złośliwego folderu.

Krok 3. Sprawdź Uruchamianie

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań systemu Windows.

- Idź do karty Uruchamianie.

- Kliknij prawym przyciskiem myszy na podejrzany program i wybierz Wyłącz.

Krok 4. Usuń pliki wirusów

Pliki powiązane z malware można znaleźć w różnych miejscach na komputerze. Oto instrukcje, które pomogą ci je znaleźć:

- Wpisz Czyszczenie dysku w wyszukiwarce Windows i naciśnij Enter.

- Wybierz dysk, który chcesz wyczyścić (C: to domyślny dysk główny i prawdopodobnie jest on tym, który zawiera złośliwe pliki).

- Przewiń w dół przez listę Pliki do usunięcia i wybierz następujące:

Tymczasowe pliki internetowe

Pliki do pobrania

Kosz

Pliki tymczasowe - Wybierz Wyczyść pliki systemowe.

- Możesz także poszukać innych złośliwych plików ukrytych w następujących folderach (wpisz te wpisy w wyszukiwaniu Windows i wciśnij Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Po zakończeniu, uruchom ponownie komputer w normalnym trybie.

Usuń .locky korzystająć z System Restore

-

Krok 1: Zresetuj swój komputer Safe Mode with Command Prompt

Windows 7 / Vista / XP- Kliknij Start → Shutdown → Restart → OK .

- Kiedy już włączysz swój komputer, zacznij wciskać przycisk F8 tak długo aż zobaczysz okno Advanced Boot Options

-

Wybierz $1$s z listy

Windows 10 / Windows 8- Wciśnij przycisk Power w oknie logowania oznaczonym Windows. Następnie wciśnij i przytrzmaj Shift, który znajduje się na twojej klawiaturze i wciśnij dodatkowo Restart.

- Teraz wybierz Troubleshoot → Advanced options → Startup Settings a na końcu dodatkowo wybierz Restart

-

Jak tylko włączysz swój komputer wybierz -Enable Safe Mode with Command Prompt w oknie Startup Settings

-

Krok 2: Przywróć ustawienia fabryczne i pliki systemowe

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

-

Teraz wybierz rstrui.exe a nastepnie kliknij Enter jeszcze raz.

-

Kiedy pokaże ci się nowe okno wybierz Next a nastepnie wybierz punkt przywracania systemu, który wypada przed zainstalowaniem .locky. Zaraz po tym wybierz $3$s.

-

Teraz wybierz Yes aby rozpocząć przywracanie systemu

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

Na końcu powinienes dodatkowo pomyśleć o ochronie swojego komputera przed oprogramowaniem ransomware. Aby chronić swój komputer przed .locky i innym szkodliwym oprogramowaniem polecamy skorzystanie ze sprawdzonego oprogramowania antyszpiegującego takiego jak FortectIntego, SpyHunter 5Combo Cleaner lub Malwarebytes

Polecane dla ciebie:

Nie pozwól, by rząd cię szpiegował

Rząd ma wiele problemów w związku ze śledzeniem danych użytkowników i szpiegowaniem obywateli, więc powinieneś mieć to na uwadze i dowiedzieć się więcej na temat podejrzanych praktyk gromadzenia informacji. Uniknij niechcianego śledzenia lub szpiegowania cię przez rząd, stając się całkowicie anonimowym w Internecie.

Możesz wybrać różne lokalizacje, gdy jesteś online i uzyskać dostęp do dowolnych materiałów bez szczególnych ograniczeń dotyczących treści. Korzystając z Private Internet Access VPN, możesz z łatwością cieszyć się połączeniem internetowym bez żadnego ryzyka bycia zhakowanym.

Kontroluj informacje, do których dostęp może uzyskać rząd i dowolna inna niepożądana strona i surfuj po Internecie unikając bycia szpiegowanym. Nawet jeśli nie bierzesz udziału w nielegalnych działaniach lub gdy ufasz swojej selekcji usług i platform, zachowaj podejrzliwość dla swojego własnego bezpieczeństwa i podejmij środki ostrożności, korzystając z usługi VPN.

Kopie zapasowe plików do późniejszego wykorzystania w przypadku ataku malware

Problemy z oprogramowaniem spowodowane przez malware lub bezpośrednia utrata danych w wyniku ich zaszyfrowania może prowadzić do problemów z twoim urządzeniem lub do jego trwałego uszkodzenia. Kiedy posiadasz odpowiednie, aktualne kopie zapasowe, możesz z łatwością odzyskać dane po takim incydencie i wrócić do pracy.

Bardzo ważne jest, aby aktualizować kopie zapasowe po wszelkich zmianach na urządzeniu, byś mógł powrócić do tego nad czym aktualnie pracowałeś, gdy malware wprowadziło jakieś zmiany lub gdy problemy z urządzeniem spowodowały uszkodzenie danych lub wpłynęły negatywnie na wydajność.

Posiadając poprzednią wersję każdego ważnego dokumentu lub projektu, możesz oszczędzić sobie frustracji i załamania. Jest to przydatne, gdy niespodziewanie pojawi się malware. W celu przywrócenia systemu, skorzystaj z Data Recovery Pro.