Usuń wirusa Thanatos (Instrukcj usuwania) - Ostatnia aktualizacja, lip 2018

Instrukcja usuwania wirusa Thanatos

Czym jest Ransomware Thanatos?

Thanatos – rozszyfrowywalny wirus ransomware, który aktywnie się rozprzestrzenia

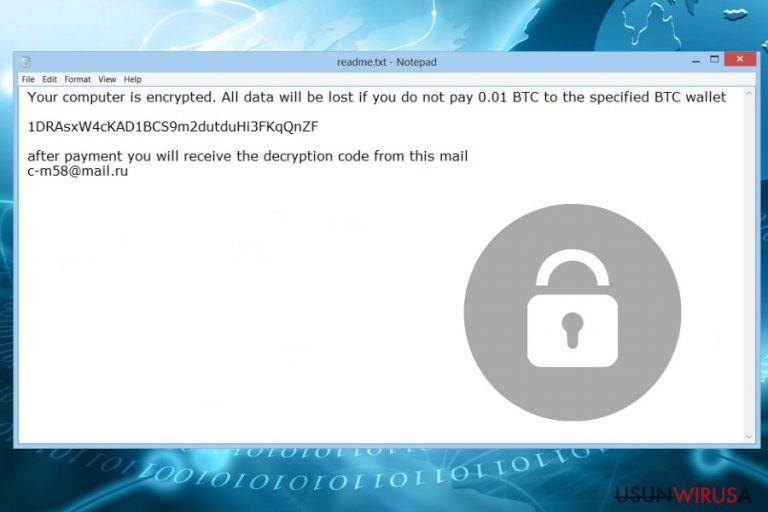

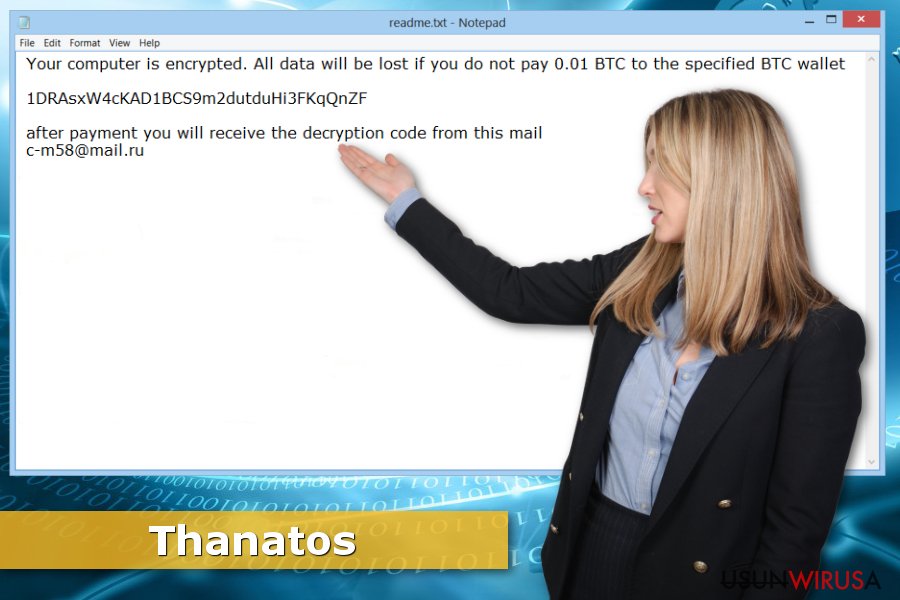

Thanatos to wirus ransomware należący do kryptorodziny. Jest on napisany w języku Thanatos.pdb i głównie rozpowszechnia się poprzez załączniki w spamie. Jak tylko infiltracja się uda, ransomware uruchamia się i szyfruje wszystkie pliki algorytmem AES, by czynić pliki na komputerze niedostępnymi. By wyróżniać zablokowane pliki, wirus dodaje rozszerzenie .THANATOS do zablokowanych plików i zostawia plik “the README.txt”, w którym od ofiar wymada się kontaktu z hakerami pod adresem c-m58@mail.ru i zapłaty 0.01 BTC w zamian za klucz deszyfrujący.

| Nazwa | Thanatos |

| Type | Ransomware |

| Rozszerzenie pliku | .THANATOS |

| Żądanie okupu | README.txt |

| Adres kontaktowy | c-m58@mail.ru |

| Wysokość okupu | 0.01 BTC |

| Dystrybucja | Spam, nielegalne oprogramowanie, fałszywe wyskakujące okienka |

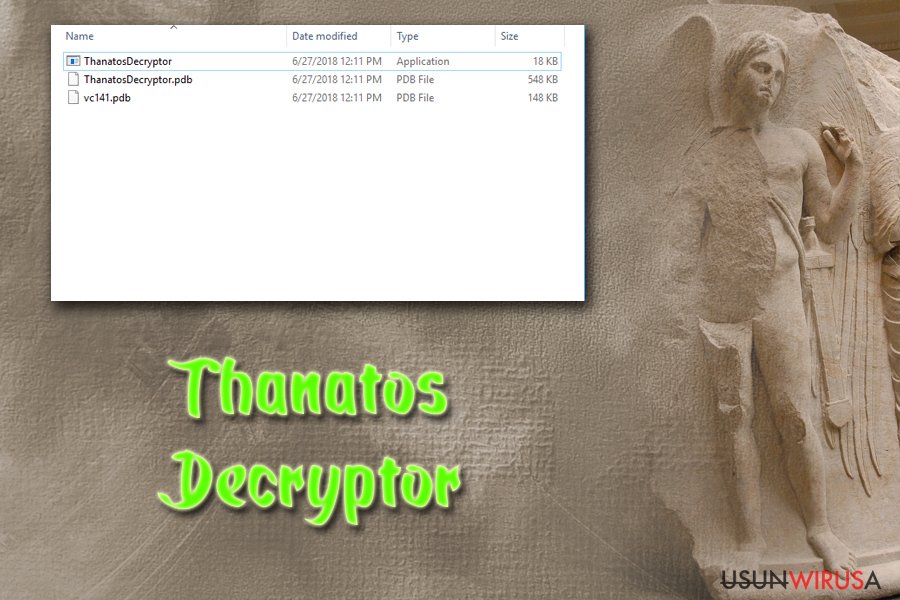

| Dekrypcja | Pobierz darmowy dekrypter Thanatosa z GitHuba |

| Eliminacja | Pobierz i zainstaluj FortectIntego lub SpyHunter 5Combo Cleaner |

Thanatos po raz pierwszy pojawił się w lutym 2018 roku i chwilę później wrócił z zaktualizowaną odmianą. Według badaczy, twórcy ransomware'a sami nie posiadali dekryptora – płacenie okupu nie było więc opcją. Pod koniec czerwca 2018, eksperci z Cisco zdołali złamać złośliwy kod wirusa i stworzyli darmowy dekrypter ThanatosDecryptor. Badacze znaleźli lukę w procedurze szyfrowania wirusa.

Klucz leżał w sposobie ustalania klucza dla każdego z zaszyfowanych plików. Bazował on na momencie uruchomienia systemu oraz czasie, jaki od niego upłynął. Korzystając z logów systemowych, eksperci zdołali uzyskać klucz polegając na tzw. inżynierii wstecznej. Badacze wyjaśnili też następujące zjawisko:

Since Thanatos does not modify the file creation dates on encrypted files, the key search space can be further reduced to approximately the number of milliseconds within the 24-hour period leading up to the infection. At an average of 100,000 brute-force attempts per second (which was the baseline in a virtual machine used for testing), it would take roughly 14 minutes to successfully recover the encryption key in these conditions.

Co wyróżni Thanatosa na tle pozostałych ransomware'ów, to rodzaj akceptowanej kryptowaluty. Ofiara może przekazać okup w Ethereum, BitCoinach oraz w BitCoin Cashu. Jest to więc pierwszy krypto-ransomware przyjmujący okup w BitCoin Cash'u (BCH).

Od razu po ataku Thanatosa, ofiara nie jest w stanie otwierać dokumentów, obrazów, multimediów, baz danych i innych plików przechowywanych w urządzeniu. Może ona jednak zobaczyć plik “the README.txt”, będący żądaniem okupu, w każdym folderze zawierającym zablokowane pliki. Plik ten zawiera informacje kontaktowe (c-m58@mail.ru or thanatos1.1@yandex.com) oraz adresy portfeli kryptowaluty:

Thanatos v1.1

Your files was encrypted. To decrypt your files,

follow next steps:1. Send $200 to one of these wallets:

BTC: 1HvEZ1jZ7BWgBYPxqCvWtKja3a9hsNa9Eh

ETH: 0x92420e4D96E5A2EbC617f1225E92cA82E24B03ef

BCH: qzuexhcqmkzcdazq6jjk69hkhgnme25c35s9tamz6f2. Send your TXID and your MachineID to mail

E-Mail: thanatos1.1@yandex.com

Machine ID: {ID HERE}—————————————————

Do not waste your time, files can only be

decrypted by our decode tool.

Wygląda na to, że twórcy Thanatosa ulepszyli go chwilę po rozpoczęciu ataków na ofiary – pierwotnie oszuści dostarczali adres mailowy c-m58@mail.ru i przyjmowali okup w wysokości 0.01 BTC. Wersja wirusa jednak nie zmieniła się. Eksperci wykryli podobną wersję 1.1 krążącą po sieci – uważaj, gdyż może ona dostarczać inne informacje.

Żądanie okupu mówi, że po wykonaniu opłaty, użytkownik powinien otrzymać dekrypter mailowo. Prawda jest jednak taka, że w posiadaniu hakerów nie istnieje żaden dekrypter Thanatosa. Według analityków ransomware, wirus szyfruje pliki, lecz nie generuje klucza deszyfrującego. Nie wiadomo, czy decyzja permanentnego szyfrowania danych została podjęta z premedytacją, czy przypadkowo. Wiadomo jednak, że nie będziesz mógł odzyskać tych plików nawet, jak zapłacisz okup.

Dlatego też powinieneś skupić się na usunięciu Thanatosa zamiast ryzykować powiększenie szkód. Niestety, usunięcie wirusa nie przywróci Twoich plików – będziesz mógł jednak w spokoju bezpiecznie korzystać z komputera. Jeśli masz kopie zapasowe, po prostu podłącz zewnętrzny nośnik danych po usunięciu wirusa, by w taki sposób odzyskać pliki.

Ci, którzy nie mają kopii zapasowych, powinni skorzystać z alternatywnych metod odzyskiwania danych dostarczonych na końcu tego artykułu. Nie możemy jednak zagwarantować, że działają. Badacze twierdzą, że najlepszą, choć też najbardziej czasochłonną, metodą na odblokowanie plików przejętych przez ransomware, jest algorytm siłowy. W tym celu jednak powinieneś skontaktować się z profesjonalnym informatykiem.

Aby bezpiecznie usunąć wirusa Thanatos z komputera, musisz zdobyć zaufany program malware, taki jak FortectIntego lub Malwarebytes. Jeśli nie możesz zainstalować oprogramowania, skorzystaj z poradnika, jaki dajemy poniżej. Pamiętaj, że ręczne usuwanie nie jest zaufane z powodu skomplikowania wirusa.

Thanatos należy do najcięższej odmiany cyberzegrożeń. Po ataku, może instalować liczne złośliwe pliki, umieszczać złośliwy kod w normalnych procesów systemu i powodować inne zmiany w systemie, których nie można naprawić ręcznie.

Autorzy wirusów szyfrujących pliki korzystają z wielu metod dystrybucji, by infekować komputery

Zazwyczaj, wirusy ransomware rozpowszechniają się poprzez złośliwy spam. Dlatego też, malware może wniknąć do systemu, gdy użytkownik otworzy plik Word, PDF lub ZIP zwierający złośliwą zawartość. Eksperci z DieViren.de informują także o innych zagrożeniach.

Ransomware może być także rozprowadzany w formie:

- fałszywej aktualizacji pojawiającej się jako wyskakujące okienko podczas przeglądania sieci;

- nielegalnych aplikacji na stronach dzielących się plikami lub sieciach;

- złośliwych reklam.

Dlatego też powinieneś być ostrożny wobec treści, na jakie klikasz bądź pobierasz online. Dodatkowo, uniknąć ransomware pomaga instalacja aktualizacji i odpowiedniego oprogramowania.

Eliminacja wirusa ransomware Thanatos

Wspomnieliśmy na początku, że nie powinieneś usuwać Thanatosa ręcznie. Chcemy podkreślić, że tylko doświadczeni specjaliści mogą oczyścić komputer nie uszkadzając go. Dlatego, w zamian szukania plików bądź wpisów rejestru stworzonych przez ransomware, powinieneś usunąć program automatycznie.

Automatyczna eliminacja Thanatosa może być wykonana każdym programem do usuwania malware. Zalecamy jednak skorzystanie z FortectIntego lub Malwarebytes. Jeśli kryptowirus jest oporny i uniemożliwia dostępu dla oprogramowania ochronnego, skorzystaj z poniższych kroków.

Instrukcja ręcznego usuwania wirusa Thanatos

Ransomware: ręczne usuwanie ransomware w Trybie awaryjnym

Po pierwsze, powiniene wyłączyć wirusa, by móc usunąć go automatycznie bez żadnych przeszkód.

Ważne! →

Przewodnik ręcznego usuwania może być zbyt skomplikowany dla zwykłych użytkowników komputerów. Przeprowadzenie go w sposób prawidłowy wymaga zaawansowanej wiedzy z zakresu informatyki (jeśli ważne pliki systemowe zostaną usunięte lub uszkodzone, może to skutkować uszkodzeniem całego systemu Windows) i może zająć wiele godzin. Dlatego też zdecydowanie zalecamy skorzystanie z automatycznej metody przedstawionej wyżej.

Krok 1. Przejdź do trybu awaryjnego z obsługą sieci

Ręczne usuwanie malware powinno być wykonywane w Trybie awaryjnym.

Windows 7 / Vista / XP

- Kliknij Start > Zamknij > Uruchom ponownie > OK.

- Kiedy twój komputer stanie się aktywny, zacznij naciskać przycisk F8 (jeśli to nie zadziała, spróbuj F2, F12, Del, itp. – wszystko zależy od modelu płyty głównej) wiele razy, aż zobaczysz okno Zaawansowane opcje rozruchu.

- Wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Windows 10 / Windows 8

- Kliknij prawym przyciskiem myszy przycisk Start i wybierz Ustawienia.

- Przewiń w dół i wybierz Aktualizacja i zabezpieczenia.

- Wybierz Odzyskiwanie po lewej stronie okna.

- Teraz przewiń w dół i znajdź sekcję Zaawansowane uruchamianie.

- Kliknij Uruchom ponownie teraz.

- Wybierz Rozwiązywanie problemów.

- Idź do Zaawansowanych opcji.

- Wybierz Ustawienia uruchamiania.

- Naciśnij Uruchom ponownie.

- teraz wciśnij 5 lub kliknij 5) Włącz tryb awaryjny z obsługą sieci.

Krok 2. Zamknij podejrzane procesy

Menedżer zadań systemu Windows to przydatne narzędzie, które wyświetla wszystkie procesy działające w tle. Jeśli malware uruchomiło proces, to musisz go zamknąć:

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań.

- Kliknij Więcej szczegółów.

- Przewiń w dół do sekcji Procesy w tle i wyszukaj wszystko, co wygląda podejrzanie.

- Kliknij prawym przyciskiem myszy i wybierz Otwórz lokalizację pliku.

- Wróć do procesu, kliknij na niego prawym przyciskiem myszy i wybierz Zakończ proces.

- Usuń zawartość złośliwego folderu.

Krok 3. Sprawdź Uruchamianie

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań systemu Windows.

- Idź do karty Uruchamianie.

- Kliknij prawym przyciskiem myszy na podejrzany program i wybierz Wyłącz.

Krok 4. Usuń pliki wirusów

Pliki powiązane z malware można znaleźć w różnych miejscach na komputerze. Oto instrukcje, które pomogą ci je znaleźć:

- Wpisz Czyszczenie dysku w wyszukiwarce Windows i naciśnij Enter.

- Wybierz dysk, który chcesz wyczyścić (C: to domyślny dysk główny i prawdopodobnie jest on tym, który zawiera złośliwe pliki).

- Przewiń w dół przez listę Pliki do usunięcia i wybierz następujące:

Tymczasowe pliki internetowe

Pliki do pobrania

Kosz

Pliki tymczasowe - Wybierz Wyczyść pliki systemowe.

- Możesz także poszukać innych złośliwych plików ukrytych w następujących folderach (wpisz te wpisy w wyszukiwaniu Windows i wciśnij Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Po zakończeniu, uruchom ponownie komputer w normalnym trybie.

Usuń Thanatos korzystająć z System Restore

Jeśli poprzednia metoda nie pomogła usunąć Thanatosa, skorzystaj z tych kroków:

-

Krok 1: Zresetuj swój komputer Safe Mode with Command Prompt

Windows 7 / Vista / XP- Kliknij Start → Shutdown → Restart → OK .

- Kiedy już włączysz swój komputer, zacznij wciskać przycisk F8 tak długo aż zobaczysz okno Advanced Boot Options

-

Wybierz $1$s z listy

Windows 10 / Windows 8- Wciśnij przycisk Power w oknie logowania oznaczonym Windows. Następnie wciśnij i przytrzmaj Shift, który znajduje się na twojej klawiaturze i wciśnij dodatkowo Restart.

- Teraz wybierz Troubleshoot → Advanced options → Startup Settings a na końcu dodatkowo wybierz Restart

-

Jak tylko włączysz swój komputer wybierz -Enable Safe Mode with Command Prompt w oknie Startup Settings

-

Krok 2: Przywróć ustawienia fabryczne i pliki systemowe

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

-

Teraz wybierz rstrui.exe a nastepnie kliknij Enter jeszcze raz.

-

Kiedy pokaże ci się nowe okno wybierz Next a nastepnie wybierz punkt przywracania systemu, który wypada przed zainstalowaniem Thanatos. Zaraz po tym wybierz $3$s.

-

Teraz wybierz Yes aby rozpocząć przywracanie systemu

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

Bonus: przywróć swoje dane

Poradnik zaprezentowany powyżej powinien pomóc ci w usunieciu oprogramwania Thanatos z twojego komputera. Celem przywrócenia zaszyfrowanych danych prosze skorzystaj z dokladnego poradnika przygotowanego przez naszych ekspertow do spraw bezpieczenstwa usunwirusa.plJezeli twoje pliki zostaly zaszyfrowane przez Thanatos mozesz skorzystac z podanych metod aby je przywrocic

Data Recovery Pro – alternatywne narzędzie przywracające uszkodzone plik

Mimo tego, że nie jest to oficjalny dekrypter, wciąż może pomóc odzyskać część plików.

- Pobierz Data Recovery Pro;

- Zapoznaj się z nastepującymi krokami Data Recovery a nastepnie zainstaluj program na swoim komputerze.

- Uruchom go a nastepnie przeskanuj swoj zaszyfrowany komputer w poszukiwaniu Thanatos.

- Przywróć je

Skorzystaj z funkcji Przywracania Systemu Windows

Jeśli przed atakiem była aktywowana funkcja Przywracania Systemu, możesz skorzystać z poniższych kroków i odzyskać dostęp do najważniejszych plików:

- Znajdź zaszyfrowany plik, który chcesz przywrócić i kliknij na nim prawym przyciskiem myszy

- Wybierz “Properties” a nastepnie przejdz do zakladki “Previous versions”

- Tutaj sprawdz dostepne kopie pliku w “Folder versions”. Powinienes wybrac wersje ktora cie interesuje i kliknac przycisk przywracania “Restore”

Użyj ShadowExplorera

Jeśli ransomware nie usunąć ukrytych kopii woluminu, możesz użyć ShadowExplorera, by odzyskać zaszyfrowane pliki.

- Pobierz Shadow Explorer (http://shadowexplorer.com/);

- W odniesieniu do manadzera instalacji Shadow Explorer po prostu postepuj z pozostalymi krokami instalacji.

- Uruchom program, przejdz przez menu a nastepnie w górnym lewym roku kliknij dysk z zaszyfronwanymi danymi. Sprawdz jakie wystepuja tam foldery

- Kliknij prawym przyciskiem na folder ktory chcesz przywrocic i wybierz “Export”. Nastepnie wybierz gdzie chcesz go skladowac.

Skorzystaj z darmowego dekryptera Thanatosa

Eksperci z Cisco stworzyli darmowy program ThanatosDecryptor. Pobierz go i odzyskaj pliki.

Na końcu powinienes dodatkowo pomyśleć o ochronie swojego komputera przed oprogramowaniem ransomware. Aby chronić swój komputer przed Thanatos i innym szkodliwym oprogramowaniem polecamy skorzystanie ze sprawdzonego oprogramowania antyszpiegującego takiego jak FortectIntego, SpyHunter 5Combo Cleaner lub Malwarebytes

Polecane dla ciebie:

Nie pozwól, by rząd cię szpiegował

Rząd ma wiele problemów w związku ze śledzeniem danych użytkowników i szpiegowaniem obywateli, więc powinieneś mieć to na uwadze i dowiedzieć się więcej na temat podejrzanych praktyk gromadzenia informacji. Uniknij niechcianego śledzenia lub szpiegowania cię przez rząd, stając się całkowicie anonimowym w Internecie.

Możesz wybrać różne lokalizacje, gdy jesteś online i uzyskać dostęp do dowolnych materiałów bez szczególnych ograniczeń dotyczących treści. Korzystając z Private Internet Access VPN, możesz z łatwością cieszyć się połączeniem internetowym bez żadnego ryzyka bycia zhakowanym.

Kontroluj informacje, do których dostęp może uzyskać rząd i dowolna inna niepożądana strona i surfuj po Internecie unikając bycia szpiegowanym. Nawet jeśli nie bierzesz udziału w nielegalnych działaniach lub gdy ufasz swojej selekcji usług i platform, zachowaj podejrzliwość dla swojego własnego bezpieczeństwa i podejmij środki ostrożności, korzystając z usługi VPN.

Kopie zapasowe plików do późniejszego wykorzystania w przypadku ataku malware

Problemy z oprogramowaniem spowodowane przez malware lub bezpośrednia utrata danych w wyniku ich zaszyfrowania może prowadzić do problemów z twoim urządzeniem lub do jego trwałego uszkodzenia. Kiedy posiadasz odpowiednie, aktualne kopie zapasowe, możesz z łatwością odzyskać dane po takim incydencie i wrócić do pracy.

Bardzo ważne jest, aby aktualizować kopie zapasowe po wszelkich zmianach na urządzeniu, byś mógł powrócić do tego nad czym aktualnie pracowałeś, gdy malware wprowadziło jakieś zmiany lub gdy problemy z urządzeniem spowodowały uszkodzenie danych lub wpłynęły negatywnie na wydajność.

Posiadając poprzednią wersję każdego ważnego dokumentu lub projektu, możesz oszczędzić sobie frustracji i załamania. Jest to przydatne, gdy niespodziewanie pojawi się malware. W celu przywrócenia systemu, skorzystaj z Data Recovery Pro.