Usuń wirusa .xtbl (Poradnik usuwania) - Aktualizacja 2016

Instrukcja usuwania wirusa .xtbl

Czym jest Wirus .xtbl?

Dlaczego należy strzec się wirusa .xtbl:

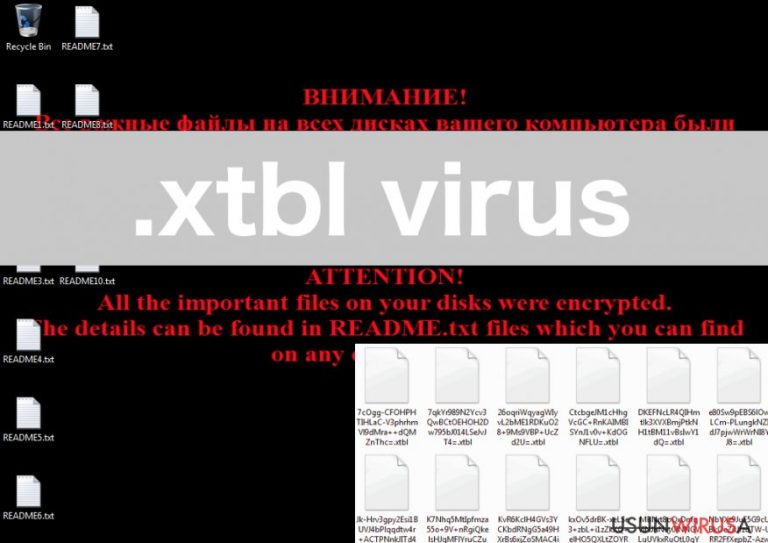

Jeśli nagle tracisz dostęp do swoich plików, a ich nazwy zostały zmienione na losowe zbitki literowe, istnieje prawdopodobieństwo, że twój komputer został zainfekowany wirusem .xtbl. Nazwa wirusa pochodzi od rozszerzenia pliku, do którego zamieniane są zwykłe pliki rozszerzenia .docx, .pdf, .xls po zarażeniu systemu tym wirusem. Jednakże zmienione rozszerzenie to dopiero czubek góry lodowej w porównaniu do problemów, z którymi będziesz musiał sobie poradzić jeśli wirus dostanie się do twojego komputera. .xtbl jest programem typu ransomware, który wykorzystuje szyfrowanie plików do wyciągania pieniędzy od jego ofiar. Innymi słowy, blokuje pliki za pomocą wyrafinowanego algorytmu, który jest dosłownie nie do złamania, dopóki nie posiadasz prywatnego klucza dostępu. Niestety, ów klucz jest przechowywany na dobrze chronionych odległych serwerach. Jak można podejrzewać, cyber przestępcy nie są chętni, aby wręczyć klucz zbyt łatwo. W zamian za dostęp żądają znaczącej sumy pieniędzy. Pamiętaj, że zapłata jest ostatnią rzeczą, którą powinieneś zrobić, gdyż możesz zostać oszukany i stracić swoje pieniądze. Lepszym sposobem jest usunięcie wirusa .xtbl z komputera jak szybko to możliwe w celu uniknięcia kolejnych szkód. Narzędzia przeznaczone do walki z wirusami takie jak np. FortectIntego mogą być wykorzystane w tym celu.

Kiedy wirus .xtbl szyfruje dane tworzy dokument README.txt w każdym folderze zawierającym uszkodzone dane. Zamiast zwykłego widoku pulpitu można zobaczyć notatkę zachęcającą do przeczytania dokumentu README. W tym pliku cyber przestępcy przekazują ofierze kod identyfikacyjny i dwa adersy e-mail, do których należy wysłać ów kod w celu odzyskania swoich plików. Więcej informacji takich jak system płatności czy inne szczegóły dostarczane są dopiero po tym, kiedy ofiara skontaktuje się z przestępcami. Zakłada się, że suma, którą zazwyczaj żądają przestępcy za odzyskanie pliku waha się od 0,5 do 4 BitCoinów. Jednakże tak jak zaznaczyliśmy wcześniej, płacenie złodziejom jest możliwe, ale nie jest najmądrzejszym sposobem na odzyskanie swoich danych. Dlatego w zamian polecamy rozważyć użycie oprogramowania usuwającego .xtbl. Ponadto możesz spróbować przywrócić swoje dane używając narzędzi do przywracania takich jak PhotoRec , R-Studio lub Kaspersky virus-fighting utilities. Mimo tego radzimy nie liczyć na zbyt wiele.

Inne wersje wirusa .xtbl typu ransomware:

.green_ray@india.com.xtbl. dokładnie jak ransomware .xtbl jest wirusem wkradającym się do systemu komputera niezidentyfikowany i szyfruje znajdujące się tam pliki. Podobnie jak .xtbl, wyświetla powiadomienie na pulpicie oraz bardziej szczegółowe informacje związane z odzyskaniem pliku w dodatkowym dokumencie zawartym w szyfrowanych folderach. Przy okazji, notatka tego wirusa różni się od .xtbl, a więc zamiast README.txt zobaczysz How to decrypt your files.txt. Poza niewielkimi różnicami, wirus jest tak niebezpieczny jak .xtbl, a więc należy go bezzwłocznie usunąć.

JohnyCryptor@aol.com.xtbl. Ta wersja wirusa jest niemal identyczna jak .green_ray@india.com.xtbl. Rozprzestrzenia się przez wiadomości spam, a kiedy znajdzie się w systemie, szyfrure pliki za pomocą algorytmu klasy wojskowej. Używa także takiego samego dokumentu How to decrypt your files.txt aby poinformować ofiarę o zaszyfrowaniu i zachęca użytkowników do kontatku cyber przestępców za pomocą wiadomości email do JohnyCryptor@aol.com. Posiadanie tego wirusa na komputerze może mieć negatywny wpływ na wydajność i stanowić zagrożenie dla twoich przyszłych plików, zatem powinieneś usunąć JohnyCryptor@aol.com.xtbl jak szybko to możliwe.

.ecovector3@aol.com.xtbl. Similarly to the .xtbl versions mentioned above, this virus enters the computer in deceptive ways, posing as a legitimate document or software update. In reality, as soon as this virus carrier settles on the computer, it starts scanning the system for files and encrypting data. None of your pictures, documents or archives are safe when this virus is around, so you have to get rid of immediately when you notice you cannot access your files anymore.

gerkaman@aol.com.xtbl. To oprowgramowanie ransomware także koduje dane i zachęca ofiarę do kontaktu z autorami wirusa za pomocą email. W związku z tym , nie jest jeszcze znana suma pieniędzy o jaką proszą w zamian za klucz deszyfrowania. Zakładamy , że mogą być oni gotowi do negocjacji. Jeżeli komputer jest zainfekowany tym wirusem , nie należy nawet rozważać płacenia okupu , ponieważ najprawdopodobniej cyberprzestępcy nie zamierzają wysłać klucza do ciebie.

W jaki sposób wirus infekuje i rozprzestrzenia się po twoim komputerze?

Wirus .xtbl, tak jak inne jego wersje, rozprzestrzenia się przez wiadomości spam. Na początku może sprawiać wrażenie prawdziwego załącznika, ale w rzeczywistości zawiera w sobie złośliwy skrypt. Zazwyczaj rozprzestrzenia się przez JavaScript lub format Word. Jeśli przez przypadek pobierzesz pierwszy z nich nie wiele da się już zrobić aby powstrzymać wirus, gdyż JavaScript automatycznie aktywuje wirus, który zaczyna swoje szkodliwe działanie na twoim komputerze. Z drugiej strony dokumenty Word zostawiają nieco nadziei. Wirus potrzebuje skryptów makr aby samemu się aktywować, a więc jeśli nie jest włączony, infekcja nie może się rozprzestrzenić. Niemniej jednak może próbować przekonać cię do włączenia makr. Nie powinieneś tego robić, gdyż w ten sposób po prostu pozwalasz szkodliwemu oprogramowaniu dostać się do swojego komputera.

Zalecenia do usuwania wirusa .xtbl:

Co jest szczególnie niefortunne w przypadku wirusów ransomware to to, że rzadko opuszczają komputer nieuszkodzony. Pliki pozostają zazwyczaj zablokowane, a czasem konieczne jest przeinstalowanie sytemu w celu usunięcia następstw wirusa. W przeciwieństwie do tego co myślą użytkownicy, usunięcie wirusa .xtbl nie oznacza odkodowania zablokowanych plików. Niemniej jednak, jest to niezmiernie ważne jeśli chcesz użytkować swój komputer ponownie w normalny sposób. Jeżeli jakieś pozostałości wirusa zostaną zachowane istnieje szansa powrotu wirusa do twojego komputera lub powstania luk umożliwających innemu szkodliwemu oprogramowaniu na wśliznięcie się do systemu. Zatem powinieneś wykorzystać jedynie najlepsze narzędzia do usunięcia zagrożenia. Jednocześnie powinieneś pamiętać o tym, że .xtbl może zwalczać antywirusa i zablokować jego procesy. W takim przypadku możesz spróbować przeprowadzić kroki przedstawione na końcu tego artykułu i uruchomić skanowanie ponownie. Jeśli jednak nadal doświadczasz jakiś problemów w związku z eliminacją wirusa, skontaktuj się z nami bez wahania.

Instrukcja ręcznego usuwania wirusa .xtbl

Ransomware: ręczne usuwanie ransomware w Trybie awaryjnym

Ważne! →

Przewodnik ręcznego usuwania może być zbyt skomplikowany dla zwykłych użytkowników komputerów. Przeprowadzenie go w sposób prawidłowy wymaga zaawansowanej wiedzy z zakresu informatyki (jeśli ważne pliki systemowe zostaną usunięte lub uszkodzone, może to skutkować uszkodzeniem całego systemu Windows) i może zająć wiele godzin. Dlatego też zdecydowanie zalecamy skorzystanie z automatycznej metody przedstawionej wyżej.

Krok 1. Przejdź do trybu awaryjnego z obsługą sieci

Ręczne usuwanie malware powinno być wykonywane w Trybie awaryjnym.

Windows 7 / Vista / XP

- Kliknij Start > Zamknij > Uruchom ponownie > OK.

- Kiedy twój komputer stanie się aktywny, zacznij naciskać przycisk F8 (jeśli to nie zadziała, spróbuj F2, F12, Del, itp. – wszystko zależy od modelu płyty głównej) wiele razy, aż zobaczysz okno Zaawansowane opcje rozruchu.

- Wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Windows 10 / Windows 8

- Kliknij prawym przyciskiem myszy przycisk Start i wybierz Ustawienia.

- Przewiń w dół i wybierz Aktualizacja i zabezpieczenia.

- Wybierz Odzyskiwanie po lewej stronie okna.

- Teraz przewiń w dół i znajdź sekcję Zaawansowane uruchamianie.

- Kliknij Uruchom ponownie teraz.

- Wybierz Rozwiązywanie problemów.

- Idź do Zaawansowanych opcji.

- Wybierz Ustawienia uruchamiania.

- Naciśnij Uruchom ponownie.

- teraz wciśnij 5 lub kliknij 5) Włącz tryb awaryjny z obsługą sieci.

Krok 2. Zamknij podejrzane procesy

Menedżer zadań systemu Windows to przydatne narzędzie, które wyświetla wszystkie procesy działające w tle. Jeśli malware uruchomiło proces, to musisz go zamknąć:

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań.

- Kliknij Więcej szczegółów.

- Przewiń w dół do sekcji Procesy w tle i wyszukaj wszystko, co wygląda podejrzanie.

- Kliknij prawym przyciskiem myszy i wybierz Otwórz lokalizację pliku.

- Wróć do procesu, kliknij na niego prawym przyciskiem myszy i wybierz Zakończ proces.

- Usuń zawartość złośliwego folderu.

Krok 3. Sprawdź Uruchamianie

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań systemu Windows.

- Idź do karty Uruchamianie.

- Kliknij prawym przyciskiem myszy na podejrzany program i wybierz Wyłącz.

Krok 4. Usuń pliki wirusów

Pliki powiązane z malware można znaleźć w różnych miejscach na komputerze. Oto instrukcje, które pomogą ci je znaleźć:

- Wpisz Czyszczenie dysku w wyszukiwarce Windows i naciśnij Enter.

- Wybierz dysk, który chcesz wyczyścić (C: to domyślny dysk główny i prawdopodobnie jest on tym, który zawiera złośliwe pliki).

- Przewiń w dół przez listę Pliki do usunięcia i wybierz następujące:

Tymczasowe pliki internetowe

Pliki do pobrania

Kosz

Pliki tymczasowe - Wybierz Wyczyść pliki systemowe.

- Możesz także poszukać innych złośliwych plików ukrytych w następujących folderach (wpisz te wpisy w wyszukiwaniu Windows i wciśnij Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Po zakończeniu, uruchom ponownie komputer w normalnym trybie.

Usuń .xtbl korzystająć z System Restore

-

Krok 1: Zresetuj swój komputer Safe Mode with Command Prompt

Windows 7 / Vista / XP- Kliknij Start → Shutdown → Restart → OK .

- Kiedy już włączysz swój komputer, zacznij wciskać przycisk F8 tak długo aż zobaczysz okno Advanced Boot Options

-

Wybierz $1$s z listy

Windows 10 / Windows 8- Wciśnij przycisk Power w oknie logowania oznaczonym Windows. Następnie wciśnij i przytrzmaj Shift, który znajduje się na twojej klawiaturze i wciśnij dodatkowo Restart.

- Teraz wybierz Troubleshoot → Advanced options → Startup Settings a na końcu dodatkowo wybierz Restart

-

Jak tylko włączysz swój komputer wybierz -Enable Safe Mode with Command Prompt w oknie Startup Settings

-

Krok 2: Przywróć ustawienia fabryczne i pliki systemowe

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

-

Teraz wybierz rstrui.exe a nastepnie kliknij Enter jeszcze raz.

-

Kiedy pokaże ci się nowe okno wybierz Next a nastepnie wybierz punkt przywracania systemu, który wypada przed zainstalowaniem .xtbl. Zaraz po tym wybierz $3$s.

-

Teraz wybierz Yes aby rozpocząć przywracanie systemu

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

Na końcu powinienes dodatkowo pomyśleć o ochronie swojego komputera przed oprogramowaniem ransomware. Aby chronić swój komputer przed .xtbl i innym szkodliwym oprogramowaniem polecamy skorzystanie ze sprawdzonego oprogramowania antyszpiegującego takiego jak FortectIntego, SpyHunter 5Combo Cleaner lub Malwarebytes

Polecane dla ciebie:

Nie pozwól, by rząd cię szpiegował

Rząd ma wiele problemów w związku ze śledzeniem danych użytkowników i szpiegowaniem obywateli, więc powinieneś mieć to na uwadze i dowiedzieć się więcej na temat podejrzanych praktyk gromadzenia informacji. Uniknij niechcianego śledzenia lub szpiegowania cię przez rząd, stając się całkowicie anonimowym w Internecie.

Możesz wybrać różne lokalizacje, gdy jesteś online i uzyskać dostęp do dowolnych materiałów bez szczególnych ograniczeń dotyczących treści. Korzystając z Private Internet Access VPN, możesz z łatwością cieszyć się połączeniem internetowym bez żadnego ryzyka bycia zhakowanym.

Kontroluj informacje, do których dostęp może uzyskać rząd i dowolna inna niepożądana strona i surfuj po Internecie unikając bycia szpiegowanym. Nawet jeśli nie bierzesz udziału w nielegalnych działaniach lub gdy ufasz swojej selekcji usług i platform, zachowaj podejrzliwość dla swojego własnego bezpieczeństwa i podejmij środki ostrożności, korzystając z usługi VPN.

Kopie zapasowe plików do późniejszego wykorzystania w przypadku ataku malware

Problemy z oprogramowaniem spowodowane przez malware lub bezpośrednia utrata danych w wyniku ich zaszyfrowania może prowadzić do problemów z twoim urządzeniem lub do jego trwałego uszkodzenia. Kiedy posiadasz odpowiednie, aktualne kopie zapasowe, możesz z łatwością odzyskać dane po takim incydencie i wrócić do pracy.

Bardzo ważne jest, aby aktualizować kopie zapasowe po wszelkich zmianach na urządzeniu, byś mógł powrócić do tego nad czym aktualnie pracowałeś, gdy malware wprowadziło jakieś zmiany lub gdy problemy z urządzeniem spowodowały uszkodzenie danych lub wpłynęły negatywnie na wydajność.

Posiadając poprzednią wersję każdego ważnego dokumentu lub projektu, możesz oszczędzić sobie frustracji i załamania. Jest to przydatne, gdy niespodziewanie pojawi się malware. W celu przywrócenia systemu, skorzystaj z Data Recovery Pro.