Usuń wirusa Nemucod-AES (Poradnik usuwania) - Poradnik

Instrukcja usuwania wirusa Nemucod-AES

Czym jest Wirus ransomware Nemucod-AES?

Ransomware Nemucod-AES bierze pliki ofiary w jasyr i żąda okupu

Ransomware Nemucod-AES to wirus szyfrujący dane, który zdobył swoją nazwę po cichu dostając się do komputerów, blokując pliki się na nim znajdującepoprzez algorytmy AES-128 i RSA-2048 oraz domagający się 0.11471 Bitcoina okupu w zamian za odszyfrowanie plików.

Przestępcy umyślnie wybrali kryptowalutę jako środek płatniczy. Ten sposób gwarantuje anonimowość transakcji pieniężnej i pozwala sprawcom uniknąć prokuratury

Z tego powodu nie ma szans na sprawiedliwość, jeśli hakerzy znikną z Twoimi pieniędzmi po zakupie klusza deszyfrującego. To powinien być wystarczający powód do usunięcia Namucod-AES zamiast współpracy z oszustami.

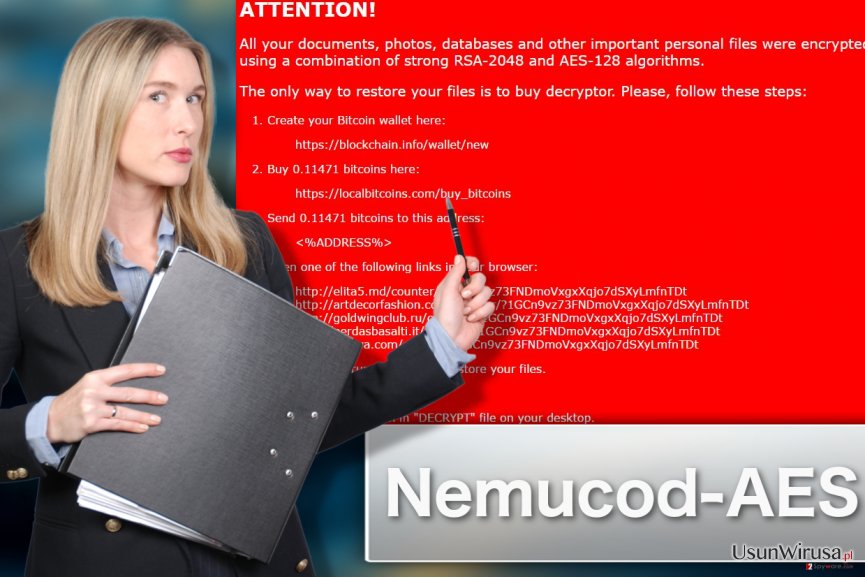

Tak, jak wiele innych ransomware, twórcy tego wirusa zostawiają żądanie okupu, w którym informują o wszystkich warunkach odzyskania danych i uczą ofiary, jak mogą zakupić i przesłać okup. Plik Decrypt.hta z żądaniem wygląda tak:

ATTENTION!

4. Open one of the following links in your browser:

All your documents, photos, databases and other important personal files were encrypted using a combination of strong RSA-2048 and AES-128 algorithms.

The only way to restore your files is to buy decryptor. Please, follow these steps:

1. Create your Bitcoin wallet here:

xxxxs://blockchain.info/wallet/new

2. Buy 0.11471 bitcoins here:

https://localbitcoins.com/buy_bitcoins

3. Send 0.11471 bitcoins to this address:

xxxx://elita5.md/counter/71GCn9vz73FNDmoVxgxXqjo7dSXyLmfnTDt

xxxx://artdecorfashion.com/counter/71GCn9vz73FNDmoVxgxXqjo7dSXyLmfnTDt

xxxx://goldwingclub.ru/counter/71GCn9vz73FNDmoVxgxXqjo7dSXyLmfnTDt

xxxx://perdasbasalti.it/counter/71GCn9vz73FNDmoVxgxXqjo7dSXyLmfnTDt

xxxx://natiwa.com/counter/71GCn9vz73FNDmoVxgxXqjo7dSXyLmfnTDt

5. Download and run decryptor to restore your files.

You can find this instruction in „DECRYPT” file on your desktop.

Żądania okupu mogą mówić wiele na temat twórców złośliwego kodu, grupie docelowej ataku i prawdziwym zamiarom przestępców. W tym wypadku musimy przyznać, tekst jest przygotowany rzetenie i szczegółowo – hakerzy stojący za wirusem są najpewniej biegli w posługiwaniu się językiem angielskim i na tyle poważni, by nie pozostawić błędów językowych w żądaniu.

Grupą docelową tego wirusa są najpewniej osoby anglojęzyczne. Nie powinno to jednak zatrzymać złośliwego kodu przed atakami na inne kraje Europejskie, takie jak Niemcy czy Szwecja.

Bez względu jednak na to, gdzie wirus uderze, wszędzie odpowiedź powinna być jednakowa – usunięcie wirusa Nemucod-AES.

Odzyskaj pliki zaszyfrowane przez wirusa Nemucod-AES za darmo

Ofiary, których komputery zostały zaatakowane przez tego wirusa, mogą użyć darmowego dekryptera NemucodAES, by odzyskać zaszyfrowane dane. Program ten został stworzony przez Emsisoft 12 lipca 2017 roku.

Jeśli więc twój komputer został zaatakowany przez wspomniany ransomware i zastanawiałeś się, czy zapłacić okup, zapomnij o takim myśleniu. Możesz odzyskać te pliki nie płacąc ani grosza. W tym celu sprawdź sekcję „odzyskanie danych” na końcu artykułu.

Najważniejszą rzeczą jest usunięcie wirusa, by zablokować go przed wyrządzeniem dodatkowych szkód w systemie. Użyj tego dekryptora dopiero po pozbyciu się wirusa z komputera.

Ransomware rozpowszechniany poprzez fałszywe raporty UPS

Istnieje kilka sposobów na rozpowszechnianie się Nemucod–AES po sieci. Przykładowymi z nich są:

- uszkodzone pobieranie

- fałszywe auaktualnienia oprogramowania

- zwodnicze reklamy

- zestawy exploiotów

Najczęściej wykorzystywanym sposobem przez Nemucod-AES jest jednak spam podszywający się za serwis doręczeń UPS. W przykładowych wiadomościach tego typu eksperci odnaleźli pliki zwane UPS ground-Delivery-005156577.doc.js oraz UPS ground-Receipt-4424638.doc.js, z których obydwa zawierały złośliwy kod i uruchamiały go udając zwykłe dokumenty Worda.

Pamiętaj o tym sposobie dystrybucji za każdym razem, gdy jesteś na swojej skrzynce mailowej. Nie próbuj pobierać lub nawet otwierać załączników otrzymanych przez nieznanych tobie nadawców. Mogą one pozwolić niepożądanym programom na wniknięcie do komputera.

Sposoby na usunięcie Nemucod-AES

Jeśli zauważyłeś, że nie masz już dostępu do swoich plików i spostrzegłeś notkę z żądaniem okupu, nie czekaj i zacznij procedurę usuwania wurusa Nemucod-AES już teraz.

Zalecamy skorzystanie z wysecjalizowanych narzędzi, takich jak FortectIntego czy Malwarebytes, by przeskanować komputer i znaleźć wszystkie komponenty szkodnika rozsiane w systemie.

Proces usuwania automatycznego zajmie tylko kilka minut, eśli sam wirus nie będzie próbował blokować działania programów anty-malware.

Lecz nawet, jeśli to uczyni, możesz posłużyć się poniższymi instrukcjami i pomóc wojemu antywirusowi w walce z Nemucod-AES.

Instrukcja ręcznego usuwania wirusa Nemucod-AES

Ransomware: ręczne usuwanie ransomware w Trybie awaryjnym

Tutaj znajdziesz, jak usunąć wirusa bez posiadania dodatkowych programów. Nie zapomnij jednak przeskanować systemu po wykonaniu poniższego poradnika.

Ważne! →

Przewodnik ręcznego usuwania może być zbyt skomplikowany dla zwykłych użytkowników komputerów. Przeprowadzenie go w sposób prawidłowy wymaga zaawansowanej wiedzy z zakresu informatyki (jeśli ważne pliki systemowe zostaną usunięte lub uszkodzone, może to skutkować uszkodzeniem całego systemu Windows) i może zająć wiele godzin. Dlatego też zdecydowanie zalecamy skorzystanie z automatycznej metody przedstawionej wyżej.

Krok 1. Przejdź do trybu awaryjnego z obsługą sieci

Ręczne usuwanie malware powinno być wykonywane w Trybie awaryjnym.

Windows 7 / Vista / XP

- Kliknij Start > Zamknij > Uruchom ponownie > OK.

- Kiedy twój komputer stanie się aktywny, zacznij naciskać przycisk F8 (jeśli to nie zadziała, spróbuj F2, F12, Del, itp. – wszystko zależy od modelu płyty głównej) wiele razy, aż zobaczysz okno Zaawansowane opcje rozruchu.

- Wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Windows 10 / Windows 8

- Kliknij prawym przyciskiem myszy przycisk Start i wybierz Ustawienia.

- Przewiń w dół i wybierz Aktualizacja i zabezpieczenia.

- Wybierz Odzyskiwanie po lewej stronie okna.

- Teraz przewiń w dół i znajdź sekcję Zaawansowane uruchamianie.

- Kliknij Uruchom ponownie teraz.

- Wybierz Rozwiązywanie problemów.

- Idź do Zaawansowanych opcji.

- Wybierz Ustawienia uruchamiania.

- Naciśnij Uruchom ponownie.

- teraz wciśnij 5 lub kliknij 5) Włącz tryb awaryjny z obsługą sieci.

Krok 2. Zamknij podejrzane procesy

Menedżer zadań systemu Windows to przydatne narzędzie, które wyświetla wszystkie procesy działające w tle. Jeśli malware uruchomiło proces, to musisz go zamknąć:

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań.

- Kliknij Więcej szczegółów.

- Przewiń w dół do sekcji Procesy w tle i wyszukaj wszystko, co wygląda podejrzanie.

- Kliknij prawym przyciskiem myszy i wybierz Otwórz lokalizację pliku.

- Wróć do procesu, kliknij na niego prawym przyciskiem myszy i wybierz Zakończ proces.

- Usuń zawartość złośliwego folderu.

Krok 3. Sprawdź Uruchamianie

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań systemu Windows.

- Idź do karty Uruchamianie.

- Kliknij prawym przyciskiem myszy na podejrzany program i wybierz Wyłącz.

Krok 4. Usuń pliki wirusów

Pliki powiązane z malware można znaleźć w różnych miejscach na komputerze. Oto instrukcje, które pomogą ci je znaleźć:

- Wpisz Czyszczenie dysku w wyszukiwarce Windows i naciśnij Enter.

- Wybierz dysk, który chcesz wyczyścić (C: to domyślny dysk główny i prawdopodobnie jest on tym, który zawiera złośliwe pliki).

- Przewiń w dół przez listę Pliki do usunięcia i wybierz następujące:

Tymczasowe pliki internetowe

Pliki do pobrania

Kosz

Pliki tymczasowe - Wybierz Wyczyść pliki systemowe.

- Możesz także poszukać innych złośliwych plików ukrytych w następujących folderach (wpisz te wpisy w wyszukiwaniu Windows i wciśnij Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Po zakończeniu, uruchom ponownie komputer w normalnym trybie.

Usuń Nemucod-AES korzystająć z System Restore

Jeśli powyższa technika nie pomogła uruchomić antywirusa, wykonaj następujące kroki.

-

Krok 1: Zresetuj swój komputer Safe Mode with Command Prompt

Windows 7 / Vista / XP- Kliknij Start → Shutdown → Restart → OK .

- Kiedy już włączysz swój komputer, zacznij wciskać przycisk F8 tak długo aż zobaczysz okno Advanced Boot Options

-

Wybierz $1$s z listy

Windows 10 / Windows 8- Wciśnij przycisk Power w oknie logowania oznaczonym Windows. Następnie wciśnij i przytrzmaj Shift, który znajduje się na twojej klawiaturze i wciśnij dodatkowo Restart.

- Teraz wybierz Troubleshoot → Advanced options → Startup Settings a na końcu dodatkowo wybierz Restart

-

Jak tylko włączysz swój komputer wybierz -Enable Safe Mode with Command Prompt w oknie Startup Settings

-

Krok 2: Przywróć ustawienia fabryczne i pliki systemowe

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

-

Teraz wybierz rstrui.exe a nastepnie kliknij Enter jeszcze raz.

-

Kiedy pokaże ci się nowe okno wybierz Next a nastepnie wybierz punkt przywracania systemu, który wypada przed zainstalowaniem Nemucod-AES. Zaraz po tym wybierz $3$s.

-

Teraz wybierz Yes aby rozpocząć przywracanie systemu

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

Bonus: przywróć swoje dane

Poradnik zaprezentowany powyżej powinien pomóc ci w usunieciu oprogramwania Nemucod-AES z twojego komputera. Celem przywrócenia zaszyfrowanych danych prosze skorzystaj z dokladnego poradnika przygotowanego przez naszych ekspertow do spraw bezpieczenstwa usunwirusa.plJezeli twoje pliki zostaly zaszyfrowane przez Nemucod-AES mozesz skorzystac z podanych metod aby je przywrocic

Odzyskanie danych z pomocą Data Recovery Pro

Tutaj wyjaśnimy, jak użyć Data Recovery Pro by odzyskać część zaszyfrowanych danych.

- Pobierz Data Recovery Pro;

- Zapoznaj się z nastepującymi krokami Data Recovery a nastepnie zainstaluj program na swoim komputerze.

- Uruchom go a nastepnie przeskanuj swoj zaszyfrowany komputer w poszukiwaniu Nemucod-AES.

- Przywróć je

Przywrócenie systemu do poprzedniej wersji

Poniżej znaduje się poradnik dotyczący odzyskania danych poprzez przywrócenie poprzedniej wersji systemu.

- Znajdź zaszyfrowany plik, który chcesz przywrócić i kliknij na nim prawym przyciskiem myszy

- Wybierz “Properties” a nastepnie przejdz do zakladki “Previous versions”

- Tutaj sprawdz dostepne kopie pliku w “Folder versions”. Powinienes wybrac wersje ktora cie interesuje i kliknac przycisk przywracania “Restore”

Wykorzystanie Shadow Explorer do odzyskania danych

Jeśli ukryte wersje plików nie zostały skasowane z dysku, definitywnie może przydać się Shadow Explorer.

- Pobierz Shadow Explorer (http://shadowexplorer.com/);

- W odniesieniu do manadzera instalacji Shadow Explorer po prostu postepuj z pozostalymi krokami instalacji.

- Uruchom program, przejdz przez menu a nastepnie w górnym lewym roku kliknij dysk z zaszyfronwanymi danymi. Sprawdz jakie wystepuja tam foldery

- Kliknij prawym przyciskiem na folder ktory chcesz przywrocic i wybierz “Export”. Nastepnie wybierz gdzie chcesz go skladowac.

Dekrypter NemucodAES

Pobierz dekryptera NemucodAES (autorstwa Emsisoft) i uruchom jego plik wykonywalny. Po wyskoczeniu okna Kontroli Konta Użytkownika, wciśnij „Tak”. Teraz musisz uzbroić się w cierpliwość, ponieważ dekrypter może potrzebować paru godzin na przeskanowanie systemu. Narzędzie wyświetli nowe okno po znalezieniu wszystkich zaszyfrowanych plików. Wciśnij w nim OK, a następnie Decrypt. Zachowaj cierpliwość podczas procesu rozszyfrowywania plików.

Po zakończeniu procedury, usuń zaszyfrowane kopie dokumentów z systemu.

Na końcu powinienes dodatkowo pomyśleć o ochronie swojego komputera przed oprogramowaniem ransomware. Aby chronić swój komputer przed Nemucod-AES i innym szkodliwym oprogramowaniem polecamy skorzystanie ze sprawdzonego oprogramowania antyszpiegującego takiego jak FortectIntego, SpyHunter 5Combo Cleaner lub Malwarebytes

Polecane dla ciebie:

Nie pozwól, by rząd cię szpiegował

Rząd ma wiele problemów w związku ze śledzeniem danych użytkowników i szpiegowaniem obywateli, więc powinieneś mieć to na uwadze i dowiedzieć się więcej na temat podejrzanych praktyk gromadzenia informacji. Uniknij niechcianego śledzenia lub szpiegowania cię przez rząd, stając się całkowicie anonimowym w Internecie.

Możesz wybrać różne lokalizacje, gdy jesteś online i uzyskać dostęp do dowolnych materiałów bez szczególnych ograniczeń dotyczących treści. Korzystając z Private Internet Access VPN, możesz z łatwością cieszyć się połączeniem internetowym bez żadnego ryzyka bycia zhakowanym.

Kontroluj informacje, do których dostęp może uzyskać rząd i dowolna inna niepożądana strona i surfuj po Internecie unikając bycia szpiegowanym. Nawet jeśli nie bierzesz udziału w nielegalnych działaniach lub gdy ufasz swojej selekcji usług i platform, zachowaj podejrzliwość dla swojego własnego bezpieczeństwa i podejmij środki ostrożności, korzystając z usługi VPN.

Kopie zapasowe plików do późniejszego wykorzystania w przypadku ataku malware

Problemy z oprogramowaniem spowodowane przez malware lub bezpośrednia utrata danych w wyniku ich zaszyfrowania może prowadzić do problemów z twoim urządzeniem lub do jego trwałego uszkodzenia. Kiedy posiadasz odpowiednie, aktualne kopie zapasowe, możesz z łatwością odzyskać dane po takim incydencie i wrócić do pracy.

Bardzo ważne jest, aby aktualizować kopie zapasowe po wszelkich zmianach na urządzeniu, byś mógł powrócić do tego nad czym aktualnie pracowałeś, gdy malware wprowadziło jakieś zmiany lub gdy problemy z urządzeniem spowodowały uszkodzenie danych lub wpłynęły negatywnie na wydajność.

Posiadając poprzednią wersję każdego ważnego dokumentu lub projektu, możesz oszczędzić sobie frustracji i załamania. Jest to przydatne, gdy niespodziewanie pojawi się malware. W celu przywrócenia systemu, skorzystaj z Data Recovery Pro.