Usuń JS.Crypto Ransomware (Darmowy poradnik)

Instrukcja usuwania JS.Crypto Ransomware

Czym jest JS.Crypto Ransomware?

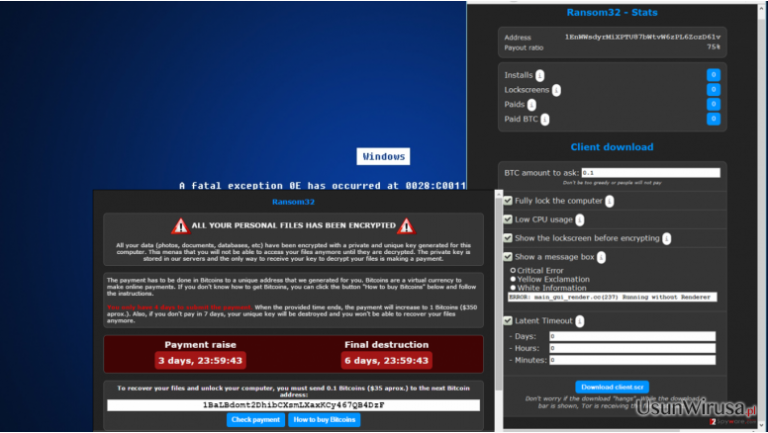

UWAGA! JS.Crypto Ransomware (znane również jako Ransom32) jest aktywnie rozprzestrzeniane w internecie jako plik client.scr. Zgodnei z oświadczeniami ofiar, jest on zwykle przekazywany jako załącznik w wiadomości email lub może być aktywowany kiedy użytkownik uruchomi zainfekowany Trojanem link reklamowy. Kiedy już dostanie się do systemu (może dotknąć zarówno Windows, Linux jak i Mac OS), ukrywa poufne informacje, w tym zdjęcia, dokumenty, muzykę itd. i następnie wymaga zapłącenia okupu by te pliki uwaolnić. W momencie pisania tego artykułu nie ma innej możliwości rozszyfrowania plików zaatakowanych przez JS.Crypto Ransomware w inny sposób niż zapłacenie okupu. Niestety, ale ujawnienie danych karty kredytowej, imię i nazwiska oraz innych poufnych informacji oszuston cybernetycznym jest ryzykowne i może prowadzić w przyszłości do poważnych problemów, takich jak kradzieże pieniędzy z konta bankowego.

Czy JS.Crypto jest zwykłym ransomware?

Analitycy ransomware ostrzegają, że JS.Crypto NIE jest zwykłym zagrożeniem cybernetycznym. Wcześniej wirusy ransomware, które już były znane były zazwyczaj kierowały się na platformy Windows i nawet nie patrzyły w stronę Linuxa lub Mac OS, to teraz, może również mieć wpływ na użytkowników tych platform. Wirus JS.Crypto jest oparty na JavaScript. Poza tym, dla jego twórcy, cyber oszuści, zaangażowali framework NW.js, która umożliwia zakażeniu osiedlać się na wielu platformach (Windows, Mac, Linux).

Jak to działa?

Czytając na temat podobnych zachowań wirusa JS.Crypto, wygląda na to, że działa on podobnie jak inne infekcje komputerowe typu ransomware. Kiedy już osiągnie system końcowy, instaluje się w lokalizacjach %Temp% oraz %AppData%\Microsoft\Windows\Start Menu\Programs\Startup i wstrzykuje się w rozruch Windowsa (ChromeService.lnk).Poza tym, aby chronić się przed zidentyfikowaniem i usunięciem z łatwością tworzy pliki, takie jak chrome.exe, ffmpegsumo.dll, s.exe, msgbox.vbs, u.vbs, rundll32.exe, i wiele innych. W tym samym czasie, ransomware JS.Crypto przeprowadza szyfrowanie plików, przez co możesz stracić dostęp do wszystkich plików o rozszerzeniach .jpeg, .mp3, .mpeg, .dot, .jpg, .pmd, .mp4, .sdf, .docx, .ppj, .3gp, .aet, i innych. Ponadto, otrzymasz ostrzeżenie o następującej treści:

ALL YOUR PERSONAL FILES HAS BEEN ENCRYPTED

All your data (photos, documents, databases, etc.) have been encrypted with a private and unique key generated for this computer. This means that you will not be able to access your files anymore until they are decrypted. The private key is stored in our servers and the only way to receive your key to decrypt your files is making a payment.

Jak już wskazano, aby odszyfrować pliki, które zostały zarażone przez złośliwe oprogramowanie JS.Crypto, będziesz musiał zapłacić okup. Na razie, ilość wymaganych pieniędzy, nie jest duża w porównaniu do innych infekcji szkodników. Wymaganym okupem jest około 0,1 Bitcoins ($ 35), które należy uiścić w ciągu czterech dni. Po tym czasie, suma pieniędzy będzie dwa lub więcej razy większa. Jeśli już straciłeś dostęp do plików osobistych i otrzymałeś zawiadomienie o ransomware JS.Crypto, należy usunąć JS.Crypto ransomware używając FortectIntego lub innego profesjonalnego anty-malware, a następnie skorzystać z przywrócenia kopii zapasowych plików. W przypadku, gdy nigdy nie zrobiłeś kopii zapasowych, możesz być w poważnych tarapatach, ponieważ nie ma dostępu do narzędzia do przywracania plików bez zapłacenia okupu. Jednak przed wpłaceniem pieniędzy, pomyśl dwa razy, ponieważ możesz ujawnić swoje dane kart kredytowych i innych poufnych informacji podejrzanym stronom, które mogą później inicjować kradzież bezpośrednio z konta bankowego.

W jaki sposób to ransomware infekuje systemy?

Istnieje kilka mediów, przez które wirus JS.Crypto się rozprzestrzenia. Może być wstrzyknięty do monitów fałszywych aktualizacji oprogramowania (Java, Odtwarzacz multimedialny, odtwarzacz VLC, itp), załączników do wiadomości spamowych, podejrzanego oprogramowania firm trzecich, plików torrent, i tak dalej. To dlatego jest ważne, aby trzymać z dala od wątpliwej treści. W większości przypadków, ludzie dają się nabrać na zainstalowanie wirusa JS.Crypto poprzez e-mail ze spamem informujący o braku płatności, zakupie pre-paid, podatkach i podobnych zagadnieniach. Dlatego należy zachować ostrożność i jeśli znajdziesz literówki, błędy gramatyczne inne błędy w tytule lub treści wiadomości, nie otwieraj jej załącznika. Poza tym, aby utrzymać PC wolnym od wirusów, zainstaluj profesjonalny program anty-malware i aktualizuj go na bieżąco. Blokuje on przenikanie niebezpiecznych/potencjalnie niechcianych programów i zachowuje stabilność Twojego komputera.

Jeśli, niestety, JS.Crypto ransomware już czai się w twoim komputerze, upewnij się, że go usuniesz jak najszybciej. Aby dowiedzieć się więcej na temat usuwania JS.Crypto, przejdź do strony 2.

Jak radzić sobie z takimi infekcjami ransomware jak ta?

Myślenie, że usunięcie wirusa JS.Crypto jest łatwym zadaniem jest bardziej niż naiwne. Infekcje takie, które należą do najwyższego poziomu niebezpieczeństwa, zakorzeniają sie głęboko w systemie operacyjnym i nie mogą zostać zazwyczaj usunięte ręcznie. Jeśli jednak chcesz spróbować usunięcia ręcznego JS.Crypto, można starać się przestrzegać instrukcji podanej poniżej. Jednak w ten sposób ryzykujesz usunięcie niewłaściwych plików, uszkodzenie systemu lub pozostawienie niektórych niebezpiecznych składników nierozwiązanych. Dlatego, aby odinstalować wirusa JS.Crypto na stałe, zalecamy użycie FortectIntego lub Malwarebytes.

Instrukcja ręcznego usuwania JS.Crypto Ransomware

Ransomware: ręczne usuwanie ransomware w Trybie awaryjnym

Ważne! →

Przewodnik ręcznego usuwania może być zbyt skomplikowany dla zwykłych użytkowników komputerów. Przeprowadzenie go w sposób prawidłowy wymaga zaawansowanej wiedzy z zakresu informatyki (jeśli ważne pliki systemowe zostaną usunięte lub uszkodzone, może to skutkować uszkodzeniem całego systemu Windows) i może zająć wiele godzin. Dlatego też zdecydowanie zalecamy skorzystanie z automatycznej metody przedstawionej wyżej.

Krok 1. Przejdź do trybu awaryjnego z obsługą sieci

Ręczne usuwanie malware powinno być wykonywane w Trybie awaryjnym.

Windows 7 / Vista / XP

- Kliknij Start > Zamknij > Uruchom ponownie > OK.

- Kiedy twój komputer stanie się aktywny, zacznij naciskać przycisk F8 (jeśli to nie zadziała, spróbuj F2, F12, Del, itp. – wszystko zależy od modelu płyty głównej) wiele razy, aż zobaczysz okno Zaawansowane opcje rozruchu.

- Wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Windows 10 / Windows 8

- Kliknij prawym przyciskiem myszy przycisk Start i wybierz Ustawienia.

- Przewiń w dół i wybierz Aktualizacja i zabezpieczenia.

- Wybierz Odzyskiwanie po lewej stronie okna.

- Teraz przewiń w dół i znajdź sekcję Zaawansowane uruchamianie.

- Kliknij Uruchom ponownie teraz.

- Wybierz Rozwiązywanie problemów.

- Idź do Zaawansowanych opcji.

- Wybierz Ustawienia uruchamiania.

- Naciśnij Uruchom ponownie.

- teraz wciśnij 5 lub kliknij 5) Włącz tryb awaryjny z obsługą sieci.

Krok 2. Zamknij podejrzane procesy

Menedżer zadań systemu Windows to przydatne narzędzie, które wyświetla wszystkie procesy działające w tle. Jeśli malware uruchomiło proces, to musisz go zamknąć:

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań.

- Kliknij Więcej szczegółów.

- Przewiń w dół do sekcji Procesy w tle i wyszukaj wszystko, co wygląda podejrzanie.

- Kliknij prawym przyciskiem myszy i wybierz Otwórz lokalizację pliku.

- Wróć do procesu, kliknij na niego prawym przyciskiem myszy i wybierz Zakończ proces.

- Usuń zawartość złośliwego folderu.

Krok 3. Sprawdź Uruchamianie

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań systemu Windows.

- Idź do karty Uruchamianie.

- Kliknij prawym przyciskiem myszy na podejrzany program i wybierz Wyłącz.

Krok 4. Usuń pliki wirusów

Pliki powiązane z malware można znaleźć w różnych miejscach na komputerze. Oto instrukcje, które pomogą ci je znaleźć:

- Wpisz Czyszczenie dysku w wyszukiwarce Windows i naciśnij Enter.

- Wybierz dysk, który chcesz wyczyścić (C: to domyślny dysk główny i prawdopodobnie jest on tym, który zawiera złośliwe pliki).

- Przewiń w dół przez listę Pliki do usunięcia i wybierz następujące:

Tymczasowe pliki internetowe

Pliki do pobrania

Kosz

Pliki tymczasowe - Wybierz Wyczyść pliki systemowe.

- Możesz także poszukać innych złośliwych plików ukrytych w następujących folderach (wpisz te wpisy w wyszukiwaniu Windows i wciśnij Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Po zakończeniu, uruchom ponownie komputer w normalnym trybie.

Usuń JS.Crypto Ransomware korzystająć z System Restore

-

Krok 1: Zresetuj swój komputer Safe Mode with Command Prompt

Windows 7 / Vista / XP- Kliknij Start → Shutdown → Restart → OK .

- Kiedy już włączysz swój komputer, zacznij wciskać przycisk F8 tak długo aż zobaczysz okno Advanced Boot Options

-

Wybierz $1$s z listy

Windows 10 / Windows 8- Wciśnij przycisk Power w oknie logowania oznaczonym Windows. Następnie wciśnij i przytrzmaj Shift, który znajduje się na twojej klawiaturze i wciśnij dodatkowo Restart.

- Teraz wybierz Troubleshoot → Advanced options → Startup Settings a na końcu dodatkowo wybierz Restart

-

Jak tylko włączysz swój komputer wybierz -Enable Safe Mode with Command Prompt w oknie Startup Settings

-

Krok 2: Przywróć ustawienia fabryczne i pliki systemowe

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

-

Teraz wybierz rstrui.exe a nastepnie kliknij Enter jeszcze raz.

-

Kiedy pokaże ci się nowe okno wybierz Next a nastepnie wybierz punkt przywracania systemu, który wypada przed zainstalowaniem JS.Crypto Ransomware. Zaraz po tym wybierz $3$s.

-

Teraz wybierz Yes aby rozpocząć przywracanie systemu

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

Na końcu powinienes dodatkowo pomyśleć o ochronie swojego komputera przed oprogramowaniem ransomware. Aby chronić swój komputer przed JS.Crypto Ransomware i innym szkodliwym oprogramowaniem polecamy skorzystanie ze sprawdzonego oprogramowania antyszpiegującego takiego jak FortectIntego, SpyHunter 5Combo Cleaner lub Malwarebytes

Polecane dla ciebie:

Nie pozwól, by rząd cię szpiegował

Rząd ma wiele problemów w związku ze śledzeniem danych użytkowników i szpiegowaniem obywateli, więc powinieneś mieć to na uwadze i dowiedzieć się więcej na temat podejrzanych praktyk gromadzenia informacji. Uniknij niechcianego śledzenia lub szpiegowania cię przez rząd, stając się całkowicie anonimowym w Internecie.

Możesz wybrać różne lokalizacje, gdy jesteś online i uzyskać dostęp do dowolnych materiałów bez szczególnych ograniczeń dotyczących treści. Korzystając z Private Internet Access VPN, możesz z łatwością cieszyć się połączeniem internetowym bez żadnego ryzyka bycia zhakowanym.

Kontroluj informacje, do których dostęp może uzyskać rząd i dowolna inna niepożądana strona i surfuj po Internecie unikając bycia szpiegowanym. Nawet jeśli nie bierzesz udziału w nielegalnych działaniach lub gdy ufasz swojej selekcji usług i platform, zachowaj podejrzliwość dla swojego własnego bezpieczeństwa i podejmij środki ostrożności, korzystając z usługi VPN.

Kopie zapasowe plików do późniejszego wykorzystania w przypadku ataku malware

Problemy z oprogramowaniem spowodowane przez malware lub bezpośrednia utrata danych w wyniku ich zaszyfrowania może prowadzić do problemów z twoim urządzeniem lub do jego trwałego uszkodzenia. Kiedy posiadasz odpowiednie, aktualne kopie zapasowe, możesz z łatwością odzyskać dane po takim incydencie i wrócić do pracy.

Bardzo ważne jest, aby aktualizować kopie zapasowe po wszelkich zmianach na urządzeniu, byś mógł powrócić do tego nad czym aktualnie pracowałeś, gdy malware wprowadziło jakieś zmiany lub gdy problemy z urządzeniem spowodowały uszkodzenie danych lub wpłynęły negatywnie na wydajność.

Posiadając poprzednią wersję każdego ważnego dokumentu lub projektu, możesz oszczędzić sobie frustracji i załamania. Jest to przydatne, gdy niespodziewanie pojawi się malware. W celu przywrócenia systemu, skorzystaj z Data Recovery Pro.