Usuń wirusa Sage 2.0 (Zaaktualizowany poradnik) - Zawiera Instrukcje Odzyskiwania

Instrukcja usuwania wirusa Sage 2.0

Czym jest Wirus ransomware Sage 2.0?

Niebezpieczne cechy ransomware Sage 2.0:

Wirus Sage 2.0 jest potomkiem wirusa ransomware Sage, który początkowo ewoluował z rodziny wirusa CryLocker. Jak w przypadku większości programów ransomware , prawdopodobnie najgorszą funkcjonalnością Sage malware jest jego zdolność do szyfrowania plików systemowych. Czyni to zaraz po tym, jak ukradkiem doprowadzi do infiltracji systemu. Do szyfrowania danych , wirus wykorzystuje zaawansowany algorytm szyfrowania. Wirus ten jest analizowany w tym momencie, ale wydaje się, że w przeciwieństwie do większości wirusów nie używa procedury szyfrowania AES. Oczywiście, eksperci często znajdują sposoby na ominięcie nawet najbardziej skomplikowanego szyfrowania jak tylko uda im się znaleźć jakieś błędy w kodzie źródłowym programu . Niestety, Sage jest obecnie niedeszyfrowalny i może upłynąć trochę czasu, zanim narzędzie deszyfrowania zostanie wymyślone. Jednak wirus nie powinien po prostu nadal wędrować między komputerami bez nadzoru, ponieważ jego złośliwy kod może zaszyfrować nowo utworzone dokumenty lub zainfekować zewnętrzne urządzenia pamięci masowej, takie jak pamięci USB i dyski twarde. Tak więc, nie zalecamy marnować więcej czasu na czekanie na cud i podjęcie kroków w kierunku usunięcia Sage 2.0 jak najszybciej. Należy przeskanować urządzenie za pomocą FortectIntego podobnym programem anty-malware, aby osiągnąć najlepsze rezultaty.

Jeśli chodzi o sam program, należy podkreślić, że produkt jest bardzo podobny do innego szkodnika, które są obecnie tworzone przez twórców szkodliwego oprogramowania na całym świecie. Sage 2.0 nie jest to typowy nowoczesny krypto-pasożyt, mimo, że na takiego wygląda. Wciąż używa on makr Worda , aby aktywować skrypt pobierania wirusów. Ta sama technika infiltracji została wykorzystana przez wirusy Locky oraz Cerber, gdy ransomware wciąż wspinało się na szczyt popuparności złośliwego oprogramowania w poprzednich kilku latach. Niemniej jednak wydaje się, że ta metoda infiltracji systemu jest nadal skuteczna i wielu użytkowników daje się nabrać na pobranie i otwarcie zainfekowanego dokumentu Worda na swoich komputerach, niezależnie od ostrzeżeń ekspertów. Malware Sage 2.0 rozprzestrzenia się za pośrednictwem poczty spam, co obejmuje szkodliwe załączniki e-mail nazywane zwykle EMAIL_ [losowy zbiór liczb] _recipient.zip. Wszystkie te wiadomości spamowe są przesyłane z wysokim priorytetem. Ten załącznik zip często zawiera zarówno plik JavaScript lub dokument programu Word, a oba noszą niebezpieczny kod, który pobiera szkodnika ze zdalnego serwera za pomocą połączenia internetowego ofiary. Należy wspomnieć, że złośliwe załączniki e-mail zawierające pliki Worda zazwyczaj proszą ofiarę by włączyć makra – trzymaj się z dala od takich plików! Po włączeniu tej funkcji, złośliwy kod zostanie aktywowany i pobierze wirusa na komputer.

Jednak ofiara nie widzi nic podejrzanego w pierwszej kolejności. Ten ransomware nie rozpocznie procedury szyfrowania od razu; dyskretnie pozostaje w systemie, a po jakimś czasie kopiuje się do innego folderu – C:\Users\[username]\AppData\Roaming. Wirus zapisuje kopię Sage 2.0 pod nazwą 8 losowych znaków i wykonuje go, co sprawia, że pojawia się pop-up Kontrola konta użytkownika. Jeśli ofiara pozwoli programowi na dokonanie zmian na komputerze, to rozpocznie skanowanie systemu w poszukiwaniu plików, które mają rozszerzenia z listy docelowej i skutecznie je zaszyfruje.

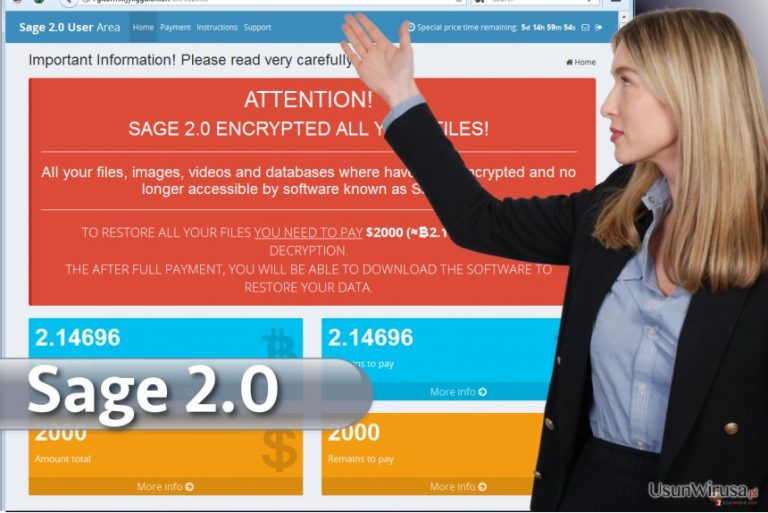

Podczas tego procesu, wirus dodaje rozszerzenie plików .sage do zaszyfrowanych plików, a także wkleja żądanie okupu nazwane ! Recovery_ .html na pulpicie i w innych folderach zawierających zaszyfrowane pliki, archiwa, obrazy lub inne dane. Dokument .html wyjaśnia, że pliki na komputerze zostały pomyślnie zaszyfrowane i podaje link do strony płatności osobistego okupu. Na stronie płatności ujawnia, jak ofiara może przywrócić zaszyfrowane dane – trzeba zapłacić $ 2000 w czasie 7 dni na konto portfela Bitcoin hakera ; w przeciwnym przypadku, suma żądanego okupu się podwoi. Wirus usuwa również kopie woluminów w tym samym czasie, co czyni tę metodę odzyskiwania danych niedostępną. Czy takie twierdzenia są prawdziwe, czy nie, zawsze istnieje ryzyko, że nawet jeśli zapłacisz żądany okup w narzucownym czasie, hakerzy mogą nie dostarczyć oprogramowania do deszyfrowania dokumentów. Mogą oni zniknąć z twoimi pieniędzmi, pozostawiając urządzenie ze złośliwym oprogramowaniem i setkami plików oznaczonych rozszerzeniem .sage. Nie dawaj zysku szantażyście w takiej bezprawnej drodze i usuń Sage 2.0 z komputera z pominięciem jego rozkazów. Jeśli masz problemy z eliminacją wirusa ręcznie, należy zapoznać się z instrukcjami ręcznej eliminacji na końcu tego artykułu.

Co sprawia, że infiltracja ransomware jest możliwa?

Technicznie, wirus Sage 2.0 nie różni się od większości wirusów ransomware. Ponadto, jego twórcy nie wprowadzają żadnych nowych zmian w jego rozprowadzaniu wokoło. Pasożyt rozprzestrzenia się za pośrednictwem wiadomości spamowych i ich szkodliwych załączników; Może on być również dystrybuowany jako aktualizacja oprogramowania i przybyć do komputera jako przepakowany instalator oprogramowania. W ten sposób możemy generalizować, że to, co sprawia, że infiltracja Sage 2.0 jest możliwa to nieostrożne przeglądanie stron internetowych, nieostrożna instalacja oprogramowania i niewystarczająca ochrona systemu. Jeśli nie zostałeśzakażony malware proponujemy abyś poświęcił trochę więcej czasu na opiekę nad komputerem, zwracając uwagę na własne nawyki i utrzymanie kopii zapasowych plików w niektórych bezpiecznych miejscach.

Jak powinieneś przeprowadzić usuwanie Sage 2.0?

Wirus Sage 2.0 stwarza ten sam problem jak większość wirusów ransomware – walczy on o pozostanie na zainfekowanych komputerach, tak długo, jak to możliwe. Aby to zrobić, wirus może blokować oprogramowanie antywirusowe przed uruchomieniem skanowania systemu, zapewniając, że nie ma szans na przeprowadzenie usuwania Sage 2.0. Na szczęście tuż poniżej tego artykułu, nasi eksperci przygotowali kilka sztuczek, które mogą co pomóc zmniejszyć funkcjonalność wirusa i umożliwić przeskanowanie komputera. Po przejściu przez wskazane etapy, można następnie usunąć Sage 2.0 z komputera bez większych trudności.

Instrukcja ręcznego usuwania wirusa Sage 2.0

Ransomware: ręczne usuwanie ransomware w Trybie awaryjnym

By zmniejszyć kontrolę Sage 2.0 na swoim komputerze, podążaj za instrukcjami poniżej i uruchom pełne skanowanie systemu.

Ważne! →

Przewodnik ręcznego usuwania może być zbyt skomplikowany dla zwykłych użytkowników komputerów. Przeprowadzenie go w sposób prawidłowy wymaga zaawansowanej wiedzy z zakresu informatyki (jeśli ważne pliki systemowe zostaną usunięte lub uszkodzone, może to skutkować uszkodzeniem całego systemu Windows) i może zająć wiele godzin. Dlatego też zdecydowanie zalecamy skorzystanie z automatycznej metody przedstawionej wyżej.

Krok 1. Przejdź do trybu awaryjnego z obsługą sieci

Ręczne usuwanie malware powinno być wykonywane w Trybie awaryjnym.

Windows 7 / Vista / XP

- Kliknij Start > Zamknij > Uruchom ponownie > OK.

- Kiedy twój komputer stanie się aktywny, zacznij naciskać przycisk F8 (jeśli to nie zadziała, spróbuj F2, F12, Del, itp. – wszystko zależy od modelu płyty głównej) wiele razy, aż zobaczysz okno Zaawansowane opcje rozruchu.

- Wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Windows 10 / Windows 8

- Kliknij prawym przyciskiem myszy przycisk Start i wybierz Ustawienia.

- Przewiń w dół i wybierz Aktualizacja i zabezpieczenia.

- Wybierz Odzyskiwanie po lewej stronie okna.

- Teraz przewiń w dół i znajdź sekcję Zaawansowane uruchamianie.

- Kliknij Uruchom ponownie teraz.

- Wybierz Rozwiązywanie problemów.

- Idź do Zaawansowanych opcji.

- Wybierz Ustawienia uruchamiania.

- Naciśnij Uruchom ponownie.

- teraz wciśnij 5 lub kliknij 5) Włącz tryb awaryjny z obsługą sieci.

Krok 2. Zamknij podejrzane procesy

Menedżer zadań systemu Windows to przydatne narzędzie, które wyświetla wszystkie procesy działające w tle. Jeśli malware uruchomiło proces, to musisz go zamknąć:

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań.

- Kliknij Więcej szczegółów.

- Przewiń w dół do sekcji Procesy w tle i wyszukaj wszystko, co wygląda podejrzanie.

- Kliknij prawym przyciskiem myszy i wybierz Otwórz lokalizację pliku.

- Wróć do procesu, kliknij na niego prawym przyciskiem myszy i wybierz Zakończ proces.

- Usuń zawartość złośliwego folderu.

Krok 3. Sprawdź Uruchamianie

- Wciśnij Ctrl + Shift + Esc na klawiaturze, by otworzyć Menedżera zadań systemu Windows.

- Idź do karty Uruchamianie.

- Kliknij prawym przyciskiem myszy na podejrzany program i wybierz Wyłącz.

Krok 4. Usuń pliki wirusów

Pliki powiązane z malware można znaleźć w różnych miejscach na komputerze. Oto instrukcje, które pomogą ci je znaleźć:

- Wpisz Czyszczenie dysku w wyszukiwarce Windows i naciśnij Enter.

- Wybierz dysk, który chcesz wyczyścić (C: to domyślny dysk główny i prawdopodobnie jest on tym, który zawiera złośliwe pliki).

- Przewiń w dół przez listę Pliki do usunięcia i wybierz następujące:

Tymczasowe pliki internetowe

Pliki do pobrania

Kosz

Pliki tymczasowe - Wybierz Wyczyść pliki systemowe.

- Możesz także poszukać innych złośliwych plików ukrytych w następujących folderach (wpisz te wpisy w wyszukiwaniu Windows i wciśnij Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Po zakończeniu, uruchom ponownie komputer w normalnym trybie.

Usuń Sage 2.0 korzystająć z System Restore

Aby uruchomić program antywirusowy prawidłowo, spróbuj wykonać czynności, które nasi eksperci wskazują tutaj:

-

Krok 1: Zresetuj swój komputer Safe Mode with Command Prompt

Windows 7 / Vista / XP- Kliknij Start → Shutdown → Restart → OK .

- Kiedy już włączysz swój komputer, zacznij wciskać przycisk F8 tak długo aż zobaczysz okno Advanced Boot Options

-

Wybierz $1$s z listy

Windows 10 / Windows 8- Wciśnij przycisk Power w oknie logowania oznaczonym Windows. Następnie wciśnij i przytrzmaj Shift, który znajduje się na twojej klawiaturze i wciśnij dodatkowo Restart.

- Teraz wybierz Troubleshoot → Advanced options → Startup Settings a na końcu dodatkowo wybierz Restart

-

Jak tylko włączysz swój komputer wybierz -Enable Safe Mode with Command Prompt w oknie Startup Settings

-

Krok 2: Przywróć ustawienia fabryczne i pliki systemowe

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

-

Teraz wybierz rstrui.exe a nastepnie kliknij Enter jeszcze raz.

-

Kiedy pokaże ci się nowe okno wybierz Next a nastepnie wybierz punkt przywracania systemu, który wypada przed zainstalowaniem Sage 2.0. Zaraz po tym wybierz $3$s.

-

Teraz wybierz Yes aby rozpocząć przywracanie systemu

-

Jak tylko zobaczysz okno Command Prompt, wpisz cd restore i wybierz Enter

Bonus: przywróć swoje dane

Poradnik zaprezentowany powyżej powinien pomóc ci w usunieciu oprogramwania Sage 2.0 z twojego komputera. Celem przywrócenia zaszyfrowanych danych prosze skorzystaj z dokladnego poradnika przygotowanego przez naszych ekspertow do spraw bezpieczenstwa usunwirusa.plJezeli twoje pliki zostaly zaszyfrowane przez Sage 2.0 mozesz skorzystac z podanych metod aby je przywrocic

Odzyskaj swoje pliki z pomocą Data Recovery Pro

Podążaj za krótką instrukcją poniżej by wykorzystać Data Recovery Pro do przywracania swojego systemu.

- Pobierz Data Recovery Pro;

- Zapoznaj się z nastepującymi krokami Data Recovery a nastepnie zainstaluj program na swoim komputerze.

- Uruchom go a nastepnie przeskanuj swoj zaszyfrowany komputer w poszukiwaniu Sage 2.0.

- Przywróć je

Przywróć swoje ważne pliki za pomocą funkcji Poprzednich Wersji Windows

Jeżeli miałeś aktywowane Przywracanie Systemu przed atakiem Sage 2.0, masz dużą szansę na odzyskanie swoich plików korzystając z funkcji Poprzednich Wersji Windows.

- Znajdź zaszyfrowany plik, który chcesz przywrócić i kliknij na nim prawym przyciskiem myszy

- Wybierz “Properties” a nastepnie przejdz do zakladki “Previous versions”

- Tutaj sprawdz dostepne kopie pliku w “Folder versions”. Powinienes wybrac wersje ktora cie interesuje i kliknac przycisk przywracania “Restore”

Odnajdź kopie zapasowe swoich plikó za pomocą ShadowExplorer

ShadowExplorer zlokalizuje ukryte kopie plików i skorzysta z nich w celu odzyskania danych. Tylko nie oczekuj, że program będzie w stanie przywrócić system do poprzedniego stanu. Poniższe instrukcje wyjaśniają, jak to zrobić.

- Pobierz Shadow Explorer (http://shadowexplorer.com/);

- W odniesieniu do manadzera instalacji Shadow Explorer po prostu postepuj z pozostalymi krokami instalacji.

- Uruchom program, przejdz przez menu a nastepnie w górnym lewym roku kliknij dysk z zaszyfronwanymi danymi. Sprawdz jakie wystepuja tam foldery

- Kliknij prawym przyciskiem na folder ktory chcesz przywrocic i wybierz “Export”. Nastepnie wybierz gdzie chcesz go skladowac.

Na końcu powinienes dodatkowo pomyśleć o ochronie swojego komputera przed oprogramowaniem ransomware. Aby chronić swój komputer przed Sage 2.0 i innym szkodliwym oprogramowaniem polecamy skorzystanie ze sprawdzonego oprogramowania antyszpiegującego takiego jak FortectIntego, SpyHunter 5Combo Cleaner lub Malwarebytes

Polecane dla ciebie:

Nie pozwól, by rząd cię szpiegował

Rząd ma wiele problemów w związku ze śledzeniem danych użytkowników i szpiegowaniem obywateli, więc powinieneś mieć to na uwadze i dowiedzieć się więcej na temat podejrzanych praktyk gromadzenia informacji. Uniknij niechcianego śledzenia lub szpiegowania cię przez rząd, stając się całkowicie anonimowym w Internecie.

Możesz wybrać różne lokalizacje, gdy jesteś online i uzyskać dostęp do dowolnych materiałów bez szczególnych ograniczeń dotyczących treści. Korzystając z Private Internet Access VPN, możesz z łatwością cieszyć się połączeniem internetowym bez żadnego ryzyka bycia zhakowanym.

Kontroluj informacje, do których dostęp może uzyskać rząd i dowolna inna niepożądana strona i surfuj po Internecie unikając bycia szpiegowanym. Nawet jeśli nie bierzesz udziału w nielegalnych działaniach lub gdy ufasz swojej selekcji usług i platform, zachowaj podejrzliwość dla swojego własnego bezpieczeństwa i podejmij środki ostrożności, korzystając z usługi VPN.

Kopie zapasowe plików do późniejszego wykorzystania w przypadku ataku malware

Problemy z oprogramowaniem spowodowane przez malware lub bezpośrednia utrata danych w wyniku ich zaszyfrowania może prowadzić do problemów z twoim urządzeniem lub do jego trwałego uszkodzenia. Kiedy posiadasz odpowiednie, aktualne kopie zapasowe, możesz z łatwością odzyskać dane po takim incydencie i wrócić do pracy.

Bardzo ważne jest, aby aktualizować kopie zapasowe po wszelkich zmianach na urządzeniu, byś mógł powrócić do tego nad czym aktualnie pracowałeś, gdy malware wprowadziło jakieś zmiany lub gdy problemy z urządzeniem spowodowały uszkodzenie danych lub wpłynęły negatywnie na wydajność.

Posiadając poprzednią wersję każdego ważnego dokumentu lub projektu, możesz oszczędzić sobie frustracji i załamania. Jest to przydatne, gdy niespodziewanie pojawi się malware. W celu przywrócenia systemu, skorzystaj z Data Recovery Pro.