Usuń reklamy Techobc.com - Darmowy poradnik

Instrukcja usuwania reklam Techobc.com

Czym jest Techobc.com ads?

Techobc.com to oszukańcza strona rozpowszechniania za pośrednictwem mediów społecznościowych

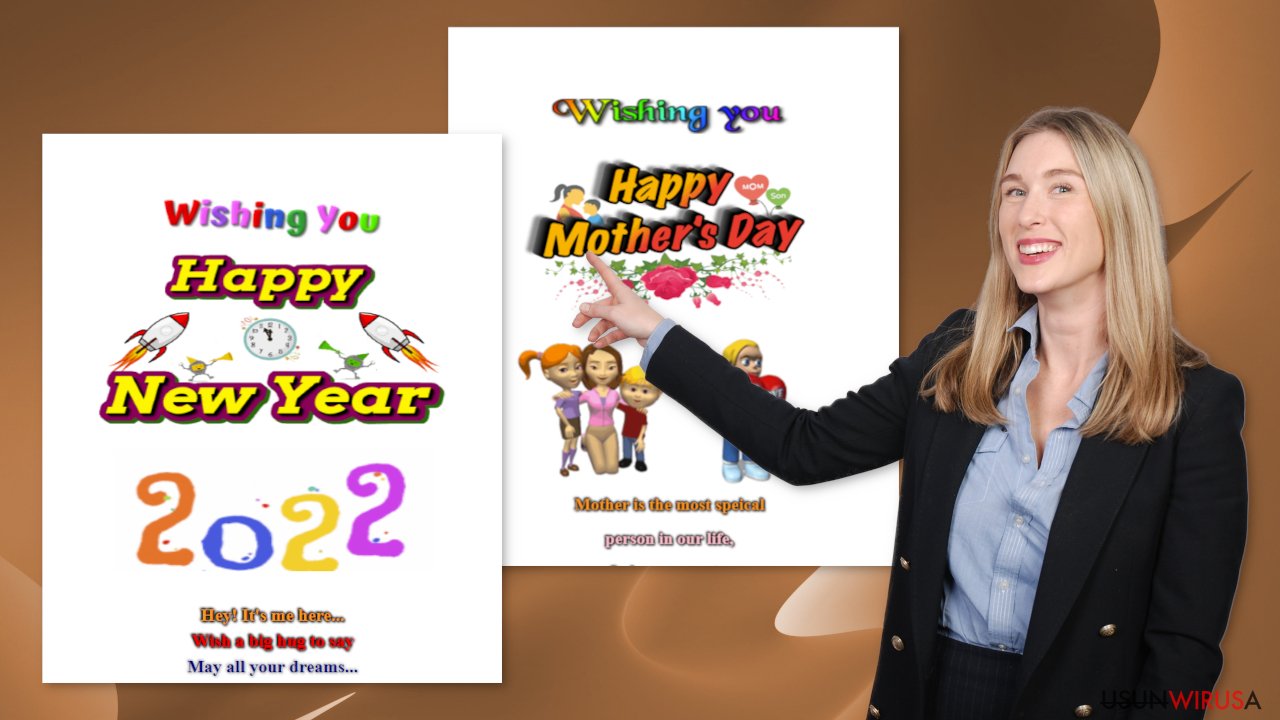

Techobc.com to fałszywa strona internetowa, która sprawia, że użytkownicy myślą, że mogą wysłać spersonalizowaną cyfrową pocztówkę do swoich przyjaciół i rodziny za pośrednictwem mediów społecznościowych i aplikacji do przesyłania wiadomości. Strona posiada tematyczne kartki z okazji Nowego Roku i Dnia Matki. Użytkownicy mogą wprowadzić imię odbiorcy, a następnie rzekomo wysłać mu kartkę za pośrednictwem Facebooka lub WhatsApp.

W rzeczywistości strona może być wykorzystana do gromadzenia profili, z którymi mogą się później skontaktować oszuści. Właściciele strony mogą przesłać tym profilom złośliwe linki lub oszukiwać za pomocą technik socjotechnicznych. Może to prowadzić do strat finansowych, kradzieży tożsamości lub instalacji PUP (potencjalnie niechcianych programów) i malware.

Strona ta może również próbować uzyskać dostęp do twoich kont w mediach społecznościowych. Może poprosić o twoje dane logowana, takie jak adres e-mail i hasło. To dlatego wiele osób, które korzystały z tej strony, myślało, że ich konta zostały zhakowane. Oszuści mogą tworzyć okna logowania, które wyglądają jak prawdziwe, ale w rzeczywistości użytkownicy wpisują swoje dane w nieuczciwej witrynie.

| NAZWA | Techobc.com |

| TYP | oszustwo online, adware |

| SYMPTOMY | Pojawia się zwodnicza strona oferująca wysłanie rodzinie i znajomym cyfrowych pocztówek |

| DYSTRYBUCJA | Podejrzane strony internetowe, podstępne reklamy, pakietowanie oprogramowania |

| ZAGROŻENIA | Użytkownicy, do których wysyłana jest wiadomość, mogą zostać oszukani przez oszustów obsługujących witrynę |

| ELIMINACJA | Przeskanuj system za pomocą narzędzi anty-malware |

| DALSZE KROKI | Użyj FortectIntego, by wyczyścić swoją przeglądarkę i by zoptymalizować komputer |

Oszuści wykorzystują aplikacje do przesyłania wiadomości, by zarabiać

Od momentu ich powstania media społecznościowe były wykorzystywane przez hakerów i oszustów do realizacji swoich planów. Pozwala to oszustom bardzo szybko rozprzestrzeniać ich scam na całym świecie. Dzięki opcji ''Udostępnij'' na takich stronach jak Facebook, do wielu użytkowników można dotrzeć za pomocą tylko jednej osoby, która dała się nabrać na oszustwo.

Inni użytkownicy nabierają się na takie frazy jak ''Sprawdź to!'' lub ''Otwórz teraz!'' ze złośliwymi linkami pod nimi. Oszuści mogą wysłać tę samą wiadomość do wszystkich osób na twojej liście znajomych i opublikować ją na twojej osi czasu.

WhatsApp jest szczególnie lubiany przez podejrzane osoby, które chcą generować przychody. Oszuści próbują udawać dzieci i obierają za cel rodziców, wysyłając im wiadomości ''Hej, mamo''. Przestępcy wyłudzają tysiące dolarów, udając będące w trudnej sytuacji dzieci tych rodziców. Zazwyczaj w wiadomościach mówią, że mieli wypadek i potrzebują pomocy finansowej.

Ważne, by pomyśleć przed kliknięciem jakichkolwiek linków online lub przed odpowiadaniem na wiadomości od nieznanych nadawców. Jeśli twoje dziecko rzekomo pisze do ciebie z innego numeru i prosi o pieniądze, sprawdź to za pomocą innej platformy lub po prostu do niego zadzwoń. Nigdy nie reaguj szybko, bo właśnie tego chcą przestępcy.

Kolejną rzeczą, jaką powinieneś zrobić, jest zachowanie ostrożności podczas surfowania w sieci i nieużywanie stron, które angażują się w nielegalną działalność, ponieważ są one nieuregulowane. Takie strony często pełne są podstępnych reklam i przekierowań, które mogą przenieść cię na takie strony jak Techobc.com.

Procedura usuwania

Pojawienie się Techobc.com mogło być spowodowane przez złośliwe rozszerzenie przeglądarki. Możesz usunąć wtyczki, przechodząc do ustawień swojej przeglądarki. Spójrz na listę dodanych wtyczek i usuń je jedna po drugiej, by zobaczyć czy zauważysz jakieś zmiany. Instrukcje krok po kroku dla Chrome, MS Edge, Firefox, Safari i Internet Explorer dostępne są poniżej.

Powinieneś też wyczyścić swoje przeglądarki z plików cookieoraz pamięć podręczną za pomocą narzędzia do naprawy, takiego jak FortectIntego. Za pomocą plików cookie strona internetowa może zbierać takie dane jak twój adres IP, geolokalizacja, strony, które odwiedzasz, linki, na które klikasz i rzeczy, które kupujesz online. Te informacje mogą być sprzedawane niebezpiecznym sieciom reklamowym lub innym stronom trzecim i wykorzystywane do jeszcze częstszego obierania cię za cel internetowych oszustw.

Google Chrome

-

Otwórz Google Chrome, kliknij Menu (trzy pionowe kropki w prawym górnym rogu) i wybierz Więcej narzędzi > Rozszerzenia.

-

W nowo otwartym oknie zobaczysz zainstalowane rozszerzenia. Odinstaluj podejrzane wtyczki, które mogą być powiązane z niechcianym programem, klikając Usuń.

MS Edge:

-

Wybierz Menu (trzy poziome kropki w prawym górnym rogu okna przeglądarki) i wybierz Rozszerzenia.

-

Wybierz z listy rozszerzenie i kliknij Ikonę koła zębatego.

-

Kliknij przycisk Zainstaluj.

MS Edge (Chromium)

-

Otwórz Edge i kliknij Ustawienia > Rozszerzenia.

-

Usuń niechciane rozszerzenia, klikając Usuń.

Mozilla Firefox

-

Otwórz przeglądarkę Mozilla Firefox i kliknij Menu (trzy poziome linie w prawym górnym rogu okna).

-

Wybierz Dodatki.

-

W tym miejscu zaznacz niechciane wtyczki i kliknij Usuń.

Safari

-

Kliknij Safari > Preferencje…

-

W nowym oknie wybierz Rozszerzenia.

-

Wybierz niechciane rozszerzenie i wybierz Odinstaluj.

Internet Explorer:

-

Otwórz Internet Explorer, kliknij ikonę Koła zębatego (menu IE) w prawym górnym rogu przeglądarki.

-

Wybierz Zarządzaj dodatkami.

-

Zobaczysz okno Zarządzaj dodatkami. Poszukaj tu podejrzanych wtyczek. Kliknij te wpisy i wybierz Wyłącz.

Sprawdź swój system pod kątem adware

Usunięcie samego rozszerzenia nie zawsze jest skuteczne. Możesz w dalszym ciągu doświadczać takich rzeczy jak wyskakujące okienka, banery i przekierowania do podejrzanych stron. Jest tak dlatego, że mogłeś zainstalować PUA nawet o tym nie wiedząc. W takiej sytuacji program będzie zakłócał twoje wrażenia, dopóki nie usuniesz go całkowicie z systemu.

Czasami jest to trudne, ponieważ program może udawać przydatne narzędzie, które nie wydawałoby ci się w żaden sposób podejrzane. Są one często instalowane z witryn dystrybucji freeware jako pakietowane oprogramowanie. Właściciele stron z freeware muszą zarabiać pieniądze, więc dołączają dodatkowe programy w instalatorach bez ujawniania tego i z nadzieją, że większość ludzi ich nie zauważy.

Niestety właśnie tak dzieje się w większości przypadków, ponieważ proces instalacji wydaje się ludziom nudny i chcą przejść przez niego szybko. Jeśli chcesz uniknąć takich sytuacji w przyszłości, zawsze powinieneś wybierać ''Niestandardowe'' lub ''Zaawansowane'' metody instalacji, czytać Politykę prywatności i Warunki korzystania. Najważniejszą częścią jest sprawdzenie listy plików i odznaczenie okienek obok programów, które są niepowiązane.

Zalecamy korzystanie z profesjonalnych narzędzi bezpieczeństwa, takich jak SpyHunter 5Combo Cleaner lub Malwarebytes, aby pozbyć się wszelkiego PUA, które może ukrywać się w twoim systemie. Oprogramowanie zabezpieczające może przeskanować twój komputer i wykrywać podejrzane procesy działające w tle na komputerze. Co więcej, może zapobiegać instalacji takich programów w przyszłości, ostrzegając cię o nich. Jeśli w dalszym ciągu chcesz zrobić to samodzielnie, możesz skorzystać z poniższego przewodnika dla komputerów z systemem Windows i Mac:

Windows 10/8:

-

Wpisz Panel sterowania w polu wyszukiwania systemu Windows i wciśnij Enter lub kliknij wynik wyszukiwania.

-

W sekcji Programy wybierz Odinstaluj program.

-

Na liście znajdź wpis podejrzanego programu.

-

Kliknij prawym przyciskiem myszy na aplikację i wybierz Odinstaluj.

-

Jeśli pojawi się Kontrola konta użytkownika, kliknij Tak.

-

Poczekaj na zakończenie procesu odinstalowywania i kliknij OK.

Windows 7/XP:

-

Kliknij Start systemu Windows > Panel sterowania zlokalizowany z prawej strony (jeśli jesteś użytkownikiem Windows XP, kliknij Dodaj/Usuń programy).

-

W Panelu sterowania wybierz Programy > Odinstaluj program.

-

Wybierz niechcianą aplikację, klikając na nią raz.

-

Na górze kliknij Odinstaluj/Zmień.

-

W opcji potwierdzenia wybierz Tak.

-

Kliknij OK, kiedy proces usuwania się zakończy.

Mac:

-

Na pasku menu wybierz Idź > Aplikacje.

-

W folderze Aplikacje poszukaj wszystkich powiązanych wpisów.

-

Kliknij aplikację i przeciągnij ją do Kosza (lub kliknij prawym przyciskiem myszy i wybierz Przenieś do kosza).

Aby całkowicie usunąć niechcianą aplikację, musisz wejść w foldery Application Support, LaunchAgents i LaunchDaemons i usunąć odpowiednie pliki:

-

Wybierz Idź > Idź do Folderu.

-

Wpisz /Library/Application Support i kliknij Idź lub wciśnij Enter.

-

W folderze Application Support poszukaj wszelkich podejrzanych wpisów i usuń je.

-

Teraz wejdź w foldery /Library/LaunchAgents i /Library/LaunchDaemons w ten sam sposób i usuń wszystkie powiązane z nimi pliki .plist.

Polecane dla ciebie:

Nie pozwól, by rząd cię szpiegował

Rząd ma wiele problemów w związku ze śledzeniem danych użytkowników i szpiegowaniem obywateli, więc powinieneś mieć to na uwadze i dowiedzieć się więcej na temat podejrzanych praktyk gromadzenia informacji. Uniknij niechcianego śledzenia lub szpiegowania cię przez rząd, stając się całkowicie anonimowym w Internecie.

Możesz wybrać różne lokalizacje, gdy jesteś online i uzyskać dostęp do dowolnych materiałów bez szczególnych ograniczeń dotyczących treści. Korzystając z Private Internet Access VPN, możesz z łatwością cieszyć się połączeniem internetowym bez żadnego ryzyka bycia zhakowanym.

Kontroluj informacje, do których dostęp może uzyskać rząd i dowolna inna niepożądana strona i surfuj po Internecie unikając bycia szpiegowanym. Nawet jeśli nie bierzesz udziału w nielegalnych działaniach lub gdy ufasz swojej selekcji usług i platform, zachowaj podejrzliwość dla swojego własnego bezpieczeństwa i podejmij środki ostrożności, korzystając z usługi VPN.

Kopie zapasowe plików do późniejszego wykorzystania w przypadku ataku malware

Problemy z oprogramowaniem spowodowane przez malware lub bezpośrednia utrata danych w wyniku ich zaszyfrowania może prowadzić do problemów z twoim urządzeniem lub do jego trwałego uszkodzenia. Kiedy posiadasz odpowiednie, aktualne kopie zapasowe, możesz z łatwością odzyskać dane po takim incydencie i wrócić do pracy.

Bardzo ważne jest, aby aktualizować kopie zapasowe po wszelkich zmianach na urządzeniu, byś mógł powrócić do tego nad czym aktualnie pracowałeś, gdy malware wprowadziło jakieś zmiany lub gdy problemy z urządzeniem spowodowały uszkodzenie danych lub wpłynęły negatywnie na wydajność.

Posiadając poprzednią wersję każdego ważnego dokumentu lub projektu, możesz oszczędzić sobie frustracji i załamania. Jest to przydatne, gdy niespodziewanie pojawi się malware. W celu przywrócenia systemu, skorzystaj z Data Recovery Pro.